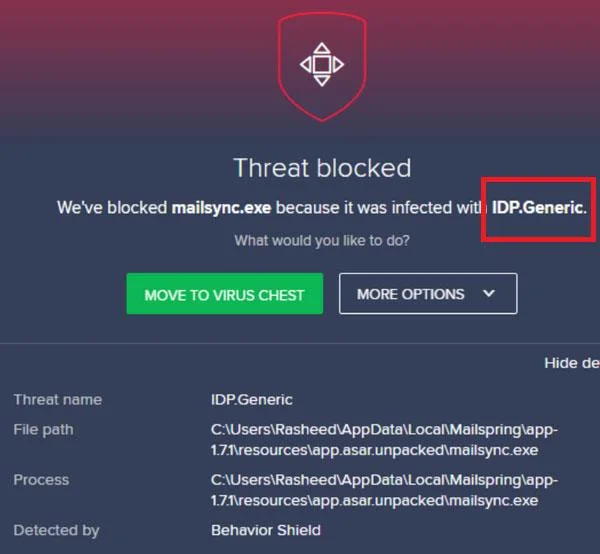

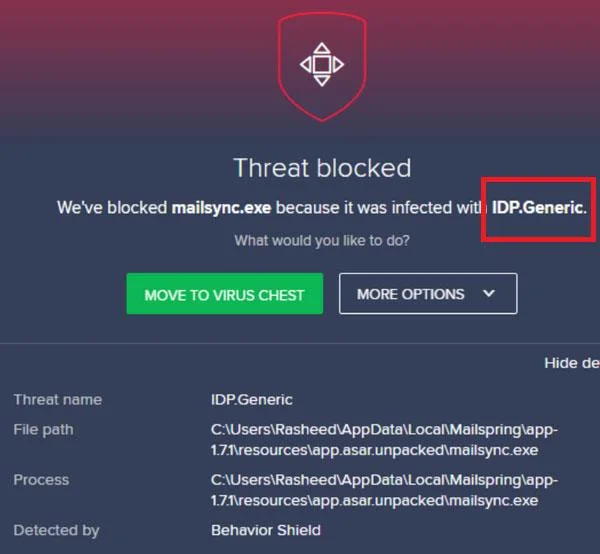

Wiele produktów antywirusowych wykorzystuje znaczniki wirusów do identyfikacji rodzaju zagrożenia. W niektórych przypadkach mogą to być fałszywe ostrzeżenia, ale w przypadku większości wykrytych plików i programów występują problemy.

W tym artykule Quantrimang.com omówi z czytelnikami znacznik wirusa IDP.generic i sposób sprawdzenia, czy jest to legalny plik.

Co to jest znacznik wirusa IDP.generic?

Znacznik wirusa IDP.generic jest podawany, gdy oprogramowanie antywirusowe wykryje nietypowe zachowanie wielu plików w systemie. W przypadku IDP.generic uważa się, że znaleziony wirus jest złośliwym oprogramowaniem kradnącym dane. Jednak ten tag jest znany z podawania niedokładnych ostrzeżeń. Dlatego bardzo ważne jest określenie, czy plik oznaczony znacznikiem IDP.generic jest bezpieczny, czy nie.

Znacznik wirusa IDP.generic jest podawany, gdy oprogramowanie antywirusowe wykryje nietypowe zachowanie wielu plików w systemie

Ustalić, czy pliki oznaczone znacznikiem wirusa IDP.generic są bezpieczne?

Aby określić bezpieczeństwo plików oznaczonych znacznikiem wirusa IDP.generic, wypróbuj następujące metody:

1. Użyj programu VirusTotal do sprawdzenia plików

Virustotal to świetne darmowe narzędzie do sprawdzania autentyczności dowolnej strony internetowej lub pliku. Aby sprawdzić, czy plik oznaczony w systemie znacznikiem IDP.generic jest poprawnym ostrzeżeniem, należy kliknąć prawym przyciskiem myszy plik w sekcji kwarantanny programu antywirusowego i wybrać opcję otwarcia lokalizacji pliku.

Prześlij pliki powodujące problemy, a następnie pozwól programowi VirusTotal sprawdzić plik i zgłosić, czy jest on bezpieczny.

![Co to jest wirus IDP.generic i jak go usunąć? Co to jest wirus IDP.generic i jak go usunąć?]()

Do sprawdzania plików użyj programu VirusTotal

2. Przeskanuj system innym programem antywirusowym

Czasami niektóre produkty antywirusowe nadmiernie chronią system. W takim przypadku możesz sprawdzić to za pomocą innego oprogramowania antywirusowego.

Do sprawdzenia plików możesz także rozważyć skorzystanie z bezpłatnego oprogramowania Windows Defender .

Alternatywnie możesz użyć jednego z najlepszych programów antywirusowych dla systemu Windows .

3. Użyj narzędzia do odblokowania pliku

Jeśli plik jest zablokowany, nie można go bezpośrednio usunąć. W takim przypadku możesz skorzystać z narzędzia Free File Unlocker . To narzędzie pomoże Ci odblokować, a następnie usunąć pliki z systemu.