Trojan dostępu zdalnego (RAT) to rodzaj złośliwego oprogramowania, który umożliwia hakerom monitorowanie i kontrolowanie komputera lub sieci ofiary. Ale jak działają RAT, dlaczego hakerzy z nich korzystają i jak można uniknąć tego szkodliwego oprogramowania? Przekonajmy się o tym na Quantrimang.com z poniższego artykułu!

Dowiedz się o RAT – złośliwym oprogramowaniu uzyskującym zdalny dostęp do komputerów

Co to jest wirus RAT?

Wirus RAT to rodzaj złośliwego oprogramowania, który tworzy wirtualne backdoory na Twoim komputerze. Ten backdoor daje hakerom zdalny dostęp do Twojego systemu, kiedy tylko chcą z niego skorzystać.

Jest podobny do legalnych programów zdalnego dostępu, z których może korzystać pomoc techniczna, ale jest nieuregulowany i bardzo niepewny.

Choć samo złośliwe oprogramowanie nie stanowi całkowicie problemu, sposób, w jaki czyni komputery łatwym celem ataków, jest bardzo niebezpieczny.

Wirus RAT to rodzaj złośliwego oprogramowania, który tworzy wirtualne backdoory na Twoim komputerze

Jak działa RAT?

Złośliwe oprogramowanie RAT otwiera wszystkie porty i metody dostępu na komputerze, dzięki czemu hakerzy mogą łatwo zdalnie kontrolować Twój komputer lub telefon.

Jeśli pozostanie nietknięty, nie będzie stanowił zagrożenia, ale istnieje duża szansa, że hakerzy znajdą Twój komputer „otwarty” i uzyskają do niego dostęp, a następnie wykradną cenne pliki, hasła i dane bankowe w Internecie, powodując poważne zakłócenia w pracy komputerów. Hakerzy mogą nawet wyczyścić Twój dysk twardy lub wykonywać nielegalne działania w Twoim imieniu.

Ważne jest, aby szybko usunąć zagrożenie, aby zapobiec niewłaściwemu dostępowi do systemu z nieuczciwych źródeł.

Skąd wiesz, że jesteś zarażony wirusem RAT?

Wirusy RAT są bardzo trudne do wykrycia po zainstalowaniu na komputerze. Dzieje się tak dlatego, że zwykle nie pojawiają się one na liście programów lub zadań uruchomionych w systemie. Rzadko spowalniają także komputer, a większość hakerów nie usuwa plików ani nie przesuwa kursora, gdy patrzysz na ekran. Jest więc bardzo prawdopodobne, że Twój komputer lub smartfon był zainfekowany tym wirusem przez wiele lat.

Dlatego ważne jest, aby regularnie uruchamiać oprogramowanie antywirusowe lub korzystać z narzędzi do wykrywania złośliwego oprogramowania, aby wykryć potencjalne problemy.

Jak niebezpieczny jest SZCZUR?

RAT umożliwia hakerom zdalny dostęp do komputera ofiary

Jeśli kiedykolwiek musiałeś zadzwonić do pomocy technicznej dotyczącej swojego komputera, prawdopodobnie znasz koncepcję zdalnego dostępu. Po włączeniu dostępu zdalnego autoryzowane komputery i serwery mogą kontrolować wszystko, co dzieje się na Twoim komputerze. Autoryzowane komputery mogą otwierać dokumenty, pobierać oprogramowanie, a nawet przesuwać kursor na ekranie w czasie rzeczywistym.

RAT to rodzaj złośliwego oprogramowania, bardzo podobny do legalnych programów zdalnego dostępu. Oczywiście główna różnica polega na tym, że RAT jest instalowany na komputerze bez wiedzy użytkownika. Większość legalnych programów do zdalnego dostępu tworzona jest do celów wsparcia technicznego i udostępniania plików, natomiast programy RAT służą do szpiegowania, przejmowania kontroli lub niszczenia komputerów.

Podobnie jak większość innych złośliwych programów, RAT „chowają się” pod plikami, które wyglądają na legalne. Hakerzy mogą dołączyć RAT do dokumentu w wiadomości e-mail lub w dużym pakiecie oprogramowania, takim jak gra wideo. Reklamy i nikczemne strony internetowe również mogą zawierać RAT, ale większość przeglądarek ma funkcje, które uniemożliwiają automatyczne pobieranie ze stron internetowych lub powiadamiają użytkowników, gdy wykryją niebezpieczną witrynę.

W przeciwieństwie do innych złośliwych programów i wirusów, rozpoznanie, kiedy pobrałeś na komputer niewłaściwy plik RAT, może być trudne. Ogólnie rzecz biorąc, RAT nie spowalniają komputera, a hakerów nie jest łatwo wykryć, usuwając pliki lub przesuwając kursor po ekranie. W niektórych przypadkach użytkownicy byli zakażani RAT przez lata, nawet o tym nie wiedząc. Ale dlaczego RAT tak dobrze się ukrywa? Jak przydatne są dla hakerów?

RAT działa najlepiej, gdy jest niezauważony

Większość wirusów komputerowych tworzona jest w jednym celu. Keyloggery automatycznie rejestrują wszystko, co wpiszesz, oprogramowanie ransomware ogranicza dostęp do Twojego komputera lub plików do czasu zapłacenia okupu, a oprogramowanie reklamowe dla zysku wprowadza podejrzane reklamy do Twojego komputera.

Ale RAT jest wyjątkowy. Dają hakerom kompleksową, anonimową kontrolę nad zainfekowanymi komputerami. Jak możesz sobie wyobrazić, haker posiadający RAT może zrobić wszystko, o ile cel nie jest podejrzany.

![Co to jest złośliwe oprogramowanie RAT? Dlaczego jest to takie niebezpieczne? Co to jest złośliwe oprogramowanie RAT? Dlaczego jest to takie niebezpieczne?]()

W większości przypadków RAT są wykorzystywane jako oprogramowanie szpiegujące . Żądny pieniędzy (lub wręcz przerażający) haker może użyć RAT do kradzieży naciśnięć klawiszy (naciśnięć klawiszy, które naciskasz na klawiaturze, na przykład podczas wprowadzania hasła) i plików z zainfekowanego komputera. Te naciśnięcia klawiszy i pliki mogą zawierać informacje bankowe, hasła, poufne zdjęcia lub prywatne rozmowy. Ponadto hakerzy mogą używać RAT do dyskretnego aktywowania kamery internetowej lub mikrofonu komputera. Śledzenie przez niektóre anonimowe osoby jest dość denerwujące, ale to nic w porównaniu z tym, co niektórzy hakerzy robią za pośrednictwem RAT.

Ponieważ RAT dają hakerom dostęp administracyjny do zainfekowanych komputerów, hakerzy mogą swobodnie zmieniać lub pobierać dowolne pliki. Oznacza to, że haker posiadający RAT może wyczyścić dysk twardy , pobrać nielegalne treści z Internetu za pośrednictwem komputera ofiary lub zainstalować dodatkowe złośliwe oprogramowanie. Hakerzy mogą także zdalnie kontrolować komputery, aby w imieniu ofiary dokonywać nielegalnych działań online lub wykorzystywać sieć domową jako serwer proxy do popełniania anonimowych przestępstw.

Haker może również wykorzystać RAT do przejęcia kontroli nad siecią domową i stworzenia botnetu . Zasadniczo botnety umożliwiają hakerom wykorzystywanie zasobów komputera do bardzo dziwnych (i często nielegalnych) zadań, takich jak ataki DDOS , wydobywanie bitcoinów , hosting plików i torrenty . Czasami ta technika jest wykorzystywana przez grupy hakerów na korzyść cyberprzestępców i tworzenia cyberwojny. Botnet składający się z tysięcy komputerów może wygenerować dużo Bitcoinów lub zniszczyć duże sieci (lub nawet całe kraje) poprzez ataki DDOS.

Nie martw się, ponieważ RATowi bardzo łatwo jest zapobiec!

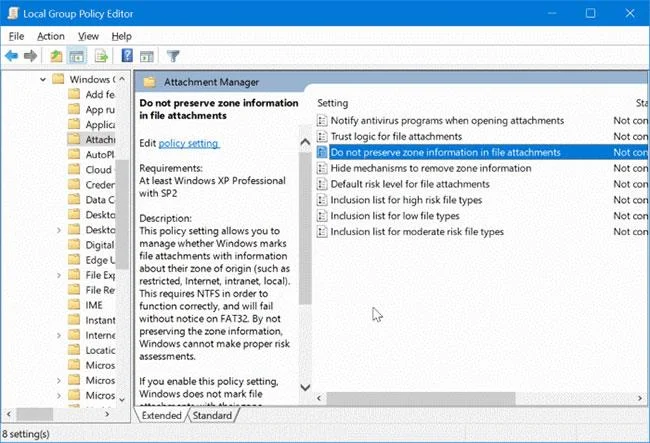

Jeśli chcesz uniknąć RAT, nie pobieraj plików ze źródeł, którym nie ufasz. Nie powinieneś otwierać załączników do wiadomości e-mail od nieznajomych, nie powinieneś pobierać gier i oprogramowania z zabawnych stron internetowych ani plików torrent, chyba że pochodzą one z wiarygodnego źródła. Aktualizuj swoją przeglądarkę i system operacyjny za pomocą poprawek zabezpieczeń.

![Co to jest złośliwe oprogramowanie RAT? Dlaczego jest to takie niebezpieczne? Co to jest złośliwe oprogramowanie RAT? Dlaczego jest to takie niebezpieczne?]()

Oczywiście należy także włączyć oprogramowanie antywirusowe . Windows Defender wbudowany w Twój komputer to naprawdę świetny program antywirusowy, ale jeśli uważasz, że potrzebujesz dodatkowych środków bezpieczeństwa, możesz pobrać komercyjny program antywirusowy, taki jak Kaspersky lub Malwarebytes .

Użyj oprogramowania antywirusowego, aby znaleźć i zniszczyć RAT

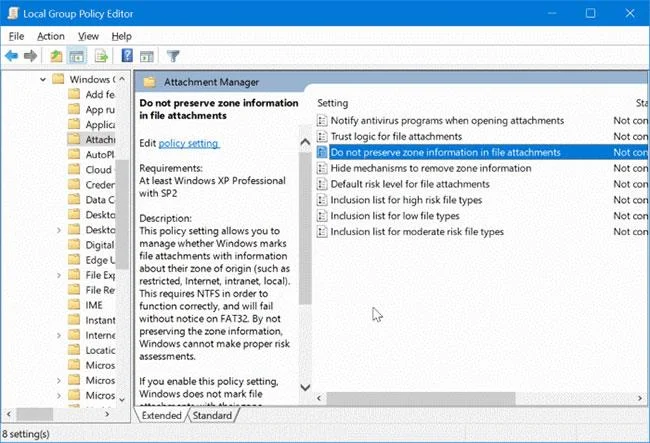

Jest bardzo prawdopodobne, że komputer nie jest zainfekowany wirusem RAT. Jeśli nie zauważyłeś żadnej dziwnej aktywności na swoim komputerze lub nie skradziono Ci ostatnio tożsamości, prawdopodobnie jesteś bezpieczny. Ale regularnie sprawdzaj swój komputer, aby upewnić się, że system nie jest zainfekowany RAT.

Ponieważ większość hakerów korzysta ze znanych RAT-ów (zamiast tworzyć własne), najlepszym (i najłatwiejszym) sposobem na znalezienie i usunięcie RAT-ów z komputera jest oprogramowanie antywirusowe. Kaspersky lub Malwarebytes mają dość duże i stale rozwijające się bazy danych RAT, więc nie musisz się martwić, że oprogramowanie antywirusowe będzie nieaktualne.

Jeśli uruchomiłeś program antywirusowy, ale nadal obawiasz się, że RAT może nadal znajdować się na Twoim komputerze, sformatuj go ponownie . Jest to drastyczny środek, ale ma 100% skuteczność i całkowicie usuwa złośliwe oprogramowanie, które mogło być zakorzenione w oprogramowaniu sprzętowym UEFI komputera . Tworzenie nowego szkodliwego oprogramowania RAT, które nie zostało wykryte przez oprogramowanie antywirusowe, zajmuje dużo czasu i często jest zarezerwowane do „kontaktu” z dużymi korporacjami, gwiazdami, urzędnikami państwowymi i bogatymi ludźmi. Jeśli Twój program antywirusowy nie znajdzie żadnych RATów, Twój system prawdopodobnie jest nadal bardzo bezpieczny.