Śledzenie zawsze było jednym z największych problemów związanych z prywatnością użytkowników plików cookie , ale dzięki Internetowi to się zmieniło. Chociaż zwykłe pliki cookie przeglądarki są całkiem przydatne i łatwe do usunięcia , istnieją inne odmiany, których zadaniem jest zapamiętywanie i śledzenie czynności przeglądania użytkowników. Dwie z tych odmian to supercookies i zombie cookies (powszechnie znane jako „Evercookies”). Te dwa warianty są znane, ponieważ powodują wiele trudności dla osób, które chcą je usunąć. Na szczęście „poświęcono im” odpowiednią uwagę ekspertów ds. bezpieczeństwa, a dzisiejsze przeglądarki internetowe stale się rozwijają, aby zwalczać te złożone techniki podstępnego śledzenia.

Supercookie

Termin ten może być nieco mylący, ponieważ jest używany do opisania wielu różnych technologii, z których niektóre są w rzeczywistości plikami cookie. Ogólnie rzecz biorąc, termin ten odnosi się do elementów, które zastępują Twój profil przeglądania i nadają Ci unikalny identyfikator. W ten sposób obsługują te same funkcje co pliki cookie, umożliwiając stronom internetowym i reklamodawcom śledzenie użytkownika, ale w przeciwieństwie do plików cookie nie można ich usunąć.

Często będziesz słyszeć termin „supercookie” używany w odniesieniu do nagłówków unikalnych identyfikatorów (UIDH) oraz jako luka w zabezpieczeniach protokołu HTTP Strict Transport Security (HSTS), chociaż oryginalne sformułowanie odnosi się do plików cookie pochodzących z domeny najwyższego poziomu . Oznacza to, że dla nazwy domeny, takiej jak „.com” lub „.co.uk”, można ustawić plik cookie, dzięki czemu będzie mógł go zobaczyć każda witryna internetowa posiadająca ten sufiks domeny.

Jeśli Google.com utworzy supercookie, będzie ono widoczne dla każdej innej witryny „.com”. Jest to oczywiście kwestia prywatności, ale ponieważ jest to zwykły plik cookie, większość nowoczesnych przeglądarek domyślnie je blokuje. Ponieważ nikt już nie mówi wiele o tego typu supercookie, często usłyszysz więcej o dwóch pozostałych (Zombie Cookies i Evercookies).

Nagłówek unikalnego identyfikatora (UIDH)

![Co to są pliki Supercookies, Zombie Cookies i Evercookies i czy są szkodliwe? Co to są pliki Supercookies, Zombie Cookies i Evercookies i czy są szkodliwe?]()

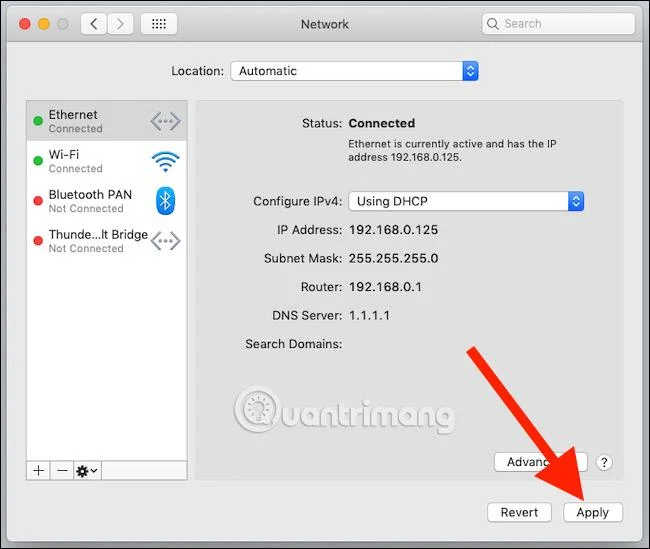

Nagłówek unikalnego identyfikatora zwykle nie jest obecny na Twoim komputerze, pojawia się pomiędzy Twoim dostawcą usług internetowych a serwerem witryny. Oto jak tworzony jest UIDH:

- Wysyłasz żądanie witryny internetowej do swojego dostawcy usług internetowych.

- Zanim Twój dostawca usług internetowych przekaże żądanie do serwera, dodaje unikalny ciąg znaków identyfikacyjnych do nagłówka Twojego żądania.

- Ten unikalny ciąg identyfikacyjny pozwala witrynom internetowym identyfikować Cię jako tego samego użytkownika przy każdej wizycie, nawet jeśli wyczyściłeś ich pliki cookie. Gdy strony internetowe dowiedzą się, kim jesteś, po prostu umieszczają ten sam plik cookie bezpośrednio w Twojej przeglądarce.

Mówiąc najprościej, jeśli Twój dostawca usług internetowych korzysta ze śledzenia UIDH, wyśle Twój osobisty „podpis” do każdej odwiedzanej witryny. Jest to przydatne głównie przy optymalizacji przychodów z reklam, ale jest na tyle irytujące, że FCC nałożyła na Verizon karę w wysokości 1,35 miliona dolarów za niepoinformowanie o tym swoich klientów lub ich niedostarczenie.

Poza Verizon nie ma zbyt wielu danych wskazujących, że firmy wykorzystują informacje w stylu UIDH, ale reakcja konsumentów sprawiła, że stała się ona niepopularną strategią. Nawet to działa tylko na niezaszyfrowanych połączeniach HTTP. Dodatkowo, ponieważ większość dzisiejszych witryn domyślnie korzysta z protokołu HTTPS i można łatwo pobierać dodatki takie jak HTTPS Everywhere, ten supercookie nie jest już tak wielkim problemem i prawdopodobnie nie będzie powszechnie używany. Jeśli potrzebujesz dodatkowych warstw ochrony, użyj VPN . VPN gwarantuje, że Twoje żądanie zostanie przekazane do witryny internetowej bez dołączonego UIDH.

Ścisłe bezpieczeństwo transferu HTTPS (HSTS)

![Co to są pliki Supercookies, Zombie Cookies i Evercookies i czy są szkodliwe? Co to są pliki Supercookies, Zombie Cookies i Evercookies i czy są szkodliwe?]()

HSTS (HTTP Strict Transport Security) to polityka bezpieczeństwa wymagana do ochrony witryn internetowych zabezpieczonych protokołem HTTPS przed atakami niskiego poziomu. HSTS zapewnia, że wszystkie połączenia ze stroną internetową są szyfrowane przy użyciu protokołu HTTPS i nigdy nie korzystają z protokołu HTTP. Obecnie Google stosuje HSTS w 45 domenach najwyższego poziomu, w tym w nazwach domen kończących się na .google, .how i .soy.

HSTS to naprawdę dobre rozwiązanie. Umożliwia przeglądarce bezpieczne przekierowanie do wersji witryny HTTPS zamiast niezabezpieczonej wersji HTTP. Niestety można go również wykorzystać do utworzenia supercookie o następującej formule:

- Utwórz wiele subdomen (np. „domena.com”, „subdomena2.domena.com”...).

- Przypisz każdemu odwiedzającemu Twoją stronę główną losową liczbę.

- Zmuś użytkowników do załadowania wszystkich subdomen, dodając je do ukrytych pikseli na stronie lub przekieruj użytkowników przez każdą subdomenę podczas ładowania strony.

- W przypadku niektórych subdomen wymagają one, aby przeglądarka użytkownika korzystała z HSTS w celu przełączenia na wersję bezpieczną. W przypadku innych pozostawiają domenę jako niebezpieczną HTTP.

- Jeśli w subdomenie włączona jest polityka HSTS, jest ona liczona jako „1”. Jeśli jest wyłączony, jest liczony jako „0”. Korzystając z tej strategii, witryna internetowa może zapisać losowy numer identyfikacyjny użytkownika w postaci binarnej w ustawieniach HSTS przeglądarki.

- Za każdym razem, gdy odwiedzający powróci, witryna sprawdzi zasady HSTS w przeglądarce użytkownika, a HSTS zwróci ten sam pierwotnie wygenerowany numer binarny, który identyfikuje użytkownika.

Brzmi to skomplikowanie, ale w skrócie, witryna może sprawić, że Twoja przeglądarka utworzy i zapamięta ustawienia zabezpieczeń dla wielu stron, a przy następnej wizycie będzie mogła określić, kim jesteś na podstawie danych.get.

Firma Apple wprowadziła również rozwiązania tego problemu, takie jak zezwolenie na ustawienie ustawień HSTS tylko dla jednej lub dwóch głównych domen na witrynę oraz ograniczenie liczby przekierowań, z których mogą korzystać witryny. Inne przeglądarki również prawdopodobnie zastosują te środki bezpieczeństwa (przykładem jest tryb incognito w przeglądarce Firefox), ale ponieważ nie potwierdzono skuteczności, nie jest to przypadek. Dla większości przeglądarek jest to najwyższy priorytet. Możesz rozwiązać problemy samodzielnie, dowiadując się więcej o niektórych sposobach ręcznego instalowania i usuwania zasad HSTS.

Ciasteczka zombie/Evercookies

Pliki cookie Zombie, znane również jako Evercookie, to zasadniczo interfejs API JavaScript stworzony w celu zilustrowania trudności, jakie napotkasz przy próbie usunięcia pliku cookie.

Plików cookie Zombie nie można usunąć, ponieważ są one ukryte poza zwykłym miejscem przechowywania plików cookie. Głównym celem plików cookie Zombie jest pamięć lokalna ( często korzystają z niej programy Adobe Flash i Microsoft Silverlight), a problemem może być również pamięć HTML5 . Pliki cookie zombie mogą nawet znajdować się w historii przeglądania lub w kodach kolorów RGB , które przeglądarka umożliwia buforowanie.

Jednak wiele luk w zabezpieczeniach stopniowo znika. Flash i Silverlight nie są ważną częścią współczesnego projektowania stron internetowych, a wiele przeglądarek nie jest już podatnych na ataki Evercookie. Ponieważ istnieje tak wiele różnych sposobów, w jaki te pliki cookie mogą zakłócać i „pasożytować” Twój system, nie ma sposobu, aby się chronić, ale rutynowe czyszczenie przeglądarki nigdy nie jest dobrym pomysłem.

Czy jesteśmy bezpieczni czy nie?

Rozwój technologii śledzenia online to nieustanny wyścig w dzisiejszym świecie bezpieczeństwa, więc jeśli szczególnie zależy Ci na prywatności, prawdopodobnie powinieneś przyzwyczaić się do faktu, że nigdy nie możemy zagwarantować 100% bezpieczeństwa w środowisku online.

Jednak nie musisz się zbytnio martwić supercookie, ponieważ nie są one zbyt powszechne i są blokowane coraz agresywniej. Te pliki cookie pozostają aktywne do czasu załatania ewentualnych luk w zabezpieczeniach i zawsze można je zaktualizować za pomocą nowych technologii.

Zobacz więcej: