Termin złośliwe oprogramowanie jest używany do opisania wszelkiego szkodliwego oprogramowania zaprojektowanego w celu celowego uszkodzenia lub zniszczenia urządzenia elektronicznego.

Prawie na pewno Twój komputer musiał w pewnym momencie walczyć ze złośliwym oprogramowaniem – być może wirusem, trojanem lub robakiem – ale czy kiedykolwiek zetknąłeś się z oprogramowaniem ransomware ?

Jeśli już przez to przechodziłeś, wiesz, jakie to może być niebezpieczne. Jeśli jeszcze nie byłeś w takiej sytuacji, prawdopodobnie stanie się to w najbliższej przyszłości, ponieważ liczba ataków ransomware rośnie w szybkim tempie.

Co to jest oprogramowanie ransomware Chaos?

Od czerwca 2021 r. badacze firmy Trend Micro monitorują Chaos, rozwijane narzędzie do tworzenia oprogramowania ransomware. Program, oferowany na forach nielegalnych hakerów, reklamowany jest jako nowa wersja Ryuka , które FBI określiło kiedyś jako najbardziej dochodowe oprogramowanie ransomware w historii.

Chaos może nie wydawać się tak niebezpieczny i skuteczny jak Ryuk, ale to nie znaczy, że przyszłość nie będzie taka sama. Według Monte de Jesus i Dona Ovida Ladoresa z Trend Micro chaos w ostatnich miesiącach gwałtownie się rozwinął.

Wersja 1.0, wydana 9 czerwca 2021 r., wydaje się bardziej trojanem niż oprogramowaniem ransomware, ponieważ niszczy pliki, zamiast je faktycznie szyfrować.

Nieco bardziej złożona wersja 2.0, wydana 17 czerwca, posiada możliwość wyłączenia trybu odzyskiwania systemu Windows i zaawansowanych opcji dla administratorów. Jednak zamiast je szyfrować, nadpisuje pliki, co nie zachęca ofiar do zapłacenia okupu.

Wydana 5 lipca wersja 3.0 zawiera własny deszyfrator i umożliwia szyfrowanie plików o rozmiarze mniejszym niż 1 MB.

Wersja 4.0, wydana 5 sierpnia, zwiększyła górny limit plików, które można zaszyfrować do 2MB i dała użytkownikom generatora ransomware więcej opcji, takich jak możliwość zmiany tapety komputera ofiary.

Do każdej wersji będzie dołączona następująca notatka o okupie z adresem portfela Bitcoin na dole.

„Wszystkie Twoje pliki zostały zaszyfrowane. Twój komputer został zainfekowany wirusem ransomware. Twoje pliki zostały zaszyfrowane i bez naszej pomocy nie będziesz w stanie ich odszyfrować. Co mogę zrobić, aby odzyskać moje pliki? Możesz kupić nasze specjalne oprogramowanie odszyfrowujące, to oprogramowanie pozwoli Ci odzyskać wszystkie dane i usunąć oprogramowanie ransomware z komputera. Cena oprogramowania wynosi 1500 USD. Płatności można dokonać wyłącznie w Bitcoinach”.

Z grubsza przetłumaczone:

„Wszystkie pliki zostały zaszyfrowane. Komputer został zainfekowany wirusem ransomware. Aby odzyskać pliki, kup specjalne oprogramowanie odszyfrowujące. Oprogramowanie to pozwoli odzyskać wszystkie dane i usunąć oprogramowanie ransomware z komputera. Cena oprogramowania wynosi 1500 USD . Płatności można dokonać wyłącznie w Bitcoinach”.

Według Trend Micro Chaos, choć „nie jest to gotowy produkt”, może spowodować poważne szkody „w rękach złego aktora mającego dostęp do infrastruktury dystrybucji i wdrażania złośliwego oprogramowania”.

Jak więc usunąć Chaos lub podobne oprogramowanie ransomware?

Jak usunąć ransomware Chaos?

Nigdy nie ufaj cyberprzestępcom: nie mają powodu odblokowywać Twoich plików, nawet jeśli zapłacisz okup.

Jeśli chcesz samodzielnie usunąć oprogramowanie ransomware, oto jak to zrobić.

Odłącz się od Internetu

Najpierw musisz poddać zainfekowane urządzenie kwarantannie, aby zapobiec infekowaniu przez oprogramowanie ransomware innych urządzeń w sieci.

Jeśli komputer jest podłączony do Internetu za pośrednictwem sieci Ethernet, natychmiast odłącz kabel Ethernet . Jeśli łączysz się za pośrednictwem sieci bezprzewodowej, musisz wyłączyć Wi-Fi . Można to zrobić na wiele różnych sposobów.

Najszybszym rozwiązaniem byłoby włączenie trybu samolotowego, co można zrobić, przechodząc do opcji Ustawienia > Sieć i Internet. Kliknij opcję Tryb samolotowy na stronie Sieć i Internet , a następnie użyj przełącznika u góry, aby włączyć tryb samolotowy.

Włącz tryb samolotowy

Odłącz wszystkie zewnętrzne urządzenia pamięci masowej

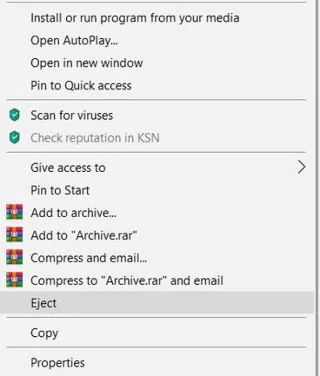

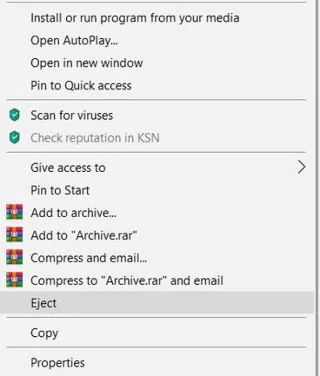

Następnie odłącz wszystkie zewnętrzne urządzenia pamięci masowej (przenośne dyski twarde, dyski flash itp.), aby zapobiec przedostawaniu się do nich oprogramowania ransomware, ale nie odłączaj ich tylko ręcznie.

Przejdź do opcji Ten komputer , kliknij prawym przyciskiem myszy każde podłączone urządzenie, wybierz opcję Wysuń , a następnie ręcznie odłącz urządzenia.

Odłącz wszystkie zewnętrzne urządzenia pamięci masowej

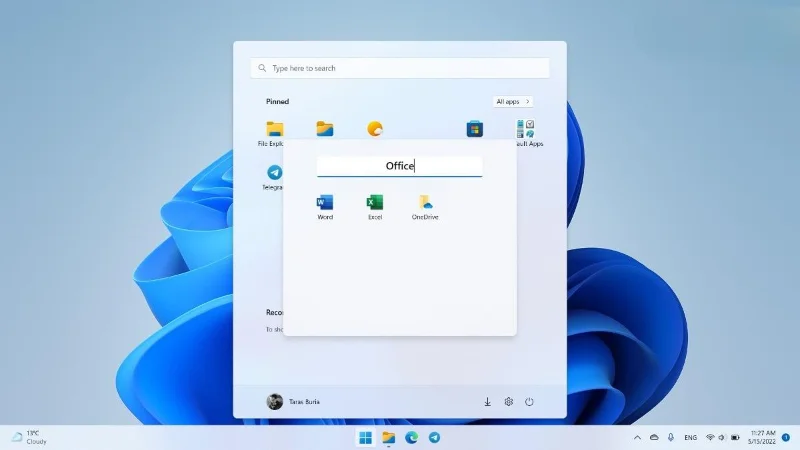

Powinieneś także wylogować się ze swoich kont w chmurze (Microsoft OneDrive, Google Drive, Dropbox, Amazon Drive itp.), aby zapobiec uszkodzeniu lub zaszyfrowaniu danych w chmurze przez oprogramowanie ransomware.

Zidentyfikuj oprogramowanie ransomware

Korzystając z innego urządzenia, wejdź do Internetu i poszukaj wskazówek w Internecie. Możesz na przykład wpisać wiadomość z żądaniem okupu, wyszukać adres portfela kryptowalut lub adres e-mail dostarczony przez oprogramowanie ransomware.

Jeśli nic się nie pojawi, przejdź do Identyfikator ransomware . Tutaj możesz wpisać dowolny adres e-mail, który ransomware daje Ci do kontaktu. ID Ransomware zidentyfikuje następnie złośliwe oprogramowanie i poda więcej szczegółów na jego temat.

![Co warto wiedzieć o Chaosie: nowe niebezpieczne oprogramowanie ransomware Co warto wiedzieć o Chaosie: nowe niebezpieczne oprogramowanie ransomware]()

Identyfikator oprogramowania ransomware

Wykonaj dekodowanie

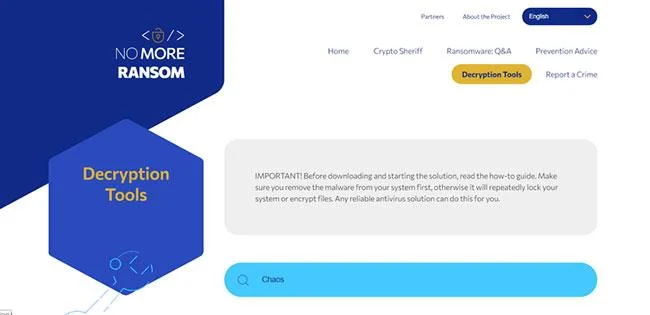

Po zidentyfikowaniu oprogramowania ransomware możesz spróbować odszyfrować swoje pliki. Odwiedź witrynę projektu No More Ransom Project i kliknij Narzędzia deszyfrujące w prawym górnym rogu.

Wpisz nazwę zidentyfikowanego oprogramowania ransomware w pasku wyszukiwania.

Jeśli dostępny jest program odszyfrowujący, narzędzie to dostarczy Ci szczegółowych instrukcji dotyczących usuwania oprogramowania ransomware, które przeniknęło do Twojego komputera oraz odblokowania lub odzyskania zaszyfrowanych plików.

Chaos nie jest jeszcze oficjalnie dystrybuowany, więc oczywiście nie będzie deszyfratora.

Aby zilustrować działanie tej witryny, w pasku wyszukiwania w artykule zostanie wpisana fraza „Jigsaw” .

![Co warto wiedzieć o Chaosie: nowe niebezpieczne oprogramowanie ransomware Co warto wiedzieć o Chaosie: nowe niebezpieczne oprogramowanie ransomware]()

Jakie deszyfratory są dostępne dla ransomware Jigsaw

Jigsaw to szkodliwe oprogramowanie ransomware utworzone w 2016 roku, zatem można założyć, że zainfekowało ono tysiące komputerów.

Jak widać poniżej, strona oferuje kilka różnych dekoderów i instrukcje, jak to zrobić.

Jeśli nie ma dostępnych programów deszyfrujących dla oprogramowania ransomware, które zainfekowało Twój komputer, najlepiej będzie skontaktować się ze specjalistą IT.