Właściciele witryn internetowych są odpowiedzialni za bezpieczeństwo swoich gości, lecz niestety nie wszystkie strony internetowe są bezpieczne.

W rzeczywistości hosting witryny internetowej może być ryzykowny, jeśli nie jesteś ostrożny. Badania pokazują, że aż 18,5 miliona stron internetowych jest zainfekowanych złośliwym oprogramowaniem.

Czerwone ostrzeżenie nr 1: Brak certyfikatu SSL

Wchodząc na stronę internetową, pierwszą rzeczą, na którą należy zwrócić uwagę, jest certyfikat SSL (Secure Sockets Layers) . Bardzo łatwo jest sprawdzić, czy witryna posiada ważny certyfikat SSL. Można to zrobić na dwa sposoby. Pierwsza metoda polega na odszukaniu ikony kłódki po lewej stronie adresu URL u góry przeglądarki. Druga metoda polega na sprawdzeniu samej nazwy domeny.

Jeśli witryna została zabezpieczona certyfikatem SSL, zauważysz, że nazwa domeny zaczyna się od „https” zamiast „http”.

Strona rozpoczynająca się od https to strona posiadająca certyfikat SSL

Zadaniem certyfikatu SSL jest ochrona poufnych informacji, takich jak dane karty kredytowej i debetowej, przesyłanych z serwera do witryny internetowej (lub odwrotnie). Bez certyfikatu SSL wrażliwe informacje są narażone na ryzyko ujawnienia się i dostępu do nich cyberprzestępcom.

Czerwona flaga nr 2: Złe recenzje klientów

Jeśli chcesz poznać reputację witryny internetowej, społeczności internetowe mogą Ci coś powiedzieć. Witryny z recenzjami online, takie jak G2 Crowd i TrustPilot, mogą pomóc Ci sprawdzić, co myśli społeczność internetowa i jak oceniane są określone witryny internetowe i oprogramowanie.

Pojawienie się platform mediów społecznościowych zachęciło ludzi do pisania w Internecie o swoich osobistych doświadczeniach. Jeśli klienci mają dobre doświadczenia, wystawią pozytywną recenzję i odwrotnie.

Jeśli widzisz, że dana marka, witryna lub oprogramowanie ma wiele pozytywnych recenzji, jest to dobry znak, że możesz zaufać tej witrynie oraz witrynom powiązanym z tą marką.

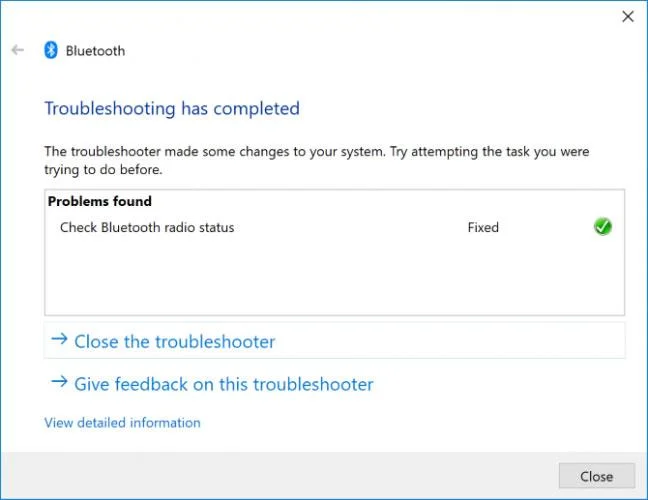

Czerwona flaga nr 3: Brak formularzy i zasad zgodnych z RODO

Od czasu wprowadzenia unijnego rozporządzenia RODO wiele stron internetowych zaczęło pytać użytkowników o zgodę w zamian za dostęp do ich danych osobowych i ich przetwarzanie. Często wymagana jest zgoda w wyskakującym formularzu.

![Czerwone flagi, na które należy zwrócić uwagę w przypadku niebezpiecznych witryn internetowych Czerwone flagi, na które należy zwrócić uwagę w przypadku niebezpiecznych witryn internetowych]()

Przeczytaj uważnie, zanim klikniesz przycisk Zgadzam się!

Większość formularzy zgody, jak powyższy przykład, powinna wyraźnie ujawniać, w jaki sposób Twoje dane są gromadzone i chronione przez witrynę.

Uwaga : Przed potwierdzeniem zgody prosimy o uważne przeczytanie.

Wprowadzenie tego rozporządzenia stanowiło ważny krok naprzód w zakresie bezpieczeństwa danych.

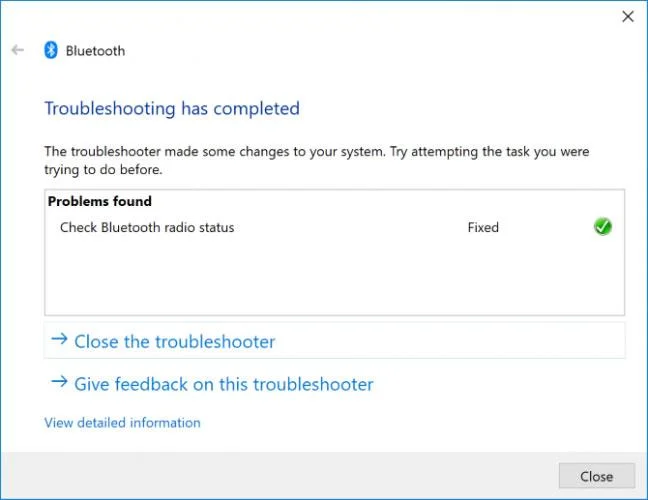

Czerwone ostrzeżenie nr 4: Brak pieczęci zaufania

Legalne strony internetowe będą miały certyfikat autentyczności lub pieczęć zaufania w nagłówku i stopce całej witryny. Jeśli jest to witryna handlu elektronicznego, na stronach płatności najprawdopodobniej zobaczysz znak zaufania. Pieczęcie zaufania będą pochodzić od uznanych agencji zajmujących się bezpieczeństwem Internetu, takich jak Norton, McAfee i Trustwave.

![Czerwone flagi, na które należy zwrócić uwagę w przypadku niebezpiecznych witryn internetowych Czerwone flagi, na które należy zwrócić uwagę w przypadku niebezpiecznych witryn internetowych]()

Pieczęcie zaufania będą pochodzić od uznanych agencji zajmujących się bezpieczeństwem Internetu

Według Sitelock 79% konsumentów oczekuje znaku zaufania. Należy jednak uważać, ponieważ istnieją oszukańcze witryny, które będą próbowały oszukać użytkowników za pomocą podobnie wyglądających znaków na swoich stronach. Jeśli nie masz pewności, spróbuj kliknąć tę pieczęć zaufania. Jeśli są autentyczne, zostaniesz przeniesiony na inną stronę internetową zawierającą objaśnienia dotyczące akredytacji.

Czerwona flaga nr 5: Niejasne informacje kontaktowe

Według ankiety przeprowadzonej przez KoMarketing 44% respondentów stwierdziło, że jeśli nie zobaczą żadnych informacji kontaktowych, opuszczą witrynę i będą szukać gdzie indziej. Ponadto 54% twierdzi, że brak odpowiednich informacji kontaktowych zmniejsza zaufanie do dostawcy.

Witryna musi zawierać wyraźnie widoczne na każdej stronie informacje kontaktowe, takie jak adresy e-mail, numery telefonów, adresy fizyczne i konta w mediach społecznościowych. Daje to konsumentom większy spokój ducha, ponieważ mogą się z kimś skontaktować, jeśli potrzebują wsparcia.

Czerwona flaga nr 6: Obecność typowych wskaźników złośliwego oprogramowania

Nawet jeśli witryna internetowa posiada niezbędny certyfikat SSL, politykę prywatności, dane kontaktowe lub znak zaufania, w przypadku zainfekowania złośliwym oprogramowaniem może nadal być niebezpieczna .

Oto lista wszystkich typowych ataków złośliwego oprogramowania:

1. Spam SEO : Spam SEO możesz zobaczyć w sekcji komentarzy na stronie. Często zawierają niepoprawne gramatycznie zdania lub łącze do zewnętrznej witryny zawierającej złośliwe oprogramowanie.

2. Zestawy phishingowe : imitują witryny często odwiedzane przez użytkowników, takie jak witryny banków i sklepy internetowe, w celu nakłonienia odwiedzających do ujawnienia poufnych informacji. Mogą one obejmować dane logowania i dane finansowe.

W większości przypadków wyglądają one wiarygodnie, ale pojawią się błędy gramatyczne i ortograficzne. Innym zestawem do phishingu są złośliwe przekierowania — w tym miejscu wprowadzasz adres URL i zostajesz przekierowany do innej witryny internetowej, która wygląda podobnie, ale jest podejrzana. Jeszcze raz zwróć uwagę na błędy ortograficzne i gramatyczne.

3. Atak zniekształcający : Łatwo rozpoznawalny rodzaj ataku. W tym miejscu cyberprzestępcy zastępują zawartość witryny inną nazwą, logo i obrazem.

4. Podejrzane wyskakujące okienka : uważaj na wyskakujące okienka zawierające ekstrawaganckie i nierealistyczne twierdzenia. Te wyskakujące okienka próbują nakłonić Cię do kliknięcia przycisku CTA (wezwania do działania, przycisku wezwania do działania), aby zainstalować złośliwe oprogramowanie w systemie bez Twojej wiedzy.