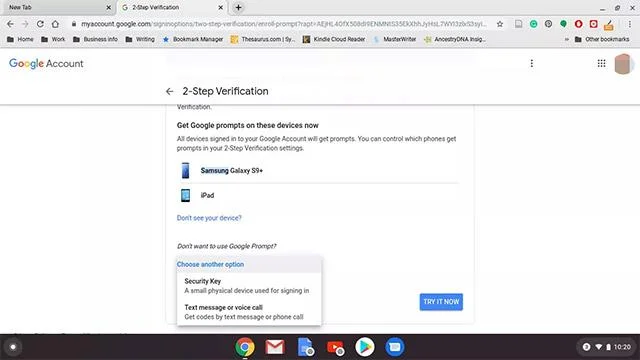

Często pojawia się pytanie dotyczące bezpieczeństwa online dotyczące używania przeglądarki Tor i sieci Tor z VPN (wirtualną siecią prywatną) . Obydwa narzędzia chronią prywatność, ale na różne sposoby. Użytkownicy, co zrozumiałe, obawiają się połączenia atrybutów bezpieczeństwa i prywatności każdego narzędzia.

Czy możesz jednocześnie używać Tora i VPN?

Czy Tor i VPN to to samo?

Pierwszą rzeczą do rozważenia jest różnica między Torem a VPN. W szczególności Tor i VPN to nie to samo.

- Tor to anonimowa sieć komunikacyjna, która kieruje ruch internetowy przez globalną sieć węzłów, chroniąc Twoje dane w przeglądarce Tor i sieci Tor.

- VPN szyfruje połączenie sieciowe, tworząc tunel dla wszystkich danych przechodzących przez serwer dostawcy usług VPN. Wygląda na to, że ruch internetowy pochodzi z adresu IP serwera VPN, a nie z Twojej fizycznej lokalizacji.

Tor i VPN to nie to samo

Czy powinieneś używać VPN z przeglądarką Tor?

Teraz dowiedziałeś się, czym są Tor i VPN. Możesz zacząć dostrzegać, jak bardzo są do siebie podobni. Tor szyfruje ruch wewnątrz przeglądarki Tor. Sieci VPN szyfrują Twoje połączenie sieciowe, przechwytując wszystko inne.

Pytanie brzmi, czy powinieneś używać VPN z przeglądarką Tor?

Oficjalna dokumentacja Tora stwierdza, że nie musisz używać VPN z Torem, aby zwiększyć prywatność. Konfiguracja sieci Tor jest również bardzo bezpieczna. Chociaż istnieje zagrożenie złośliwymi węzłami wyjściowymi i wejściowymi, nie powodują one żadnych problemów.

Tak jest w oficjalnej dokumentacji. Jednak używanie VPN z Torem ma pewien wpływ na twoje połączenie.

Tor przez VPN

![Czy Tor i VPN powinny być używane razem? Czy Tor i VPN powinny być używane razem?]()

Tor przez VPN

Jeśli połączysz się z dostawcą VPN przed połączeniem się z siecią Tor, węzeł wejściowy otrzyma adres IP usługi VPN jako źródło danych, zamiast Twojego rzeczywistego adresu IP. Dostawca usług internetowych nie będzie widział, że łączysz się z Torem, co może chronić Twoją prywatność, a nawet umożliwić dostęp do usługi w niektórych krajach.

Ta metoda nazywa się Tor Over VPN. Istnieją pewne ostrzeżenia dotyczące dostawców VPN. Jeśli ufasz, że dostawca VPN całkowicie nie prowadzi logów i znajduje się w bezpiecznej jurysdykcji, możesz skorzystać z tej metody. W przeciwnym razie po prostu przenosisz zaufanie z dostawcy usług internetowych na dostawcę VPN. Jeśli Twój dostawca VPN rejestruje dane, powinieneś używać Tora bez VPN.

Tor Over VPN zapewnia również ochronę przed złośliwymi węzłami wejściowymi, co jest kolejnym plusem.

Jeśli rozważasz użycie Tor Over VPN, rozważ subskrypcję ExpressVPN. ExpressVPN zawsze był jednym z najlepszych dostawców VPN .

VPN przez Tor

![Czy Tor i VPN powinny być używane razem? Czy Tor i VPN powinny być używane razem?]()

VPN przez Tor

Metoda Over Tor VPN jest nieco inna. Korzystając z tej metody, najpierw otwierasz przeglądarkę Tor i łączysz się z siecią Tor. Następnie łączysz się ze swoim dostawcą VPN za pośrednictwem sieci Tor (nie włączaj tylko VPN dla komputerów stacjonarnych).

Główną zaletą metody Over Tor VPN jest dostęp do niektórych stron internetowych, które nie pozwalają na połączenia ze znanych węzłów wyjściowych Tora. VPN Over Tor pomaga również chronić Cię przed złośliwymi węzłami wyjściowymi, co jest kolejnym plusem.

Metoda VPN Over Tor jest uważana za trudniejszą w użyciu, ponieważ musisz skonfigurować VPN, aby korzystał z niej przez Tor. Może zapewnić lepszą anonimowość, chroniąc ruch przechodzący przez węzeł wyjściowy i z powrotem do serwerów dostawcy VPN, ale utrudnia także korzystanie z Tora.

Niektórzy użytkownicy sugerują, że metoda VPN Over Tor nie zwiększa bezpieczeństwa ani prywatności na tyle, aby uzasadniać jej użycie, zwłaszcza biorąc pod uwagę czas wymagany na skonfigurowanie VPN do użytku z Torem. Ponadto, jeśli coś pójdzie nie tak, Twoje dane mogą zostać ujawnione.

Most Tora

Projekt Tor zaleca użycie przekaźnika mostkowego (w skrócie mostu), aby zwiększyć prywatność węzła wejściowego. Most Tora jest węzłem wejściowym, którego nie ma na liście. Jeśli podejrzewasz, że Twój dostawca usług internetowych lub ktoś inny monitoruje połączenia z siecią Tor przez wspólne węzły wejściowe, możesz użyć przekaźnika mostkowego, aby połączyć się z przekaźnikiem bez nadzoru i bezpiecznie wejść do sieci Tor.

Istnieje lista domyślnych mostów Tora, z których każdy może korzystać. Ponieważ jednak mosty te są publicznie dostępne, większość z nich będzie prawdopodobnie monitorowana.

Wyciągnąć wniosek

Możesz bezpiecznie korzystać z VPN z Torem, korzystając z metody Tor Over VPN. Jednak dla większości ludzi ta dodatkowa warstwa ochrony prywatności jest przesadą.

Podobnie jak w przypadku każdego problemu związanego z bezpieczeństwem i prywatnością VPN, ważne jest, aby korzystać z VPN, który jest godny zaufania i ma politykę braku logów.