Z technologicznego punktu widzenia man-in-the-middle (MITM) to atak, który jest przechwytywany przez stronę trzecią (hakera) podczas procesu komunikacji pomiędzy serwerem a użytkownikiem. Zamiast udostępniać dane bezpośrednio pomiędzy serwerem a użytkownikiem, łącza zostaną zerwane z innego powodu. Następnie haker zmieni treść lub doda złośliwe oprogramowanie, które ma Ci wysłać.

1. Ataki typu man-in-the-middle

Z technologicznego punktu widzenia Man-in-the-middle (MITM) to atak blokowany przez stronę trzecią (hakera) podczas komunikacji pomiędzy serwerem a użytkownikiem. Zamiast udostępniać dane bezpośrednio pomiędzy serwerem a użytkownikiem, łącza zostaną zerwane z innego powodu. Następnie haker zmieni treść lub doda złośliwe oprogramowanie, które ma Ci wysłać.

![Czy Twoje dane mogą zostać skradzione podczas korzystania z publicznej sieci Wi-Fi? Czy Twoje dane mogą zostać skradzione podczas korzystania z publicznej sieci Wi-Fi?]()

Użytkownicy korzystający z publicznej sieci Wi-Fi najprawdopodobniej staną się „ofiarami” ataków typu Man-in-the-Middle. Powodem jest to, że informacje i dane nie zostały zaszyfrowane. Kiedy router zostanie „przejęty”, Twoje dane również zostaną zaatakowane, hakerzy uzyskają dostęp do Twojego adresu e-mail, nazwy użytkownika, hasła i prywatnych wiadomości itp.

Największe witryny handlu elektronicznego, takie jak PayPal, eBay czy Amazon, korzystają z własnych technik szyfrowania, ale dla większego bezpieczeństwa nie należy dokonywać transakcji związanych z bankowością, przelewami lub zakupami. Kupuj online, korzystając z publicznej sieci Wi-Fi.

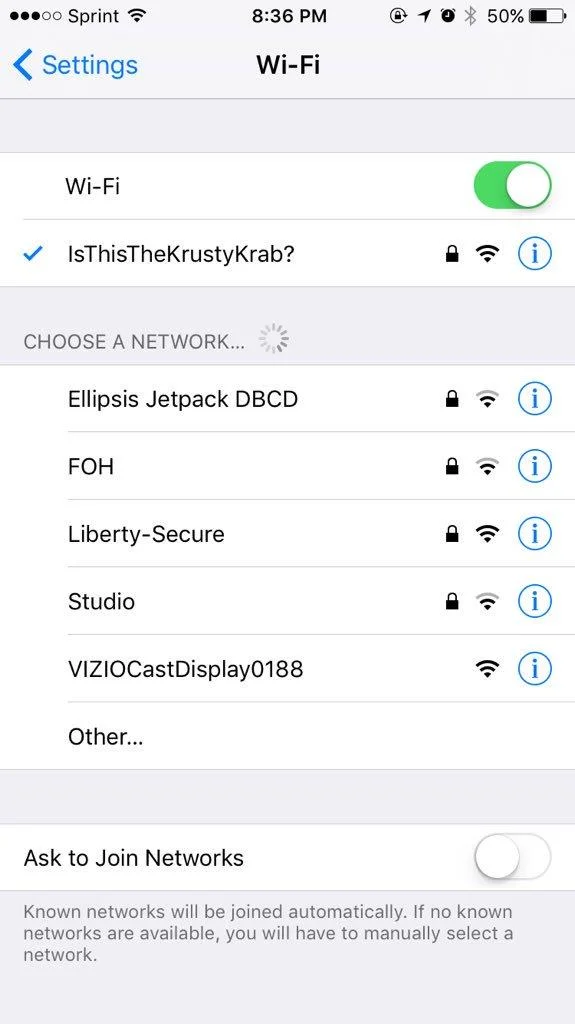

2. Fałszywe połączenie Wi-Fi

Ta odmiana ataku MITM jest również znana jako „Zły Bliźniak” . Technika ta przechwytuje dane podczas transmisji, omijając wszelkie systemy bezpieczeństwa publicznego hotspotu Wi-Fi.

Kilka lat temu Doctor Who pokazał użytkownikom „niebezpieczeństwa” związane z technologią, zwłaszcza problemy spowodowane połączeniem się ze złośliwym routerem.

Skonfigurowanie fałszywego punktu dostępu (AP) nie jest zbyt trudne i jest to również sposób, w jaki hakerzy wykorzystują go do „wabienia” użytkowników do łączenia się i przechwytywania informacji o użytkownikach. Hakerzy mogą wykorzystać dowolne urządzenie, które może połączyć się z Internetem, takie jak smartfony itp., aby skonfigurować fałszywy punkt dostępu do sieci (AP). A kiedy użytkownicy połączą się z tym punktem dostępu, przesłane dane zostaną zaatakowane przez hakerów.

Zaleca się korzystanie z wirtualnej sieci prywatnej (VPN) w celu ustawienia poziomu szyfrowania całej transmisji, danych i połączenia pomiędzy rzeczywistym użytkownikiem a witryną. Częściowo zapobiegnie to atakom hakerów.

Dodatkowe informacje:

Doctor Who to serial telewizyjny science fiction wyprodukowany przez brytyjską stację BBC, którego emisja rozpoczęła się w 1963 roku. Główna treść filmu opowiada o przygodach naturalnego Władcy Czasu, nazywającego siebie Doktorem.

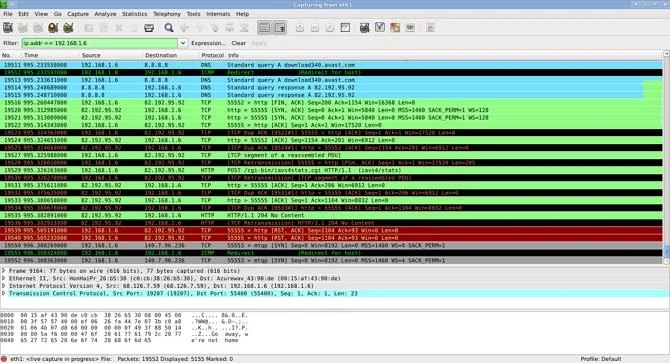

3. Sniffer pakietów

![Czy Twoje dane mogą zostać skradzione podczas korzystania z publicznej sieci Wi-Fi? Czy Twoje dane mogą zostać skradzione podczas korzystania z publicznej sieci Wi-Fi?]()

Packet Sniffer lub Protocol Analyzer to narzędzia służące do diagnozowania i wykrywania błędów systemu sieciowego i powiązanych problemów. Hakerzy wykorzystują Packet Sniffer w celu podsłuchiwania niezaszyfrowanych danych i przeglądania informacji wymienianych między obiema stronami.

Metoda ta jest stosunkowo prosta w użyciu i w niektórych przypadkach nie jest uważana za nielegalną.

4. Sidejacking (przejmowanie sesji)

Sidejacking polega na zbieraniu informacji o pakietach (sniffing pakietów). Jednak zamiast korzystać z wcześniej istniejących danych, hakerzy mogą wykorzystać je lokalnie. Jeszcze gorsze jest ominięcie pewnego poziomu szyfrowania.

Dane do logowania są zazwyczaj przesyłane za pośrednictwem zaszyfrowanej sieci i weryfikowane przy użyciu danych konta podanych na stronie internetowej.

Informacje te są następnie przetwarzane za pomocą plików cookies wysyłanych na Twoje urządzenie. Jednak system sieciowy nie jest szyfrowany, dlatego hakerzy mogą przejąć kontrolę i uzyskać dostęp do dowolnego konta osobistego, do którego się zalogowałeś.

Chociaż „cyberprzestępcy ” nie mogą odczytać Twoich haseł poprzez sidejacking, mogą pobrać złośliwe oprogramowanie w celu ataku na dane, w tym Skype.

Ponadto hakerzy mogą ukraść Twoje dane osobowe. Wystarczy odwiedzić Facebooka , a wszystkie Twoje dane osobowe będą „ w zasięgu ręki hakera ” .

Publiczne hotspoty są najbardziej użytecznym „narzędziem” dla hakerów. Powodem jest dość duży odsetek użytkowników. Dlatego dla większego bezpieczeństwa warto zainstalować narzędzie HTTPS Everywhere dla swojej przeglądarki lub darmowe aplikacje VPN.

Dodatkowo, jeśli korzystasz z Facebooka, powinieneś także wejść w Ustawienia => Bezpieczeństwo => Gdzie jesteś zalogowany i zdalnie wylogować się ze swojego konta.

![Czy Twoje dane mogą zostać skradzione podczas korzystania z publicznej sieci Wi-Fi? Czy Twoje dane mogą zostać skradzione podczas korzystania z publicznej sieci Wi-Fi?]()

Więcej artykułów znajdziesz poniżej:

- Jak sprawdzić, czy Twój komputer jest „atakowany” przez hakerów?

- Jak ustawić super mocne hasło do iPhone'a, które sprawi, że nawet hakerzy „poddają się”

- 50 trików dotyczących rejestru, które pomogą Ci stać się prawdziwym „hakerem” systemu Windows 7/Vista (część 1)

Powodzenia!