Za każdym razem, gdy rejestrujesz się w nowej usłudze, możesz utworzyć nazwę użytkownika i hasło lub po prostu zalogować się za pomocą Facebooka lub Twittera . Zwykle dostępna jest również opcja zalogowania się na konto Google. To bardzo szybkie i łatwe. Ale czy powinieneś to zrobić?

Jak działa logowanie się za pomocą konta w sieci społecznościowej?

Logowanie się na konto w mediach społecznościowych korzysta z protokołu o nazwie OAuth, który umożliwia aplikacji lub usłudze (aplikacji, która żąda lub subskrybujesz usługę) połączenie się z aplikacją lub usługą.inny (dostawca usług lub sieć, w której jesteś aktualnie zalogowany) w) i działać w Twoim imieniu. Odbywa się to poprzez wydanie „tokenów” żądającej aplikacji. Tokeny te działają jak Twoja nazwa użytkownika i hasło, ponieważ dają aplikacji żądającej dostęp do usługi chronionej hasłem (na przykład Facebook).

Ważną rzeczą jest to, że Twoja prawdziwa nazwa użytkownika i hasło nigdy nie są wymieniane między aplikacjami, a aplikacja żąda dostępu tylko do ograniczonej części Twojego konta chronionego hasłem.

Spójrzmy na krótki przykład: załóżmy, że używasz Blurb do wydrukowania zdjęcia z Facebooka. Uzyskujesz dostęp do Blurb (aplikacji żądającej) i mówisz, że chcesz wydrukować zdjęcia z Facebooka. Blurb przeniesie Cię z powrotem do Facebooka (dostawcy usługi), gdzie podasz swoje dane logowania (wysłane bezpośrednio do Facebooka, a nie Blurb) i poprosisz o powiadomienie Facebooka, że zezwalasz na dostęp Blurb. Przejdź do sekcji swoich zdjęć. Teraz Blurb może pobrać te zdjęcia i je wydrukować. Jeśli Blurb spróbuje uzyskać dostęp do Twojej osi czasu, zostanie odrzucony, ponieważ token umożliwia dostęp tylko do Twojego profilu publicznego i zdjęć.

OAuth nigdy nie udostępnia Twojej nazwy użytkownika ani hasła aplikacji żądającej, ponieważ utrzymywanie nazwy użytkownika i hasła w tajemnicy pomaga zapewnić ich bezpieczeństwo. Aby uniemożliwić aplikacji lub usłudze żądanie dostępu do Twojego konta, wystarczy kliknąć „ odwołaj dostęp ”, aby cofnąć dostęp, zamiast zmieniać hasło.

Czy logowanie się za pomocą konta w serwisie społecznościowym jest bezpieczne?

Proces ten wydaje się dość prosty. Ale jak bezpieczne jest to rozwiązanie? Czy powinniśmy się martwić o bezpieczeństwo witryn OAuth?

Z punktu widzenia bezpieczeństwa OAuth wygląda całkiem bezpiecznie. Najgorszy scenariusz nadal nie skutkuje ujawnieniem haseł do kont w mediach społecznościowych. Możliwość natychmiastowego odebrania dostępu do dowolnej aplikacji za pomocą tokena oznacza, że nawet jeśli witryna zostanie zhakowana lub wystąpią problemy z tokenem, wystarczy nacisnąć przycisk cofnięcia dostępu, a osoba ta nie będzie już mogła uzyskać dostępu do Twoich serwisów społecznościowych.

Rzeczywistość jest taka, że udostępniasz tylko określony podzbiór danych w swoim serwisie społecznościowym. Jeśli ktoś zhakuje Snapfisha i będzie chciał uzyskać dostęp do Twoich zdjęć na Facebooku, nie powinieneś się zbytnio martwić.

![Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym? Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym?]()

Pomimo niedawnego odkrycia luki w zabezpieczeniach OAuth, system jest nadal całkiem dobry.

Bezpieczeństwo w Internecie to jednak coś więcej niż tylko szyfrowanie i tokeny. Jednym z najlepszych sposobów zapewnienia bezpieczeństwa w Internecie jest użycie silnego hasła . A OAuth bardzo w tym pomaga, logując się przy użyciu tego samego konta na Twitterze lub Google, i nie musisz tworzyć kolejnego hasła i je zapamiętywać. Jeśli masz bardzo silne hasło do Facebooka, możesz go używać do uzyskiwania dostępu do wielu rzeczy bez konieczności używania tego samego hasła w wielu różnych witrynach internetowych.

Jest to szczególna zaleta OAuth i faktycznie warto ograniczyć liczbę witryn z tym samym hasłem.

Należy pamiętać, że witryny uzyskujące dostęp do Twojego profilu w mediach społecznościowych nie mogą wykonywać żadnych ważnych czynności, takich jak usunięcie Twojego konta, zmiana hasła ani wprowadzenie jakichkolwiek innych zmian, więc możesz być spokojny.

Na jakie ryzyko jesteś narażony?

Niestety, jeśli chodzi o bezpieczeństwo i ochronę w Internecie, nic nie jest proste. Korzystanie z protokołu OAuth wiąże się z pewnymi zagrożeniami, związanymi głównie z prywatnością.

Na przykład, jak często poświęcasz czas na sprawdzanie uprawnień, które zapewniasz podczas korzystania z Facebook Connect ? Chociaż aplikacje powinny żądać dostępu tylko do informacji, których potrzebują, aby lepiej Ci służyć, często proszą o więcej. Aplikacje te często chcą na przykład uzyskać dostęp do Twojej osi czasu, informacji o znajomych i możliwości publikowania.

Czasami jest to dobre rozwiązanie, np. gdy chcesz zintegrować Twittera ze swoimi kontaktami lub aplikacją do czytania wiadomości. Możesz też opublikować wyniki swoich treningów z RunKeepera lub MapMyFitness. Ale żadna ilość uprawnień nie powstrzyma aplikacji lub usług przed publikowaniem tego, co chcą. Nie ma opcji „opublikuj tylko wyniki ankiety”. Możesz też mieć pewność, że aplikacja opublikuje tylko to, czego chcesz.

![Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym? Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym?]()

Możesz stracić więcej informacji, niż myślisz. Kogo obchodzi, czy Twój ulubiony sklep widzi, co publikujesz na Facebooku, prawda? Mogą otrzymać więcej informacji, niż sobie wyobrażasz.

Na przykład na konferencji w 2012 roku japońska firma opowiadała o tym, jak wykorzystać informacje zawarte na profilach użytkowników na Facebooku, aby poznać ich „etap życia” (czy są w związku małżeńskim, czy nie), są w ciąży, są na diecie, planują imprezę itp. .), „gospodarstwo domowe” (jeśli ma dzieci, starszych rodziców, zwierzęta, mieszkanie itp.) i „osobowość” (czy zajmuje się wolontariatem, wróżeniem, jedzeniem, podróżami, sportem itp.) klienta.

Członek zespołu marketingowego twierdzi, że zespół „może zrozumieć historię życia klienta – jego styl życia i psychologię. Następnie możemy dostosować firmę do każdego typu odbiorców”. Dane demograficzne klienta. Możemy też przewidzieć, jak bardzo ktoś potrzebuje produktu, na podstawie tego, co mówią w sieciach społecznościowych.”

Nie myślałeś, że zdradzisz aż tyle informacji, prawda?

Oczywiście masz pełną kontrolę nad tym, co udostępniasz firmie korzystającej z Twoich danych uwierzytelniających w mediach społecznościowych i ile informacji może ona o Tobie zebrać, ale tylko wtedy, gdy poświęcisz czas na zapoznanie się z prawami, o które się ubiega. I nie udostępniaj rzeczy, które chcesz zachować jako prywatne. Nie zawsze jest to jednak łatwe, ponieważ niektóre aplikacje i usługi używają teraz loginów wyłącznie przez Facebooka lub Twittera, co oznacza, że jeśli nie zgodzisz się na ich warunki, nie będziesz mógł się zalogować. Możesz korzystać z oferowanych przez nie usług.

Co więc powinieneś zrobić?

Jak w przypadku większości rzeczy, problem logowania się za pomocą konta w sieci społecznościowej jest dwojaki. Ogólnie rzecz biorąc, jest to całkiem bezpieczne i masz całkiem sporą kontrolę nad ilością udostępnianych informacji.

![Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym? Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym?]()

Z drugiej strony, jeśli nie będziesz uważnie kontrolował, możesz ujawnić wiele informacji. Co zatem należy zrobić w tym przypadku?

Przeczytaj prośbę o pozwolenie przed udzieleniem pozwolenia:

Jest to ważne, a znaczenie będzie jeszcze większe w miarę większej integracji usług sieciowych. Jeśli nie chcesz, aby zbierane były dane o Twoich znajomych z Facebooka, nie zezwalaj na dostęp do Facebooka.

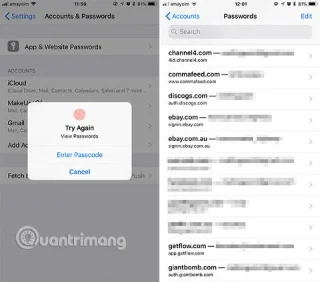

Regularnie sprawdzaj uprawnienia aplikacji, z której korzystasz:

Na Facebooku przejdź do zakładki Aplikacje na ekranie Ustawienia . Na Twitterze robisz to samo. Google jest nieco bardziej skomplikowane. Musisz wejść na stronę account.google.com , kliknąć Bezpieczeństwo, a następnie kliknąć Wyświetl wszystko w obszarze Uprawnienia konta . Sprawdź, które aplikacje mają dostęp do Twoich danych i cofnij dostęp aplikacjom, których już nie używasz. Jeśli widzisz aplikację z wieloma uprawnieniami dostępu, powinieneś rozważyć odebranie dostępu i sprawdzić, czy możesz zalogować się do tej usługi przy użyciu tradycyjnej nazwy użytkownika i hasła.

Aby przyspieszyć ten proces, możesz skorzystać z MyPermissions, narzędzia, które pomaga zarządzać uprawnieniami na Facebooku, Twitterze, Google, Yahoo, LinkedIn, Foursquare, Instagramie , Dropbox i nie tylko.

Odmawiaj uprawnień i ustawiaj udostępnione obiekty.

Jeśli aplikacja prosi o pozwolenie na udostępnianie w Twoim imieniu za pośrednictwem sieci społecznościowej, nie możesz jej udzielić (zobaczysz to na Facebooku, gdy zobaczysz przycisk „Pomiń”). Jeśli masz taką możliwość, skorzystaj z niej! Możesz także ustawić obiekty, które mogą być udostępniane. Możesz na przykład udostępnić wszystkim znajomym, niestandardowej grupie odbiorców lub tylko sobie.

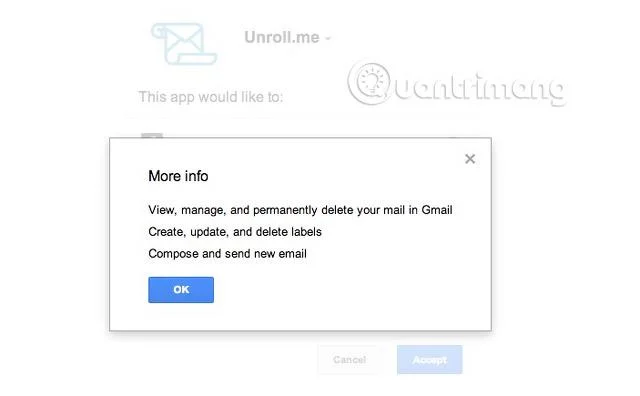

Nadaj różne prawa dostępu dla każdego konta:

Co publikujesz na Instagramie? Co publikujesz na Twitterze? Proszenie o przeczytanie postów w Foursquare może być mniej zastraszające niż przyznanie uprawnień „ Tworzenie i wysyłanie nowej poczty ” na koncie Gmail.

![Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym? Dlaczego warto dobrze się zastanowić przed zalogowaniem się na konto w serwisie społecznościowym?]()

Regularnie zmieniaj hasło:

Gdy zmienisz hasło, niektóre tokeny OAuth zostaną natychmiast unieważnione, co będzie wymagało ponownego zalogowania się i ponownego zatwierdzenia tokena. Gmail i Facebook unieważniają tokeny po zmianie hasła, ale Twitter i Google+ nie. W przypadku takich usług należy odwołać dostęp, a następnie przyznać go ponownie.

Logowanie się do witryn i usług przy użyciu danych uwierzytelniających w mediach społecznościowych zapewnia dużą wygodę, a nawet pomaga w pewnym stopniu pod względem bezpieczeństwa. Może to jednak stanowić zagrożenie dla prywatności. Ale możesz rozwiązać ten problem, korzystając z 5 powyższych wskazówek.

Jak często używasz danych logowania do mediów społecznościowych na innej stronie internetowej? Czy czujesz się bezpiecznie, robiąc to? Czy regularnie czytasz i ponownie sprawdzasz uprawnienia dostępu? Podziel się swoimi przemyśleniami w sekcji komentarzy poniżej!

Zobacz więcej: