Co to jest punkt końcowy?

Nasz system technologii informatycznych stale się rozwija, Internet ma coraz większe prędkości transmisji , a urządzenia technologii informatycznych również stają się coraz bardziej zróżnicowane, ale każdy rozwój ma dwie strony. Świat nowoczesnych technologii informatycznych niesie ze sobą wiele korzyści, ale stwarza także sprzyjające warunki dla przestępców, którzy wykorzystują je i popełniają nielegalne czyny. W tym przypadku rozwiązanie bezpieczeństwa punktu końcowego, czyli zintegrowanie środków ochrony bezpieczeństwa z urządzeniami technologii informatycznej w każdym rozproszonym punkcie, może być skutecznym rozwiązaniem zapobiegawczym. Najpopularniejsze urządzenia końcowe to komputery PC (serwery, komputery stacjonarne, laptopy), urządzenia mobilne, urządzenia pamięci masowej, w tym USB, urządzenia Bluetooth , czytniki kodów, sprzedaż….

Co to jest bezpieczeństwo punktu końcowego?

Bezpieczeństwo punktu końcowego lub ochrona punktu końcowego, z grubsza tłumaczone jako bezpieczeństwo punktu końcowego lub bezpieczeństwo punktu końcowego, to termin odnoszący się do technologii chroniącej sieci komputerowe zdalnie podłączone do urządzeń użytkowników. Korzystanie z laptopów , tabletów, telefonów komórkowych i innych urządzeń bezprzewodowych podłączonych do sieci korporacyjnych stwarza luki w zabezpieczeniach i zagrożenia bezpieczeństwa. Bezpieczeństwo urządzeń końcowych stara się zapewnić, aby takie urządzenia były w pewnym stopniu bezpieczne zgodnie z wymaganiami i standardami. Obejmuje monitorowanie stanu, oprogramowania i operacji. Oprogramowanie do ochrony punktów końcowych zostanie zainstalowane na wszystkich serwerach sieciowych i na wszystkich urządzeniach końcowych.

![Dowiedz się o bezpieczeństwie punktów końcowych Dowiedz się o bezpieczeństwie punktów końcowych]()

Wraz ze wzrostem liczby urządzeń mobilnych, takich jak laptopy, smartfony, tablety… następuje gwałtowny wzrost liczby zagubionych lub skradzionych urządzeń. Incydenty te mogą potencjalnie spowodować utratę wrażliwych danych przez organizacje i osoby prywatne, szczególnie w przypadku firm, które umożliwiają swoim pracownikom podłączanie powyższych urządzeń mobilnych do sieci firmowej.

Aby rozwiązać ten problem, firmy muszą zapewnić korporacyjne zabezpieczenia danych bezpośrednio na urządzeniach mobilnych swoich pracowników w taki sposób, aby nawet jeśli urządzenie wpadnie w niepowołane ręce, dane będą nadal chronione. Ten proces zabezpieczania punktów końcowych dla firm nazywa się bezpieczeństwem punktów końcowych.

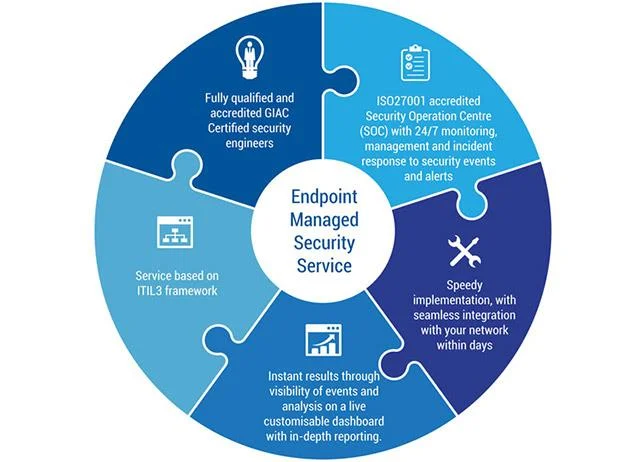

System zarządzania bezpieczeństwem punktów końcowych to oprogramowanie, które pomaga identyfikować komputery użytkowników i zarządzać nimi w celu uzyskania dostępu do sieci firmowej. Wiąże się to z tym, że LuckyTemplates ogranicza dostęp do niektórych stron internetowych, aby użytkownicy mogli utrzymywać i przestrzegać zasad i standardów organizacji. Do elementów składających się na aranżację systemów zarządzania bezpieczeństwem punktów końcowych zalicza się komputer VPN , system operacyjny oraz nowoczesne oprogramowanie antywirusowe. Urządzenia komputerowe, które nie są zgodne z polityką organizacji, powinny mieć zapewniony jedynie ograniczony dostęp do wirtualnej sieci LAN . Pomaga także firmom skutecznie zapobiegać niewłaściwemu wykorzystaniu danych przez pracowników, którym je udostępnili. Przykład: Niezadowolony pracownik próbuje narobić kłopotów firmie lub ktoś, kto może być przyjacielem pracownika, próbuje nielegalnie wykorzystać dane firmowe dostępne na urządzeniu.

Bezpieczeństwo punktów końcowych jest często mylone z wieloma innymi narzędziami zapewniającymi bezpieczeństwo sieci, takimi jak program antywirusowy, zapora ogniowa, a nawet bezpieczeństwo sieci .

Dlaczego nazywa się to bezpieczeństwem punktów końcowych?

![Dowiedz się o bezpieczeństwie punktów końcowych Dowiedz się o bezpieczeństwie punktów końcowych]()

Jak widać, każde urządzenie, które może połączyć się z siecią, może stwarzać poważne zagrożenia bezpieczeństwa. A ponieważ urządzenia te znajdują się poza zaporą sieciową firmy, nazywane są punktami końcowymi. Oznacza punkt końcowy tego systemu sieciowego.

Jak stwierdzono w pierwszej sekcji, punktami końcowymi mogą być dowolne urządzenia mobilne, od współczesnych laptopów po tablety, pod warunkiem, że można je podłączyć do sieci, a strategia stosowana w celu zabezpieczenia tych urządzeń końcowych nazywa się bezpieczeństwem punktów końcowych.

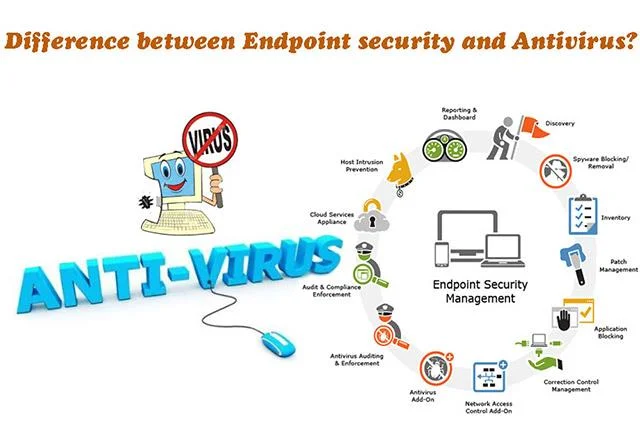

Bezpieczeństwo punktu końcowego to nie to samo, co program antywirusowy

Chociaż cel rozwiązań zapewniających bezpieczeństwo punktów końcowych jest ten sam, tj. zapewnienie bezpieczeństwa urządzenia, istnieją znaczne różnice pomiędzy bezpieczeństwem punktów końcowych a oprogramowaniem antywirusowym . Program antywirusowy koncentruje się bardziej na ochronie komputerów PC (jednego lub większej liczby w zależności od rodzaju wdrażanego oprogramowania antywirusowego), podczas gdy bezpieczeństwo punktów końcowych „opiekuje się” wszystkimi zaangażowanymi punktami końcowymi jako całością.

![Dowiedz się o bezpieczeństwie punktów końcowych Dowiedz się o bezpieczeństwie punktów końcowych]()

Antywirus jest jednym ze składników bezpieczeństwa punktów końcowych. Tymczasem bezpieczeństwo punktów końcowych to szersza koncepcja, która obejmuje nie tylko program antywirusowy, ale także wiele narzędzi bezpieczeństwa (takich jak zapory ogniowe, systemy HIPS, narzędzia do tworzenia białych list, narzędzia do łatania i rejestrowania...) w celu ochrony różnych punktów końcowych (i samej firmy) przed różnymi rodzajami zagrożeń bezpieczeństwa. To także rzeczy, które często nie są dostępne w oprogramowaniu antywirusowym.

Mówiąc dokładniej, bezpieczeństwo punktów końcowych wykorzystuje model serwera/klienta do ochrony różnych punktów końcowych firmy. Serwer będzie miał główny rekord programu zabezpieczającego, a na klientach (urządzeniach końcowych) będą zainstalowani „agenci”. Agenci ci będą komunikować się i dostarczać serwerowi informacje o aktywności i stanie odpowiednich urządzeń, takie jak stan urządzenia, uwierzytelnianie/autoryzacja użytkownika... i w ten sposób pomogą zapewnić bezpieczeństwo urządzeń.

Tymczasem oprogramowanie antywirusowe to zwykle tylko pojedynczy program odpowiedzialny za skanowanie, wykrywanie i usuwanie wirusów, złośliwego oprogramowania, oprogramowania reklamowego, oprogramowania szpiegującego... Mówiąc najprościej, program antywirusowy to narzędzie odpowiednie do ochrony sieci domowej i bezpieczeństwa punktów końcowych, odpowiednie do zabezpieczania firm, które są dużo większe i bardziej skomplikowane w obsłudze. Można również powiedzieć, że oprogramowanie antywirusowe to proste formy zabezpieczenia punktów końcowych.

Różnica między bezpieczeństwem punktu końcowego a bezpieczeństwem sieci

![Dowiedz się o bezpieczeństwie punktów końcowych Dowiedz się o bezpieczeństwie punktów końcowych]()

W związku z tym bezpieczeństwo punktów końcowych ma na celu ochronę punktów końcowych przedsiębiorstwa (urządzeń mobilnych, takich jak laptopy, smartfony i inne), i oczywiście przedsiębiorstwo będzie również chronić przed zagrożeniami stwarzanymi przez te terminale. Natomiast cyberbezpieczeństwo koncentruje się na wdrażaniu środków bezpieczeństwa w celu ochrony całej sieci (całej infrastruktury IT) przed różnymi zagrożeniami bezpieczeństwa.

Główna różnica między bezpieczeństwem punktu końcowego a bezpieczeństwem sieci polega na tym, że bezpieczeństwo punktu końcowego koncentruje się na zabezpieczeniu punktu końcowego, podczas gdy w przypadku bezpieczeństwa sieci nacisk kładziony jest na ochronę sieci. Obydwa rodzaje zabezpieczeń są bardzo ważne. Najlepiej zacząć od zbudowania systemu bezpieczeństwa punktów końcowych, a następnie systemu bezpieczeństwa sieci. Mówiąc najprościej, Twoja sieć będzie bezpieczna tylko wtedy, gdy Twoje punkty końcowe zostaną odpowiednio wcześniej zabezpieczone. Należy o tym pamiętać, zanim zaczniesz szukać produktów zapewniających bezpieczeństwo sieci i punktów końcowych.

Różnica między bezpieczeństwem punktów końcowych a zaporami sieciowymi

![Dowiedz się o bezpieczeństwie punktów końcowych Dowiedz się o bezpieczeństwie punktów końcowych]()

Zapora sieciowa będzie odpowiedzialna za filtrowanie ruchu przychodzącego i wychodzącego z Twojej sieci w oparciu o „zestaw reguł bezpieczeństwa”, na przykład ograniczający ruch do sieci z witryny usługowej w przypadku określonych potencjalnych zagrożeń. Podczas gdy bezpieczeństwo punktów końcowych nie dotyczy tylko filtrowania sieci, ale wykonuje także wiele innych zadań, takich jak łatanie, rejestrowanie i monitorowanie... w celu ochrony urządzeń końcowych.

Zarówno program antywirusowy, jak i zapora ogniowa są ważnymi elementami bezpieczeństwa punktów końcowych. Ich cel pozostaje ten sam, chociaż zastosowany model (model klient/serwer) i liczba komputerów, które chronią są różne, a w modelu bezpieczeństwa punktu końcowego, podczas pracy z Innymi narzędziami bezpieczeństwa, staną się one znacznie skuteczniejsze.

Bezpieczeństwo punktów końcowych również występuje w wielu różnych formach

W zależności od kryteriów konsumenckich i biznesowych oferujemy również wiele różnych form zabezpieczeń punktów końcowych. Ogólnie rozwiązania w zakresie bezpieczeństwa punktów końcowych można podzielić na dwie różne kategorie. Jeden dla konsumentów, drugi dla przedsiębiorstw. Największą różnicą między tymi dwoma typami jest to, że w przypadku konsumentów nie będzie scentralizowanego zarządzania i administracji, podczas gdy w przypadku przedsiębiorstw zarządzanie scentralizowane jest niezbędne. Centrum administracyjne (lub serwer) usprawni konfiguracje lub zainstaluje oprogramowanie zabezpieczające punkty końcowe na poszczególnych punktach końcowych, a następnie zarejestruje wydajność i inne alerty wysyłane do centralnego serwera administracyjnego w celu oceny i analizy.

Co zazwyczaj zawierają te kompleksowe rozwiązania zabezpieczające?

Chociaż z pewnością nie ma ograniczeń co do zastosowań zabezpieczeń punktów końcowych, a lista aplikacji będzie się w przyszłości poszerzać, istnieją pewne podstawowe aplikacje dla każdej aplikacji.

Niektóre z tych aplikacji obejmują zapory ogniowe, narzędzia antywirusowe, narzędzia bezpieczeństwa internetowego, narzędzia do zarządzania urządzeniami mobilnymi, szyfrowanie, narzędzia do wykrywania włamań, rozwiązania w zakresie bezpieczeństwa mobilnego…

Nowoczesne i tradycyjne zabezpieczenia punktów końcowych

Wyrażenie rzeczywistych różnic między nowoczesnym i tradycyjnym bezpieczeństwem punktów końcowych jest dość skomplikowane, ponieważ stale się zmienia. Choć przedsiębiorstwa często są bardzo niechętne i boją się zmian, nawet jeśli są one dla nich korzystne. Jednak bezpieczeństwo punktów końcowych to obszar, w którym firmy nie będą miały innego wyboru, jak tylko zastosować najnowocześniejsze środki bezpieczeństwa punktów końcowych. Ponieważ bezpieczeństwo punktów końcowych to coś więcej niż tylko narzędzie chroniące przed złośliwym oprogramowaniem, może znacznie pomóc w ochronie sieci firmowych przed zmieniającymi się zagrożeniami bezpieczeństwa. Zmieniaj się każdego dnia.

Windows 10 i bezpieczeństwo punktów końcowych

![Dowiedz się o bezpieczeństwie punktów końcowych Dowiedz się o bezpieczeństwie punktów końcowych]()

Chociaż system Windows 10 jest uważany za najbezpieczniejszy system operacyjny Windows, nadal zawiera pewne luki w zabezpieczeniach. Eksperci ds. bezpieczeństwa udowodnili, że zintegrowane funkcje zabezpieczeń systemu Windows, takie jak Windows Defender, Firewall... również stopniowo stają się nieskuteczne w dzisiejszej złożonej i stale zmieniającej się sytuacji w zakresie bezpieczeństwa. Dlatego firmy korzystające z systemu operacyjnego Windows 10 nadal będą potrzebować zabezpieczeń punktów końcowych, aby chronić różne urządzenia końcowe podłączone do sieci i chronić samą sieć.

Wbudowane systemy zabezpieczeń systemu Windows nigdy nie wystarczą. Ponieważ dzisiejsze metody ataków na bezpieczeństwo są zbyt różnorodne i zmieniają się zbyt szybko. Oznacza to, że nie żyjemy już w świecie, w którym załączniki do wiadomości e-mail lub pliki do pobrania z Internetu są jedynymi źródłami infekcji złośliwym oprogramowaniem. Mówiąc najprościej, Twój system operacyjny Windows wymaga dodatkowych warstw ochrony w postaci programu antywirusowego Windows lub większej, jeśli to możliwe, w zależności od wymagań.

Mając to na uwadze, przyjrzyjmy się sposobom ochrony systemu operacyjnego Windows przed różnymi zagrożeniami bezpieczeństwa:

- Aktualizuj swój system operacyjny Windows za pomocą najnowszej wersji: dziś jest to Windows 10, ale jutro będzie nowa wersja. Niezależnie od przyczyny, upewnij się, że Twój komputer jest zawsze aktualizowany do najnowszej wersji. Jest to prawdopodobnie jeden z najprostszych środków, jakie możesz podjąć poza instalacją dodatkowego oprogramowania antywirusowego, ponieważ najnowsza aktualizacja jest zwykle tą, która pomoże chronić użytkowników przed wszystkimi wirusami.Wykryto luki w zabezpieczeniach.

- Upewnij się, że inne aplikacje są w pełni zaktualizowane: Jednym z ważnych elementów systemu komputerowego są aplikacje. Upewnij się, że wszystkie aplikacje w Twoim systemie są zaktualizowane i zawierają najnowsze poprawki zabezpieczeń, ponieważ znany jest fakt, że hakerzy często próbują wykorzystać luki w oprogramowaniu popularnych, takich jak Java, Adobe Flash, Adobe Acrobat... a następnie przedostać się do Twojego system.

- Używaj proaktywnych rozwiązań bezpieczeństwa: Niestety samo tradycyjne oprogramowanie antywirusowe nie wystarczy w dzisiejszej sytuacji, szczególnie gdy walczysz z nowoczesnym złośliwym oprogramowaniem, stosując metody znacznie bardziej wyrafinowane niż wcześniej. Dlatego, aby stawić czoła stale zmieniającym się zagrożeniom bezpieczeństwa cybernetycznego, użytkownicy będą potrzebować proaktywnych rozwiązań bezpieczeństwa, takich jak bezpieczeństwo Internetu (w skali domowej) i bezpieczeństwo punktów końcowych (w przypadku przedsiębiorstw).

- Użyj konta lokalnego zamiast konta Microsoft: Jeśli używasz systemu Windows 10, najlepiej unikać korzystania z kont Microsoft i zamiast tego wybrać konto lokalne, ponieważ korzystanie z konta Microsoft oznacza, że umieściłeś część swoich danych osobowych w chmurze , a to nie jest dobry sposób na zachowanie bezpieczeństwa. Aby wybrać konto lokalne, przejdź do Ustawienia > Konta > Twoje dane i wybierz „Zaloguj się na konto lokalne”.

- Upewnij się, że kontrola konta użytkownika jest zawsze włączona: UAC (Kontrola konta użytkownika) to środek bezpieczeństwa systemu Windows, odpowiedzialny przede wszystkim za zapobieganie nieautoryzowanym zmianom (inicjowanym) inicjowanym przez aplikacje, użytkowników, wirusy lub inne formy złośliwego oprogramowania) w systemie operacyjnym. Kontrola konta użytkownika gwarantuje, że zmiany zostaną zastosowane w systemie operacyjnym wyłącznie za zgodą administratora systemu. Dlatego zawsze włączaj tę funkcję.

- Wykonuj typowe czynności po zapisaniu: Zawsze bądź przygotowany na „najgorszy” scenariusz, jeśli chodzi o radzenie sobie z zagrożeniami bezpieczeństwa, czyli całkowitą utratę kontroli nad systemem. Dlatego wykonuj regularne kopie zapasowe swojego systemu (zarówno online, jak i offline), aby wszystkie dane nie zostały utracone w przypadku poważnych zagrożeń bezpieczeństwa komputera lub napotkania nieodwracalnych problemów ze sprzętem.

- Regularnie aktualizuj swoją przeglądarkę: Przeglądarka jest tym, czego używamy, aby uzyskać dostęp do Internetu. Dlatego luki w zabezpieczeniach przeglądarki oznaczają również, że droga dla zagrożeń bezpieczeństwa „przedostających się” do Twojego systemu również staje się bardziej otwarta. Dlatego, podobnie jak w przypadku systemu operacyjnego i innych aplikacji, zawsze aktualizuj swoją przeglądarkę internetową do najnowszej wersji. Inne środki bezpieczeństwa, jakie możesz podjąć w odniesieniu do swojej przeglądarki: 1) Wybierz tryb przeglądania prywatnego, aby zapobiec zapisywaniu wrażliwych danych. 2) Zapobiegaj lub blokuj wyskakujące okienka. 3) Skonfiguruj ustawienia zabezpieczeń przeglądarki internetowej, aby poprawić bezpieczeństwo…

- Wyłącz śledzenie lokalizacji: Jeśli używasz systemu Windows 10 lub innej wersji, która zawiera funkcję śledzenia lokalizacji, najlepiej ją wyłączyć lub używać tylko wtedy, gdy jest to absolutnie konieczne. Na przykład, jeśli chcesz poznać informacje o pogodzie w miejscu zamieszkania lub o różnych sklepach w pobliżu… Aby wyłączyć śledzenie lokalizacji, przejdź do Prywatność > Lokalizacja, kliknij przycisk Zmień, a następnie przesuń suwak z pozycji Włączony na Wyłączony.

- Korzystaj z Internetu mądrzej: Wszystkie wymienione tutaj środki bezpieczeństwa będą bezużyteczne, jeśli nie będziesz ostrożny podczas korzystania z Internetu. Dlatego upewnij się, że nie klikasz niebezpiecznych linków wyszukiwania, nie pobieraj złośliwych załączników z nieznanych e-maili lub z niezaufanych witryn internetowych i unikaj odwiedzania witryn podejrzanych…

System operacyjny Windows jest prawdopodobnie jednym z najlepszych obecnie systemów operacyjnych i dlatego stał się bardzo popularny i szeroko stosowany na całym świecie, chociaż nadal zawiera pewne zagrożenie bezpieczeństwa. Mówiąc szczerze, żaden system operacyjny nie jest całkowicie bezpieczny, problemem jest jedynie upewnienie się, że możesz wyposażyć się w niezbędną wiedzę na temat bezpieczeństwa, a także korzystania z produktów, odpowiednich produktów zabezpieczających i zgodności z najlepszymi praktykami bezpieczeństwa. Wykonanie tych czynności sprawi, że system operacyjny Windows będzie zawsze bezpieczny, niezależnie od sytuacji.

Mam nadzieję, że potrafisz zbudować dla siebie świetny system bezpieczeństwa!

Zobacz więcej: