Fałszerstwo żądań między witrynami (XSRF lub CSRF) to metoda ataku na witrynę internetową, w której intruz podszywa się pod prawdziwego i zaufanego użytkownika.

Co to jest fałszowanie żądań między witrynami?

Atak XSRF może zostać wykorzystany do modyfikacji ustawień zapory sieciowej , opublikowania nieautoryzowanych danych na forum lub przeprowadzenia oszukańczych transakcji finansowych. Zaatakowany użytkownik może nigdy nie dowiedzieć się, że stał się ofiarą XSRF. Nawet jeśli użytkownicy wykryją ten atak, stanie się to dopiero po wyrządzeniu przez hakera pewnych szkód i nie będzie żadnych środków, aby rozwiązać ten problem.

W jaki sposób przeprowadzany jest atak polegający na fałszowaniu żądań między witrynami?

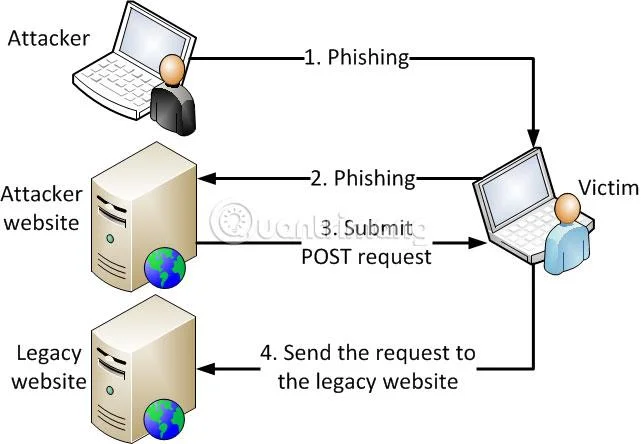

Atak XSRF można przeprowadzić poprzez kradzież istniejącej tożsamości użytkownika, a następnie włamanie się do serwera WWW przy użyciu wcześniej skradzionej tożsamości. Osoba atakująca może również oszukać legalnych użytkowników, aby przypadkowo wysłali żądania protokołu HTTP (Hypertext Transfer Protocol) i zwrócili intruzowi wrażliwe dane użytkownika.

Czy fałszowanie żądań między witrynami to to samo, co wykonywanie skryptów między witrynami lub śledzenie między witrynami?

Atak XSRF jest funkcjonalnie przeciwieństwem ataku Cross-site scripting (XSS) , podczas którego haker umieszcza złośliwy kod w łączu w witrynie internetowej, wyglądając na pochodzący z zaufanego źródła. Kiedy użytkownik końcowy kliknie łącze, osadzony program zostanie wysłany jako część żądania i może zostać uruchomiony na komputerze użytkownika.

![Dowiedz się o metodzie ataku typu Cross-Site Request Forgery Dowiedz się o metodzie ataku typu Cross-Site Request Forgery]()

Atak XSRF różni się także od Cross-site tracing (XST), wyrafinowanej formy XSS, która umożliwia intruzom uzyskanie plików cookie i innych danych uwierzytelniających za pomocą prostego skryptu po stronie klienta. W XSS i XST głównym celem ataku jest użytkownik końcowy. W XSRF głównym celem jest serwer WWW, chociaż szkody wynikające z tego ataku ponosi użytkownik końcowy.

Poziom zagrożenia związany z fałszowaniem żądań między witrynami

![Dowiedz się o metodzie ataku typu Cross-Site Request Forgery Dowiedz się o metodzie ataku typu Cross-Site Request Forgery]()

Ataki XSRF są trudniejsze do obrony niż ataki XSS lub XST. Dzieje się tak częściowo dlatego, że ataki XSRF są rzadsze i nie poświęca się im tyle uwagi. Z drugiej strony w praktyce określenie, czy żądanie HTTP od konkretnego użytkownika jest rzeczywiście przez niego wysyłane, może być trudne. Chociaż można zastosować rygorystyczne środki ostrożności w celu sprawdzenia tożsamości użytkowników próbujących uzyskać dostęp do witryny internetowej, użytkownicy nie są zbyt zainteresowani częstymi żądaniami uwierzytelnienia. Korzystanie z tokenów kryptograficznych może zapewnić częste uwierzytelnianie w tle, dzięki czemu użytkownicy nie będą stale niepokojeni żądaniami uwierzytelnienia.