Tails to aktywny system, który chroni prywatność i anonimowość użytkowników. Pomaga anonimowo korzystać z Internetu i ominąć cenzurę niemal gdziekolwiek się udasz, na dowolnym komputerze, bez pozostawiania śladów, chyba że wyraźnie o to poprosisz.

Tails to kompletny system operacyjny przeznaczony do używania z nośnika USB lub DVD, niezależnie od oryginalnego systemu operacyjnego komputera. Tails jest darmowym oprogramowaniem opartym na Debianie GNU/Linux.

Tails zawiera szereg wstępnie skonfigurowanych, wbudowanych aplikacji mających na celu bezpieczeństwo: przeglądarkę internetową, komunikator internetowy, klient poczty e-mail, pakiet Office, edytor obrazów i audio itp.

Zachowaj anonimowość w Internecie i omiń cenzurę

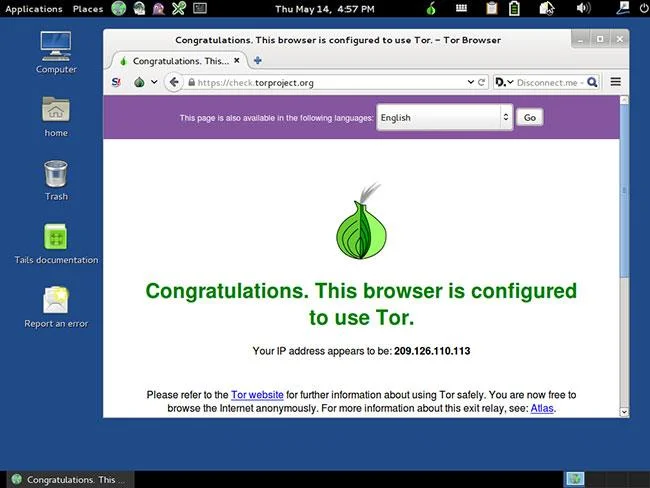

Tails korzysta z sieci anonimowości Tor, aby chronić prywatność użytkowników w Internecie:

- Całe oprogramowanie jest skonfigurowane do łączenia się z Internetem za pośrednictwem Tora

- Jeśli aplikacja spróbuje połączyć się bezpośrednio z Internetem, połączenie zostanie automatycznie zablokowane ze względów bezpieczeństwa.

Tor to otwarta i rozproszona sieć, która pomaga chronić przed analizą ruchu, formą nadzoru sieci, która zagraża wolności osobistej i prywatności, poufnym działaniom i relacjom biznesowym, a także bezpieczeństwu narodowemu.

Tor chroni Cię, przesyłając informacje poprzez sieć przekaźników prowadzoną przez wolontariuszy na całym świecie: uniemożliwia innym przeglądanie Twojego połączenia internetowego w celu sprawdzenia, jakie strony odwiedzasz, oraz blokuje odwiedzane witryny internetowe, które poznają Twoją fizyczną lokalizację.

Używając Tora, możesz:

- Zachowaj anonimowość w Internecie, ukrywając swoją fizyczną lokalizację.

- W przeciwnym razie połączenia z usługami będą cenzurowane.

- Broń się przed atakami blokującymi korzystanie z Tora, używając narzędzi do obejścia, takich jak mosty.

Aby dowiedzieć się więcej o Toru, odwiedź oficjalną stronę internetową pod adresem:

https://www.torproject.org/

Używaj w dowolnym miejscu, nie pozostawiając żadnych śladów

![Dowiedz się o Tails – systemie operacyjnym pomagającym chronić prywatność Dowiedz się o Tails – systemie operacyjnym pomagającym chronić prywatność]()

Korzystanie z Tails na komputerze nie zmienia się ani nie zależy od zainstalowanego na nim systemu operacyjnego. Możesz więc używać go w ten sam sposób na przykład na swoim komputerze, komputerze znajomego lub kogoś w bibliotece. Po wyłączeniu Tailsa komputer uruchomi się ponownie z normalnym systemem operacyjnym.

Tails jest skonfigurowany ze szczególną ostrożnością, aby nie używać dysków twardych komputera, nawet jeśli jest na nich trochę miejsca na wymianę. Jedyne miejsce używane przez Tailsa to pamięć RAM, która jest automatycznie usuwana po wyłączeniu komputera. Dzięki temu nie pozostawisz na swoim komputerze żadnych śladów samego systemu Tails ani tego, z czego korzystałeś poprzez Tails.

Umożliwia to pracę z wrażliwymi dokumentami na dowolnym komputerze i chroni przed odzyskaniem danych po wyłączeniu. Oczywiście nadal możesz zapisać określone dokumenty na innym dysku USB lub zewnętrznym dysku twardym i zabrać je do wykorzystania w przyszłości.

Najbardziej zaawansowane narzędzia szyfrujące

![Dowiedz się o Tails – systemie operacyjnym pomagającym chronić prywatność Dowiedz się o Tails – systemie operacyjnym pomagającym chronić prywatność]()

Tails jest również wyposażony w różnorodne narzędzia do ochrony danych przy użyciu silnego szyfrowania:

- Zaszyfruj swój USB lub zewnętrzny dysk twardy za pomocą LUKS, linuksowego standardu szyfrowania dysku.

- Automatycznie używaj protokołu HTTPS do szyfrowania całej komunikacji użytkownika z kilkoma głównymi witrynami internetowymi za pomocą protokołu HTTPS Everywhere, rozszerzenia do przeglądarki Firefox opracowanego przez Electronic Frontier Foundation.

- Szyfruj i podpisuj wiadomości e-mail i dokumenty przy użyciu standardowego OpenPGP, praktycznie z poziomu klienta poczty e-mail Tails, edytora tekstu lub przeglądarki plików.

- Bezpieczne rozmowy za pomocą wiadomości błyskawicznych za pomocą OTR, mechanizmu szyfrowania zapewniającego szyfrowanie, uwierzytelnianie i odrzucanie.

- Bezpiecznie usuwaj pliki i wyczyść miejsce na dysku za pomocą Nautilus Wipe.

Jak zainstalować Tailsa

Aby dowiedzieć się jak zainstalować Tailsa, zapoznaj się z artykułem: Instrukcje instalacji Tailsa w systemie Windows .