Tryb transferu asynchronicznego (ATM) lub tryb transmisji asynchronicznej to technika przełączania wykorzystująca multipleksowanie z podziałem czasu - TDM (Time Division Multiplexing) - do przesyłania danych. ATM to technologia sieciowa obsługująca komunikację głosową, wideo i danych. ATM koduje dane w małych komórkach o stałym rozmiarze, dzięki czemu nadają się do TDM i transmisji na nośnikach fizycznych.

Charakterystyka bankomatów

- Technologia ATM zapewnia dynamiczną przepustowość, szczególnie odpowiednią dla szybkiego ruchu.

- Wszystkie dane są kodowane w identycznych komórkach. Dzięki temu transmisja danych jest prosta, jednolita i przewidywalna. Jednolite rozmiary pakietów zapewniają efektywną obsługę ruchu mieszanego.

- Rozmiar komórki ATM wynosi 53 bajty, nagłówek 5 bajtów, a ładunek 48 bajtów. Istnieją dwa różne formaty komórek — interfejs sieciowy użytkownika (UNI) i interfejs sieciowy (NNI).

- „Asynchroniczny” oznacza, że komórki nie muszą być przesyłane w sposób ciągły, jak w liniach synchronicznych. Komórki rozpoczynają wysyłanie dopiero wtedy, gdy są dane do wysłania.

- Nagłówek ATM ma mały rozmiar 5 bajtów. Zmniejsza to przeciążenie pakietów, zapewniając w ten sposób efektywne wykorzystanie przepustowości.

- ATM elastycznie dzieli wymagania przepustowości warstwy fizycznej. Oferuje skalowalność zarówno pod względem rozmiaru, jak i szybkości.

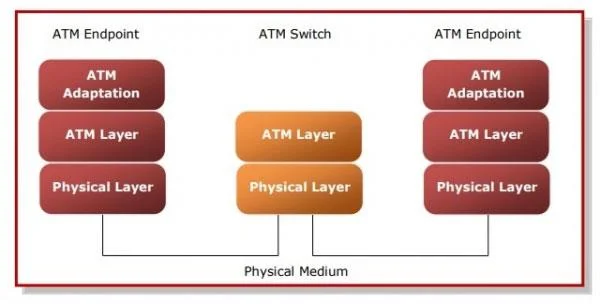

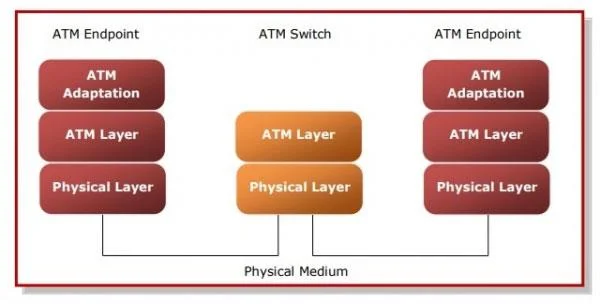

Funkcjonalny model referencyjny bankomatu

Model referencyjny bankomatu

Model referencyjny ATM obejmuje 3 warstwy:

1. Warstwa fizyczna

Warstwa ta odpowiada warstwie fizycznej modelu OSI. W tej warstwie komórki są przekształcane w strumienie bitów i przesyłane za pośrednictwem nośnika fizycznego. Warstwa ta składa się z dwóch podwarstw – podwarstwy PMD (Physical Medium zależne) i podwarstwy TC (Transmission Convergence).

2. Warstwa ATM

Warstwę tę można porównać do warstwy łącza danych modelu OSI. Przyjmuje 48-bajtowe segmenty z górnej warstwy, dodaje do każdego segmentu 5-bajtowy nagłówek i konwertuje go na komórki 53-bajtowe. Warstwa ta odpowiada za routing dla każdej komórki, zarządzanie ruchem, multipleksowanie i przełączanie.

3. Warstwa adaptacyjna ATM (AAL)

Warstwa ta odpowiada warstwie sieciowej modelu OSI. Zapewnia możliwości łączenia istniejących sieci z komutacją pakietów z siecią ATM i korzystania ze wszystkich jej usług. Warstwa ta odbiera dane i konwertuje je na segmenty o stałym rozmiarze. Transmisja może mieć stałą lub zmienną szybkość transmisji danych. Warstwa ta składa się z dwóch podwarstw – podwarstwy Zbieżność oraz podwarstwy Segmentacja i ponowne składanie.

Zobacz więcej: