Jak wspomniano w poprzednich artykułach, dużym problemem stało się złośliwe oprogramowanie (złośliwe oprogramowanie). Nikczemni ludzie wykorzystują oprogramowanie ransomware , keyloggery , trojany bankowe i programy cryptojacker , aby wyłudzić nielegalne zyski od ofiar. Dzięki bezpłatnemu lub płatnemu oprogramowaniu antywirusowemu Twój system zwiększa bezpieczeństwo.

Hakerzy mają sposób na ingerencję w systemy bezpieczeństwa. Oprogramowanie antywirusowe często opiera się na „podpisie” w celu wykrycia, czy program jest złośliwy, czy nie. Po wykryciu nowego wirusa jego sygnatura jest rejestrowana i wysyłana do oprogramowania antywirusowego innych osób, aby pomóc w skuteczniejszym wykrywaniu nowych wirusów. W pewnym sensie podpis jest „odciskiem palca” wirusa w pliku. Po wykryciu inne oprogramowanie antywirusowe zostanie również powiadomione o konieczności usunięcia tego oszustwa, gdy tylko się pojawi.

Ale co by było, gdyby haker mógł zmienić sygnaturę wirusa? W ten sposób wirus uniknie wykrycia, nawet jeśli oprogramowanie antywirusowe zarejestruje „odciski palców” poprzedniego szkodliwego oprogramowania. Oznacza to, że wirus został zamaskowany w nowy sposób. Właśnie to potrafi złośliwe oprogramowanie polimorficzne i superpolimorficzne. W przyszłości w Internecie będzie rozprzestrzeniać się „uporczywe” złośliwe oprogramowanie tego typu.

Co to jest złośliwe oprogramowanie polimorficzne i hiperpolimorficzne?

Polimorficzne złośliwe oprogramowanie

Polimorficzne złośliwe oprogramowanie ma rdzeń, który zawsze wykonuje to samo zadanie, niezależnie od tego, ile razy się zmienia. Zawsze wykonuje te same działania i zawsze atakuje w ten sam sposób, ale nadal dostosowuje resztę kodu, aby zachować odrębność swoich „wersji”. Polimorficzne złośliwe oprogramowanie może być nieco łatwiejsze do zidentyfikowania niż jego superpolimorficzny kuzyn, ponieważ oprogramowanie antywirusowe może wykorzystywać „rdzeń” do wykrywania i identyfikowania złośliwego oprogramowania.

![Dowiedz się o złośliwym oprogramowaniu polimorficznym i hiperpolimorficznym Dowiedz się o złośliwym oprogramowaniu polimorficznym i hiperpolimorficznym]()

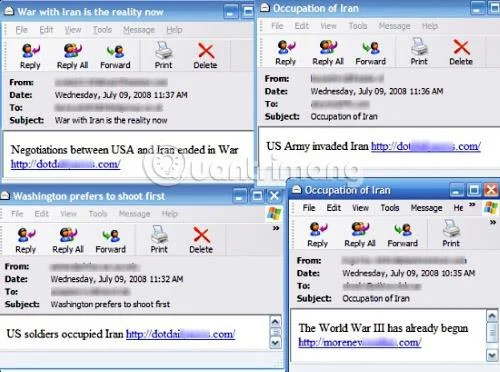

Przykładem współczesnego polimorficznego szkodliwego oprogramowania jest Storm Worm. Szkodnik pojawił się po raz pierwszy w 2007 roku i otrzymał nazwę Storm Worm, ponieważ jego pierwotna metoda ataku polegała na wysłaniu wiadomości e-mail o temacie 230 ofiar śmiertelnych w wyniku burzy uderzającej w Europę (230 osób zginęło w wyniku burz w Europie).Europa). Gdy ofiara zostanie zainfekowana złośliwym oprogramowaniem, jej komputer będzie co 30 minut tworzył nowy typ złośliwego oprogramowania i wysyłał go. Nagłówek będzie się zmieniać z biegiem czasu (jak widać powyżej), ale główny kod tego robaka pozostaje taki sam.

Super polimorficzne złośliwe oprogramowanie

Metamorficzne złośliwe oprogramowanie jest znacznie bardziej niebezpieczne. Chociaż polimorficzne złośliwe oprogramowanie można wykryć na podstawie jego rdzenia, metamorficzne złośliwe oprogramowanie próbuje zreorganizować cały swój kod po każdej wersji. Łączy w sobie tę samą logikę i funkcjonalność, co wcześniej, ale dodaje elementy takie jak pseudokod i przestawione funkcje, aby wyglądać inaczej niż poprzednie „wersje”. To sprawia, że oprogramowanie antywirusowe jest znacznie trudniejsze do wykrycia.

Jaki wpływ na to ma sztuczna inteligencja?

W miarę jak ludzie wkraczają w świat, w którym sztuczna inteligencja staje się coraz doskonalsza, walka pomiędzy twórcami złośliwego oprogramowania a programistami zajmującymi się bezpieczeństwem toczy się niezwykle zaciekle. Obie strony korzystają ze sztucznej inteligencji, aby zwiększyć swoją siłę bojową i zyskać przewagę konkurencyjną.

![Dowiedz się o złośliwym oprogramowaniu polimorficznym i hiperpolimorficznym Dowiedz się o złośliwym oprogramowaniu polimorficznym i hiperpolimorficznym]()

Dzięki wsparciu sztucznej inteligencji refaktoryzacja kodu w przypadku polimorficznego i hiperpolimorficznego złośliwego oprogramowania jest szybka i skuteczna. Oznacza to, że złośliwe oprogramowanie będzie trudniejsze do wykrycia, będzie bardziej podatne na rozprzestrzenianie się i łatwiej będzie uniknąć oprogramowania tkającego wirusy.

Oczywiście, ponieważ firmy zajmujące się bezpieczeństwem również mają dostęp do zaawansowanej sztucznej inteligencji, walka toczy się w obie strony. Twórcy oprogramowania antywirusowego mogą programować tak, aby szybko wykrywać złośliwe oprogramowanie bez polegania na jego sygnaturze. Wykorzystując sztuczną inteligencję do podejmowania uzasadnionych decyzji dotyczących zachowania złośliwego oprogramowania, oprogramowanie antywirusowe nie musi polegać na „odciskach palców” przechowywanych w aktach. Wystarczy wykryć agenta w akcji i odizolować podejrzanych.

Co mogą zrobić użytkownicy?

![Dowiedz się o złośliwym oprogramowaniu polimorficznym i hiperpolimorficznym Dowiedz się o złośliwym oprogramowaniu polimorficznym i hiperpolimorficznym]()

Wiadomość o złośliwym oprogramowaniu potrafiącym obejść zabezpieczenia może być nieco przerażająca, ale fakt, że oprogramowanie antywirusowe jest najlepszym środkiem, z którego mogą korzystać użytkownicy, pozostaje niezmienny! Nie pobieraj plików, które wyglądają podejrzanie, nie otwieraj podejrzanych e-maili ani nie klikaj dziwnych linków, które przesyłają Ci znajomi z mediów społecznościowych. Super polimorficzne złośliwe oprogramowanie nie może zaatakować, jeśli nie dasz mu szansy!

Ponieważ oprogramowanie antywirusowe jest obecnie tak popularne w Internecie, twórcy złośliwego oprogramowania zawsze szukają sposobów na ulepszenie swoich programów w celu ominięcia systemów bezpieczeństwa. Teraz już wiesz o złośliwym oprogramowaniu polimorficznym i hiperpolimorficznym oraz o zagrożeniach, jakie może stwarzać. Czy sądzisz, że sytuacja się pogorszy, czy też firmy ochroniarskie wygrają wojnę ze sztuczną inteligencją? Daj nam znać w sekcji komentarzy poniżej!

Zobacz więcej: