Rewolucja cyfrowa umożliwiła konsumentom korzystanie z treści cyfrowych na swój własny, nowy i kreatywny sposób, ale także niemal uniemożliwiła właścicielom praw autorskich kontrolowanie swoich aktywów. Ich dane wywiadowcze są szeroko i nielegalnie rozpowszechniane, innymi słowy, ich prawa autorskie są poważnie naruszane. Aktywa intelektualne to nie tylko muzyka, ale także filmy, gry wideo i wszelkie inne media, które można digitalizować i rozpowszechniać w różnych formach (głównie poprzez udostępnianie) nielegalnie w Internecie.

Co to jest DRM?

DRM (Zarządzanie prawami cyfrowymi) — zarządzanie prawami autorskimi do treści cyfrowych to szereg technologii kontroli dostępu mających na celu ograniczenie naruszeń własności treści cyfrowych chronionych prawem autorskim. Mówiąc prościej, DRM narodził się, aby kontrolować, co użytkownicy mogą zrobić z treściami cyfrowymi. W tym artykule zbadamy, czym jest DRM, w jaki sposób właściciele praw autorskich wdrażają tę koncepcję i co należy zrobić w przyszłości, aby lepiej kontrolować treści cyfrowe.

Ogólnie rzecz biorąc, zarządzanie prawami autorskimi do treści cyfrowych to dalekosiężny termin, który odnosi się do wszystkich programów mających na celu kontrolę dostępu do materiałów chronionych prawem autorskim za pomocą środków technologicznych. Zasadniczo DRM zastępuje z natury pasywną i nieskuteczną kontrolę praw autorskich właściciela treści cyfrowych i umieszcza te treści cyfrowe pod kontrolą programu komputerowego. Zastosowania i metody zarządzania prawami autorskimi do treści cyfrowych są nieograniczone. Poniżej znajduje się tylko kilka typowych przykładów zarządzania prawami autorskimi do treści cyfrowych w celach informacyjnych i uzyskania bardziej ogólnego przeglądu:

- Firma umieszcza swoje serwery w sposób uniemożliwiający przesyłanie poufnych wiadomości e-mail pracowników.

- Serwer biblioteki e-booków ogranicza użytkownikom dostęp, kopiowanie i drukowanie dokumentów w oparciu o ograniczenia nałożone przez właściciela praw autorskich do treści.

- Studio filmowe dołącza oprogramowanie do płyty DVD, aby uniemożliwić użytkownikowi wykonanie drugiej kopii z płyty DVD.

- Wytwórnia muzyczna wydaje tytuły na rodzajach płyt CD, którym towarzyszą fragmenty informacji mające na celu zaciemnienie oprogramowania do zgrywania.

Choć krąży wiele opinii, że metody DRM są czasami zbyt rygorystyczne, szczególnie te stosowane w przemyśle filmowym i muzycznym, wdrożenie zarządzania prawami autorskimi do treści cyfrowych jest również rozwiązaniem. Co należy zrobić, aby skierować konsumentów na bardziej cywilizowane sposoby korzystania z praw autorskich. Dystrybucja treści cyfrowych w Internecie za pośrednictwem sieci wymiany plików sprawiła, że tradycyjne prawo autorskie stało się w praktyce przestarzałe. Na przykład za każdym razem, gdy ktoś zamiast kupować płytę CD pobiera plik MP3 z utworem chronionym prawem autorskim z bezpłatnej sieci wymiany plików, wytwórnia muzyczna będąca właścicielem praw autorskich oraz artysta, który stworzył utwór, nie rozpoznają tego. W przypadku branży filmowej według niektórych badań straty w przychodach wynikających z nielegalnej dystrybucji treści DVD wynoszą około 5 milionów dolarów rocznie. Charakter udostępniania informacji w Internecie sprawia, że pozywanie w ten sposób poszczególnych osób naruszających prawa autorskie jest niepraktyczne, dlatego firmy starają się odzyskać kontrolę nad dystrybucją swoich praw autorskich, czyniąc je nielegalnymi.Konsumenci nie mogą dokonywać nieuprawnionego kopiowania ani udostępniania treści cyfrowych.

Chodzi o to, że jeśli kupiłeś płytę DVD, oznacza to, że produkt należy do Ciebie i masz pełne prawo do wykonania jego kopii na własny użytek. Oto sedno postanowienia dotyczącego licencji na dozwolony użytek w prawie autorskim, choć istnieją pewne szczególne przypadki, w których odmawia się ochrony praw autorskich na rzecz użytkowników treści, w tym ochrony praw autorskich. Kopiuj materiały chronione do użytku osobistego i kopiuj dowolne treści znajdujące się w domenie publicznej. Większość programów do zarządzania prawami autorskimi do treści cyfrowych nie jest w stanie uwzględnić wszystkich przypadków dozwolonego użytku , ponieważ program komputerowy nie będzie w stanie podejmować subiektywnych decyzji. Zanim będziemy kontynuować dyskusję na temat DRM, cofnijmy się o krok i zobaczmy, co oznacza program DRM z programistycznego punktu widzenia.

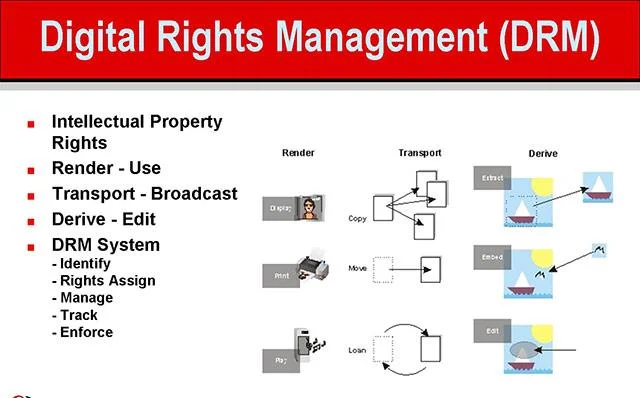

Struktura DRM

![Dowiedz się o zarządzaniu prawami cyfrowymi (DRM) Dowiedz się o zarządzaniu prawami cyfrowymi (DRM)]()

Idealny system DRM powinien zapewniać elastyczność, pełną przejrzystość dla użytkowników oraz złożone bariery uniemożliwiające nieuprawnione wykorzystanie praw autorskich. Oprogramowanie DRM pierwszej generacji miało na celu niemal wyłącznie kontrolę piractwa. Z drugiej strony programy DRM drugiej generacji skupiają się na znalezieniu sposobów kontrolowania przeglądania, kopiowania, drukowania, zmian i wszystkiego innego, co użytkownik może zrobić z treścią cyfrową.

Program zarządzania prawami do treści cyfrowych będzie działał na trzech poziomach:

- Ustal prawa autorskie do fragmentu treści.

- Zarządzaj dystrybucją takich treści chronionych prawem autorskim

- Kontroluj, co konsumenci mogą zrobić z treścią po jej dostarczeniu.

Aby osiągnąć te poziomy kontroli, program DRM musi skutecznie identyfikować i opisywać trzy podmioty, w tym użytkowników, treść i prawa użytkowania, a także relacje między tymi trzema podmiotami.

Weźmy przykład prostego oprogramowania DRM dla strony internetowej obsługującej pobieranie plików MP3. Logujesz się na zarejestrowaną witrynę, aby pobrać ulubioną piosenkę, na przykład piosenkę „Cat Dust” zmarłego muzyka Trinh Cong Son. Twój poziom subskrypcji umożliwia pobieranie pięciu utworów miesięcznie. W tym przypadku podmioty, którymi DRM musiałby zarządzać, obejmowałyby użytkownika, ciebie i treść, „Piasek” Trinh Cong Son. Identyfikacja użytkowników i treści to dość proste zadania. Teraz, gdy masz już swój własny numer identyfikacyjny klienta, a każdy plik MP3 w witrynie może mieć również powiązany konkretny numer produktu, trudniejszą częścią będzie określenie praw, czyli sposobu, w jaki możesz z tym zrobić. Co można, a czego nie można z tym zrobić treść. Czy możesz pobrać plik? lub czy pobrałeś limit pięciu plików MP3 na miesiąc? Czy możesz kopiować pliki, czy pobierasz pliki, które są odpowiednio zaszyfrowane i zablokowane? Czy możesz wyodrębnić fragment utworu i wykorzystać go we własnym oprogramowaniu do miksowania dźwięku? Korzystanie obejmuje nie tylko prawa i obowiązki, ale także wszelkie obowiązki związane z tą transakcją. Na przykład: Czy muszę dodatkowo płacić za to pobranie? Czy otrzymasz jakąś nagrodę za pobranie tej piosenki?

Wszystko to będzie miało wpływ na relację między Tobą, utworem i związanymi z tym prawami.

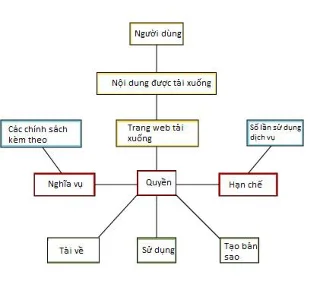

Technologia DRM

Kontynuując powyższy przykład, załóżmy, że w tym miesiącu pobrałeś tylko trzy pliki, więc pobieranie nadal mieści się w limicie pięciu utworów miesięcznie, który został Ci przyznany podczas rejestracji, i załóżmy, że otrzymałeś dodatkową promocję oferta 20 tys. zniżki na abonament na następny miesiąc, jeśli pobierzesz ten „Dust”, wówczas będziesz mógł kopiować pliki w ramach dozwolonego użytku . Załóżmy, że właściciel praw autorskich odmawia komukolwiek prawa do wyodrębnienia jego treści cyfrowych. Struktura DRM pobieranego pliku MP3 może wyglądać następująco:

![Dowiedz się o zarządzaniu prawami cyfrowymi (DRM) Dowiedz się o zarządzaniu prawami cyfrowymi (DRM)]()

Należy pamiętać, że chociaż stan użytkownika pozostaje taki sam za każdym razem, gdy logujesz się do witryny, relacje między użytkownikami, treścią i uprawnieniami mogą ulec zmianie. Struktura DRM musi być w stanie dostosować się do zmieniających się warunków. Jeśli uaktualnisz swoją subskrypcję do poziomu umożliwiającego nieograniczoną liczbę pobrań zamiast zaledwie pięciu pobrań miesięcznie, oprogramowanie DRM również będzie musiało dostosować się do tej nowej relacji. Struktura DRM musi być powiązana z technologią witryny, aby mogła na bieżąco dostosowywać relacje. Jest to jeden z powodów, dla których wdrożenie bezproblemowych konfiguracji DRM będzie trudne, ponieważ bez określonych standardów oprogramowanie do zarządzania prawami do treści cyfrowych nie będzie mogło łatwo połączyć się z narzędziami komercyjnymi. Na stronie dostępny jest handel elektroniczny. Jednakże kontrolowanie plików pobieranych ze strony internetowej nadal nie jest zbyt skomplikowane, trudniejsza część polega na kontrolowaniu tego, co użytkownicy robią z treściami cyfrowymi, gdy należą one do nich, czyli ich posiadania. W jaki sposób inna witryna będzie egzekwować Twoje prawa do korzystania z właśnie pobranego pliku MP3? Skąd wiedzą, że nie zrobisz nowych kopii tego pliku MP3? Tutaj w grę wchodzi DRM. Jeśli w przypadku dużej firmy medialnej próbujemy uniemożliwić ludziom kopiowanie dokumentów elektronicznych, nie jest to trudne.

Firmy takie jak ContentGuard, Digimarc, InterTrust i Macrovision to firmy specjalizujące się w dostarczaniu zautomatyzowanych rozwiązań DRM, w tym wszystkiego, czego potrzebujesz do skonfigurowania własnej struktury DRM, dostosowanej do Twojej konkretnej sytuacji.

Na przykład kompletny zestaw narzędzi DRM firmy ContentGuard umożliwia właścicielom praw autorskich tworzenie i egzekwowanie licencji użytkowania ich cyfrowych produktów i usług, w tym wszelkiego rodzaju danych cyfrowych, od filmów po pobrane oprogramowanie. Oprogramowanie RightsExpress wykorzystuje język wyrażania praw MPEG REL i prowadzi właścicieli praw autorskich przez proces identyfikacji fragmentu treści, identyfikacji użytkowników i określania praw do użytkowania. Stamtąd właściciele praw autorskich mogą ustawić poziomy dostępu i tryby szyfrowania dla każdej konkretnej treści, utworzyć niestandardowy interfejs, który umożliwi użytkownikom pobieranie treści na podstawie tych ustawień i opracować model w świecie rzeczywistym. Weryfikuj tożsamość użytkownika i śledź sposób, w jaki użytkownicy korzystają z tych treści .

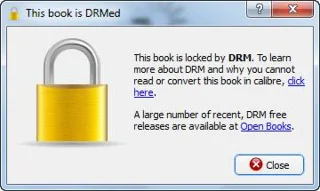

Pierścień ochronny DRM

![Dowiedz się o zarządzaniu prawami cyfrowymi (DRM) Dowiedz się o zarządzaniu prawami cyfrowymi (DRM)]()

Kontynuując powyższy przykład, masz jeszcze 2 razy na pobranie utworu „Dust”, komputer po prostu to rozumie. Ale komputer nie zrozumie, jeśli skopiowałeś go do odtwarzacza MP3 i laptopa, lub jeśli właśnie użyłeś nowego komputera stacjonarnego i musisz wykonać kolejną kopię.

Wiele firm podjęło desperackie kroki, próbując ograniczyć nielegalne rozpowszechnianie treści cyfrowych w Internecie, a także pozbawić konsumentów niektórych praw, z których mogą korzystać konsumenci w związku z nabytymi treściami.

Typowy program szyfrujący DRM zazwyczaj zapewnia stale aktywny klucz szyfrujący. W takim przypadku klucze muszą być powiązane z numerem identyfikacyjnym komputera użytkownika. Klucz odszyfruje plik tylko wtedy, gdy zostanie uzyskany dostęp z komputera, na którym został pierwotnie umieszczony. W przeciwnym razie użytkownik może po prostu przekazać klucz wraz z zaszyfrowanym oprogramowaniem wszystkim znajomym.

Niektóre produkty, na przykład te chronione przez Macrovision SafeCast lub Aktywację produktu Microsoft, korzystają z internetowych zasad licencjonowania, aby zapobiec nieautoryzowanemu użyciu zawartości. Gdy użytkownik instaluje oprogramowanie, jego komputer kontaktuje się z serwerem, który następnie weryfikuje licencję i otrzymuje uprawnienia (klucze dostępu) do zainstalowania i uruchomienia programu. Jeśli komputer użytkownika jako pierwszy zażąda pozwolenia na instalację tego konkretnego oprogramowania, serwer zwróci odpowiedni klucz. Jeśli użytkownik udostępni oprogramowanie swojemu znajomemu, a ten znajomy spróbuje zainstalować oprogramowanie, serwer odmówi dostępu. W tego typu modelu DRM użytkownicy często muszą kontaktować się z dostawcą treści w celu uzyskania pozwolenia na zainstalowanie oprogramowania na innym komputerze.

Mniej popularną metodą DRM jest cyfrowy znak wodny. Komisja FCC próbuje wymagać „flagi nadawania”, która umożliwiłaby cyfrowemu rejestratorowi wideo określenie, czy wolno nagrywać program, czy nie. Flaga to fragment kodu przesyłany za pomocą cyfrowego sygnału wideo. Jeśli flaga transmisji wskazuje chroniony program, rejestrator DVR lub nagrywarka DVD nie będzie mogła nagrać programu. Ten model DRM jest jednym z bardziej złożonych modeli ochrony, ponieważ wymaga, aby zarówno nośnik, jak i urządzenie mogły odczytać flagę rozgłoszeniową. W tym miejscu z pomocą przychodzi system ochrony treści wideo (VCPS) firmy Philips. Technologia VCPS pomaga odczytać flagę transmisji FCC i określić, czy urządzenie może nagrywać programy, czy nie. Niezabezpieczoną płytę można odtwarzać w dowolnym odtwarzaczu DVD, ale jeśli płyta ma flagę rozgłoszeniową, będzie można ją nagrywać i odtwarzać tylko w odtwarzaczu z wbudowanym VCPS.

Dostawca DRM, firma Macrovision, zastosowała interesujące podejście w swoich najnowszych produktach do ochrony DVD. Zamiast uniemożliwiać kopiowanie DVD, Macrovision RipGuard wykorzystuje błędy w oprogramowaniu do kopiowania DVD, aby zapobiec samo kopiowaniu. Jest to fragment kodu oprogramowania na płycie DVD, którego celem jest zmylenie innego kodu zwanego DeCSS. DeCSS to mały program umożliwiający oprogramowaniu odczytywanie i zgrywanie zaszyfrowanych płyt DVD. Programiści Macrovision przestudiowali DeCSS, aby odkryć jego luki, a następnie zbudowali RipGuard, aby włączyć te luki i wyłączyć replikację. Jednakże użytkownicy DVD również znaleźli sposoby na „obejście” RipGuarda, głównie poprzez użycie oprogramowania do zgrywania, które nie korzysta z DeCSS lub poprzez modyfikację kodu w ekstraktorach danych opartych na DeCSS. Ustawa o prawie autorskim cyfrowym z 1998 r. uczyniła DRM nielegalnym w Stanach Zjednoczonych, ale wiele osób nadal aktywnie poszukuje i publikuje metody obejścia ograniczeń bezpieczeństwa DRM.

Kontrowersje wokół DRM

![Dowiedz się o zarządzaniu prawami cyfrowymi (DRM) Dowiedz się o zarządzaniu prawami cyfrowymi (DRM)]()

W najnowszych modelach DRM w sposób niezamierzony ustanowiono kontradyktoryjną relację między dostawcami treści cyfrowych a konsumentami treści cyfrowych. Na przestrzeni lat pojawiło się wiele kontrowersji związanych z technologią DRM.

Na przykład w 2005 r. firma Sony BMG rozprowadzała płyty CD, co doprowadziło do sporów sądowych i licznych problemów z mediami. Problem wynika z konfliktu pomiędzy dwoma programami na płycie CD, MediaMax firmy SunnComm i rozszerzoną ochroną przed kopiowaniem (XCP) firmy First4Internet. Incydent zrodził pytania dotyczące tego, jak daleko właściciele praw autorskich mogą posunąć się w ochronie swoich treści.

Oprogramowanie MediaMax od początku nie zajmowało się ochroną praw autorskich, a jedynie śledziło działania użytkowników. Za każdym razem, gdy ktoś odtwarza płytę CD na swoim komputerze, MediaMax wysyła wiadomość do serwera SunnComm, z którego firma Sony-BMG może dowiedzieć się, kto słucha płyty CD i jak często jej słucha. Problem w tym, że nie ma jednoznacznych sygnałów ani oświadczeń wydawcy na temat działalności MediaMax, a co gorsza, nie ma łatwego sposobu na usunięcie tego oprogramowania.

Istnieje jednak inny, większy problem. Rozszerzona ochrona przed kopiowaniem First4Internet ogranicza liczbę kopii, jakie osoba może wykonać z płyty CD, do trzech. Po pierwsze, działa w ukryciu na komputerze użytkownika, tak aby użytkownik nie mógł go wykryć, i tworzy ukryty obszar (czasami nazywany rootkitem) w systemie operacyjnym Windows, potencjalnie powodując ryzyko Bezpieczeństwo w przypadku zainfekowania komputera wirusem . Wirusy komputerowe mogą ukrywać się w rozszerzonej ochronie przed kopiowaniem na czas nieokreślony i nie zostać wykryte. Oprogramowanie do skanowania antywirusowego zwykle nie może dotknąć plików znajdujących się w rootkicie. Dodatkowo rozszerzona ochrona przed kopiowaniem spowalnia również proces obliczeń i automatycznie łączy się z serwerem Sony-BMG w celu zainstalowania aktualizacji ochrony przed kopiowaniem. I nie ma łatwego sposobu na jego odinstalowanie. Niektórzy użytkownicy musieli ponownie sformatować swoje dyski twarde, aby usunąć pliki i negatywne skutki powodowane przez Rozszerzoną ochronę przed kopiowaniem. Ostatecznie Sony musiało wycofać miliony płyt z wbudowanym systemem DRM i zgodziło się udostępnić narzędzia pomagające ujawnić ukryte pliki.

Jednak po takich incydentach DRM nie zniknął na zawsze, ale nadal powodował problemy dla przedsiębiorstw i konsumentów. Na przykład gra komputerowa o nazwie Spore, wydana przez Electronic Arts (EA) w 2008 roku, zawierała, zdaniem wielu graczy, nadmiernie inwazyjny system DRM, który był trudny do usunięcia.Przestań, to SecuROM. SecuROM nadmiernie ograniczył prawa osób, które zakupiły grę, na przykład zezwalając na instalację Spore maksymalnie 3 razy. Jeśli po 3 przypadkach nadal będziesz chciał zainstalować więcej, gracz będzie musiał skontaktować się z EA i dostarczyć firmie informacje takie jak dowód zakupu gry, powód przekroczenia limitu 3 instalacji i inne powiązane informacje. EA ostatecznie złagodziło ograniczenia DRM w grze, ale wkrótce potem nadal stanęło w obliczu szeregu procesów sądowych dotyczących dozwolonego użytku .

Apple i jego klienci również są zaniepokojeni pobieraniem filmów z iTunes – usługi pobierania firmy. Firma Apple wypuściła swoje modele laptopów osobistych Macbook w październiku 2008 roku, zawierając niewiele informacji na temat zastosowanych modeli DRM. W rzeczywistości te Macbooki są wyposażone w szerokopasmowy system ochrony treści cyfrowych (HDCP). Z powodu nieświadomości tej technologii wielu klientów kupowało Macbooki i próbowało odtwarzać filmy pobrane z iTunes na ekranach zewnętrznych, ale w ogóle nie mogło ich oglądać. HDCP blokuje odtwarzanie jakichkolwiek filmów na urządzeniach analogowych, aby zapobiec nagrywaniu treści z kopiowanego oprogramowania, ale większość klientów, którzy kupili treści, chce po prostu oglądać je na większym ekranie, a HDCP im na to nie pozwala.

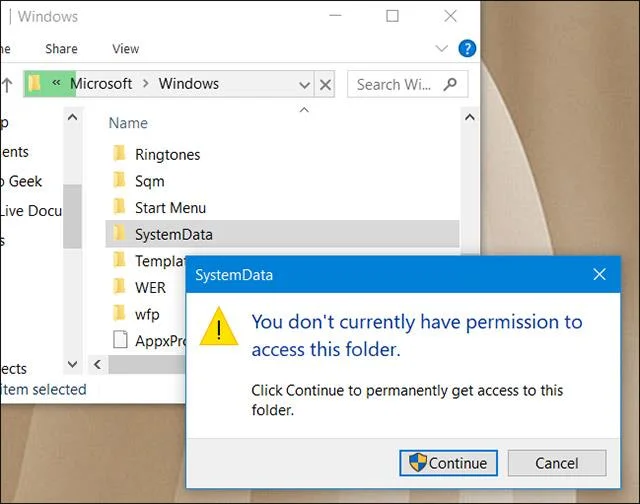

standardy DRM

![Dowiedz się o zarządzaniu prawami cyfrowymi (DRM) Dowiedz się o zarządzaniu prawami cyfrowymi (DRM)]()

Nie ma wspólnego, kompleksowego standardu dla DRM. Obecnie wiele firm z sektora rozrywki cyfrowej wybiera metodę bare-bone, w której użytkownicy nie mogą kopiować, drukować, zmieniać ani przesyłać materiałów. Najbardziej niepokojącą kwestią dla aktywistów DRM jest fakt, że obecne trendy DRM przewyższają ochronę zapewnianą na mocy tradycyjnego prawa autorskiego. Na przykład podczas odtwarzania płyty DVD niektóre modele DRM nie pozwalają na pominięcie zwiastuna, co nie ma nic wspólnego z ochroną praw autorskich. W bardziej niekorzystnej sytuacji niż konsumenci znajdują się biblioteki i instytucje edukacyjne przechowujące i wypożyczające treści cyfrowe, które mogą bardzo ucierpieć, jeśli oprogramowanie DRM będzie ograniczone.Wysoki poziom staje się standardem. Biblioteki nie będą mogły przechowywać oprogramowania z ograniczonym czasowo kluczem szyfrowania i nie będą mogły wypożyczać licencji na konkretne urządzenie w celu przeglądania treści przy użyciu tradycyjnego modelu wypożyczania.

Argumenty przeciwko zarządzaniu prawami autorskimi do treści cyfrowych opierają się na kwestiach takich jak prywatność użytkowników, innowacje technologiczne i praktyki dozwolonego użytku. Jak wspomniano, zgodnie z prawem autorskim doktryna dozwolonego użytku przyznaje konsumentom prawo do kopiowania nabytych przez siebie treści chronionych prawem autorskim na własny użytek. Inne doktryny obejmują pierwszą sprzedaż , która pozwala nabywcy treści na odsprzedaż lub zniszczenie zakupionej treści, oraz doktrynę o ograniczonym okresie obowiązywania , która ogranicza czas trwania własności praw autorskich po pewnym czasie. Jak widzieliśmy w sprawie Sony-BMG, firma potajemnie śledziła działania konsumentów i ukrywała pliki na komputerach użytkowników, co stanowiło naruszenie prywatności użytkowników. Można je uznać za podejście do aplikacji szpiegowskich, a nie za uzasadniony model zarządzania prawami autorskimi. Systemy DRM mogą również wpływać na innowacje technologiczne, ponieważ ograniczają zastosowania i formaty treści cyfrowych. Zewnętrzni dostawcy nie będą mogli opracowywać produktów i narzędzi wsparcia, jeśli kod komputerowy w tym oprogramowaniu będzie chroniony przez DRM na czas nieokreślony, a konsumenci nie będą mogli legalnie aktualizować własnego sprzętu, gdy jest on chroniony programem DRM.

Według profesora Eda Feltena z Princeton University DRM nie tylko wpływa na swobodny rozwój technologii, ale także ogranicza wolność słowa. Kiedy w 2001 roku profesor Felten próbował opublikować artykuł na temat wadliwego systemu DRM, producenci z branży muzycznej zagrozili mu pozwaniem. Niektóre firmy twierdzą, że jego badania zachęcą ludzi do omijania programów DRM, co jest nielegalne w Stanach Zjednoczonych. Ustawa Digital Millennium Copyright Act z 1998 r. ( DCMA ) gwarantuje ochronę programu DRM niezależnie od tego, czy jest on zgodny z doktryną dozwolonego użytku . Grupy walczące o prawa konsumentów w wielu krajach lobbują w Kongresie, aby zmienić część ustawy DCMA , gdyż według DCMA próba wyłączenia lub obejścia DRM jest naruszeniem prawa. Według rzeczników konsumentów DCMA daje właścicielom praw autorskich nieuczciwą przewagę, nie nakładając żadnych ograniczeń na rodzaj programów DRM, z których mogą korzystać. Zasadniczo DCMA promuje antykonkurencyjność i coraz bardziej utrudnia konsumentom łatwe korzystanie z treści, które już kupili.

Biorąc pod uwagę fakt, że sektor treści cyfrowych ulega dziś coraz większej konsolidacji, być może powinniśmy się zastanowić, czy istnieje system DRM, który byłby w stanie w zadowalający sposób zaspokoić interesy zarówno właścicieli praw autorskich, jak i konsumentów. Ponieważ DRM stanie się standardem we wszystkich sektorach, efektem będzie to, co eksperci nazywają „zaufanym przetwarzaniem”. W tej konfiguracji metody DRM zapewnią ochronę treści chronionych prawem autorskim na każdym etapie, od utworzenia treści do przesłania aż do pobrania i wykorzystania treści, gdy są one w rękach użytkownika. Komputer automatycznie będzie wiedział, co użytkownik może zrobić z treścią i odpowiednio podejmie odpowiednie działania. Dzięki przyjęciu standardów konsumenci przynajmniej w pewnym stopniu skorzystają, ponieważ media zakodowane w technologii DRM będą mogły być używane na wszystkich typach urządzeń. Miejmy nadzieję, że w przyszłości wydawcy będą w stanie znaleźć najbardziej optymalny sposób pogodzenia interesów właścicieli praw autorskich, którymi sami są, z interesami użytkowników praw autorskich, którzy są konsumentami.!