W tym artykule znajdziesz podstawowe informacje o złośliwym oprogramowaniu Pumas, a także o tym, jak całkowicie go usunąć. Postępuj zgodnie z instrukcjami usuwania ransomware wymienionymi na końcu artykułu.

Pumas to nazwa wirusa stworzonego do szyfrowania plików . Po zaszyfrowaniu pliki zostaną dodane na końcu rozszerzenia .pumas. W szczególności Twoje pliki zostaną zablokowane zarówno za pomocą algorytmów szyfrowania AES , jak i 1024-bitowego RSA klasy wojskowej . Złośliwe oprogramowanie Pumas zaszyfruje Twoje dane, a po zakończeniu poprosi Cię o zapłatę za przywrócenie tych plików. Jest to forma instalacji oprogramowania ransomware, która stała się bardzo popularna w ostatnich latach.

Oprogramowanie ransomware Pumas

Podstawowe informacje o złośliwym oprogramowaniu Pumas

|

Nazwa

|

Wirus plików .pumas

|

|

Gatunek

|

Oprogramowanie szpiegowskie, oprogramowanie ransomware, oprogramowanie ransomware , kryptowirusy.

|

|

Ogólny opis

|

To ransomware szyfruje pliki na Twoim komputerze i żąda okupu za przywrócenie zaszyfrowanych plików.

|

|

Objaw

|

To ransomware szyfruje Twoje pliki za pomocą dwóch algorytmów szyfrowania, AES i RSA. Do wszystkich zaszyfrowanych plików zostanie dodane rozszerzenie .pumas.

|

|

Sposób rozprzestrzeniania się

|

Wiadomości spamowe, załączniki do wiadomości e-mail.

|

|

Narzędzie do wykrywania

|

Płatne oprogramowanie zabezpieczające .

|

Metoda rozprzestrzeniania oprogramowania szpiegującego Pumas

![Dowiedz się więcej o oprogramowaniu ransomware Pumas Dowiedz się więcej o oprogramowaniu ransomware Pumas]()

To oprogramowanie szpiegujące Pumas może rozprzestrzeniać się w Internecie na wiele różnych sposobów, ale głównie za pośrednictwem narzędzi poczty elektronicznej. Jeśli przypadkowo uruchomisz pliki zawierające oprogramowanie szpiegujące Pumas, Twój system komputerowy zostanie całkowicie zainfekowany.

Ponadto złośliwe oprogramowanie Pumas może być również dystrybuowane w mediach społecznościowych ( sieciach społecznościowych ) i różnych usługach udostępniania plików. Darmowe oprogramowanie znalezione na nieoficjalnych stronach internetowych jest również przydatnym narzędziem do rozprzestrzeniania złośliwego kodu, w tym Pum. Jeżeli po pobraniu pliku na komputer nie otwieraj go od razu. Najpierw należy je zeskanować za pomocą narzędzia zabezpieczającego, a następnie sprawdzić ich rozmiar i podpis, aby zobaczyć, czy nie ma w nich nic niezwykłego. Aby poznać niezbędne informacje dotyczące tej sytuacji, prosimy zapoznać się z naszym artykułem „ Jak rozpoznać komputer zainfekowany wirusem po 10 charakterystycznych oznakach ”.

Szczegółowe informacje na temat oprogramowania szpiegującego Pumas

Jak wspomniano, Pumas to wirus, który szyfruje pliki i wyświetla na ekranie komputera okno z instrukcjami, jak przesłać pieniądze hakerowi. Krótko mówiąc, szantażyści chcą, abyś zapłacił okup za odzyskanie zaszyfrowanych plików.

Co bardziej niebezpieczne, złośliwe oprogramowanie Pumas może tworzyć wpisy w rejestrze systemu Windows , aby trwale i silniej „pasożytować” system, a także móc uruchamiać lub wstrzymywać różne procesy w środowisku Windows.

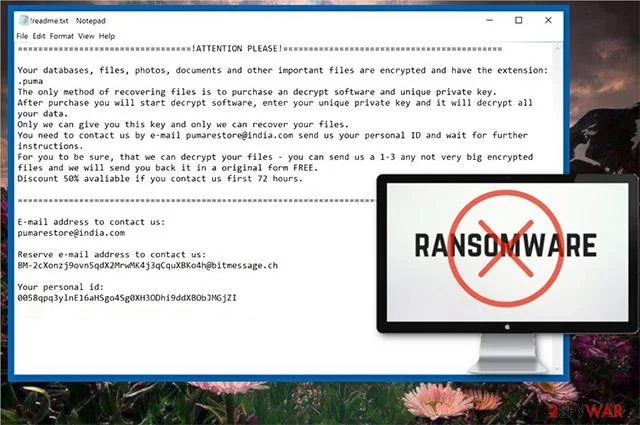

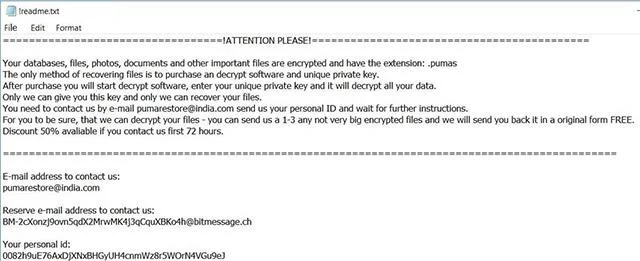

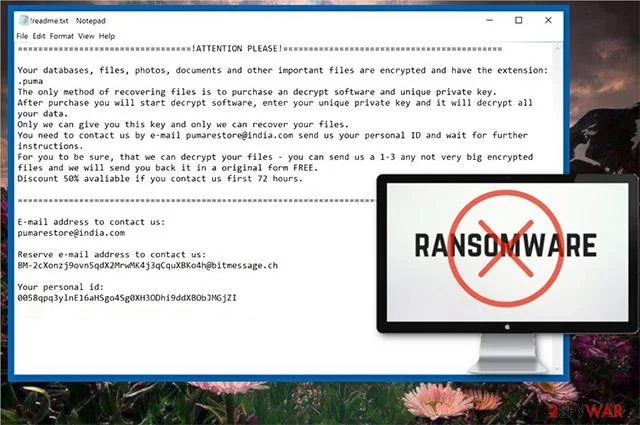

Po zaszyfrowaniu pliki wirusa Pumas umieszczają żądanie okupu w pliku o nazwie „!Readme.txt”. Treść żądania okupu możesz zobaczyć na zrzucie ekranu podanym poniżej:

![Dowiedz się więcej o oprogramowaniu ransomware Pumas Dowiedz się więcej o oprogramowaniu ransomware Pumas]()

W szczególności treść tego zawiadomienia jest następująca:

Twoje bazy danych, pliki, zdjęcia, dokumenty i inne ważne pliki są zaszyfrowane i mają rozszerzenie: .pumas. Jedynym sposobem na odzyskanie plików jest zakup oprogramowania deszyfrującego i unikalnych kluczy prywatnych.

Po zakupie oprogramowania deszyfrującego i kluczy prywatnych możesz samodzielnie odszyfrować oprogramowanie, wprowadzając właśnie zakupiony unikalny klucz prywatny, który pomoże odszyfrować wszystkie Twoje dane.

Tylko my możemy dostarczyć Ci ten klucz i tylko my możemy przywrócić Twoje pliki.

W razie potrzeby możesz skontaktować się z nami poprzez e-mail pumarestore@india.com, wysłać nam swój dowód osobisty i poczekać na dalsze instrukcje.

Jeśli nadal nie wierzysz, że możemy odszyfrować Twoje pliki, możesz przesłać nam od 1 do 3 zaszyfrowanych plików (rozmiar nie może być zbyt duży), a my odeślemy je do Ciebie. Pliki są dokładnie takie same jak oryginał, całkowicie ZA DARMO .

50% zniżki, jeśli skontaktujesz się z nami w ciągu 72 godzin od zaszyfrowania plików.

Adres e-mail, pod którym możesz się z nami skontaktować:

pumarestore@india.com

Drugi adres e-mail, pod którym możesz się z nami skontaktować:

BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch

Twój identyfikator osobisty:

0082h9uE76AxDjXNxBHGyUH4cnmWz8r5WOrN4VGu9eJ

Jak widać, adresy e-mail szantażysty to:

BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch

pumarestore@india.com

W skrócie, notatki dotyczące oprogramowania szpiegującego Pumas mówią, że Twoje pliki są zaszyfrowane. Aby odzyskać swoje pliki, musisz zapłacić okup. W rzeczywistości ogólną psychologią większości ludzi w tym przypadku jest zamieszanie i gotowość do zapłacenia okupu, zwłaszcza gdy zaszyfrowane pliki zawierają ważne dane. Jednak niezależnie od tego, jak zła jest sytuacja, pamiętaj, że NIE powinieneś płacić okupu. Co zrobić, aby mieć pewność, że Twoje pliki zostaną przywrócone po zapłaceniu okupu, gdy osobą powodującą tę sytuację są zawodowi oszuści! Co więcej, przekazywanie pieniędzy cyberprzestępcom pomoże im jedynie w tworzeniu większej liczby złośliwego oprogramowania lub w dalszym popełnianiu innych czynów przestępczych.

Proces szyfrowania plików złośliwego oprogramowania Pumas

Do tej pory o procesie szyfrowania oprogramowania ransomware Pumas wiemy tyle, że każdy plik po pomyślnym zaszyfrowaniu będzie miał rozszerzenie .pumas.

Algorytmy szyfrowania używane do blokowania plików to AES i RSA 1024-bitowe.

Poniżej znajduje się lista typów plików często atakowanych przez Pumy. Lista będzie aktualizowana w miarę pojawiania się nowych raportów na temat tego problemu:

- Plik audio

- Pliki wideo

- Plik dokumentu

- Plik graficzny

- Plik kopii zapasowej

- Plik zawiera login, dane bankowe, finansowe...

Kryptowirusa Pumas można ustawić tak, aby usuwał wszystkie kopie woluminów w tle z systemu operacyjnego Windows za pomocą następującego polecenia:

→vssadmin.exe usuń cienie /all /Quiet

W przypadku wykonania powyższego polecenia proces szyfrowania będzie przebiegał efektywniej. Wynika to z faktu, że to polecenie wyeliminuje metody odzyskiwania danych. Jeśli Twoje urządzenie komputerowe zostało zainfekowane tym oprogramowaniem ransomware, a Twoje pliki są zablokowane, czytaj dalej, aby dowiedzieć się, jak przywrócić pliki do normalnego stanu.

Jak usunąć wirusa Pumas Ransomware i odzyskać pliki .pumas

Jeśli Twój komputer został niestety zainfekowany wirusem ransomware Pumas, powinieneś mieć pewne doświadczenie w usuwaniu złośliwego oprogramowania. Krótko mówiąc, powinieneś usunąć to oprogramowanie tak szybko, jak to możliwe, zanim będzie miało szansę urosnąć w siłę i zainfekować inne komputery.

Aby uzyskać szczegółowe instrukcje , zapoznaj się z artykułem „ Całkowicie usuń złośliwe oprogramowanie (malware) na komputerach z systemem Windows 10 ”.

Powyżej znajdują się informacje, które musisz wiedzieć o oprogramowaniu szpiegowskim Pumas. Powodzenia w budowaniu dla siebie silnego systemu bezpieczeństwa!

Zobacz więcej