Przestępcy komputerowi wykorzystują różnorodne złośliwe oprogramowanie (malware) do ataków na systemy. Poniżej znajdują się niektóre z najpopularniejszych typów złośliwego oprogramowania oraz sposoby zapobiegania im.

Specjaliści ds. bezpieczeństwa IT często używają terminów ogólnych, nie definiując dokładnie, co one oznaczają. Może to skłonić użytkowników do zadawania sobie podstawowych pytań, np. czym jest złośliwe oprogramowanie? Albo czym różnią się złośliwe oprogramowanie od wirusów? Co mają wspólnego Crimemare i złośliwe oprogramowanie? A czym właściwie jest oprogramowanie szpiegowskie (ransomware)? W poniższym artykule odpowiemy na wszystkie te pytania.

Czym więc jest złośliwe oprogramowanie?

Malware to w zasadzie skrót oznaczający złośliwe oprogramowanie. Zasadniczo złośliwe oprogramowanie to oprogramowanie, którego nie chcesz, aby pojawiało się na Twoim komputerze lub urządzeniu mobilnym. Bez wątpienia jest to duża grupa oprogramowania obejmująca wiele różnych typów złośliwego oprogramowania. Złośliwe oprogramowanie obejmuje wirusy, robaki, trojany, oprogramowanie reklamowe i oprogramowanie ransomware....

W poniższych sekcjach znajdują się definicje niektórych najpopularniejszych typów złośliwego oprogramowania.

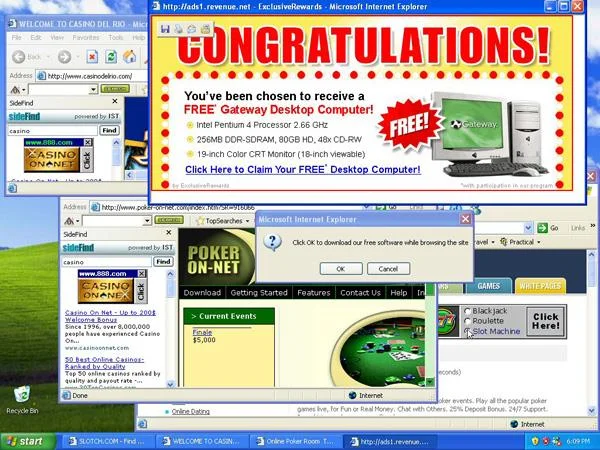

Oprogramowanie reklamowe

Oprogramowanie reklamowe to rodzaj złośliwego oprogramowania, które pobiera lub wyświetla wyskakujące reklamy na urządzeniu użytkownika. Zwykle Adware nie kradnie danych z systemu, ale zmusza użytkowników do oglądania reklam, których nie chcą w systemie. Niektóre formy reklamy, które są wyjątkowo irytujące dla użytkowników, powodują tworzenie w przeglądarce wyskakujących okienek, których nie można zamknąć. Czasami użytkownicy infekują się oprogramowaniem reklamowym, które jest domyślnie instalowane podczas pobierania innych aplikacji, nawet o tym nie wiedząc.

Jak więc zablokować to oprogramowanie reklamowe?

Rozwiązaniem jest zainstalowanie oprogramowania chroniącego przed złośliwym oprogramowaniem, które blokuje oprogramowanie reklamowe. Wyłącz wyskakujące okienka na stronach przeglądarki i obserwuj instalację nowego oprogramowania, odznaczając domyślne pola instalacji dodatkowego oprogramowania.

Tylne drzwi

Backdoor to tajny program, który może uzyskać dostęp do urządzenia lub sieci użytkownika. Często producenci urządzeń lub oprogramowania tworzą w swoich produktach backdoory lub celowo pozwalają pracownikom firmy wejść do systemu poprzez praktyki szyfrowania. Backdoory mogą być również instalowane przez inne złośliwe oprogramowanie, takie jak wirusy lub rootkity.

![Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać? Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać?]()

Jak zapobiegać backdoorom

Backdoory to jedno z największych zagrożeń, któremu trudno zapobiec. Eksperci twierdzą, że najlepszą strategią ochrony jest instalacja zapór sieciowych, oprogramowania chroniącego przed złośliwym oprogramowaniem, monitorowania sieci, zapobiegania włamaniom i ochrony danych.

Boty i botnety

Ogólnie rzecz biorąc, bot to oprogramowanie, które automatycznie wykonuje zadania.Istnieje również wiele rodzajów przydatnych botów. Na przykład programy przeszukujące Internet i indeksujące strony dla wyszukiwarek i chatbotów czasami odpowiadają również na pytania klientów na stronach firmowych.

Jednak w kontekście bezpieczeństwa IT termin bot jest często używany w odniesieniu do urządzenia zainfekowanego złośliwym oprogramowaniem, które może wyrządzić szkody komputerowi bez wiedzy i zgody użytkownika. Bonet to duża grupa botów zebranych razem w celu wykonania tego samego zadania. Atakujący często wykorzystują boty do masowego wysyłania spamu i wiadomości phishingowych lub przeprowadzania rozproszonych ataków typu „odmowa usługi” (DDoS) na strony internetowe. Niedawno osoby atakujące zaczęły wykorzystywać urządzenia Internetu rzeczy (IoT) do swoich ataków na boty.

Instrukcje dotyczące walki z botnetami

Organizacje mogą zapobiec sytuacji, w której komputery stają się częścią botów, instalując oprogramowanie chroniące przed złośliwym oprogramowaniem, korzystając z zapór sieciowych, stale aktualizując oprogramowanie i zmuszając użytkowników do używania silnych haseł. Dodatkowo oprogramowanie do monitorowania sieci może być pomocne w ustaleniu, czy system stał się częścią bota. Poza tym powinieneś regularnie zmieniać domyślne hasło dla każdego instalowanego urządzenia IoT.

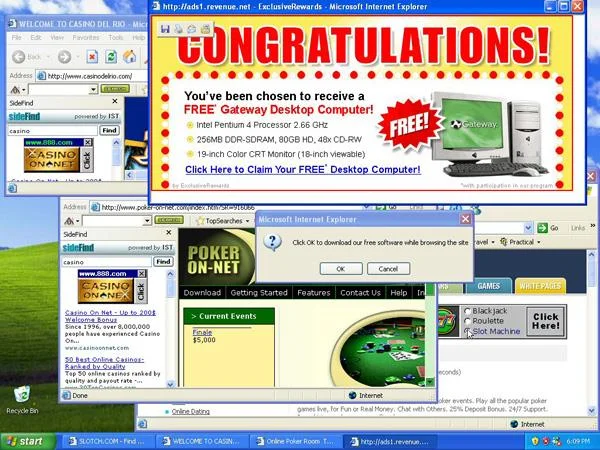

Porywacz przeglądarki

Porywacz przeglądarki, znany również jako Hijackware, może zmienić zachowanie Twojej przeglądarki internetowej, na przykład wysyłając użytkownikom nową stronę wyszukiwania, zmieniając stronę główną, instalując paski narzędzi, przełączając i przekierowując użytkowników do niechcianych witryn internetowych i wyświetlając reklamy, których użytkownicy nie chcą oglądać . Osoby atakujące często zarabiają na tego typu złośliwym oprogramowaniu poprzez opłaty reklamowe. Mogą również wykorzystywać porwane przeglądarki do przekierowywania użytkowników do stron internetowych, które pobierają do systemu więcej złośliwego oprogramowania.

![Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać? Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać?]()

Jak zapobiegać porywaczom przeglądarki

Zachowaj szczególną ostrożność podczas instalowania nowego oprogramowania w swoim systemie, ponieważ wielu porywaczy przeglądarki doda do zainstalowanego oprogramowania dodatkowe oprogramowanie, takie jak oprogramowanie reklamowe. Ponadto powinieneś zainstalować i uruchomić w swoim systemie oprogramowanie chroniące przed złośliwym oprogramowaniem oraz ustawić bezpieczeństwo przeglądarki na wyższy poziom.

Błąd

Błąd to ogólny termin odnoszący się do wady w fragmencie kodu. Każde oprogramowanie zawiera błędy, które w dużej mierze pozostają niezauważone lub powodują jedynie drobne irytacje. Czasami jednak błąd stanowi poważną lukę w zabezpieczeniach i oprogramowanie zawierające tego typu błąd wykorzystuje się do ataku na system użytkownika.

Jak zapobiegać błędom

Najlepszym sposobem zapobiegania atakom wykorzystującym luki w zabezpieczeniach oprogramowania jest jego ciągła aktualizacja. Kiedy napastnicy dowiadują się o lukach, dostawcy często szybko wydają łatkę, aby zapobiec uszkodzeniom systemów klientów.

Organizacje, które chcą zapobiegać błędom bezpieczeństwa w pisanym przez siebie oprogramowaniu, powinny wdrożyć praktyki bezpiecznego kodowania i jak najszybciej naprawić błędy. Nagrodzą także badaczy, którzy znajdą luki w zabezpieczeniach swoich produktów.

Oprogramowanie kryminalne

Niektórzy dostawcy używają terminu „oprogramowanie przestępcze” w odniesieniu do złośliwego oprogramowania wykorzystywanego do popełnienia przestępstwa, zwykle przestępstwa wiążącego się z korzyścią finansową. Podobnie jak złośliwe oprogramowanie, oprogramowanie przestępcze to obszerna kategoria obejmująca wiele innego złośliwego oprogramowania.

Jak zapobiegać oprogramowaniu przestępczemu?

Aby chronić swoje systemy przed oprogramowaniem przestępczym, należy wdrożyć najlepsze praktyki bezpieczeństwa, w tym stosowanie zapór sieciowych, zapobieganie włamaniom, monitorowanie sieci i dzienników, ochronę danych i informacji poufnych, system monitorowania bezpieczeństwa sieci (SIEM) i inteligentne narzędzia bezpieczeństwa. Powinieneś także używać silnych haseł i regularnie je aktualizować.

Keylogger

Keylogger to keylogger, który rejestruje wszystkie klawisze naciśnięte przez użytkownika, w tym e-maile, dokumenty i wprowadzone hasła w określonych celach. Zazwyczaj osoby atakujące często wykorzystują tego typu złośliwe oprogramowanie do kradzieży haseł i włamywania się do systemów sieciowych lub kont użytkowników. Jednak pracodawcy czasami używają keyloggerów w celu ustalenia, czy ich pracownicy nie popełnili żadnych przestępstw w systemach firmy.

Jak zapobiegać keyloggerom

Zmiana haseł to jeden z najlepszych sposobów zapobiegania lub ograniczania szkód powodowanych przez keyloggery. Pamiętaj, aby używać silnych haseł i regularnie je aktualizować. Oprócz tego warto także skorzystać z zapory sieciowej i rozwiązania chroniącego przed złośliwym oprogramowaniem.

Złośliwe aplikacje mobilne

Nie wszystkie aplikacje dostępne w Apple App Store lub Google Play są bezpieczne. Chociaż operatorzy aplikacji próbowali zapobiegać złośliwym aplikacjom, niektórym nadal się to udawało. Aplikacje te mogą kraść informacje o użytkownikach, wyłudzać pieniądze lub próbować uzyskać dostęp do sieci firmowych, zmuszać użytkowników do oglądania niechcianych reklam lub angażować się w inne niepożądane działania.

Jak blokować złośliwe aplikacje mobilne

Edukowanie użytkowników to jeden z najskuteczniejszych sposobów zapobiegania złośliwym aplikacjom mobilnym, ponieważ użytkownicy mogą uniknąć tego oprogramowania, nie pobierając ani nie uzyskując dostępu do sklepów z aplikacjami innych firm oraz zachowując ostrożność. Zachowaj ostrożność podczas pobierania nowych aplikacji na urządzenie mobilne. Mobilne aplikacje chroniące przed złośliwym oprogramowaniem również pomagają użytkownikom unikać tych złych aplikacji.

Organizacje mogą blokować te złośliwe aplikacje, tworząc silne zasady zabezpieczeń urządzeń mobilnych i wdrażając rozwiązania zabezpieczające urządzenia mobilne w celu egzekwowania tych zasad.

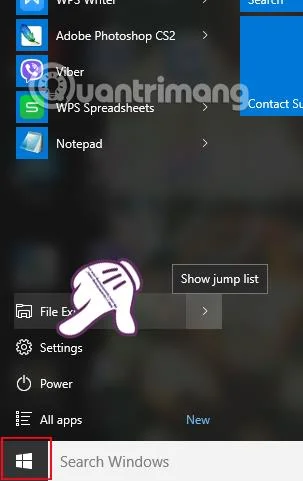

Wyłudzanie informacji

Phishing to rodzaj ataku e-mailowego, którego celem jest nakłonienie użytkowników do ujawnienia haseł, pobrania załączników lub uzyskania dostępu do witryny internetowej zawierającej złośliwe oprogramowanie. Spear phishing to kampania phishingowa skierowana do określonych użytkowników lub organizacji.

![Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać? Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać?]()

Jak zapobiegać phishingowi

Ponieważ phishing opiera się na technikach inżynierii społecznej (termin bezpieczeństwa mający na celu nakłonienie użytkowników do zrobienia czegoś), wyposażenie użytkowników w wiedzę jest jednym z najlepszych sposobów uniknięcia ataku. Użytkownicy powinni wdrożyć rozwiązania antyspamowe i chroniące przed złośliwym oprogramowaniem oraz nie powinni ujawniać danych osobowych ani haseł e-mailowych. Ponadto należy ich ostrzec, aby zachowali ostrożność podczas pobierania załączników lub klikania łączy w wiadomościach, nawet jeśli wydają się pochodzić z popularnego źródła, ponieważ napastnicy często podszywają się pod firmę lub osobę znaną użytkownikowi. Poczta elektroniczna jest również często aktywnym obiektem ransomware.

Oprogramowanie ransomware

W ostatnich latach ransomware szybko stało się jednym z najpopularniejszych rodzajów złośliwego oprogramowania. W rzeczywistości, według raportu Malwarebytes, liczba incydentów spowodowanych przez oprogramowanie ransomware wzrosła o 267% od połowy stycznia do listopada 2016 r. Te najpopularniejsze warianty oprogramowania blokują system, blokując wszelkie operacje. Są one przeprowadzane do czasu, aż ofiara zapłaci okup atakującym. . Inne formy ransomware mogą grozić publicznym ujawnieniem niesmacznych informacji o użytkowniku, takich jak jego aktywność na stronach dla dorosłych, jeśli użytkownik nie zapłaci okupu.

Jak zapobiegać infekcjom ransomware

Często organizacje mogą złagodzić ataki, aktualizując kopie zapasowe. Ponadto organizacje powinny szkolić użytkowników w zakresie zagrożeń, łatać oprogramowanie, jeśli to konieczne, i ustanawiać wspólne praktyki bezpieczeństwa. Jednak niektóre rodzaje ransomware są uważane za bardzo trudne do zablokowania, dlatego wiele osób i organizacji musiało niesprawiedliwie stracić pieniądze.

Fałszywe oprogramowanie zabezpieczające

Fałszywe oprogramowanie zabezpieczające jest często opisywane jako forma ransomware i Scareware. Oprogramowanie to oszukuje użytkowników, myśląc, że ich system komputerowy ma problemy z bezpieczeństwem i sugeruje zakup fałszywego oprogramowania zabezpieczającego w celu rozwiązania problemu. W rzeczywistości fałszywe oprogramowanie zamiast zapewniać funkcje bezpieczeństwa często instaluje w systemie więcej złośliwego oprogramowania.

Jak zapobiegać fałszywemu oprogramowaniu zabezpieczającemu

Podobnie jak w przypadku większości innych złośliwych programów, fałszywe oprogramowanie zabezpieczające można blokować, instalując zaporę sieciową lub stosując metody zapobiegania, takie jak phishing.

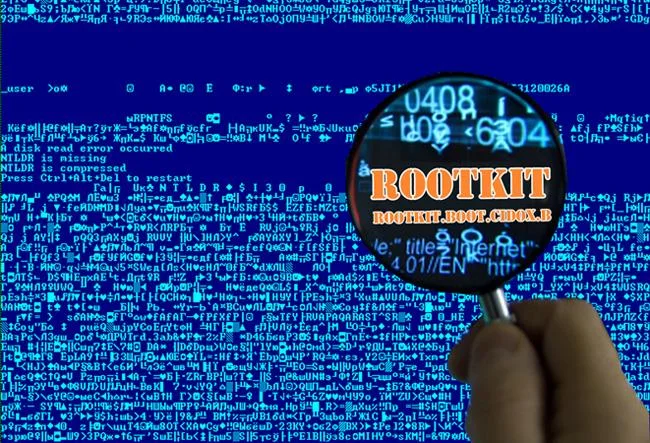

Rootkity

Rootkity to jeden z najniebezpieczniejszych typów złośliwego oprogramowania, ponieważ umożliwia atakującym uzyskanie dostępu do systemu na poziomie administratora bez wiedzy użytkownika. Gdy atakujący uzyskają dostęp do systemu, mogą z nim zrobić wszystko, w tym rejestrować działania, zmieniać ustawienia systemu, uzyskiwać dostęp do danych i atakować inne systemy. Dwa główne przykłady rootkitów to słynne ataki, takie jak Stuxnet i Flame.

![Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać? Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać?]()

Zapobieganie

Sposób zapobiegania rootkitom jest podobny do powyższych typów złośliwego oprogramowania. Warto jednak zauważyć, że jeśli rootkit infekuje system, użytkownikom bardzo trudno jest go wykryć i usunąć. W wielu przypadkach trzeba wyczyścić dysk twardy i zacząć od zera, aby się go pozbyć.

spam

W bezpieczeństwie IT spam to niechciane wiadomości e-mail. Zazwyczaj spam zawiera niepotrzebne reklamy, ale może również zawierać linki lub załączniki instalujące złośliwe oprogramowanie w systemie użytkownika.

Jak zapobiegać

Większość rozwiązań i usług e-mailowych zawiera funkcje antyspamowe. Korzystanie z tych metod jest najlepszą metodą zapobiegania pojawianiu się wiadomości spamowych w systemie.

Programy szpiegujące

Oprogramowanie szpiegowskie to oprogramowanie, które zbiera informacje o użytkownikach bez ich wiedzy i zgody. Na przykład witryny internetowe umożliwiające śledzenie przeglądania sieci przez użytkowników za pomocą plików cookie można uznać za formę oprogramowania szpiegującego. Inne rodzaje oprogramowania szpiegującego mogą kraść informacje osobiste lub biznesowe. Czasami agencje rządowe i siły policyjne również używają tego oprogramowania szpiegującego do prowadzenia dochodzeń w sprawie podejrzanych lub obcych rządów.

Zapobieganie

Na swoim komputerze możesz zainstalować oprogramowanie antyszpiegowskie lub pakiety antywirusowe i chroniące przed złośliwym oprogramowaniem, które zawierają również funkcje antyszpiegowskie. Podobnie powinieneś także używać zapory ogniowej i zachować ostrożność podczas instalowania oprogramowania w systemie.

trojański

W mitologii greckiej niektórzy wojownicy armii greckiej ukryli się w drewnianym koniu pod Troją, a następnie wycofali wszystkie swoje wojska. Kiedy Trojanie przyprowadzili tego konia do miasta, myśląc, że to trofeum, greccy wojownicy wyczołgali się z brzucha konia i otworzyli bramy miasta, aby Grecy mogli zaatakować i zdobyć Troję. W bezpieczeństwie komputerowym koń trojański, znany również jako trojan, to złośliwy program, który ukrywa się jako nieszkodliwy program, ale w rzeczywistości służy złemu celowi. Na przykład trojan może wyglądać na bezpłatną grę, ale po zainstalowaniu może zniszczyć Twój dysk twardy, ukraść dane, zainstalować złośliwe oprogramowanie typu backdoor lub wykonać inne szkodliwe działania.

Jak zapobiegać

Podobnie jak inne metody zapobiegania złośliwemu oprogramowaniu.

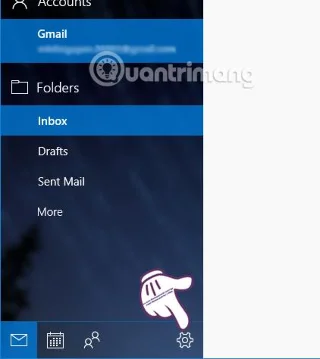

Wirusy

Czasami ludzie używają zamiennie słów „wirus” i „złośliwe oprogramowanie”, ale wirus jest w rzeczywistości specyficznym rodzajem złośliwego oprogramowania. Aby zostać uznanym za wirusa, złośliwe oprogramowanie musi infekować inne programy i inne systemy. Wirusy często wykonują również niepożądane działania na zainfekowanych systemach, takie jak łączenie systemów w botnety, wysyłanie spamu, kradzież danych kart kredytowych, haseł lub systemów blokujących.

![Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać? Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać?]()

- 7 najbardziej przerażających „notorycznych” wirusów komputerowych

Sposób zapobiegania jest podobny jak w przypadku innych złośliwych programów.

Robak

Robaki powstają podobnie do wirusów, ponieważ rozprzestrzeniają się same, z tą różnicą, że nie infekują innych programów. Zamiast tego jest to niezależny szkodliwy program rozprzestrzeniający się z jednego komputera na drugi lub z jednej sieci do drugiej. Może powodować takie same szkody jak wirusy w systemie.

- Zbiór najstraszniejszych „robaków wirusowych” w systemach komputerowych

![Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać? Ile rodzajów złośliwego oprogramowania znasz i czy wiesz, jak im zapobiegać?]()

Zapobieganie

Podobnie jak w przypadku wirusów, najlepszym sposobem uniknięcia infekcji robakami jest użycie oprogramowania antywirusowego lub chroniącego przed złośliwym oprogramowaniem . Podobnie jak w przypadku innych rodzajów złośliwego oprogramowania, użytkownicy powinni klikać łącza lub załączniki do wiadomości e-mail tylko wtedy, gdy naprawdę znają ich treść.

Jeśli istnieje jakiś popularny typ złośliwego oprogramowania, o którym LuckyTemplates nie wspomniał w artykule, możesz wyrazić swoją opinię, komentując poniżej! LuckyTemplates ma nadzieję, że ten artykuł przyniesie Ci przydatne informacje.