Keyloggery to niezwykle niebezpieczne programy, które hakerzy instalują w systemie dowolnego użytkownika w celu kradzieży haseł, informacji o kartach kredytowych itp. Keyloggery przechowują wszystkie naciśnięcia klawiszy, których używają użytkownicy, wchodzą w interakcję z komputerem i dostarczają hakerom ważnych informacji o użytkowniku.

Każdy typ keyloggera jest niebezpieczny, ponieważ może rejestrować naciśnięcia klawiszy, śledzić wszystkie Twoje działania i rejestrować otwarte strony.

Jeśli używasz komputera z zainstalowanym Keyloggerem, oznacza to, że Twoje ważne informacje mogą łatwo zostać skradzione. Dlatego najlepszym sposobem jest sprawdzenie, czy na komputerze jest zainstalowany Keylogger, czy nie. W poniższym artykule LuckyTemplates poprowadzi Cię, jak znaleźć i całkowicie usunąć keyloggery w systemie.

Jeśli nie wiesz zbyt wiele o keyloggerach, nie pomijaj tego artykułu: Dowiedz się więcej o keyloggerach

Jak znaleźć i usunąć keyloggery na komputerze

Jakie są oznaki ataku keyloggera?

Istnieje kilka oznak wskazujących na atak keyloggera na Twój system. Oto najczęstsze objawy:

- Możesz zauważyć, że Twój komputer działa wyjątkowo wolno lub niestabilnie. Często jest to oznaką złośliwego oprogramowania działającego w tle.

- Może się również okazać, że klawiatura wpisuje nieprawidłowe znaki lub klawisze nie działają prawidłowo.

- Innym sygnałem jest to, że na Twoim urządzeniu zainstalowano dziwne oprogramowanie, którego pobierania nie pamiętasz.

- Możesz także zobaczyć podejrzane wyskakujące okienka na ekranie, nawet o tym nie wiedząc.

- Możesz zauważyć, że dostęp do Twoich kont online uzyskano bez Twojej wiedzy, co może być oznaką działania keyloggera lub innego zagrożenia.

Jak wykryć Keyloggery

1. Znajdź i usuń Keyloggera za pomocą Menedżera zadań

Użyj Menedżera zadań, aby wykryć, czy w systemie jest zainstalowany Keylogger, czy nie.To bardzo proste, wystarczy wykonać poniższe kroki:

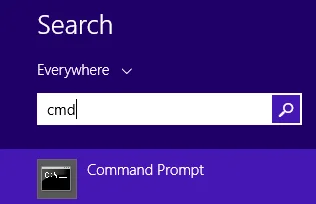

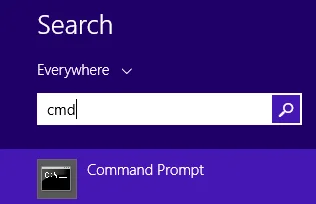

Najpierw otwórz Wiersz Poleceń, wpisując cmd w polu Wyszukaj w Menu Start, a następnie klikając Wiersz Poleceń na liście wyników wyszukiwania.

Następnie w oknie Wiersza Poleceń wpisz poniższe polecenie i naciśnij Enter:

netstat – tak

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Teraz wyświetli się okno wiersza poleceń, jak pokazano poniżej:

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Otrzymane dane zostaną wyświetlone w 5 kolumnach. Wystarczy zwrócić uwagę na linie z wartością ustawioną na Ustalone .

Na powyższej ilustracji zobaczysz 2 identyfikatory PID ustawione na Ustalone, pierwsza wartość to 1048, a druga wartość to 2500.

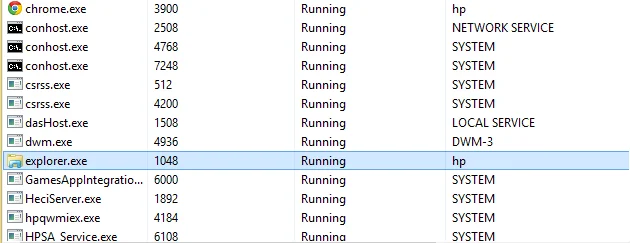

Następnie otwórz Menedżera zadań i przejdź do zakładki Szczegóły .

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Teraz wyraźnie widać, że explorer.exe ma identyfikator o wartości 1048. Jest to jednak ważna usługa systemowa, więc można potwierdzić, że jest to bezpieczny program, a nie keylogger.

Następnie wróć ponownie do okna Menedżera zadań i znajdź proces o PID 2500.

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Zobaczysz plik nvstreamsvc.exe o identyfikatorze 2500. Jednak po sprawdzeniu, nvstreamsvc.exe jest programem instalowanym przez firmę NVIDIA wraz z kartą graficzną. Można zatem potwierdzić, że w systemie nie są zainstalowane żadne keyloggery.

Wykonaj te same kroki, aby sprawdzić, czy w systemie jest zainstalowany jakiś keylogger, czy nie?

2. Znajdź Keylogger poprzez zainstalowane programy

Czasami w niektórych przypadkach keyloggery można znaleźć w programach instalowanych w systemie, jeśli hakerzy nie ukryją tych programów.

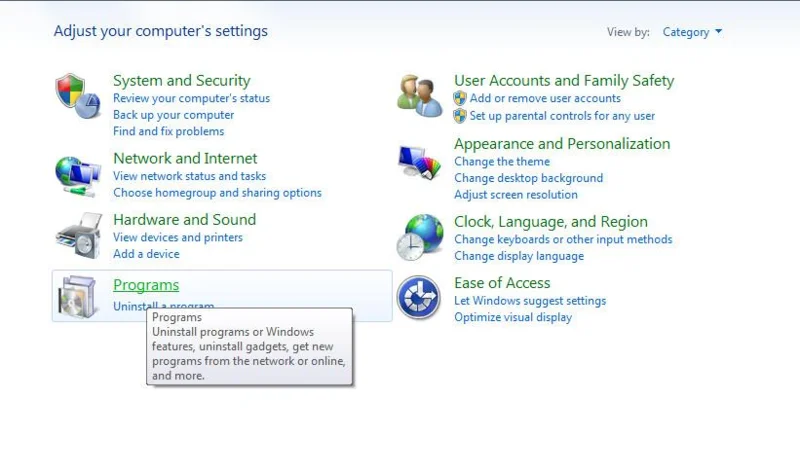

- Przejdź do Start => Panel sterowania .

- W oknie Panelu sterowania kliknij Programy i funkcje lub Odinstaluj program .

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

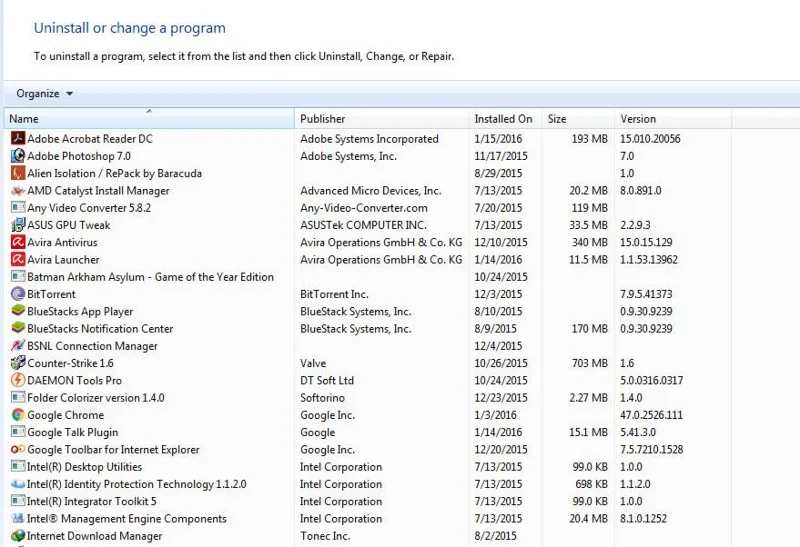

Teraz na ekranie wyświetli się lista wszystkich zainstalowanych programów. Jeśli odkryjesz jakieś programy, których nie zainstalowałeś, prawdopodobnie zostały one zainstalowane przez hakerów. Kliknij program prawym przyciskiem myszy i wybierz Odinstaluj .

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Kiedy te programy zostaną usunięte, keylogger zostanie również usunięty z twojego systemu i będziesz teraz w stanie „bezpiecznym”.

3. Oprogramowanie do wykrywania keyloggerów na komputerach

W niektórych przypadkach użytkownicy mogą zastosować rozwiązanie, prosząc o wsparcie aplikacji innej firmy w celu całkowitego usunięcia keyloggera ze swojego systemu. Obecnie na rynku dostępnych jest wiele narzędzi Anti-Rootkit , warto jednak wspomnieć, które z nich jest najskuteczniejsze.

Oto 3 najlepsze narzędzia, z których możesz skorzystać:

- Malwarebytes Anti-Rootkit Beta:

Malwarebytes Anti-Rootkit Beta (MBAR) to bezpłatne narzędzie zaprojektowane, aby pomóc użytkownikom szybko wykryć i usunąć Rootki – rodzaje złośliwego oprogramowania, które działają w systemie w ukryty i wyrafinowany sposób.

Malwarebytes Anti-Rootkit Beta to zaawansowana technologia wykrywania i usuwania najgorszych złośliwych rootkitów. Repozytorium zawiera również przydatne narzędzie do naprawy szkód spowodowanych obecnością rootkitów. Ta operacja wymaga ponownego uruchomienia komputera w celu zastosowania poprawek.

Za pomocą:

- Pobierz wersję beta programu Malwarebytes Anti-Rootkit na swoje urządzenie i zainstaluj go tutaj.

- Rozpakuj zawartość do folderu znajdującego się w dogodnym miejscu.

- Otwórz folder zawierający wyodrębnioną zawartość i uruchom mbar.exe

- Postępuj zgodnie z instrukcjami kreatora, aby zaktualizować i pozwolić programowi przeskanować komputer w poszukiwaniu zagrożeń.

- Kliknij przycisk Oczyszczanie , aby usunąć wszelkie zagrożenia i uruchom ponownie komputer, jeśli zostaniesz o to poproszony.

- Poczekaj, aż system się wyłączy i zostanie przeprowadzony proces czyszczenia.

- Wykonaj kolejne skanowanie za pomocą programu Malwarebytes Anti-Rootkit, aby sprawdzić, czy nie pozostały żadne zagrożenia. Jeśli tak, kliknij ponownie Oczyszczanie i powtórz proces.

- Jeśli nie zostaną znalezione żadne dodatkowe zagrożenia, sprawdź, czy system działa teraz poprawnie, upewniając się, że aktywne są następujące elementy:

- dostęp do Internetu

- Aktualizacja systemu Windows

- zapora systemu Windows

- Jeśli występują dodatkowe problemy z systemem, takie jak którykolwiek z problemów wymienionych powyżej lub inne problemy systemowe, uruchom narzędzie naprawcze dołączone do Malwarebytes Anti-Rootkit i uruchom ponownie komputer.

- Sprawdź, czy system aktualnie działa prawidłowo.

- Jeśli napotkasz jakiekolwiek problemy z działaniem narzędzia lub nie rozwiązało ono całkowicie wszystkich napotkanych problemów, skontaktuj się z pomocą techniczną.

- Gumka Norton Power:

Norton Power Eraser to proste rozwiązanie do wykrywania i usuwania przestępczego oprogramowania i wirusów, których nie można wykryć tradycyjnymi metodami.

Pobierz i zainstaluj tutaj.

- Kaspersky Security Scan:

Kaspersky Security Scan umożliwia skanowanie systemu z niezwykle dużą szybkością, co pozwala sprawdzić, czy w systemie znajdują się wirusy, złośliwe oprogramowanie lub oprogramowanie szpiegujące, aby szybko znaleźć sposób na zniszczenie wirusa i tego szkodliwego oprogramowania.

Pobierz Kaspersky Security Scan na swoje urządzenie i zainstaluj go tutaj.

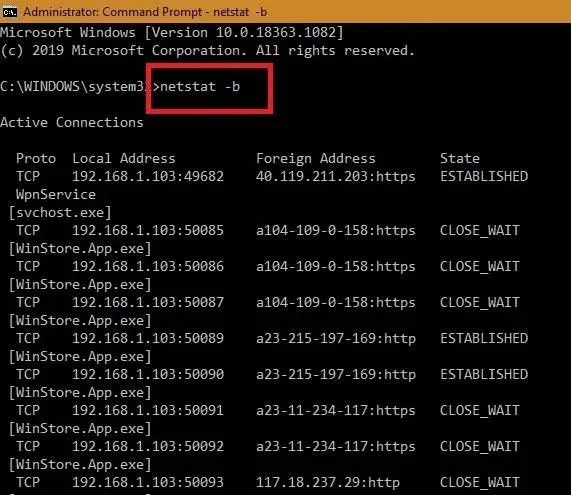

4. Wykryj podejrzane połączenia internetowe za pomocą wiersza poleceń

Po upewnieniu się, że nikt inny nie jest zalogowany na Twoim komputerze, ważne jest, aby sprawdzić, czy nie ma podejrzanych połączeń internetowych z Twoim urządzeniem. Aby to zrobić, otwórz wiersz poleceń systemu Windows w trybie administratora i wprowadź następujące dane:

netstat -b

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Wykrywaj podejrzane połączenia internetowe za pomocą wiersza poleceń

Wszystkie strony internetowe i oprogramowanie podłączone online do komputera z systemem Windows zostaną teraz wyświetlone. Aplikacje połączone ze sklepem Windows, przeglądarką Edge lub innymi aplikacjami systemowymi, takimi jak „ svchost.exe ”, są nieszkodliwe. Sprawdź adresy IP online pod kątem podejrzanych zdalnych lokalizacji.

5. Zaawansowana technika: Szyfruj naciśnięcia klawiszy

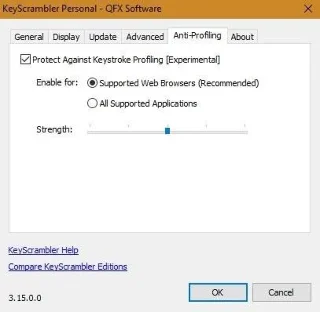

Szyfrowanie naciśnięć klawiszy to świetny sposób na zapobieganie programom rejestrującym naciśnięcia klawiszy poprzez szyfrowanie wszystkich naciśnięć klawiszy przed wysłaniem ich do Internetu. Jeśli padłeś ofiarą ataku keyloggera na poziomie hypervisora, złośliwe oprogramowanie będzie w stanie wykryć jedynie zaszyfrowane losowe znaki.

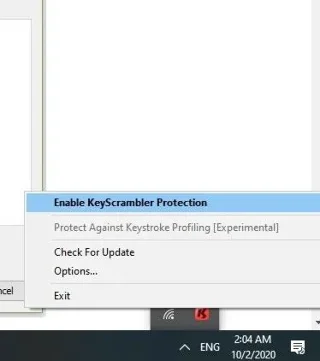

KeyScrambler to jedno z popularnych rozwiązań do szyfrowania naciśnięć klawiszy. Jest wolny od wirusów i bezpieczny w użyciu z ponad milionem płatnych użytkowników. Wersja Personal oprogramowania jest bezpłatna i może zabezpieczyć dane dotyczące naciśnięć klawiszy w ponad 60 przeglądarkach.

Po zainstalowaniu możesz aktywować KeyScrambler z paska zadań po prawej stronie.

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Aktywuj KeyScrambler z paska zadań po prawej stronie

W Ustawieniach możesz zabezpieczyć się przed rejestrowaniem naciśnięć klawiszy. Odbywa się to za pomocą funkcji moderowania pisania, która chroni anonimowość przed witrynami próbującymi tworzyć profile na podstawie sposobu, w jaki piszesz.

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Funkcja cenzury rytmu pisania

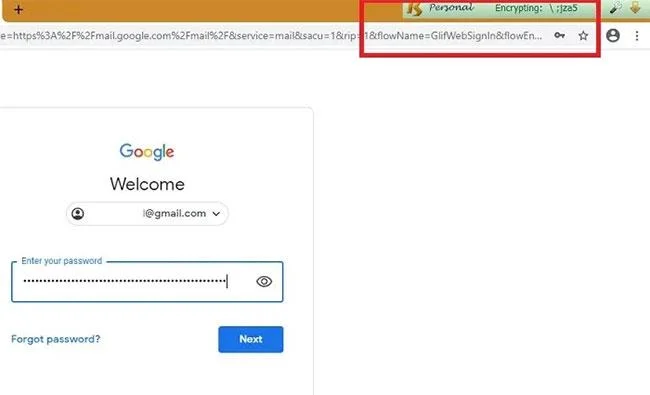

Gdy tylko wprowadzisz naciśnięcia klawiszy w dowolnej przeglądarce, takiej jak Google Chrome lub Firefox, KeyScrambler zakoduje wszystkie naciśnięcia klawiszy, które możesz zobaczyć bezpośrednio na ekranie.

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Wszystkie naciśnięcia klawiszy widoczne bezpośrednio na ekranie zostaną zaszyfrowane

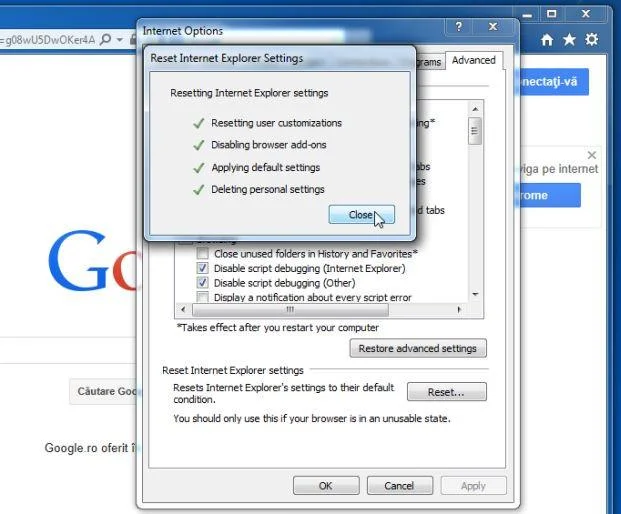

6. Sprawdź ustawienia swojej przeglądarki internetowej

Na koniec powinieneś także sprawdzić ustawienia swojej przeglądarki internetowej pod kątem podejrzanych zmian. Keyloggery często manipulują ustawieniami przeglądarki, aby przechwytywać naciśnięcia klawiszy, dlatego dokładnie przejrzyj wszystkie ustawienia i upewnij się, że nie zostały naruszone lub zmienione bez Twojej wiedzy.

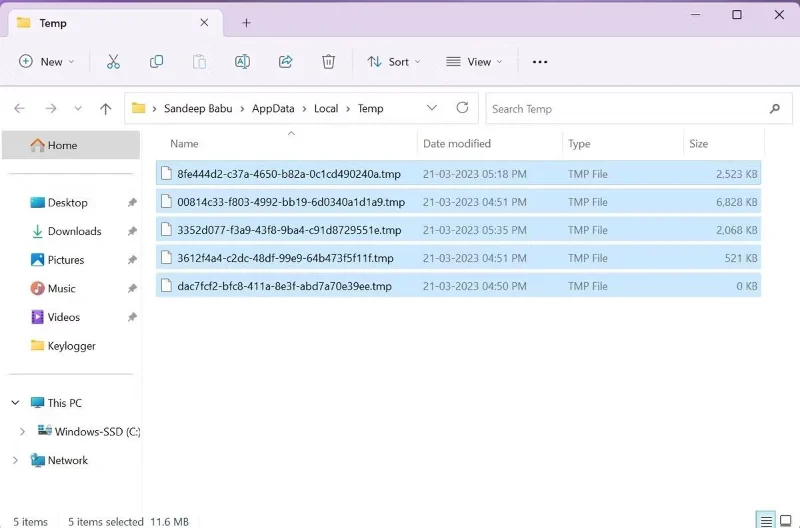

7. Sprawdź pliki tymczasowe

Keyloggery czasami ukrywają się w plikach tymczasowych, aby uniknąć wykrycia, zwłaszcza w plikach pobranych ze złośliwych witryn internetowych. Dlatego powinieneś także sprawdzić pliki tymczasowe pod kątem podejrzanych programów.

Ponieważ pliki tymczasowe są często zbyt zaśmiecone, aby wykryć podejrzane programy, lepiej usunąć wszystkie pliki tymczasowe z komputera.

Zamknij wszystkie uruchomione programy na komputerze. Naciśnij Windows + R, a następnie wpisz „%temp%”. Kliknij przycisk OK. Spowoduje to otwarcie folderu plików tymczasowych. Wybierz wszystkie pliki i usuń je.

![Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera Instrukcje dotyczące całkowitego wyszukiwania i usuwania Keyloggerów z komputera]()

Tymczasowy katalog plików

8. Przeskanuj w poszukiwaniu keyloggerów za pomocą oprogramowania antywirusowego

Keyloggery mogą ukrywać się pod legalnymi programami. Dlatego powinieneś przeskanować swój komputer za pomocą renomowanego programu antywirusowego, aby dowiedzieć się, czy posiada on keylogger, czy nie.

Chociaż Microsoft Defender zapewnia rozsądne bezpieczeństwo, powinieneś rozważyć zakup płatnego programu antywirusowego, aby zwiększyć bezpieczeństwo swojego komputera.

9. Inne środki

Jeśli wykonałeś powyższe metody i nadal podejrzewasz, że na twoim komputerze jest zainstalowany keylogger, możesz do pracy użyć trybu awaryjnego z obsługą sieci . Aby przejść do trybu awaryjnego z obsługą sieci, naciśnij klawisz F8 podczas włączania komputera i użyj klawiszy strzałek, aby znaleźć ten tryb, a następnie naciśnij klawisz Enter, aby wybrać. Uzyskując dostęp do trybu awaryjnego w sieci, możesz uruchamiać tylko pliki w systemie operacyjnym i zatrzymywać wszystkie inne działania, więc keyloggery zainstalowane na Twoim komputerze nie będą mogły Cię już śledzić.

Jest to jedna z niezwykle przydatnych funkcji, której nie należy ignorować.

Przydatne wskazówki dotyczące postępowania z keyloggerami

Istnieje kilka bardzo niebezpiecznych keyloggerów, które można wykryć jedynie przy zastosowaniu profesjonalnych metod. Dlatego, aby chronić dane przed keyloggerami, podczas wpisywania nazw użytkowników i haseł do formularzy logowania należy korzystać z notatnika. Zapisz nazwę użytkownika i hasło w notatniku i skopiuj je do przeglądarki. Ponieważ niektóre keyloggery nie mają uprawnień do rejestrowania naciśnięć klawiszy notatnika.

Jeśli na komputerze przechowywane są ważne i wrażliwe dane, należy je chronić przed tymi keyloggerami. Znalezienie i wykrycie keyloggera zajmuje dużo czasu, ponieważ może on pochodzić z Internetu, ponieważ wiele oprogramowania jest pobieranych z wielu nieoficjalnych stron internetowych. Warto również zwrócić uwagę na znalezienie bezpiecznych źródeł pobierania oprogramowania , a podczas instalacji oprogramowania monitoruj cały proces, aby uniknąć zainstalowania niechcianych narzędzi.

Najskuteczniejszym sposobem usunięcia keyloggera jest użycie narzędzia chroniącego przed złośliwym oprogramowaniem. Uruchom pełne skanowanie systemu i postępuj zgodnie z instrukcjami programu, aby usunąć wszelkie znalezione szkodliwe pliki. Możesz także użyć specjalistycznego programu antyszpiegującego, aby dokładniej wykryć keyloggery.

Ochrona komputera przed keyloggerami jest niezbędna, aby zapewnić bezpieczeństwo i prywatność danych. Teraz, gdy wiesz, jak sprawdzać obecność keyloggerów, następnym krokiem jest wzmocnienie bezpieczeństwa komputera, aby zapobiec atakom keyloggerów. Dodatkowo, aby chronić swoje wrażliwe dane, powinieneś uważać na inne złośliwe oprogramowanie kradnące informacje o nazwie FormBook .

Powodzenia!

Więcej artykułów znajdziesz poniżej: