Co to jest Lukitus?

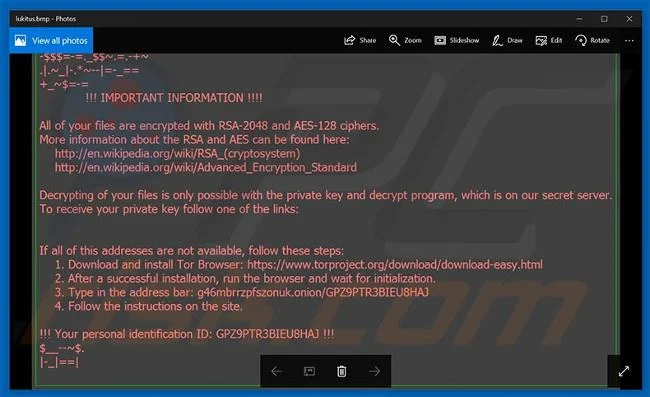

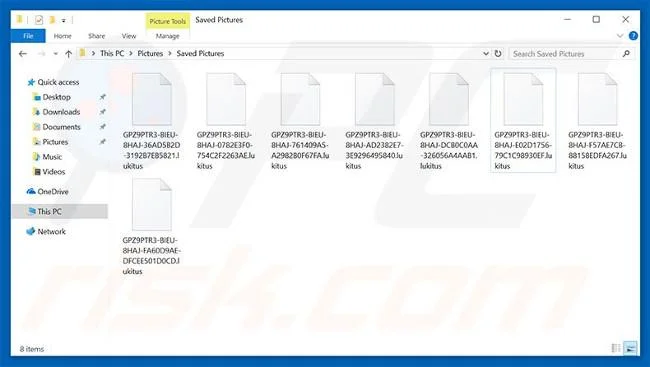

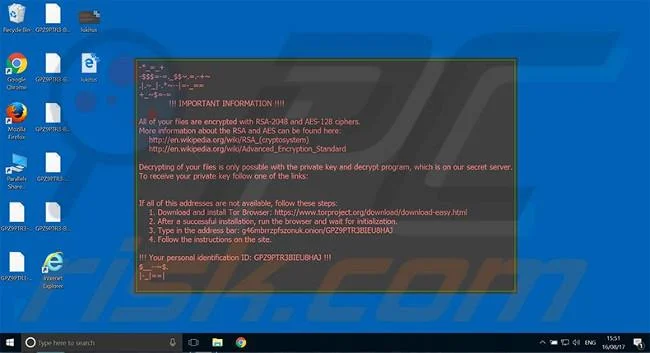

Lukitus to zaktualizowana wersja wirusa ransomware o nazwie Locky. Programiści rozprzestrzeniają Lukitusa poprzez spam (złośliwe załączniki). Po penetracji Lukitus szyfruje przechowywane dane przy użyciu algorytmów szyfrowania RSA-2048 i AES-128. Podczas szyfrowania wirus zmienia nazwy zaszyfrowanych plików, korzystając ze wzorca „32_random_letters_and_digits].lukitus”. Na przykład nazwę pliku „sample.jpg” można zmienić na nazwę pliku taką jak „GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus”. Po pomyślnym zaszyfrowaniu Lukitus zmienia tapetę pulpitu i tworzy plik HTML („lukitus.htm”), aby pozostawić go na pulpicie.

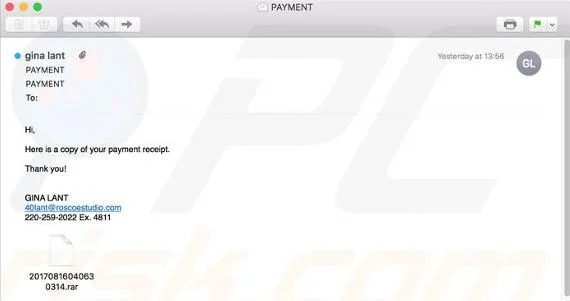

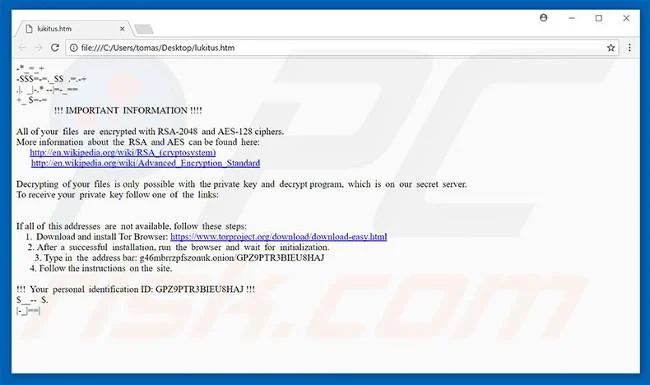

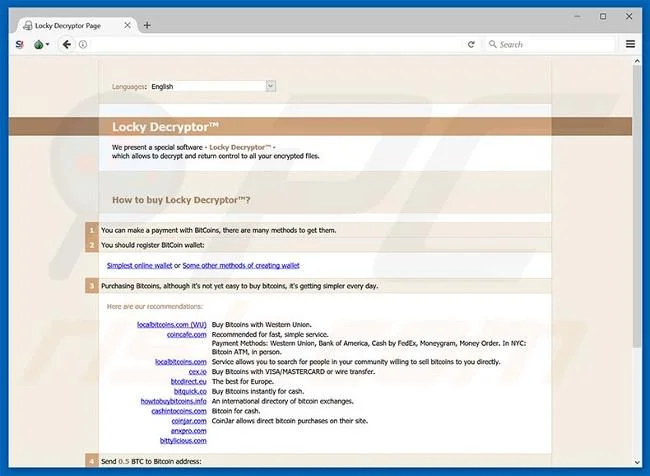

Pliki tapet i pliki HTML na komputerze zawierają wiadomość z żądaniem okupu informującą, że plik jest zaszyfrowany i można go odzyskać jedynie za pomocą specjalnego programu deszyfrującego korzystającego z unikalnego klucza. Niestety, ta informacja jest prawdziwa. Jak wspomniano powyżej, Lukitus wykorzystuje algorytmy kryptograficzne RSA i AES, dlatego dla każdej ofiary generowany jest tylko jeden klucz deszyfrujący. Klucze te są przechowywane na zdalnym serwerze kontrolowanym przez programistów Lukitusa. Ofiary muszą zapłacić okup, aby otrzymać klucz, postępując zgodnie z instrukcjami podanymi na oficjalnej stronie szkodliwego oprogramowania. Koszt dekodowania wynosi 0,5 Bitcoina (około 50 000 000 VND). Pamiętaj jednak, że nie należy ufać zaawansowanym technologicznie przestępcom, ponieważ często ignorują ofiary po otrzymaniu okupu. Płatność nie gwarantuje, że Twoje pliki zostaną odszyfrowane. Co więcej, przekazywanie pieniędzy cyberprzestępcom pośrednio wspiera ich firmy zajmujące się złośliwymi wirusami. Dlatego nie zaleca się kontaktowania się z tymi osobami ani płacenia okupu. Niestety nie ma narzędzia umożliwiającego odzyskanie plików zaszyfrowanych przez Lukitusa i jedynym rozwiązaniem jest przywrócenie plików i systemu z kopii zapasowej.

Powiadomienie o żądaniu okupu od cyberprzestępców:

Lukitus jest podobny do Aleta, BTCWare, GlobeImposter i dziesiątek innych typów ransomware. Szkodniki te służą również do szyfrowania plików i żądania okupu. Istnieją tylko dwie główne różnice: 1) żądany okup i 2) rodzaj użytego algorytmu szyfrowania. Badania pokazują, że większość tych wirusów wykorzystuje algorytmy generujące unikalne klucze deszyfrujące (np. RSA, AES, DES itp.). Dlatego odzyskanie tych plików bez klucza deszyfrującego cyberprzestępców jest prawie niemożliwe.

W jaki sposób oprogramowanie ransomware atakuje komputery?

Chociaż Lukitus jest dystrybuowany za pośrednictwem spamu, cyberprzestępcy często rozpowszechniają podobne złośliwe oprogramowanie przy użyciu fałszywego oprogramowania, trojanów i źródeł pobierania oprogramowania innych firm (witryn pobierania), takich jak bezpłatne witryny hostujące pliki, sieci peer-to-peer itp.). W tym przypadku Lukitus jest dostarczany ofiarom w postaci skompresowanego pliku .rar. Jednak e-maile spamowe często zawierają dokumenty JavaScript, pakiet MS Office i inne podobne pliki przeznaczone do pobierania lub instalowania złośliwego oprogramowania. Fałszywe aktualizacje oprogramowania wykorzystują błędy nieaktualnego oprogramowania do infekowania systemów. Źródła pobierania oprogramowania stron trzecich często zwiększają prawdopodobieństwo złośliwego wykonania, „przedstawiając” je jako legalne oprogramowanie.

Jak chronić swój komputer przed infekcją ransomware?

Aby zapobiec infekcji ransomware, musisz zachować szczególną ostrożność podczas przeglądania Internetu. Nigdy nie otwieraj plików otrzymanych z podejrzanych e-maili ani nie pobieraj oprogramowania z nieoficjalnych źródeł. Ponadto korzystaj z legalnego pakietu antywirusowego/antyspyware i aktualizuj zainstalowane aplikacje. Należy jednak pamiętać, że przestępcy rozpowszechniają złośliwe oprogramowanie za pośrednictwem fałszywych aktualizacji. Dlatego używanie narzędzi innych firm do aktualizacji oprogramowania jest bardzo niebezpieczne. Kluczem do zapewnienia bezpieczeństwa komputera jest ostrożność.

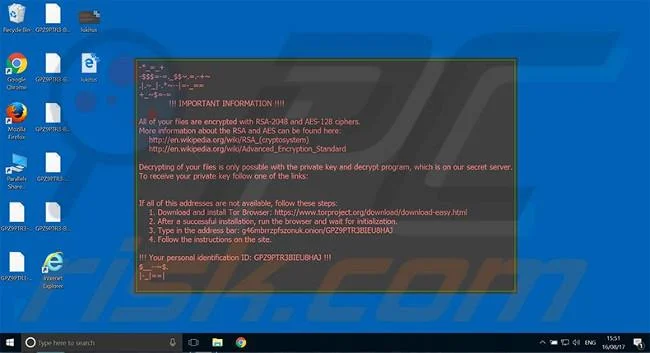

Próbki spamu wykorzystywane do dystrybucji złośliwego oprogramowania Lukitus:

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Plik HTML Lukitusa:

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Plik tapety pulpitu Lukitus:

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Plik Lukitusa w witrynie Tor:

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Pliki zakodowane przez Lukitusa (wzorzec nazwy pliku „[32_random_letters_and_digits].lukitus”):

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Instrukcje zapobiegania oprogramowaniu ransomware Lukitus

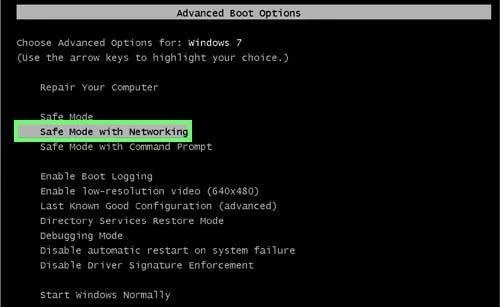

Krok 1: Usuń ransomware Lukitus przy użyciu trybu bezpiecznego sieci.

Użytkownicy systemów Windows XP i Windows 7 : Uruchom komputer w trybie awaryjnym. Kliknij Start > Zamknij > OK . Podczas uruchamiania komputera naciśnij kilka razy klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci .

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Instrukcje wideo dotyczące uruchamiania systemu Windows 7 w trybie „Tryb awaryjny z obsługą sieci”:

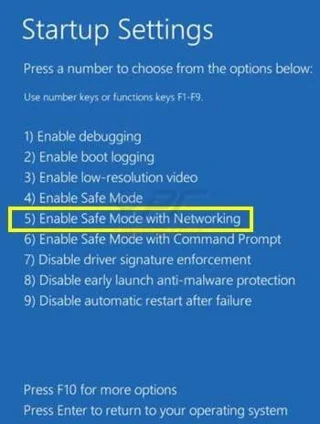

Użytkownicy systemu Windows 8: Przejdź do ekranu startowego systemu Windows 8 , wpisz Zaawansowane , w wynikach wyszukiwania wybierz Ustawienia . Kliknij opcję Zaawansowane uruchamianie w otwartym oknie „Ogólne ustawienia komputera” . Kliknij przycisk „Uruchom ponownie teraz” . Twój komputer uruchomi się teraz ponownie w „menu zaawansowanych opcji uruchamiania” . Kliknij przycisk „ Rozwiązywanie problemów ”, a następnie naciśnij przycisk „Opcje zaawansowane” . Na ekranie opcji zaawansowanych kliknij Ustawienia uruchamiania > Uruchom ponownie . Komputer uruchomi się ponownie do ekranu Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie uruchamiania. Tryb awaryjny z obsługą sieci .

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Samouczek wideo dotyczący uruchamiania systemu Windows 8 w trybie awaryjnym z obsługą sieci.

Użytkownicy systemu Windows 10: Kliknij ikonę Windows i wybierz opcję Zasilanie. W otwartym menu kliknij „ Uruchom ponownie ”, przytrzymując przycisk „ Shift ” na klawiaturze. W oknie „wybierz opcję” kliknij „ Rozwiązywanie problemów ”, a następnie wybierz „Opcje zaawansowane” . W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania” i kliknij przycisk „ Uruchom ponownie ”. W kolejnym oknie kliknij przycisk „ F5 ” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Instrukcje wideo dotyczące uruchamiania systemu Windows 10 w trybie „Tryb awaryjny z obsługą sieci”:

Krok 2: : Usuń ransomware Lukitus za pomocą przywracania systemu

Jeśli nie możesz uruchomić komputera w trybie awaryjnym z obsługą sieci, spróbuj przywrócić system.

Instrukcje wideo dotyczące usuwania wirusa ransomware przy użyciu „Trybu awaryjnego z wierszem poleceń” i „Przywracania systemu”:

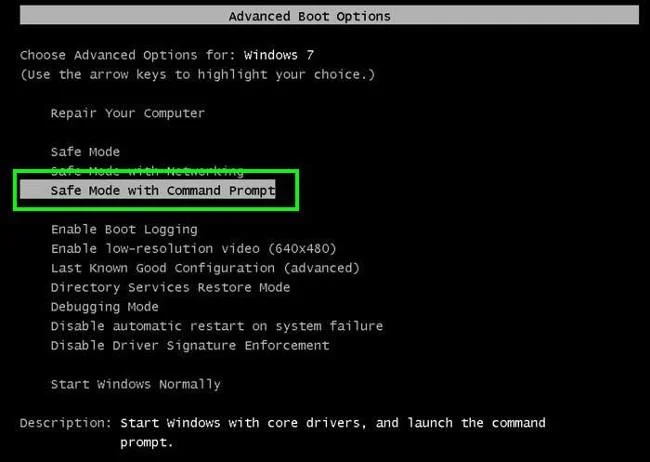

1. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu Opcje zaawansowane systemu Windows, następnie wybierz z listy opcję Tryb awaryjny z wierszem poleceń i naciśnij klawisz Enter .

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

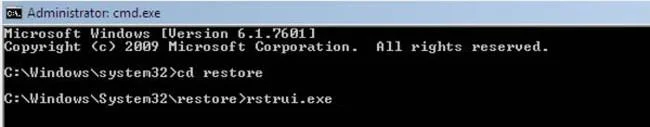

2. W wierszu poleceń wpisz następujący wiersz: cd recovery i naciśnij Enter .

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

3. Następnie wpisz tę linię: rstrui.exe i naciśnij Enter .

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

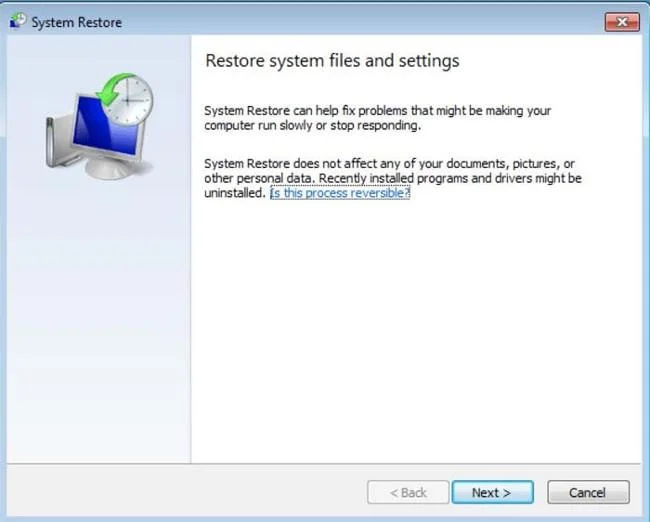

4. W oknie, które zostanie otwarte, kliknij „ Dalej ”.

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

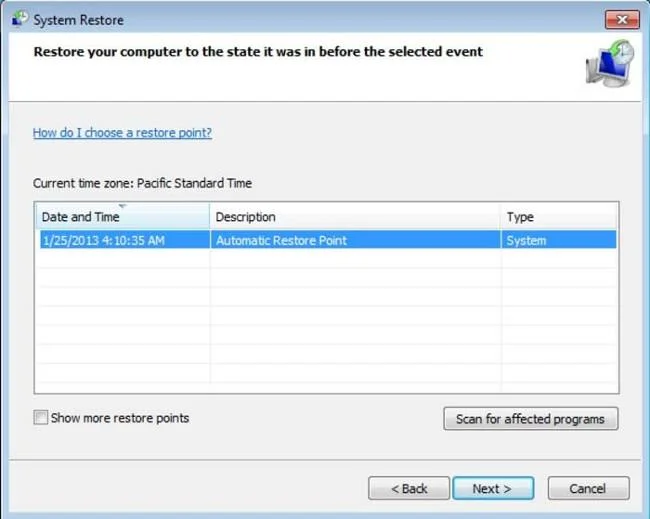

5. Wybierz jeden z Punktów Przywracania i kliknij " Dalej " (przywróci system komputera do dnia, w którym był zainfekowany wirusem Lukitus).

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

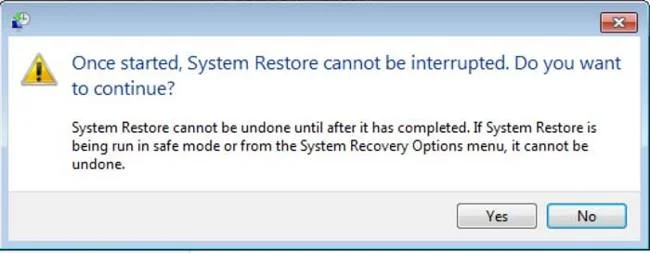

6. W oknie, które zostanie otwarte, kliknij „ Tak ”.

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

7. Po przywróceniu komputera pobierz i przeskanuj komputer oprogramowaniem do usuwania złośliwego oprogramowania, aby usunąć wszelkie pozostałe pliki ransomware Lukitus.

Aby przywrócić pliki osobiste zaszyfrowane tym oprogramowaniem ransomware, spróbuj użyć funkcji Poprzednie wersje systemu Windows. Ta metoda jest skuteczna tylko wtedy, gdy w systemie operacyjnym, który został zaatakowany złośliwym kodem, została włączona funkcja Przywracania systemu. Pamiętaj, że niektóre warianty Lukitusa mogą usuwać kopie woluminów plików, więc ta metoda może nie działać na wszystkich komputerach.

Aby przywrócić plik, kliknij go prawym przyciskiem myszy, przejdź do Właściwości i wybierz zakładkę Poprzednie wersje . Jeśli odpowiedni plik ma punkt przywracania, zaznacz go i kliknij przycisk „ Przywróć ”.

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Jeśli nie możesz uruchomić komputera w trybie awaryjnym z obsługą sieci (lub z wierszem poleceń), uruchom komputer za pomocą dysku ratunkowego. Niektóre warianty oprogramowania ransomware są wyłączane w trybie awaryjnym z obsługą sieci, co komplikuje jego usunięcie. Do tego kroku potrzebny jest dostęp do innego komputera.

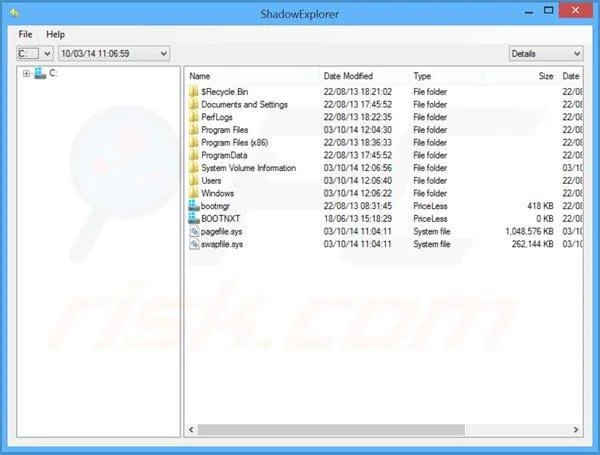

Aby odzyskać kontrolę nad zaszyfrowanymi plikami Lukitusa, możesz także spróbować skorzystać z programu o nazwie Shadow Explorer .

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Aby chronić swój komputer przed tego typu oprogramowaniem ransomware szyfrującym pliki, korzystaj ze sprawdzonych programów antywirusowych i antyspyware. Jako dodatkową metodę ochrony można zastosować program o nazwie HitmanPro.Alert , który tworzy w rejestrze obiekty zasad grupy w celu blokowania fałszywych programów, takich jak Lukitus.

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Malwarebytes Anti-Ransomware Beta wykorzystuje zaawansowaną technologię, która monitoruje aktywność ransomware i natychmiast ją zatrzymuje – zanim dotrze do plików użytkownika:

![Instrukcje zapobiegania oprogramowaniu ransomware Lukitus Instrukcje zapobiegania oprogramowaniu ransomware Lukitus]()

Najlepszym sposobem uniknięcia szkód spowodowanych przez oprogramowanie ransomware jest regularne aktualizowanie kopii zapasowych.

Inne narzędzia znane z usuwania ransomware Lukitus: Plumbytes Anti-Malware i SpyHunter 4 .