Telefon komórkowy to wspaniały gadżet, który spowodował ogromną zmianę w życiu każdego z nas. W połączeniu z Internetem smartfony dają użytkownikom dostęp do ogromnej ilości danych zawsze, gdy ich potrzebujesz.

Niestety dostęp ten naraża również dane osobowe użytkowników na wycieki zewnętrzne. Choć może się to wydawać banalne, przy niewielkiej ilości informacji cyberprzestępcy mogą nakłonić Cię do ujawnienia cenniejszych danych, takich jak dane bankowe czy hasła. Jedna z takich metod nazywa się phishingiem i obecnie staje się coraz bardziej popularna.

Chociaż zarówno na telefonach z systemem iOS, jak i Androidem dostępne są silne funkcje zabezpieczeń, smartfonom trudno jest chronić użytkowników przed próbami phishingu ze strony cyberprzestępców. Nie pozwól, aby Twój smartfon spowodował straty finansowe lub gorsze. Oto, jak możesz chronić się przed atakami typu phishing na telefon komórkowy.

Zapobiegaj atakom phishingowym za pośrednictwem telefonów komórkowych

Phishing poprzez wiadomość tekstową

![Jak chronić się przed atakami phishingowymi za pośrednictwem telefonów komórkowych Jak chronić się przed atakami phishingowymi za pośrednictwem telefonów komórkowych]()

Wysyłanie SMS-ów to jedna z najpopularniejszych metod komunikacji, co sprawia, że wiadomości SMS są atrakcyjnym celem dla wielu oszustów. Phishing SMS – znany również jako smishing – opiera się na wielu typowych zasadach phishingu. Każda wiadomość zawiera internetowy adres URL, który zwykle prowadzi do fałszywej kopii prawdziwej strony internetowej Twojego banku lub innej strony wymagającej logowania. Logując się na swoje konto, tak naprawdę dajesz atakującym potrzebne im informacje. Czasami zostaniesz poproszony o pobranie czegoś, co umożliwi osobie atakującej zainfekowanie systemu złośliwym oprogramowaniem . Od tego momentu oszust ma potrzebne informacje i kontrolę, a Ty oficjalnie stajesz się ofiarą.

Unikanie bycia oszukanym przez te oszustwa jest również bardzo łatwe. Zawsze bądź czujny. Oszuści wykorzystają Twoją chciwość lub strach i spróbują je wykorzystać, aby zmusić Cię do bezmyślnego działania. Poświęć chwilę na zapoznanie się z otrzymanymi wiadomościami, a następnie spróbuj dostrzec jedną z następujących cech:

- Błędy ortograficzne, interpunkcyjne lub gramatyczne.

- Brak konkretnych pozdrowień (tj. użycie bardzo ogólnych warunków adresowych zamiast jasnego podawania imienia i nazwiska).

- Oferta była tak atrakcyjna, że wzbudziła podejrzenia.

- Nie daje czasu do namysłu, ale namawia do natychmiastowego działania.

- Ta firma lub osoba nigdy wcześniej nie kontaktowała się z Tobą w ten sposób.

- Numer telefonu wydaje się podejrzany.

- Brak danych osobowych: Legalne firmy nigdy nie proszą o informacje za pośrednictwem wiadomości tekstowych.

Oczywiście metody wymienione na powyższej liście nie są wyczerpujące i jeśli masz jakiekolwiek wątpliwości, nie postępuj zgodnie z sugestią komunikatu i nigdy nie dotykaj żadnego łącza w wiadomości. Zamiast tego, jeśli jest to wiadomość dotycząca posiadanego konta, skontaktuj się bezpośrednio z firmą i nie używaj linku ani numeru telefonu w wiadomości. Jeśli w komunikacie widnieje informacja, że pochodzi z Twojego banku, użyj numeru znajdującego się na odwrocie karty lub odwiedź witrynę swojego banku niezależnie od przeglądarki internetowej. W przypadku służb podatkowych i organów podatkowych skontaktuj się z nimi za pośrednictwem autoryzowanego numeru telefonu, adresu e-mail lub strony internetowej.

Jeśli chodzi o podejrzanie atrakcyjne oferty, po prostu je zignoruj. Ogólnie rzecz biorąc, w życiu nie ma czegoś takiego jak darmowy lunch. Jeśli masz pewność, że wiadomość jest oszustwem, pamiętaj o zablokowaniu tego kontaktu, aby nie miał okazji ponownie Cię niepokoić. Dodatkowo możesz zgłosić ten numer telefonu właściwym organom.

Połączenia phishingowe

![Jak chronić się przed atakami phishingowymi za pośrednictwem telefonów komórkowych Jak chronić się przed atakami phishingowymi za pośrednictwem telefonów komórkowych]()

Jedną z najpopularniejszych metod phishingu są bezpośrednie połączenia telefoniczne. Phishing telefoniczny – znany również jako vishing – wiąże się z czynnikiem ludzkim i często atakuje podobnie do smishingu. Oznacza to, że ktoś będzie udawał pracownika banku, organu podatkowego lub kogokolwiek innego próbującego zdobyć cenne informacje.

Podobnie jak w przypadku wszystkich prób phishingu, istnieje kilka sposobów sprawdzenia, czy połączenie jest prawidłowe, czy nie.

- Zostaniesz poproszony o udostępnienie kodu PIN lub innych danych osobowych – Twój bank nigdy tego nie zrobi.

- Oferty są zaskakująco dobre.

- Rozmówca próbuje nakłonić Cię do działania bez zastanowienia.

- Numer telefonu wydaje się podejrzany.

Ta lista nie jest wyczerpująca i jeśli masz jakiekolwiek wątpliwości, najlepiej grzecznie odmówić i się rozłączyć.

Następnie musisz dokonać ponownej weryfikacji (zadzwoń pod oficjalny numer), zanim ujawnisz jakiekolwiek dane osobowe. To świetny sposób na uniknięcie potencjalnych oszustw. Nie wykonuj żadnych instrukcji przekazywanych przez rozmówcę, jeśli nie masz całkowitej pewności, że jest to uzasadnione połączenie.

Podobnie jak w przypadku każdej wykrytej próby phishingu za pomocą wiadomości tekstowych, pamiętaj o zablokowaniu kontaktu z numerem i zgłoszeniu go odpowiednim władzom.

Inne metody phishingu wymagają uwagi

Phishing w sieciach społecznościowych

Żyjemy w erze łączności, a sieci społecznościowe odgrywają w tym ogromną rolę. Jednak sieci społecznościowe nie są bezpieczne. Wcześniej zaufane konta mogą zostać zhakowane bez Twojej winy, co spowoduje konieczność zapłacenia okupu lub przekazania informacji oszustom.

Zawsze uważaj na wiadomości od znajomych, które dotyczą pieniędzy lub wiadomości, które wydają się dziwne – szczególnie jeśli korzystają oni z usługi skracania linków, takiej jak bit.ly , aby ukryć miejsce docelowe. Zachowaj także ostrożność w przypadku quizów w mediach społecznościowych i innych zabawnych gier. Można ich używać do zbierania informacji od siebie, a nawet od znajomych. Niedawny skandal z Cambridge Analytica stanowi wyraźne ostrzeżenie przed informacjami, jakie można wydobyć z sieci społecznościowych.

Fałszywe strony internetowe

Jeśli zwracasz uwagę na podejrzane wiadomości, prawdopodobieństwo bezpośredniej interakcji z witryną wyłudzającą informacje jest mniejsze. Jednak zawsze należy zachować ostrożność w przypadku witryn udających prawdziwe, zwłaszcza takich jak banki i sklepy internetowe.

Zawsze sprawdzaj kliknięty adres URL. Na przykład http://www.bank.example.com to nie to samo, co http://www.bank.com - pierwszy link będzie prowadził do konkretnej strony, która wygląda jak witryna banku.

Znaki te są łatwe do wykrycia, ale istnieją również adresy URL, które zawierają mniejsze różnice, w tym podkreślenia i myślniki. Jako kolejny przykład, www.my-bank.com i www.my_bank.com to dwie bardzo różne strony internetowe - ale na pierwszy rzut oka łatwo je pomylić. W razie wątpliwości nie wahaj się ponownie sprawdzić i użyć znanego adresu URL.

Środki zapobiegawcze

![Jak chronić się przed atakami phishingowymi za pośrednictwem telefonów komórkowych Jak chronić się przed atakami phishingowymi za pośrednictwem telefonów komórkowych]()

Konwencjonalne środki bezpieczeństwa są trudne do obrony przed phishingiem po prostu dlatego, że często jest to po prostu odebrany telefon lub podejrzana witryna internetowa, którą odwiedzasz. Istnieją jednak sposoby, aby upewnić się, że nie wpadniesz w pułapkę.

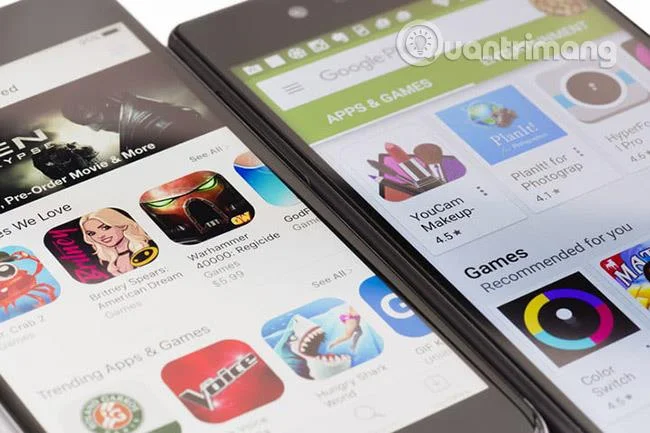

Instaluj aplikacje tylko z zaufanych źródeł

Aby uniknąć przejęcia danych przez nieautoryzowane aplikacje, najlepiej pobierać aplikacje mobilne wyłącznie od renomowanych dostawców. Posiadacze telefonów z Androidem powinni wybrać Sklep Google Play, a posiadacze iPhone'ów i iPadów najlepszym wyborem będzie Apple App Store.

Chociaż niektóre aplikacje innych firm są legalne, nadal wiążą się z pewnym ryzykiem, a złośliwa aplikacja może Cię zaatakować w dowolnym momencie. Funkcje zabezpieczeń Google i Apple są wypróbowane i przetestowane. Oczywiście dają bardzo dobre rezultaty. Jeśli korzystasz z Androida, dla zapewnienia bezpieczeństwa powinieneś zainstalować aplikację antywirusową .

Włącz identyfikację dzwoniącego lub inne usługi

Wielu operatorów oferuje obecnie bezpłatną usługę, która podkreśla możliwe oszustwa, a wiele telefonów ma teraz wbudowaną funkcję identyfikacji połączeń. Usługi te umożliwiają zgłaszanie oszustw do centralnej bazy danych. Jeśli Twój telefon nie ma takiej wbudowanej funkcji, rozważ pobranie aplikacji Should I Answer na Androida lub Truecaller na iOS.

Bądź czujny i zawsze dobrze się zastanów

Żadna rada ani aplikacja nie zastąpi zdrowego rozsądku, dlatego zawsze poświęć chwilę na zastanowienie się nad tym, co otrzymujesz. Jeśli coś wygląda podejrzanie dobrze, prawdopodobnie jest to oszustwo. Jeśli ktoś próbuje nakłonić Cię do podjęcia szybkiej decyzji lub prosi o poufne informacje, jest bardziej prawdopodobne, że jest to oszust. Bądź ostrożny i zawsze dobrze się zastanów. Mam nadzieję, że nie padniesz ofiarą żadnego oszustwa.

Zobacz więcej: