Niedawno przejęcie kont bankowych, Facebooka, Gmaila... zasygnalizowało kradzież danych osobowych. Przyczyną tego porwania jest złośliwe oprogramowanie udające rozszerzenie przeglądarki Chrome i kradnące informacje o kontach z komputerów osobistych.

Można zauważyć, że tym razem metoda hakerów kradnących informacje jest znacznie bardziej wyrafinowana, omijając Google i wykorzystując fałszywe rozszerzenia w celu łatwej kradzieży danych osobowych. Jak więc możemy zachować ostrożność i unikać instalowania rozszerzeń zawierających złośliwe oprogramowanie i złośliwe oprogramowanie kradnące informacje?

1. Sprawdź oprogramowanie przed instalacją:

Najszybszym sposobem atakowania i infekowania złośliwego oprogramowania jest korzystanie z pirackiego oprogramowania w Internecie. Uważaj na popękane oprogramowanie lub pliki szeroko pojawiające się w Internecie. Konieczne jest znalezienie oprogramowania z oficjalnych źródeł, strony głównej oprogramowania. Poza tym przed instalacją oprogramowania użytkownicy powinni przeskanować oprogramowanie w poszukiwaniu wirusów, aby zdecydować, czy go używać, czy nie.

Możemy użyć witryny Virustotal do skanowania plików, aby określić bezpieczeństwo pliku instalacyjnego za pomocą popularnych skanerów oprogramowania, takich jak McAfee, Symantec, Kaspersky, AVG, BitDefender,...

2. Uważaj na dziwne wtyczki w Chrome Web Store:

Jak wspomniano powyżej, obecny atak i przejmowanie osobistych kont online rozpoczął się od fałszywego rozszerzenia zainstalowanego w przeglądarce Chrome. Użytkownicy otrzymają link do zainstalowania wtyczki w Chrome Web Store, dzięki czemu będą mogli kontynuować pracę i oczywiście nikt nie będzie podejrzewał, że rozszerzenie jest fałszywe.

![Jak chronić swoje konto bankowe, Facebook,... przed sprzeniewierzeniem Jak chronić swoje konto bankowe, Facebook,... przed sprzeniewierzeniem]()

Jednak w dzisiejszej rzeczywistości liczba istniejących fałszywych rozszerzeń jest bardzo duża. Co bardziej niebezpieczne, wszystkie tego typu rozszerzenia używają nazw bardzo podobnych do prawdziwej wersji, co sprawia, że użytkownicy są „uwięzieni”, jeśli nie sprawdzają dokładnie. Dlatego przed podjęciem decyzji o zainstalowaniu określonego rozszerzenia sprawdź nazwę, nazwisko autora i liczbę gwiazdek w ocenach, aby uniknąć podróbek.

3. Nie instaluj rozszerzeń ze źródeł spoza Chrome Web Store:

Tak jak istnieją dziesiątki niebezpieczeństw związanych z instalacją oprogramowania z nieznanych źródeł, tak samo ryzykowne są rozszerzenia pochodzące ze źródeł spoza Chrome Web Store. Niezależnie od tego, czy znasz się na technologii, czy nie, najlepiej nie instalować rozszerzeń z innych „pływających” źródeł innych niż Chrome Web Store.

4. Nie podawaj w e-mailach zbyt wielu danych osobowych:

Wszystkie obecne usługi e-mail mają sekcję podpisów, dzięki czemu użytkownicy mogą wprowadzić dowolne dane osobowe, takie jak imię i nazwisko, firma, numer telefonu, a nawet numer konta...

Jednak potencjalne ryzyko ataku na konto może wynikać z informacji wyświetlanych w wiadomości e-mail, które Twoim zdaniem są całkowicie normalne, dzięki czemu inne osoby mogą łatwo się z Tobą skontaktować, gdy zajdzie taka potrzeba. Hakerzy mają wystarczająco dużo technik, profesjonalizmu i wyrafinowania, aby przeniknąć do tych kont osobistych i wszystko znika w ciągu zaledwie kilku krótkich sekund.

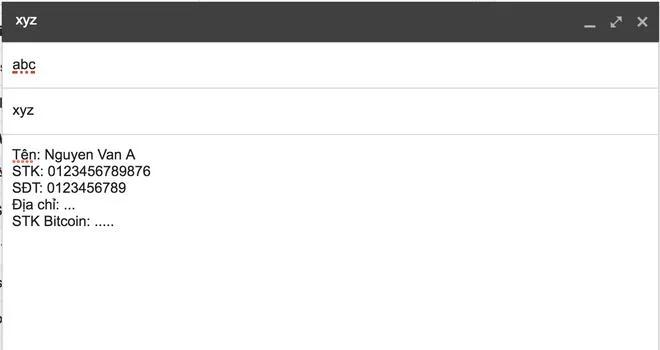

Dlatego unikaj pozostawiania zbyt wielu danych osobowych w sekcji notatek pod treścią wiadomości, jak pokazano poniżej jako przykład.

![Jak chronić swoje konto bankowe, Facebook,... przed sprzeniewierzeniem Jak chronić swoje konto bankowe, Facebook,... przed sprzeniewierzeniem]()

Oprócz kont osobistych, które są najczęściej narażone na przejmowanie kontroli nad kontami, e-maile i konta administracyjne należące do wewnętrznego systemu firmy nie są wyjątkiem w tym ataku. W takim przypadku firmy powinny zastosować 2 rodzaje zabezpieczeń systemu, w tym kod ochronny OTP i login VPN, aby móc naprawić adres IP, do którego można uzyskać dostęp, hasło dostępu VPN w postaci hasła połączenia, które odpowiada kodowi OTP.

![Jak chronić swoje konto bankowe, Facebook,... przed sprzeniewierzeniem Jak chronić swoje konto bankowe, Facebook,... przed sprzeniewierzeniem]()

Biorąc pod uwagę coraz bardziej wyrafinowane możliwości ataków hakerów, nie ma innego sposobu, jak zwiększyć naszą czujność wobec jakiegokolwiek oprogramowania lub rozszerzenia. Powinieneś dokładnie sprawdzić oprogramowanie przed instalacją i nie ujawniać zbyt wielu danych osobowych, jeśli nie chcesz stać się ofiarą przejęcia konta.

Mam nadzieję, że ten artykuł będzie dla Ciebie przydatny!