Proces identyfikowania nowych i pojawiających się zagrożeń cyberbezpieczeństwa nigdy się nie kończy — a w czerwcu 2023 r. BitDefender Labs odkryło fragment szkodliwego oprogramowania atakującego systemy korzystające z połączeń sieciowych. Połączenie zdalnego pulpitu z 2022 r.

Jeśli korzystasz z protokołu Remote Desktop Protocol (RDP) , ważne jest ustalenie, czy jesteś celem i czy Twoje dane zostały skradzione. Na szczęście istnieje kilka metod zapobiegania infekcji i usuwania RDStealera z komputera.

Co to jest RDStealer? Jak byłeś celem?

RDStealer to złośliwe oprogramowanie, które próbuje ukraść dane uwierzytelniające i dane poprzez infekowanie serwera RDP i monitorowanie jego zdalnych połączeń. RDStealer jest wdrażany z Logutilem, backdoorem używanym do infekowania zdalnych pulpitów i umożliwiania stałego dostępu poprzez instalację RDStealer po stronie klienta.

Jeśli złośliwe oprogramowanie wykryje, że zdalny komputer jest podłączony do serwera i włączone jest mapowanie dysków klienta (CDM), złośliwe oprogramowanie przeskanuje zawartość komputera i wyszuka pliki, takie jak poufne bazy danych. Hasło KeePass, hasło zapisane w przeglądarce i prywatny SSH klucz. Zbiera również naciśnięcia klawiszy i dane ze schowka.

RDStealer może obrać za cel Twój system niezależnie od tego, czy jest to serwer, czy klient. Gdy RDStealer infekuje sieć, tworzy złośliwe pliki w folderach takich jak „%WinDir%\System32” i „%PROGRAM-FILES%” , które zazwyczaj są wykluczane podczas ogólnosystemowego skanowania w poszukiwaniu złośliwego oprogramowania.

Według Bitdefendera złośliwe oprogramowanie rozprzestrzenia się kilkoma wektorami. Oprócz wektora ataku CDM, infekcje RDStealer mogą pochodzić z zainfekowanych reklam internetowych, złośliwych załączników do wiadomości e-mail i kampanii inżynierii społecznej . Grupa odpowiedzialna za RDStealer wydaje się szczególnie wyrafinowana, dlatego w przyszłości mogą pojawić się nowe wektory ataków lub ulepszone formy RDStealera.

Jeśli korzystasz ze zdalnego pulpitu poprzez RDP, najbezpieczniej jest założyć, że RDStealer zainfekował Twój system. Chociaż wirus jest zbyt inteligentny, aby można go było łatwo zidentyfikować ręcznie, można zapobiec RDStealerowi, ulepszając protokoły bezpieczeństwa na serwerze i systemach klienckich oraz wykonując skanowanie całego systemu bez zbędnych wykluczeń.

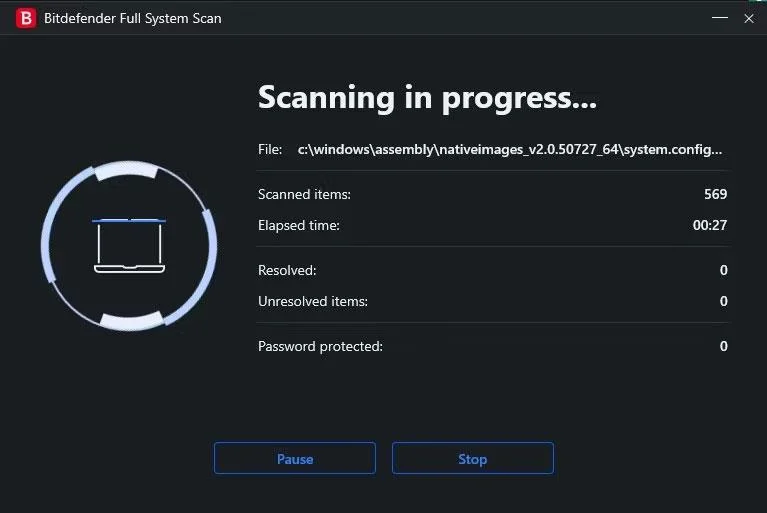

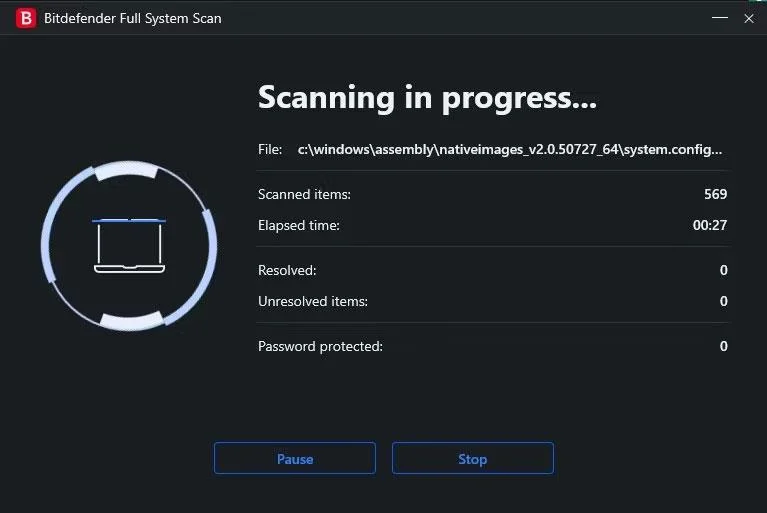

Wykonaj pełne skanowanie systemu w Bitdefender

Jesteś szczególnie narażony na RDStealer, jeśli używasz systemu firmy Dell, ponieważ wydaje się, że jego celem są specjalnie komputery produkowane przez firmę Dell. Szkodnik jest celowo zaprojektowany do ukrywania się w folderach takich jak „Program Files\Dell\CommandUpdate” i korzystania z domen dowodzenia i kontroli, takich jak „dell-a[.]ntp-update[.]com”.

Chroń zdalny pulpit przed RDSealerem

Najważniejszą rzeczą, jaką możesz zrobić, aby chronić się przed RDSealerem, jest zachowanie ostrożności podczas przeglądania Internetu. Chociaż nie ma zbyt wielu szczegółów na temat rozprzestrzeniania się RDStealera poza połączeniami RDP, należy zachować ostrożność, aby uniknąć niemal każdego wektora infekcji.

Użyj uwierzytelniania wieloskładnikowego

Możesz poprawić bezpieczeństwo połączeń RDP, wdrażając najlepsze praktyki, takie jak uwierzytelnianie wieloskładnikowe (MFA). Wymagając dodatkowej metody uwierzytelniania dla każdego logowania, możesz zapobiec wielu typom ataków RDP. Inne najlepsze praktyki, takie jak wdrażanie uwierzytelniania na poziomie sieci (NLA) i korzystanie z VPN , mogą również sprawić, że Twój system będzie mniej atrakcyjny i podatny na zagrożenia.

Szyfruj i twórz kopie zapasowe danych

RDStealer skutecznie kradnie dane - i oprócz zwykłego tekstu znajdującego się w schowku i uzyskanego z keyloggera, przeszukuje także pliki takie jak bazy danych haseł KeePass. Chociaż nie ma żadnych pozytywnych stron skradzionych danych, możesz mieć pewność, że ze skradzionymi danymi trudno będzie sobie poradzić, jeśli starannie zaszyfrujesz swoje pliki.

Szyfrowanie plików jest stosunkowo prostym zadaniem przy zastosowaniu odpowiednich instrukcji. Jest również niezwykle skuteczny w ochronie plików, ponieważ hakerzy będą musieli przejść trudny proces, aby odszyfrować zaszyfrowane pliki. Chociaż odszyfrowanie plików jest możliwe, hakerzy chętniej wybierają łatwiejsze cele – w rezultacie jesteś całkowicie bezkompromisowy. Oprócz szyfrowania należy również regularnie tworzyć kopie zapasowe danych, aby uniknąć późniejszej utraty dostępu.

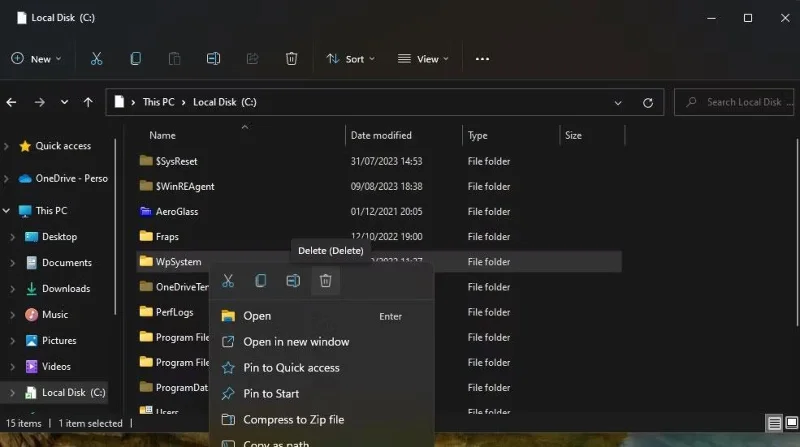

Skonfiguruj poprawnie oprogramowanie antywirusowe

Prawidłowa konfiguracja oprogramowania antywirusowego jest również ważna, jeśli chcesz chronić swój system. RDStealer wykorzystuje fakt, że wielu użytkowników wyklucza całe foldery zamiast specjalnie sugerowanych plików, tworząc w tych folderach złośliwe pliki. Jeśli chcesz, aby Twój program antywirusowy znalazł i usunął RDStealer, musisz zmienić wykluczenia tak, aby obejmowały tylko specjalnie zalecane pliki.

![Jak chronić zdalny pulpit przed złośliwym oprogramowaniem RDStealer Jak chronić zdalny pulpit przed złośliwym oprogramowaniem RDStealer]()

Zarządzaj wyjątkami antywirusowymi w Bitdefender

Dla porównania, RDStealer tworzy złośliwe pliki w folderach (i ich odpowiednich podfolderach), w tym:

- %WinDir%\System32\

- %WinDir%\System32\wbem

- %WinDir%\bezpieczeństwo\baza danych

- %PROGRAM_FILES%\f-secure\psb\diagnostics

- %PROGRAM_FILES_x86%\dell\commandupdate\

- %PROGRAM_FILES%\dell\md Storage Software\Narzędzie konfiguracyjne md\

Należy dostosować wykluczenia skanowania antywirusowego zgodnie z wytycznymi zalecanymi przez firmę Microsoft. Wyklucz tylko określone typy plików i foldery z listy i nie wykluczaj folderów nadrzędnych. Sprawdź, czy oprogramowanie antywirusowe jest aktualne i wykonaj pełne skanowanie systemu.

Aktualizuj najnowsze wiadomości dotyczące bezpieczeństwa

Chociaż zespół programistów Bitdefender umożliwił użytkownikom ochronę ich systemów przed RDStealerem, nie jest to jedyne złośliwe oprogramowanie, o które musisz się martwić – zawsze istnieje możliwość, że będzie ono ewoluować w nowy sposób i zaskoczyć. Jednym z najważniejszych kroków, jakie możesz podjąć, aby chronić swoje systemy, jest bycie na bieżąco z najnowszymi wiadomościami na temat pojawiających się zagrożeń cyberbezpieczeństwa.