LoRaWAN, czyli sieć bezprzewodowa dalekiego zasięgu, jest przydatna w komunikacji pomiędzy urządzeniami o niskim poborze mocy na duże odległości. Krótko mówiąc, jest to otwarty standardowy protokół bezprzewodowy stworzony przez LoRa Alliance.

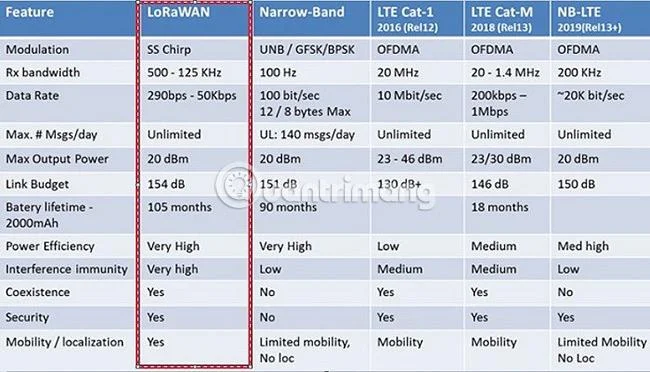

Obecnie LoRaWAN konkuruje z LTE-M (LTE for Machines), NB-IoT (Narrow-Band), SigFox i kilkoma innymi protokołami. Wszystkie te protokoły są wspólnie określane jako LPWAN lub sieć rozległa małej mocy.

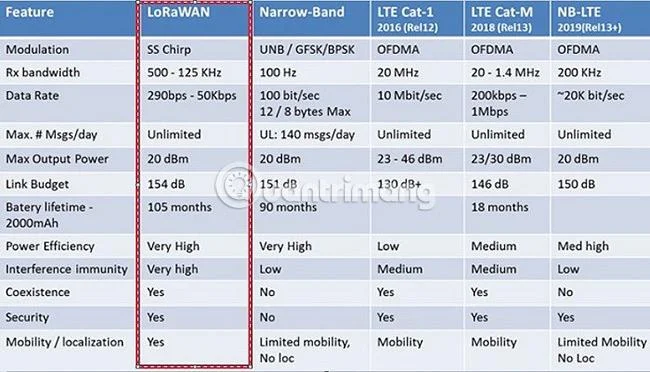

Jak pokazano w poniższej tabeli, LPWAN działa przy niższej mocy (20 dBm), niższej przepływności (do 10 Mb/s) i sieciach IoT dalekiego zasięgu (<10>

LPWAN ma inne zastosowania w porównaniu do konwencjonalnych usług komórkowych, takich jak LTE, GSM czy WiMAX. W tym przypadku duże prędkości transmisji danych są mniej ważne niż obsługa wielu urządzeń, poprawa zasięgu i minimalizacja zużycia energii.

Ponieważ w Internecie rzeczy są połączone miliardy rzeczy, coraz ważniejsze stają się protokoły LoRaWAN i inne protokoły LPWAN.

Jak działa LoRaWAN?

Jedną z podstawowych cech LoRaWAN jest praca w nielicencjonowanym paśmie widma poniżej 1 GHz. Natomiast Wi-Fi działa na wyższych licencjonowanych częstotliwościach 2,4 GHz i 5 GHz oraz 4G w zakresie od 2 do 8 GHz.

Obecnie niektóre regionalne pasma ISM w LoRaWAN to EU 868, EU 433, US 915 (Ameryki) i AS 430 (Azja). Struktura LoRaWAN obejmuje dwie warstwy: fizyczną warstwę radiową LoRa (Long Range) oraz warstwę sieciową, na której istnieje platforma LoRaWAN. Obecnie nie ma dokumentacji online na temat warstwy fizycznej, ale ludzie próbują ją rozszyfrować.

![Jak działa LoRaWAN? Dlaczego jest to ważne dla IoT? Jak działa LoRaWAN? Dlaczego jest to ważne dla IoT?]()

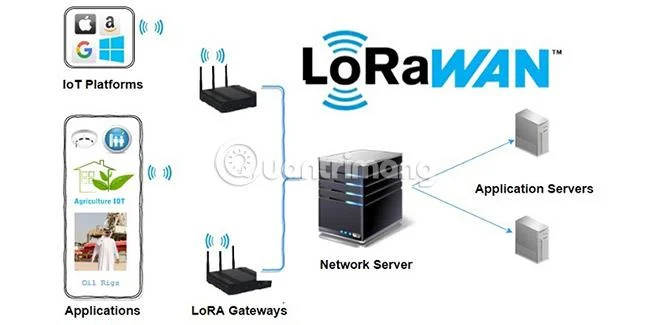

Podstawowa topologia LoRaWAN została wyprowadzona z danych wejściowych LoRa Alliance. Zawiera dwie zasadnicze części.

Architektura gwiazdowa dalekiego zasięgu składa się z centralnego serwera sieciowego LoRaWAN, który łączy się z pośrednimi bramami LoRa.

Z tych bram węzły końcowe łączą się z modułami aplikacji i platform IoT . Komunikacja odbywa się w obu kierunkach.

Strona internetowa LoRa Alliance zawiera więcej informacji na temat LoRaWAN, w tym studia przypadków i szczegóły techniczne (więcej informacji można znaleźć na stronie: lora-alliance.org).

Jak się połączyć?

Dla użytkowników indywidualnych największą zaletą LoRaWAN jest to, że dzięki otwartej konfiguracji można z niego korzystać bezpłatnie. Wszystko czego potrzebujesz to urządzenie, aby móc korzystać z dowolnej sieci lokalnej z zabezpieczeniem 128-AES.

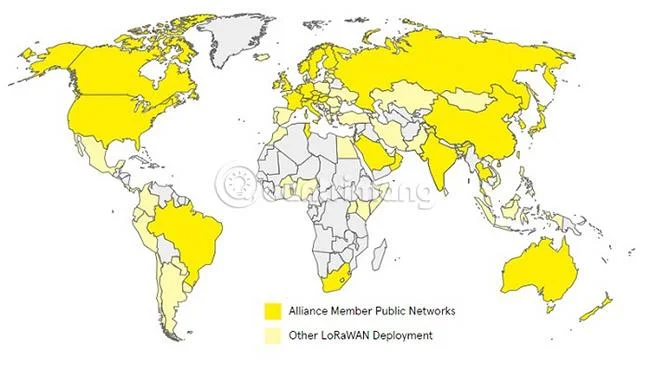

Według LoRa Alliance, LoRaWAN jest obecnie dostępny w ponad 100 krajach i u ponad 100 wiodących operatorów na całym świecie. W rzeczywistości największym powodem jego popularności jest niski koszt zarządzania zdalnymi sieciami.

![Jak działa LoRaWAN? Dlaczego jest to ważne dla IoT? Jak działa LoRaWAN? Dlaczego jest to ważne dla IoT?]()

W zależności od tego, gdzie mieszkasz, możesz zarejestrować się na jednej z wielu poniższych platform LoRaWAN.

- Things Network: z prawie 60 000 programistów i ponad 5800 bramkami LoRa, Things Network jest największą otwartą społecznością LoRoWAN na świecie. Inteligentne parkowanie, śledzenie zwierząt gospodarskich i inteligentne nawadnianie to kilka zastosowań początkowych, które użytkownicy mogą rozważyć.

- AWS: Jeśli korzystasz z Things Network, użytkownicy mogą łączyć się z ekosystemem IoT firmy Amazon.

- Serwer LoRa: Jeśli chcesz połączyć się z Google Cloud IoT, LoRa Server oferuje jedną z najlepszych alternatyw.

- Link Labs: Link Labs dostarcza sprzęt dla rozwiązań LoRaWAN.

Aktualne zastosowania

Ponieważ moc wyjściowa jest znacznie mniejsza podczas korzystania z LoRaWAN, pomaga to wydłużyć żywotność baterii urządzeń IoT . Zasadniczo dzięki sieciom LoRaWAN możesz raz zainstalować urządzenia końcowe i „zapomnieć” o nich na miesiące, a nawet lata.

![Jak działa LoRaWAN? Dlaczego jest to ważne dla IoT? Jak działa LoRaWAN? Dlaczego jest to ważne dla IoT?]()

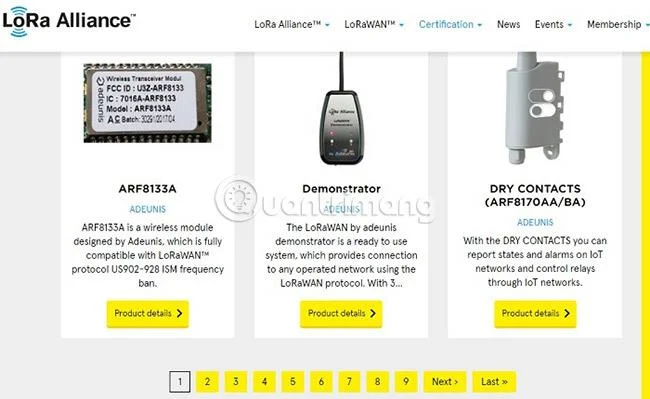

LoRa Alliance posiada listę produktów z certyfikatem LoRaWAN, w tym czujniki, trackery, wodomierze, sygnały dymne itp. Moduły te są wykorzystywane w rolnictwie, przemyśle, platformach wiertniczych, inteligentnych systemach transportowych, górnictwie i innych przemysłowych zastosowaniach IoT.

Jednocześnie wszystkie główne platformy IoT, w tym AWS, Azure, Google Cloud i HomeKit, obsługują produkty LoRaWAN. Niektóre zastosowania konsumenckie obejmują nianie dla dzieci i osób starszych, monitorowanie poziomu wody i zarządzanie odpadami.

Internet rzeczy przechodzi fazę rozwoju Dzikiego Zachodu. W związku z tym największym zadaniem dzisiaj jest zmniejszenie kosztów rozwiązań i zwiększenie ich zasięgu. Sieci o niskim poborze mocy, takie jak LoRoWAN, to najlepszy sposób na uczynienie wszystkiego mądrzejszym.

Jednak największym wyzwaniem dla LoRoWAN jest poprawa przepływności z 50/100 bajtów na sekundę. Oczywiście taka prędkość nie wystarczy, aby wysłać nawet plik obrazu. W przyszłości konieczna stanie się jeszcze lepsza regulacja prędkości.

Zobacz więcej: