Microsoft Authenticator to aplikacja umożliwiająca uwierzytelnianie dwuskładnikowe w obsługiwanych aplikacjach i witrynach internetowych. Uwierzytelnianie dwuskładnikowe (2FA) jest znacznie trudniejsze do pokonania niż zwykłe dodanie hasła do konta. Dlatego wiele firm zajmujących się cyberbezpieczeństwem zaleca skonfigurowanie 2FA dla wszystkich używanych usług.

2FA to mechanizm, dzięki któremu usługi wymagają od użytkowników weryfikacji swojej tożsamości przy użyciu dwóch różnych metod. Na przykład aplikacje obsługujące 2FA mogą wymagać przedstawienia jednorazowego kodu dostępu (OTP) oprócz hasła do konta.

Konfigurowanie weryfikacji dwuskładnikowej za pomocą Microsoft Authenticator jest dość łatwe. Przekonajmy się o tym na Quantrimang.com z poniższego artykułu!

Pobierz i zainstaluj Microsoft Authenticator

Aby rozpocząć proces, pobierz i zainstaluj aplikację Microsoft Authenticator ze sklepu z aplikacjami na telefonie. Podczas pobierania aplikacji upewnij się, że masz konto Microsoft, którego możesz używać z aplikacją Microsoft Authenticator.

Rejestracja konta Microsoft zajmuje tylko kilka minut, więc jeśli go nie masz, utwórz je teraz w witrynie Microsoft.

Po zainstalowaniu aplikacji Microsoft Authenticator otwórz aplikację i zaloguj się przy użyciu konta Microsoft. Po zalogowaniu aplikacja poprosi Cię o zweryfikowanie Twojej tożsamości za pomocą dodatkowych metod skonfigurowanych podczas tworzenia konta Microsoft. Wybierz skonfigurowaną metodę i postępuj zgodnie z instrukcjami. Na przykład, jeśli używasz numeru telefonu jako dodatkowej metody uwierzytelniania, kliknij go i wprowadź kod weryfikacyjny wysłany na numer telefonu. Microsoft Authenticator powinien teraz działać.

Ostatnią rzeczą, o której należy pamiętać, jest to, że za każdym razem, gdy chcesz zmienić jakiekolwiek ustawienia zabezpieczeń, będziesz musiał zalogować się na swoje konto. Gdy aplikacja Microsoft Authenticator jest uruchomiona, na telefonie pojawi się powiadomienie o konieczności otwarcia i wprowadzenia hasła ekranu blokady telefonu.

Użyj Microsoft Authenticator, aby skonfigurować 2FA na swoim koncie Microsoft

Aby skonfigurować uwierzytelnianie dwuskładnikowe na koncie Microsoft, odwiedź witrynę internetową konta Microsoft i zaloguj się.

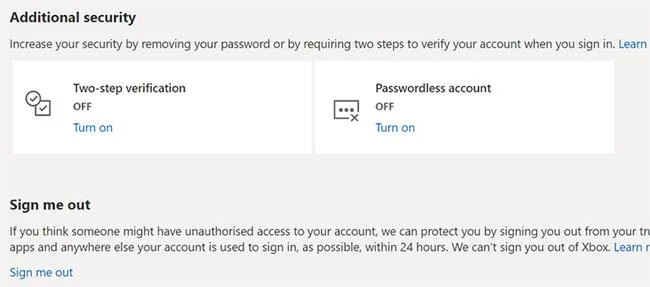

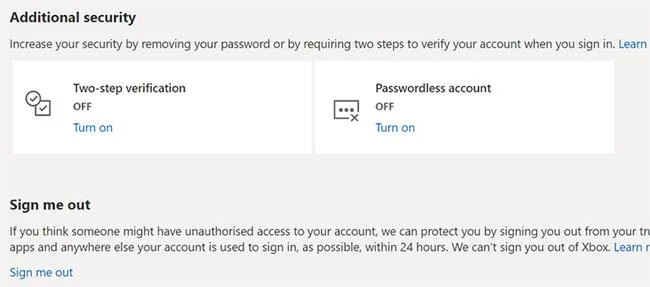

Następnie przejdź do Ustawienia > Zaawansowane opcje zabezpieczeń > Dodatkowe zabezpieczenia i włącz weryfikację dwuetapową.

Włącz weryfikację dwuetapową

Zanim będziesz mógł włączyć weryfikację dwuetapową, musisz upewnić się, że informacje zabezpieczające Twoje konto są aktualne. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby upewnić się, że wszystko jest w porządku. Kliknij Dalej, kiedy będziesz gotowy.

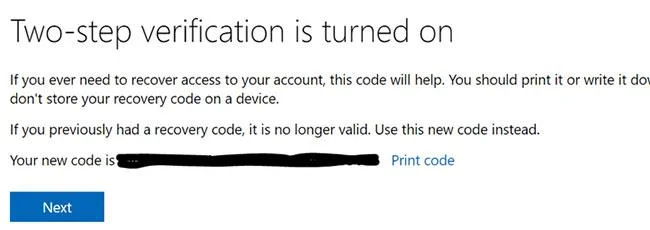

Zanotuj kod odzyskiwania, który pojawi się na ekranie, zapisz go gdzieś i ponownie naciśnij Dalej .

![Jak korzystać z aplikacji Microsoft Authenticator Jak korzystać z aplikacji Microsoft Authenticator]()

Zanotuj kod odzyskiwania, który pojawi się na ekranie

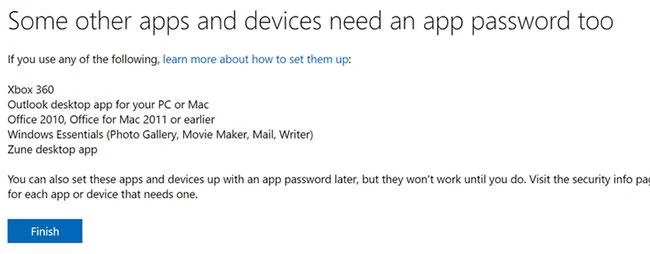

Na koniec skonfiguruj inne aplikacje, postępując zgodnie z instrukcjami wyświetlanymi na ekranie. Jeśli korzystasz z Outlooka na telefonie z Androidem, ponownie dotknij Dalej. W przeciwnym razie postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby utworzyć hasło dla aplikacji, które nie obsługują uwierzytelniania dwuskładnikowego. Następnie ponownie kliknij Dalej.

Po zakończeniu ustawień kliknij przycisk Zakończ.

![Jak korzystać z aplikacji Microsoft Authenticator Jak korzystać z aplikacji Microsoft Authenticator]()

Kliknij przycisk Zakończ, aby zakończyć operacje konfiguracyjne

Teraz będziesz musiał zalogować się ponownie.

Jeśli nie chcesz włączać uwierzytelniania dwuetapowego, możesz włączyć opcję bez hasła dla swojego konta Microsoft. Ta opcja używa aplikacji Microsoft Authenticator do logowania. Po włączeniu tej funkcji nie musisz pamiętać hasła i możesz logować się przy użyciu samego telefonu.

Uwierzytelnianie dwuskładnikowe jest bezpieczniejsze, ale nie odporne na oszustwa

Przy rekordowej liczbie naruszeń bezpieczeństwa i ataków oprogramowania ransomware metody logowania, takie jak uwierzytelnianie dwuskładnikowe, mają kluczowe znaczenie dla ochrony tożsamości użytkowników w Internecie. Metody te zapewniają dodatkową warstwę zabezpieczeń istniejących haseł.

Uwierzytelnianie dwuskładnikowe nie chroni jednak przed oszustwami. Na przykład wyrafinowane oszustwa typu phishing mogą nakłonić Cię do ujawnienia danych logowania dwuskładnikowego.

Aby temu zaradzić, należy przestrzegać najlepszych praktyk zwiększania bezpieczeństwa w Internecie . Na przykład ustawiaj silne hasła , nie używaj tego samego hasła do wszystkich kont i nie odwiedzaj podejrzanych witryn itp.