Oprogramowanie ransomware zawsze stanowiło niebezpieczne zagrożenie dla systemów komputerowych, zdolne do szybkiego rozprzestrzeniania się i atakowania wielu systemów komputerowych na całym świecie. Dlatego też, aby uniknąć niebezpiecznych infekcji i ataków, konieczna jest instalacja na komputerze oprogramowania chroniącego przed oprogramowaniem ransomware.

LuckyTemplates przedstawiło użytkownikom oprogramowanie anty-ransomware i kilka sposobów zapobiegania ransomware. Poniższy artykuł przedstawia użytkownikom oprogramowanie Acronis Ransomware Protection, oprogramowanie anty-ransomware i dodatkowe funkcje tworzenia kopii zapasowych danych w systemie Windows 10. Po zainstalowaniu oprogramowania użytkownicy natychmiast będą mieli do dyspozycji 5 GB przestrzeni do przechowywania danych online, aby w razie potrzeby je przywrócić. Sposób korzystania z narzędzia Acronis Ransomware Protection zostanie opisany w poniższym artykule.

Jak zablokować oprogramowanie ransomware za pomocą programu Acronis Ransomware Protection

Krok 1:

Najpierw kliknij poniższy link, aby przejść do strony głównej oprogramowania. Najpierw użytkownicy muszą utworzyć konto osobiste, aby zarejestrować się w celu korzystania z oprogramowania. Kliknij Zarejestruj się .

- https://account.acronis.com/auth/login

Krok 2:

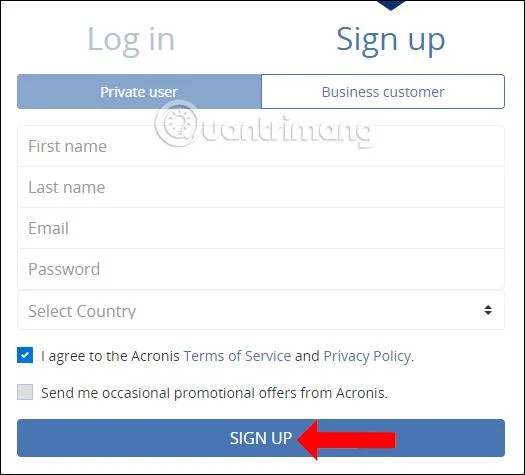

Podajemy niezbędne dane do rejestracji konta. Kliknij Zarejestruj się , aby się zarejestrować.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Następnie przejdź na adres witryny, aby zarejestrować konto przy użyciu programu Acronis Ransomware Protection i aktywować uwierzytelnione konto .

Krok 3:

Kontynuuj korzystanie z poniższego łącza, aby pobrać program Acronis Ransomware Protection na swój komputer.

- https://www.acronis.com/en-us/personal/free-data-protection/

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

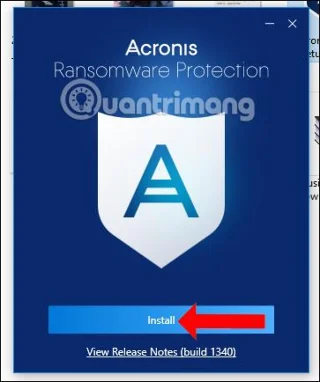

Po pobraniu pliku instalacyjnego oprogramowania kliknij przycisk Aktywuj, aby zainstalować oprogramowanie. Kliknij przycisk Instaluj , aby zainstalować.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 4:

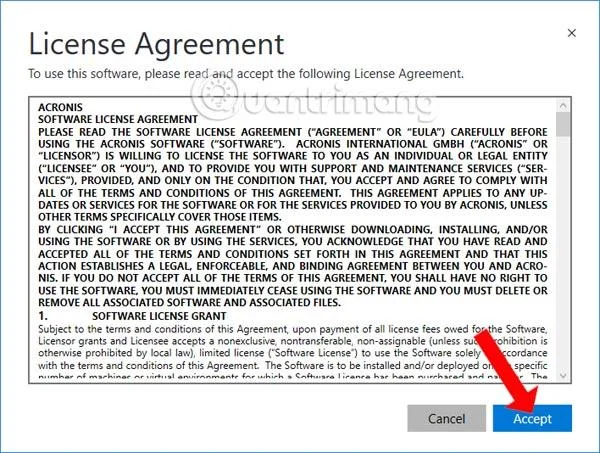

Kliknij przycisk Akceptuj , aby kontynuować akceptację warunków instalacji oprogramowania Acronis Ransomware Protection.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Poczekaj na zakończenie procesu instalacji oprogramowania na komputerze.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 5:

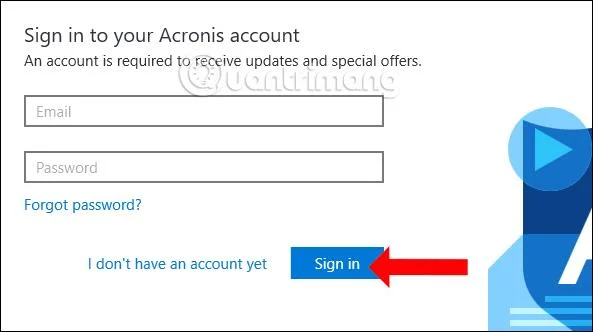

Pojawi się interfejs umożliwiający wprowadzenie informacji o koncie Acronis Ransomware Protection. Wprowadź adres informacyjny swojego konta, a następnie kliknij Zaloguj się , aby się zalogować.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 6:

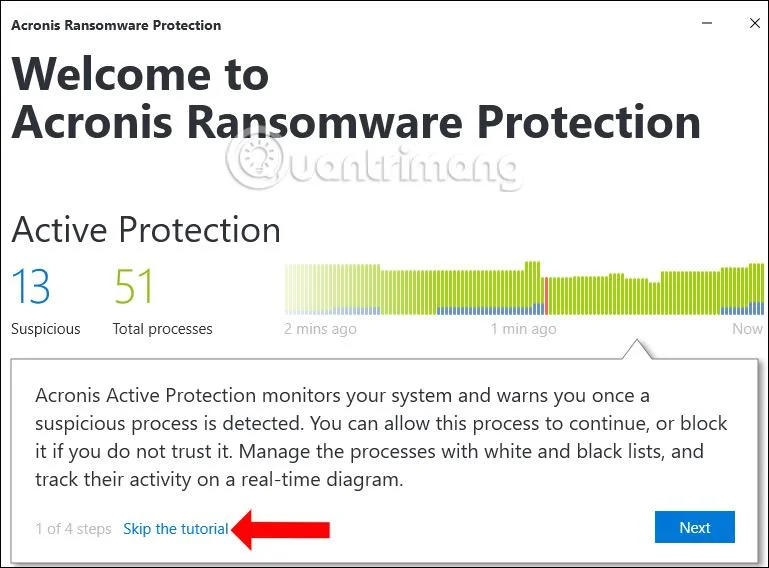

Jeżeli rejestracja przebiegła pomyślnie, pojawi się główny interfejs oprogramowania z informacjami wprowadzającymi do pierwszego użycia. Kliknij Dalej, aby kontynuować przeglądanie informacji, lub kliknij Pomiń samouczek, aby pominąć ten interfejs.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 7:

Oprogramowanie będzie monitorować wszystkie procesy komputera i wykrywać podejrzane procesy, aby użytkownicy mogli je poznać po wyświetleniu powiadomienia o podejrzanych. W przypadku podejrzanego procesu kliknij Zarządzaj procesami .

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 8:

Podejrzane procesy są wyświetlane w obszarze Podejrzany proces z pomarańczowym wykrzyknikiem. Jeśli jest to proces zaufany , po prostu kliknij proces i kliknij Zaufaj .

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Jeśli jest to niebezpieczny proces , a nie z żadnego programu na komputerze, kliknij Zablokuj .

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 9:

Jeśli na Twoim komputerze znajduje się oprogramowanie ransomware szyfrujące dane, oprogramowanie zatrzyma je i wyświetli powiadomienie. Wracając do głównego interfejsu oprogramowania, użytkownicy zobaczą również, że Acronis Ransomware Protection sprawdza kondycję całego systemu za pomocą wykresów w czasie rzeczywistym. Jeśli pojawi się zielony pasek, komputer jest na bezpiecznym poziomie i nie został zainfekowany złośliwym kodem.

Jeśli zmieni kolor na czerwony, oznacza to, że oprogramowanie ransomware zaatakowało Twój komputer.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 10:

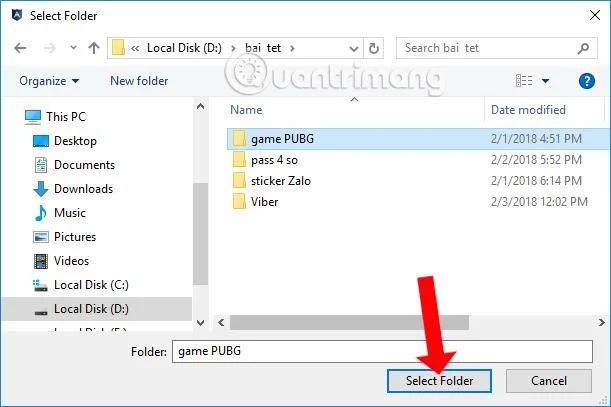

Jak wspomniano powyżej, oprogramowanie dodaje również funkcję przechowywania danych w chmurze online o pojemności 5 GB. Kliknij, przeciągnij i upuść plik do sekcji Upuść tutaj swoje foldery, aby wykonać kopię zapasową w magazynie Acronis Cloud . Lub naciśnij ręcznie przycisk Dodaj motyw, aby pobrać plik z folderu.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Kliknij, aby wybrać folder, a następnie kliknij Wybierz folder , aby przesłać ten folder do interfejsu Acronis Ransomware Protection.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

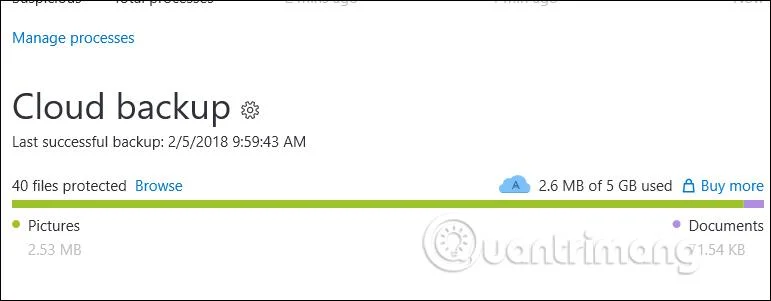

Proces tworzenia kopii zapasowej danych nastąpi natychmiast. Po zakończeniu pobierania danych oprogramowanie podzieli je na inne formaty, takie jak obrazy, tekst itp., zależnie od pojemności każdego typu danych.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 11:

Aby zarządzać danymi przesłanymi do programu Acronis Ransomware Protection, kliknij ikonę koła zębatego w obszarze Kopia zapasowa w chmurze. Tutaj możesz kliknąć Edytuj, aby edytować, lub kliknąć Usuń, aby usunąć przesłane dane.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Krok 12:

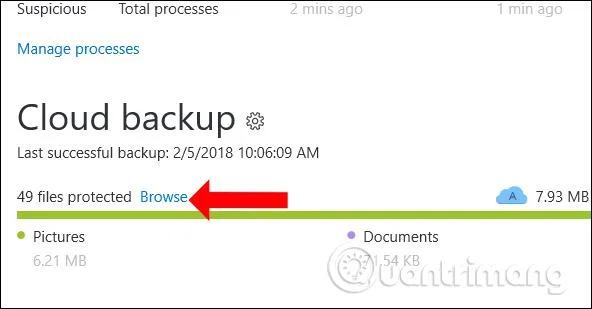

Aby pobrać dane dotyczące programu Acronis Ransomware Protection, kliknij przycisk Przeglądaj .

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Natychmiast po tym użytkownik zostanie przekierowany do interfejsu oprogramowania Acronis Ransomware Protection w przeglądarce internetowej. Wszystkie przesłane dane są dostępne tutaj.

Wybierz folder danych, który chcesz pobrać w całości, lub możesz kliknąć folder, aby wybrać dane, które chcesz pobrać.

Kliknij przycisk Pobierz , aby pobrać dane na swój komputer.

![Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware Jak korzystać z ochrony Acronis Ransomware Protection przed oprogramowaniem ransomware]()

Ogólnie rzecz biorąc, korzystanie z programu Acronis Ransomware Protection nie jest skomplikowane i składa się z wielu etapów. Wystarczy zarejestrować konto i pobrać oprogramowanie. Narzędzie dokona przeglądu systemu w celu wykrycia ataku ransomware na komputer. Dane pobrane przez program Acronis Ransomware Protection zostaną zapisane za pośrednictwem wcześniej zarejestrowanego konta.

Zobacz więcej:

Życzę powodzenia!