W tym artykule wyjaśniono, jak używać okna terminala PuTTY w systemie Windows, jak konfigurować PuTTY, jak tworzyć i zapisywać konfiguracje oraz które opcje konfiguracji należy zmienić. Zaawansowane tematy, takie jak konfigurowanie uwierzytelniania za pomocą klucza publicznego, są również omówione w tym artykule.

Ściągnij i zainstaluj

Oprogramowanie na platformę Windows możesz pobrać tutaj . Zapoznaj się ze szczegółowymi instrukcjami instalacji w artykule: Jak zainstalować PuTTY w systemie Windows .

Uruchom PuTTY i połącz się z serwerem

Jeśli podczas instalacji zdecydujesz się utworzyć skrót na pulpicie, możesz otworzyć oprogramowanie po prostu poprzez (dwukrotne) kliknięcie tego skrótu. Jeśli nie, otwórz oprogramowanie z menu Start systemu Windows.

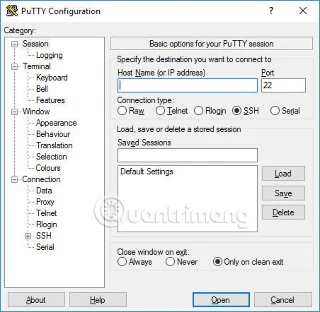

Po uruchomieniu oprogramowania otwiera się okno zatytułowane Konfiguracja PuTTY . To okno ma okno konfiguracji po lewej stronie, pole Nazwa hosta (lub adres IP ) i inne opcje pośrodku, a także okno do zapisywania sesji w prawym dolnym rogu.

Aby ułatwić obsługę, wystarczy wpisać nazwę domeny lub adres IP hosta, z którym chcesz się połączyć, w polu Nazwa hosta i kliknąć Otwórz (lub nacisnąć Enter). Nazwa domeny będzie wyglądać mniej więcej tak: studenci.example.edu. Adres IP będzie wyglądał następująco: 78.99.129.32.

Jeśli nie masz serwera

Jeśli nie masz serwera, z którym możesz się połączyć, możesz wypróbować Tectia SSH w systemie Windows lub OpenSSH w systemie Linux.

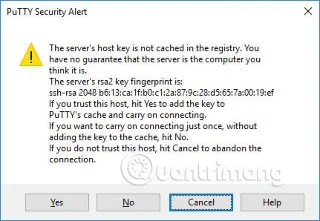

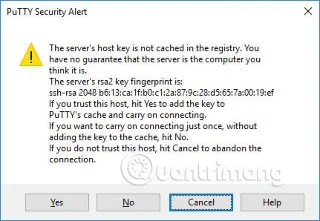

Okno dialogowe z ostrzeżeniem o zabezpieczeniach

Kiedy łączysz się z serwerem po raz pierwszy, może zostać wyświetlone okno dialogowe z ostrzeżeniem bezpieczeństwa programu PuTTY, informujące, że klucz hosta serwera nie jest przechowywany w rejestrze. Jest to normalne, gdy łączysz się z serwerem po raz pierwszy. Jeśli otrzymasz tę wiadomość podczas łączenia się z serwerem, może to również oznaczać, że ktoś próbuje zaatakować Twoje połączenie i ukraść hasła za pomocą ataku typu man-in-the-middle.

Ale jak powiedziano, przy pierwszym połączeniu jest to normalne i wystarczy kliknąć Tak. Jeśli nie, możesz sprawdzić wyświetlony odcisk palca klucza i upewnić się, że jest taki sam, jak odcisk palca używany przez serwer. W rzeczywistości prawie nikt tego nie robi, ponieważ i tak bezpieczniej jest używać odpowiedniego rozwiązania do zarządzania kluczami SSH.

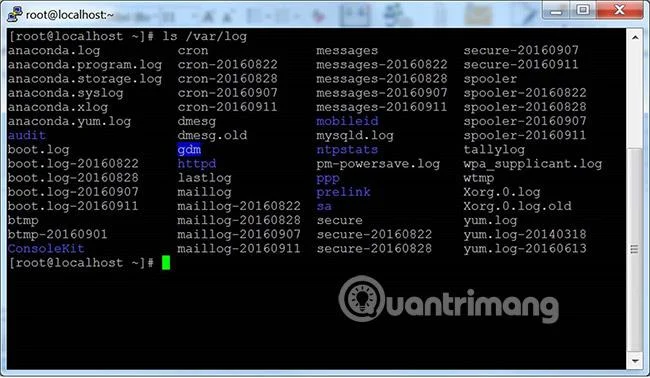

Okno terminala i dane logowania

Po ostrzeżeniu dotyczącym bezpieczeństwa pojawi się okno terminala. Domyślnie jest to okno czarne i bardzo niesmaczne. Najpierw poprosi Cię o nazwę użytkownika i hasło. Następnie otrzymasz wiersz poleceń na serwerze.

Możesz wpisać w oknie terminala. Jesteś teraz połączony z serwerem i wszystko, co wpiszesz w oknie terminala, zostanie wysłane na serwer. W tym oknie wyświetlana jest także odpowiedź serwera. Za pomocą okna terminala możesz uruchomić dowolną aplikację tekstową na serwerze. Sesja kończy się w momencie wyjścia z powłoki wiersza poleceń na serwerze (zwykle poprzez wpisanie exit w wierszu poleceń lub naciśnięcie klawiszy Ctrl+D). Alternatywnie możesz wymusić zakończenie sesji, zamykając okno terminala.

![Jak korzystać z PuTTY w systemie Windows Jak korzystać z PuTTY w systemie Windows]()

Opcje konfiguracji i profile zostaną zapisane

Okno konfiguracji początkowej zawiera wiele opcji. Większość z nich jest niepotrzebna do zwykłego użytku.

![Jak korzystać z PuTTY w systemie Windows Jak korzystać z PuTTY w systemie Windows]()

Port

Pole portu określa port TCP/IP, z którym należy się połączyć. W przypadku protokołu SSH jest to port, na którym działa serwer SSH. Zwykle wartość ta wynosi 22. Jeśli z jakiegoś powodu musisz połączyć się z innym portem, po prostu zmień tę wartość. Jednak zazwyczaj tylko programiści zmieniają tę wartość na inną, ale niektóre firmy uruchamiają również serwery SSH na niestandardowych portach lub uruchamiają wiele serwerów SSH na tym samym serwerze na różnych portach.

Rodzaj połączenia

Wybór typu połączenia prawie nigdy nie wymaga zmiany. Po prostu zostaw to jako SSH. SSH to bezpieczny, szyfrowany protokół komunikacyjny zaprojektowany w celu zapewnienia maksymalnej ochrony haseł i danych.

Połączenia surowe mogą być wykorzystywane przez programistów do testowania połączeń gniazd TCP/IP (na przykład podczas tworzenia aplikacji sieciowych nasłuchujących na portach TCP/IP).

Telnet to stary protokół, który prawie nigdy nie jest używany, chyba że zarządzasz sprzętem starszym niż 10 lat. Telnet nie jest bezpieczny. Hasła są przesyłane w sieci w formie niezaszyfrowanej. Oczywiście napastnicy mogą łatwo podsłuchiwać informacje i kraść nazwy użytkowników i hasła. Rlogin to stary protokół z podobnymi niedociągnięciami.

Port szeregowy to kolejny mechanizm komunikacyjny służący do łączenia komputerów z urządzeniami peryferyjnymi. Większość dzisiejszych komputerów osobistych nie ma już portów szeregowych, ale nadal są one czasami używane do sterowania urządzeniami fizycznymi, oprzyrządowaniem, maszynami lub sprzętem komunikacyjnym. Innym zastosowaniem portu szeregowego jest debugowanie systemów operacyjnych lub oprogramowania wbudowanego.

Załaduj, zapisz lub usuń zapisaną sesję

W tej sekcji możesz zapisać swoje ustawienia jako nazwany profil. Po prostu wpisz swoją nową nazwę profilu w polu Zapisane sesje i kliknij Zapisz , aby utworzyć nowy profil. Nazwa Twojego serwera i inne ustawienia zostaną zapisane w profilu.

Zapisane profile pojawiają się w większym polu poniżej. Początkowo będzie zawierać tylko ustawienia domyślne. Zapisany profil zostanie tam uwzględniony. Wybierz profil i kliknij Załaduj , aby użyć wcześniej zapisanego profilu. Wybierz profil i kliknij Usuń , aby usunąć profil, który nie jest już potrzebny.

Zamknij okno poleceniem exit

Na koniec zamknięcie okna terminala za pomocą polecenia exit wskazuje, czy okno terminala zostanie automatycznie zamknięte po zakończeniu połączenia. Nie ma potrzeby zmiany tej wartości z domyślnej wartości Tylko przy czystym wyjściu.

Opcje konfiguracji w lewym oknie

Inne opcje znajdziesz w lewym okienku zatytułowanym Kategoria. Wybierz stąd kategorię, a prawe okno zmieni się i wyświetli opcje konfiguracji odpowiadające tej kategorii. Wyświetlane opcje zaczynają należeć do kategorii Sesja.

W tym miejscu opisano tylko odpowiednie opcje. Opcji jest wiele i większość z nich nigdy nie zostanie wykorzystana.

Opcje terminala

Opcje w tej kategorii wpływają na emulację terminala i mapowanie klawiatury. W dużej mierze będą one oczywiste i nie zostaną tu omówione. Bardzo niewiele osób musi dotykać tych opcji. Niektóre osoby mogą zmienić sposób obsługi znaku dzwonka, a osoby korzystające z mniej znanych systemów operacyjnych mogą zmienić treść wysyłaną przez klawisz Backspace lub usunąć znak.

Opcje w oknie terminala

Opcje wpływające na wygląd i zachowanie okna terminala. Możliwe jest również określenie sposobu tłumaczenia znaków na wyjściu oraz wybranie czcionek i kolorów okna.

Opcje połączenia

Wśród opcji połączenia przydatne mogą być opcje danych . Nazwa użytkownika do automatycznego logowania będzie identyfikowała aktualnie zalogowanego użytkownika, więc nie trzeba będzie wpisywać tej nazwy przy każdym logowaniu. Opcja Proxy jest rzadko przydatna dla użytkowników domowych, ale może być konieczna w firmach, które nie pozwalają na wychodzące połączenia internetowe bez użycia proxy SOCKS lub innych podobnych mechanizmów. Nie martw się, jeśli nie wiesz, czym jest proxy SOCKS , po prostu opuść tę sekcję.

Wpisy Telnet , Rlogin i Serial zawierają tylko opcje dla tych protokołów i bardzo niewiele osób z nich korzysta.

Jednak opcje SSH są ważne i przydatne dla niektórych osób. Przeciętny użytkownik lub student nie musi się o nie martwić. Ale jeśli chcesz korzystać z uwierzytelniania za pomocą klucza publicznego, są one niezbędne. Pamiętaj, że musisz otworzyć preferencje SSH, klikając małą ikonę [+] . W przeciwnym razie nie zobaczysz wszystkich opcji.

Wymiana kluczy, klucze hosta i opcje szyfrowania

Prawie nigdy nie chcesz dotykać opcji Kex (wymiana kluczy), kluczy hosta lub szyfrowania. Wszystkie mają rozsądne wartości domyślne i większość ludzi nie wie wystarczająco dużo o kodowaniu, aby wybrać to, co jest lepsze. Więc po prostu zignoruj te opcje, chyba że naprawdę wiesz, co robisz.

![Jak korzystać z PuTTY w systemie Windows Jak korzystać z PuTTY w systemie Windows]()

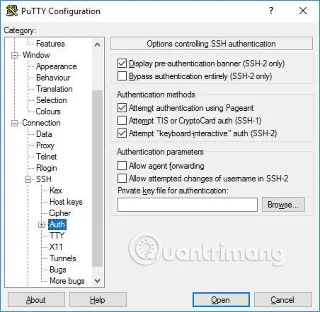

Opcje uwierzytelniania - Uwierzytelnianie kluczem publicznym

Poddrzewo Auth zawiera wiele opcji, które mogą być przydatne. Po kliknięciu Auth wyświetla się okno zatytułowane Opcje kontrolujące uwierzytelnianie SSH. Aby włączyć uwierzytelnianie za pomocą klucza publicznego, po prostu wygeneruj klucz SSH, a następnie kliknij przycisk Przeglądaj w polu parametrów uwierzytelniania w prawym środkowym rogu okna konfiguracji. Zaawansowani użytkownicy mogą także zaznaczyć pole wyboru Zezwalaj na przekazywanie agentów , aby korzystać z pojedynczego logowania opartego na kluczach.

Większość użytkowników nie musi tworzyć klucza SSH i nie musi wiedzieć, czym jest uwierzytelnianie za pomocą klucza publicznego. Administratorzy systemów powinni jednak nauczyć się i zaznajomić z zarządzaniem kluczami SSH oraz upewnić się, że ich organizacja wdrożyła procesy udostępniania i kończenia połączeń, a także sprawdzania odpowiednich kluczy SSH.

Uwierzytelnianie Active Directory (GSSAPI/Kerberos)

Jedną z ciekawych funkcji PuTTY jest obsługa pojedynczego logowania do aktywnego katalogu. Technicznie rzecz biorąc, wykorzystuje protokół Kerberos poprzez interfejs programistyczny o nazwie GSSAPI. W protokole SSH mechanizm ten nazywa się uwierzytelnianiem GSSAPI. Użytkownicy biznesowi korzystający z uwierzytelniania Kerberos (na przykład za pośrednictwem Centrify lub Quest Authentication Services, czyli Vintela) mogą chcieć skorzystać z tej możliwości pojedynczego logowania. Inni użytkownicy nie muszą się tym martwić. Ustawienia uwierzytelniania GSSAPI znajdziesz w sekcji SSH/Auth. Pamiętaj, że musisz rozwinąć sekcję Uwierzytelnianie , klikając ikonę [+] , aby wyświetlić opcje GSSAPI.

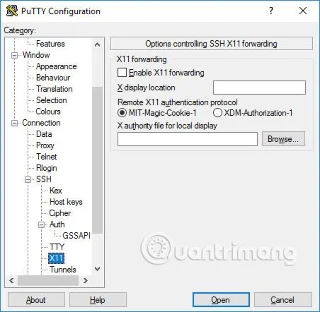

Opcje przekazywania X11

X11 to protokół i system do uruchamiania aplikacji graficznych w systemach Unix i Linux . Obsługuje zdalne uruchamianie aplikacji graficznych za pośrednictwem sieci zewnętrznej.

PuTTY nie implementuje serwera X11 (po stronie wyświetlacza), ale może współpracować z wieloma innymi produktami, które implementują funkcjonalność serwera X w systemie Windows. Popularną bezpłatną alternatywą jest XMing.

Aby korzystać z serwera X11, musisz wybrać opcję Włącz przekazywanie X11 i wpisać localhost:0.0 w polu lokalizacji wyświetlania X. Nie musisz martwić się o inne ustawienia.

![Jak korzystać z PuTTY w systemie Windows Jak korzystać z PuTTY w systemie Windows]()

Opcje tunelowania

Ostatnią kategorią opcji konfiguracyjnych, którą omówimy, są Tunele. Służą do konfigurowania tunelowania SSH, znanego również jako przekierowanie portów SSH. Panel ten umożliwia zdefiniowanie przekierowania połączenia. Przejścia są zapisywane w profilach.

Aby dodać lokalną usługę przesyłania dalej (tzn. port TCP/IP na komputerze lokalnym jest przekazywany do portu na komputerze zdalnym lub do komputera dostępnego z komputera zdalnego), wpisz port źródłowy w polu Port źródłowy, komputer miejsce docelowe i port (na przykład www.dest.com:80) w polu Miejsce docelowe i wybierz opcję Lokalny. Kliknij Dodaj.

Aby dodać zdalne przekierowywanie portów (tzn. port TCP/IP na komputerze zdalnym, który jest przekazywany do portu na komputerze lokalnym lub do komputera dostępnego z komputera lokalnego), określ port źródłowy na komputerze docelowym i Miejsce docelowe jest dostępne z komputera lokalnego (twojego komputera).

Zwykle nie ma potrzeby zaznaczania Portów lokalnych , które akceptują połączenia z innych hostów, ani portów zdalnych. Jeśli jednak połączenie z portem jest przekazywane z sieci, a nie z localhost (localhost), to należy sprawdzić te porty. Istnieje niewielkie ryzyko bezpieczeństwa, ale zwykle nie stanowi to problemu w przypadku korzystania z tunelowania SSH . Należy jednak zrozumieć, że każdy, kto może połączyć się z odpowiednim komputerem, może również połączyć się z portem przekazującym. W niektórych przypadkach przekierowanie portów może zostać wykorzystane do ominięcia zapór sieciowych.

Zobacz więcej: