Wielu ekspertów ds. bezpieczeństwa zaleca używanie VeraCrypt do zabezpieczania wrażliwych plików. Nietrudno zrozumieć dlaczego: VeraCrypt zapewnia użytkownikom szyfrowanie plików na „klasie wojskowej”. Jest darmowy, open source i dostępny na wszystkich głównych systemach operacyjnych dla komputerów stacjonarnych. Każdy może korzystać z podstawowych funkcji VeraCrypt w przypadku plików, które muszą być bezpiecznie przechowywane. Ale jeśli chcesz przenieść bezpieczeństwo plików na wyższy poziom, VeraCrypt może również chronić Cię za pomocą wielu zaawansowanych funkcji.

Jak zaszyfrować partycję lub zewnętrzny dysk twardy

Użyj VeraCrypt do zaszyfrowania partycji/dysku niesystemowego

Użytkownicy często tworzą zaszyfrowane pliki kontenerów za pomocą VeraCrypt. Ale program może również szyfrować całe dyski i partycje. Użytkownicy systemu Windows mogą szyfrować dyski i partycje systemowe.

Użytkownicy VeraCrypt na wszystkich platformach mogą również szyfrować dyski USB i inne typy dysków zewnętrznych . W rzeczywistości jest to jeden z najlepszych programów do szyfrowania USB. Aby rozpocząć ten proces, otwórz Kreatora tworzenia woluminów VeraCrypt . Wybierz opcję Zaszyfruj partycję/dysk niesystemowy i kliknij Dalej.

Kreator tworzenia woluminów VeraCrypt poprosi o wybranie lokalizacji dysku/partycji

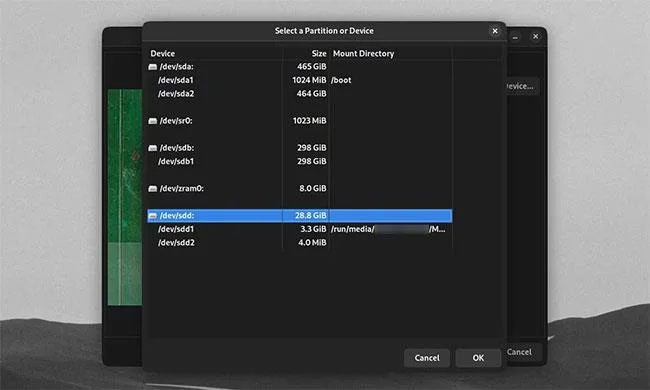

Wybierając lokalizację zaszyfrowanego dysku, VeraCrypt poprosi Cię o wybranie dysku lub partycji. Kliknij opcję Wybierz urządzenie.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Okno VeraCrypt poprosi o wybranie partycji lub urządzenia

Możesz wybrać cały dysk niesystemowy lub partycję na dysku do szyfrowania. Możesz utworzyć wiele partycji na dowolnym zewnętrznym dysku twardym. Następnie możesz zaszyfrować tylko jedną partycję dysku. Kliknij OK po wybraniu dysku lub partycji do zaszyfrowania.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

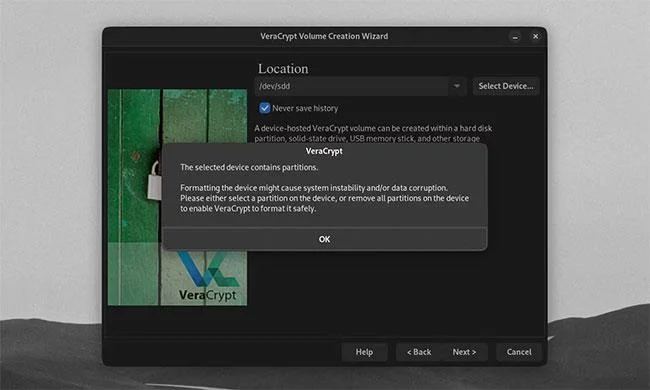

Wyskakujące okienko ostrzegawcze podczas szyfrowania urządzenia/partycji

Należy pamiętać, że dane wybranego dysku lub partycji zostaną usunięte, a pliki zniszczone.

Jak każdy inny plik lub dysk, VeraCrypt jest podatny na niechciane usunięcie lub uszkodzenie danych. Dlatego zawsze należy tworzyć kopie zapasowe plików.

Kliknij Tak w wyskakującym ostrzeżeniu tylko wtedy, gdy masz pewność, że zaszyfrujesz wybrany dysk.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

VeraCrypt zgłasza teraz, że wybrane urządzenie ma wiele partycji

Jeśli planujesz zaszyfrować dysk niesystemowy z wieloma partycjami, upewnij się, że najpierw sformatowałeś dysk, aby usunąć te partycje. Kliknij Dalej w kreatorze.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

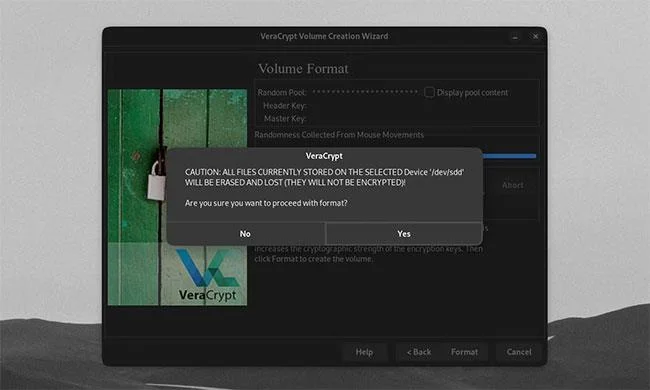

Wyskakujące okienko ostrzegawcze podczas formatowania dysku/partycji

Jak zwykle VeraCrypt poprosi Cię o wybranie opcji szyfrowania dysku, hasła i formatu pliku. Kliknij Formatuj , a następnie wybierz Tak , gdy będziesz gotowy do utworzenia zaszyfrowanego zewnętrznego dysku twardego.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

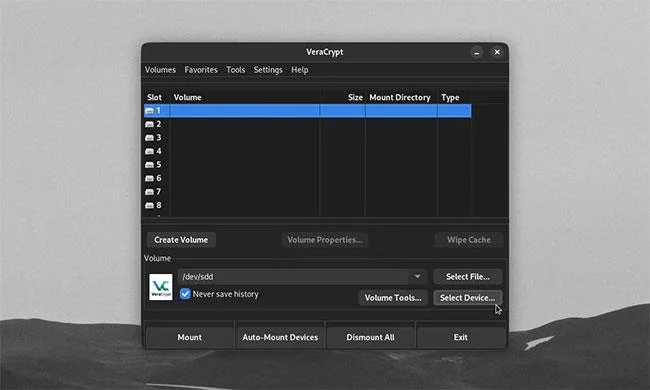

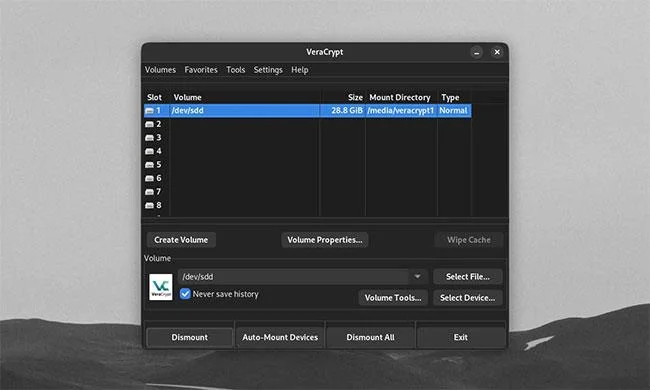

Główne okno VeraCrypt z podświetlonym przyciskiem Wybierz urządzenie

Po sformatowaniu zaszyfrowanego urządzenia nie będzie ono już dostępne poza VeraCrypt. Aby zamontować zaszyfrowane urządzenie, wybierz je za pomocą opcji Wybierz urządzenie , kliknij Zamontuj i wprowadź hasło.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Główne okno VeraCrypt z zamontowanym zewnętrznym dyskiem twardym

Możesz używać zaszyfrowanego urządzenia jak każdego innego wolumenu VeraCrypt i odmontowywać je w zwykły sposób. Aby odszyfrować urządzenie, sformatuj dysk/partycję za pomocą wbudowanego oprogramowania do zarządzania dyskami na komputerze.

Jak korzystać z innych zabezpieczeń dla woluminów VeraCrypt

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Utwórz wolumin testowy VeraCrypt

Domyślne ustawienia głośności VeraCrypt w połączeniu z silnym hasłem zapewniają wysokie bezpieczeństwo większości użytkowników. Mogą jednak nie wystarczyć, jeśli Ty, Twój zespół lub Twoja firma jesteście podatni na określone czynniki zagrażające. Aby mieć pewność, że Twoje cenne dane są bezpieczne, VeraCrypt posiada jeszcze więcej funkcji, które uniemożliwiają złamanie zaszyfrowanych woluminów.

Używaj algorytmów szyfrowania i mieszania

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

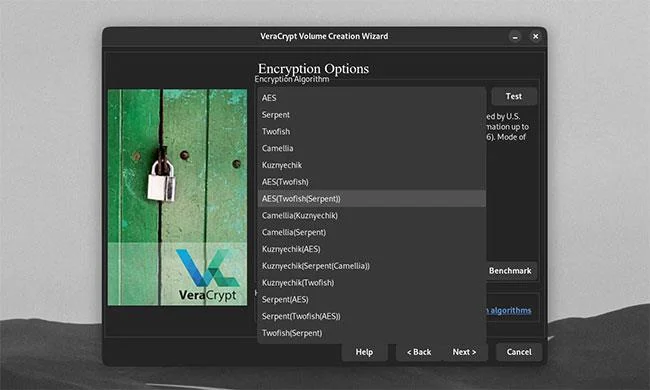

Kreator tworzenia woluminów

W Kreatorze tworzenia wolumenu możesz wybierać spośród wielu opcji szyfrowania i mieszania woluminu. Domyślny algorytm AES jest powszechnym, ale bezpiecznym typem szyfrowania. Możesz jednak używać innych szyfrów, takich jak Twofish i Serpent. Można nawet układać wiele algorytmów jeden na drugim.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Opcje kodowania

Możesz dodać do swojego hasła algorytm lub metodę skrótu. Algorytm mieszający określa, w jaki sposób Twoje hasło jest konwertowane na skrót, którego VeraCrypt może użyć do odszyfrowania woluminu. Użycie silnej metody mieszania, takiej jak SHA-512 lub Whirlpool, wraz z wysokim numerem PIM, spowolni wszelkie ataki Brute-force na Twój wolumen.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

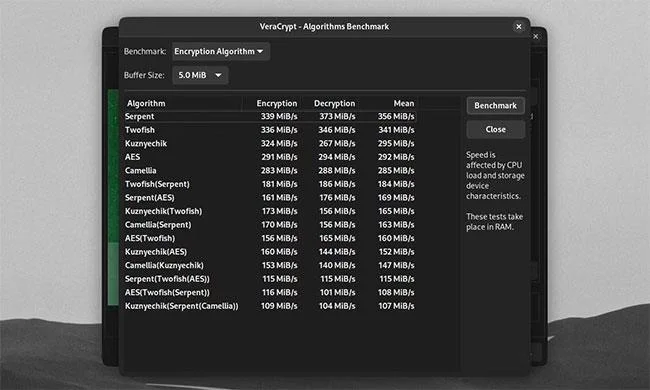

Okno benchmarku w VeraCrypt

Możesz przetestować szybkość mieszania i szyfrowania na swoim komputerze, klikając Test porównawczy. Szybsze szyfrowanie i czasy mieszania oznaczają krótszy czas ładowania dysku, ale wolniejsze czasy mieszania oznaczają lepszą ochronę przed atakami typu Brute-force.

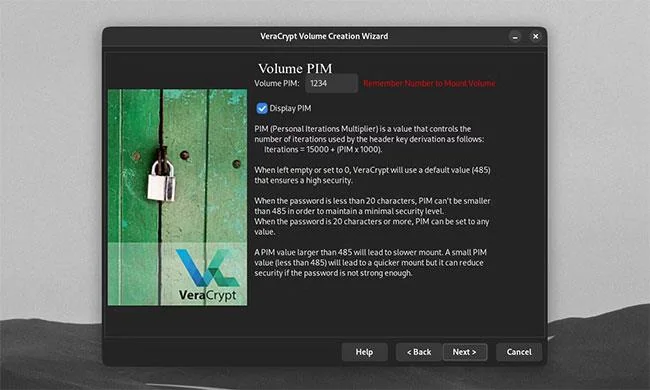

Użyj numeru PIM

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Użyj numeru PIM

Aby ustawić osobisty mnożnik iteracji (PIM) na woluminie, zaznacz pole wyboru Użyj PIM w oknie Hasło woluminu . Kliknięcie Dalej przeniesie Cię do okna, w którym możesz ustawić PIM dla swojego wolumenu.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Zaznacz pole wyboru Użyj PIM

PIM wolumenu określa, ile razy VeraCrypt będzie musiał zaszyfrować Twoje hasło w postaci zwykłego tekstu. Domyślne hasło woluminu VeraCrypt (SHA-512) zostanie zaszyfrowane 500 000 razy. Dla większego bezpieczeństwa możesz ustawić jeszcze większą głośność PIM.

Upewnij się, że pamiętasz numery PIM woluminu, jeśli nie są ustawione jako domyślne. Wprowadzenie błędnego numeru PIM spowoduje wygenerowanie nieprawidłowego skrótu. VeraCrypt nie może odszyfrować woluminów z niewłaściwym skrótem, nawet jeśli Twoje hasło jest prawidłowe.

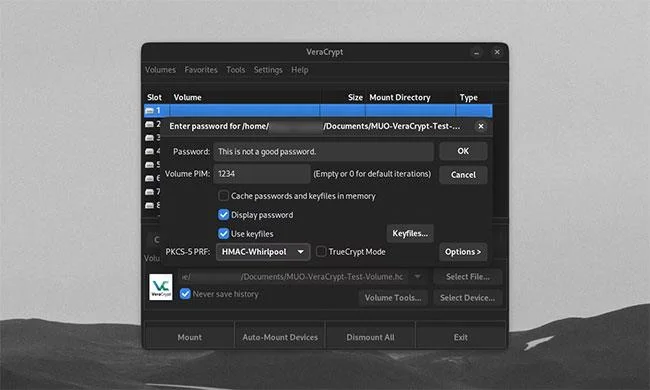

Użyj plików kluczy

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Użyj plików kluczy

Możesz zapewnić jeszcze większe bezpieczeństwo, używając plików pełniących rolę kluczy do zaszyfrowanego woluminu. Aby dodać plik klucza do woluminu, zaznacz pole wyboru Użyj plików kluczy w oknie Hasło woluminu , a następnie kliknij opcję Pliki kluczy.

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Wybierz ekran Pliki kluczy tokenu zabezpieczającego

Na ekranie Wybierz pliki kluczy tokenu zabezpieczającego możesz ustawić dowolną ścieżkę pliku lub folderu, która będzie używana jako plik klucza woluminu. Możesz użyć opcji Dodaj pliki tokenów , aby ustawić sprzętowy klucz bezpieczeństwa jako plik klucza. Jeśli przechowujesz plik klucza na nośniku USB znajdującym się poza dyskiem woluminu, USB może również działać jako fizyczny klucz bezpieczeństwa. Jeśli potrzebujesz VeraCrypt do wygenerowania nowego pliku klucza, kliknij Wygeneruj losowy plik klucza .

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Kliknij przycisk Pliki kluczy

Montując wolumin z niestandardowym wolumenem PIM i plikiem klucza, należy zaznaczyć pola wyboru Użyj PIM i Użyj plików kluczy , a następnie kliknąć przycisk Pliki kluczy. Umożliwi to wprowadzenie prawidłowego pliku PIM i klucza wraz z hasłem, aby otworzyć zaszyfrowany wolumin.

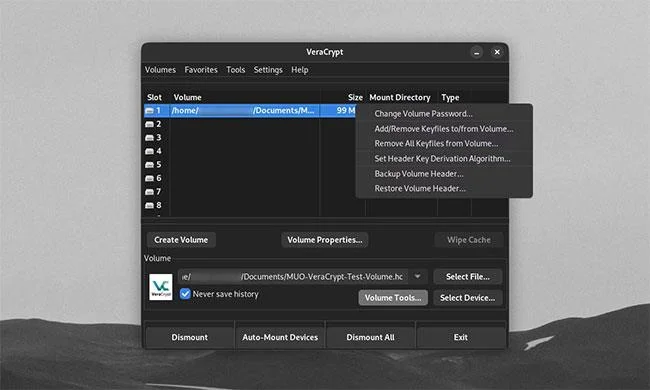

Wprowadź zmiany w istniejących woluminach VeraCrypt

![Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików Jak korzystać z zaawansowanych funkcji VeraCrypt w celu zabezpieczenia ważnych plików]()

Wprowadź zmiany w istniejących woluminach VeraCrypt

Po utworzeniu zaszyfrowanego woluminu nadal możesz wprowadzić zmiany w sposobie jego odszyfrowywania. Aby to zrobić, kliknij Narzędzia woluminu w głównym oknie VeraCrypt. Będziesz mieć możliwość zmiany lub usunięcia hasła woluminu, danych PIM i pliku klucza. Możesz to zrobić, jeśli musisz często zmieniać hasło.