Obecnie chipy RFID znajdują zastosowanie w wielu rzeczach: kartach kredytowych, książkach bibliotecznych, artykułach spożywczych, przywieszkach zabezpieczających, dokumentacji medycznej, paszportach itp. Chociaż jest to bardzo wygodne, hakerzy mogą wiele się o Tobie dowiedzieć dzięki znacznikom RFID.

Poniżej znajdziesz podstawowe informacje o tym, jak można zhakować technologię RFID i co zrobić, aby zachować bezpieczeństwo.

Jak łatwo można zeskanować chipy RFID?

Hakerzy atakujący technologię RFID pokazali, jak łatwo można przechwycić informacje w chipach RFID. Ponieważ niektóre chipy można przepisać, hakerzy mają nawet możliwość usunięcia lub zastąpienia informacji RFID własnymi danymi.

Hakerom nie jest zbyt trudno stworzyć własne skanery RFID, jeśli chcą. Komponenty skanera można łatwo kupić, a po zbudowaniu każdy może skanować znaczniki RFID i pobierać z nich informacje. Rodzi to pewne obawy, czy wygoda RFID jest warta ryzyka.

Przechowywanie informacji w chipach RFID jest bardzo łatwe

Problem nr 1: Skanowanie kart kredytowych

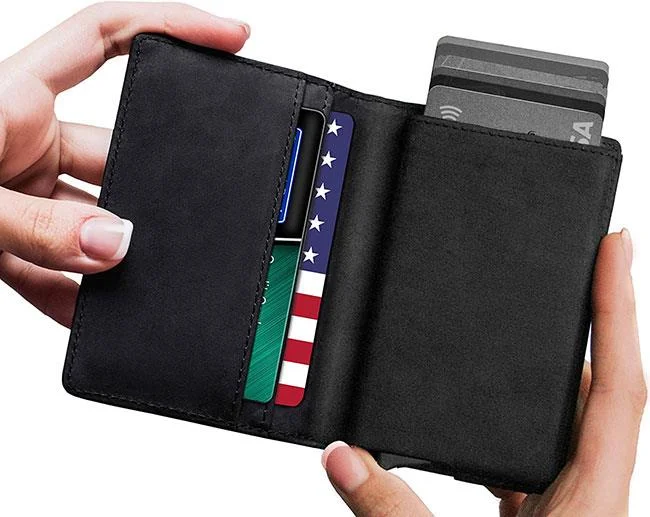

Jedna z największych obaw związanych z hakowaniem RFID dotyczy kart kredytowych i debetowych. Podczas gdy karta RFID pozostaje bezpiecznie w Twoim portfelu, haker może ją zeskanować bez Twojej wiedzy. Osoba atakująca może następnie po cichu wyczerpać Twoje środki lub ukraść informacje.

Takie ataki brzmią dość przerażająco, a portfele blokujące RFID zostały stworzone, aby zapewnić ludziom spokój ducha. Portfele te blokują fale radiowe wykorzystywane przez technologię RFID i uniemożliwiają innym kradzież danych.

Ale oto zabawna część ataków opartych na znacznikach RFID. Choć istnieją niezaprzeczalne dowody na to, że takie ataki mogą mieć miejsce, w rzeczywistości do nich nie doszło. Niezależne raporty o tym, jak hakerzy ukradli 1,18 miliona funtów (2,2 miliona dolarów) w wyniku ataków zbliżeniowych, które miały miejsce w ciągu 10 miesięcy w 2018 roku.

Jak zapobiec włamaniom RFID?

Jeśli chcesz zachować bezpieczeństwo, jak blokować sygnały RFID? Ogólnie rzecz biorąc, metal i woda to najlepszy sposób na blokowanie sygnałów radiowych przychodzących i wychodzących z chipów RFID. Jeśli zablokujesz ten sygnał, znacznik RFID nie będzie mógł zostać odczytany.

Wyposaż portfele i torby blokujące sygnały RFID

Ekonomicznym sposobem blokowania sygnałów RFID jest użycie folii aluminiowej. Możesz wykorzystać kawałek folii lub połączyć go z kartonem i stworzyć własny bloker sygnału RFID. Jednakże folia aluminiowa nie jest w stanie zablokować wszystkich sygnałów i z czasem może się zużyć. Więc na pewno nie jest to rozwiązanie idealne.

Warto również wspomnieć, że wiele osób sprzedaje klucze RFID, które w zasadzie są po prostu kawałkami folii. Uważaj na nie, ponieważ nie chronią Cię całkowicie.

![Jak można zhakować technologię RFID? Jak można zhakować technologię RFID?]()

Portfele blokujące RFID mogą pomóc Ci zwiększyć bezpieczeństwo

Najbardziej skuteczne akcesoria blokujące RFID dostępne na rynku to te, które wykorzystują klatkę Faradaya (wydrążony przewód, wewnątrz którego pole elektryczne we wszystkich punktach wynosi zero) z zewnętrzną powłoką.

Należy jednak pamiętać, że portfele blokujące RFID nie pomogą, jeśli nieumyślnie zgubimy kartę. Krótko mówiąc, nadal stosuj środki bezpieczeństwa karty kredytowej, nawet jeśli masz portfel blokujący RFID.

Dokładnie sprawdź bezpieczeństwo RFID

Upewnij się także, że Twoje środki bezpieczeństwa nie opierają się wyłącznie na technologii RFID. Na przykład skontaktuj się z wystawcą karty kredytowej i sprawdź, czy może wyłączyć na Twojej karcie zakupy wykorzystujące wyłącznie technologię RFID. Jeśli to możliwe, gdy ktoś skopiuje tag RFID z Twojej karty, nadal będziesz bezpieczny. Innym przykładem jest to, że w biurze nie stosuje się przepustek RFID do drzwi w celu zapewnienia innego, silnego systemu bezpieczeństwa.

Jeśli nadal odczuwasz niepokój w związku z obecnością RFID, możesz stworzyć własny czytnik RFID i regularnie testować go w domu, aby zobaczyć, co można odczytać i sprawdzić, czy zastosowano środki ochrony RFID. Jak dobrze funkcjonujesz. Jeśli zbytnio się martwisz, możesz okresowo skanować, aby sprawdzić, czy coś się zmieniło.