Bezpieczeństwo jest ważnym aspektem każdej witryny internetowej – zwłaszcza operacji e-commerce.

Był czas, kiedy ludzie i firmy byli niemal całkowicie zdani na łaskę losu i mogli mieć tylko nadzieję, że nikt nie włamie się do ich treści ani nie zainstaluje złośliwego oprogramowania na ich stronach internetowych.

Należy to już jednak do przeszłości, ponieważ liczba i częstotliwość ataków, co oznacza, że stanowią one ciągłe zagrożenie, szybko rośnie. Im skuteczniejsza jest witryna, tym większe ryzyko włamania.

Jakie są zatem sposoby ochrony witryny internetowej i ograniczenia możliwości włamania się na witrynę lub zmiany jej w niecnych celach?

Zanim jednak się o tym dowiedzą, czytelnicy muszą zrozumieć najbardziej podstawowy poziom bezpieczeństwa, czyli poziom, na którym hakowane są wiele stron internetowych – nawet tych hostowanych na bezpiecznych serwerach.

Zapewnienie bezpieczeństwa strony internetowej

Pierwsza linia obrony

Chociaż niektóre firmy nadal nalegają na hosting własnych witryn internetowych, większość witryn biznesowych znajduje się na bezpiecznych serwerach usług hostingowych .

Wybierając dostawcę usług hostingowych , użytkownik musi określić system operacyjny, na którym działa system (Windows Server, Linux lub Unix), i to określa wymagane protokoły bezpieczeństwa.

Jedynie administratorzy odpowiedzialni za zarządzanie witryną mogą zmieniać strukturę plików na niej.

W przypadku, gdy zbyt wiele osób zna dane konta administratora, a hasło nie jest regularnie zmieniane, to jeśli na jednym z komputerów używanych przez administratora zostanie zainstalowany tylko keylogger , hasło logowania zostanie ujawnione.

Ale szczerze mówiąc, zapamiętywanie haseł poprzez zapisywanie ich na notatkach jest bardzo powszechne w biurach.

Zabezpieczenie tych haseł jest pierwszą „linią obrony”. Bez tego wszystko, co zostanie zrobione, może zostać łatwo cofnięte przez złych ludzi.

Dlatego warto najpierw zapamiętać dwie lekcje na temat bezpieczeństwa witryn internetowych:

- Sieć, w której budowana jest witryna, musi być dobrze zabezpieczona.

- Bezpieczeństwa nie da się poprawić poprzez zapisanie haseł i umieszczenie ich w widocznym miejscu.

![Jak ocenić i poprawić bezpieczeństwo strony internetowej Jak ocenić i poprawić bezpieczeństwo strony internetowej]()

Kontrola bezpieczeństwa

Przeprowadzenie testów bezpieczeństwa na stronie internetowej jest stosunkowo prostym zadaniem, które może wykonać personel IT, korzystając z odpowiednich narzędzi programowych. Dodatkowo istnieje możliwość zlecenia firmie zewnętrznej pełnego skanowania witryny i identyfikacji potencjalnych słabych punktów, które wymagają uwagi.

Jeśli korzystasz z usługi hostingowej, Twój dostawca może również zalecić narzędzia zabezpieczające, aby zapewnić bezpieczeństwo Twojej witryny od samego początku.

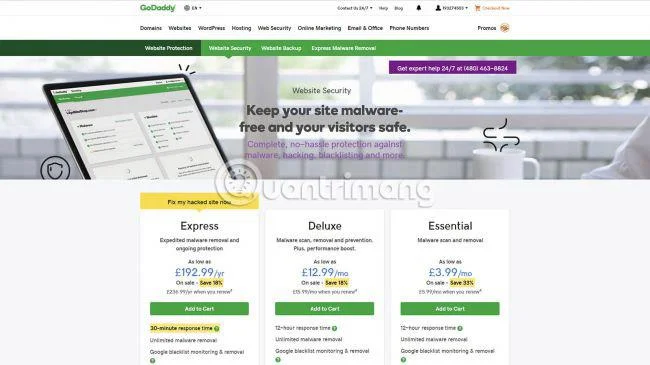

Ponadto wielu dostawców oferuje również pakiety zabezpieczeń witryn internetowych, które zapewniają szybką reakcję na zagrożenia i łagodzenie ataków typu „odmowa usługi”. To właściwa inwestycja, chyba że masz tylko mały osobisty blog.

Cena tych usług nie jest zbyt wysoka, biorąc pod uwagę wygórowaną kwotę straconą w przypadku awarii witryny internetowej przez dowolny okres, szczególnie w przypadku usług e-commerce.

Niezależnie od zastosowanej metody ważne jest regularne przeprowadzanie skanów bezpieczeństwa, aby identyfikować możliwe nowe zagrożenia w momencie ich pojawienia się i natychmiast je usuwać, tj.

![Jak ocenić i poprawić bezpieczeństwo strony internetowej Jak ocenić i poprawić bezpieczeństwo strony internetowej]()

Ogólne obawy

Najczęstsze formy ataków, na jakie napotykają strony internetowe, to:

- Rozproszona odmowa usługi (DDoS) — wiele zdalnych komputerów, często zainfekowanych trojanami, działających na stronach internetowych, w sposób ciągły wysyła żądania, a serwery nie są w stanie obsłużyć takiej liczby żądań.

- Infekcja złośliwym oprogramowaniem — w jakiś sposób pliki zawierające złośliwy kod są umieszczane na stronie internetowej z zamiarem przesłania go każdemu odwiedzającemu.

- Wstrzyknięcie SQL — złośliwy kod jest wstawiany do formularza lub danych wejściowych, a następnie wykonywany na serwerze przez bazę danych SQL. Ten kod może umożliwić dostęp do danych klienta lub otworzyć maszynę w celu uzyskania dostępu z zewnątrz.

- Brutalna siła - Luka w systemie operacyjnym pozwala na powtarzające się ataki, prowadzące do resetów, otwierania portów dla kolejnego ataku. Biorąc pod uwagę złożoność nowoczesnych systemów operacyjnych, dość często wykrywane są nowe luki.

- Cross-site scripting – ta metoda hakerska przekierowuje przeglądarkę na inną stronę internetową lub podmienia zawartość zaatakowanej witryny bez wiedzy odwiedzającego.

- Ataki dnia zerowego — są to nowe i trudne do uniknięcia ataki wykorzystujące mało znane słabości. Czas pomiędzy wykryciem luki a jej naprawieniem jest ważny, a niektóre funkcje serwera mogą zostać tymczasowo wyłączone do czasu udostępnienia poprawki.

Słabe strony projektu

Chociaż wiele witryn internetowych obsługuje następujące funkcje, są one również źródłem wielu problemów związanych z bezpieczeństwem:

- Formularze — wszystko, co obsługuje dane wejściowe na serwerze, stanowi potencjalną „lukę” w przypadku złośliwego kodu i może zostać wykorzystane do wyodrębnienia danych użytkownika.

- Fora — umieszczanie skryptów i przekierowywanie użytkowników do witryn rozprzestrzeniających złośliwe oprogramowanie to tylko kilka potencjalnych problemów na forach tworzonych przez użytkowników.

- Logowanie społecznościowe — używanie konta Facebook lub Google do logowania się na stronie internetowej jest szybkie i łatwe, ale może być również przyczyną włamań na te konta.

- Handel elektroniczny — przestępcy wyczuwają pieniądze, a hakerzy włożą więcej wysiłku w włamanie się do witryny handlu elektronicznego.

- Niekontrolowana treść — jeśli czerpiesz wiadomości i artykuły z innych witryn, Twoja witryna jest zależna od stosowanych przez nie środków bezpieczeństwa, jakiekolwiek by one nie były.

Oczywiście usunięcie wszystkich tych funkcji ze strony internetowej sprawi, że stanie się ona nieatrakcyjna dla odwiedzających. Należy podjąć decyzję, jakie elementy przygotować do użycia i w jaki sposób ma to złagodzić związane z tym problemy bezpieczeństwa.

![Jak ocenić i poprawić bezpieczeństwo strony internetowej Jak ocenić i poprawić bezpieczeństwo strony internetowej]()

Posiadać odpowiednie środki ochronne

Nie ma sposobu, aby zagwarantować, że Twoja witryna nigdy nie zostanie zhakowana. Na koniec możesz spróbować zhakować własną witrynę i mieć pewność, że szybko poradzisz sobie z wszelkimi problemami.

Dokładny poziom podejmowanych wysiłków w zakresie bezpieczeństwa to coś, z czym borykają się wszystkie firmy, ale w przypadku sprzedawców online dane osobowe i finansowe klientów muszą być w 100% bezpieczne.Towary są bezpieczne.

Wiele firm i organizacji zostało skradzionych wszystkich danych klientów, które następnie wykorzystuje się do fałszowania informacji o tożsamości, co wiąże się z niezwykle kosztownymi konsekwencjami.

Niezależnie od tego, jaki poziom ochrony i nadzoru zostanie wybrany, musi on być dostosowany do zamierzonego celu. Na koniec zastanów się, czy istnieje lepszy środek bezpieczeństwa przy minimalnych kosztach.

Mamy nadzieję, że znajdziesz właściwe rozwiązanie!

Zobacz więcej: