Czy byłeś kiedyś w sytuacji, w której musiałeś uporać się z plikiem bez rozszerzenia? Jak to otworzyć? Prostym sposobem jest zgadnięcie i próba zmiany rozszerzenia pliku na inny typ pliku, a następnie próba jego otwarcia.

To czasami działa, jeśli ktoś twierdzi, że wysyła e-mailem dokument programu Word, ale z jakiegoś powodu plik nie ma rozszerzenia. Oczywiście możesz wypróbować rozszerzenie pliku .doc lub .docx , a plik się otworzy.

Jeśli jednak nie wiesz, jaki to typ pliku, wypróbowanie kilku różnych rozszerzeń jest stratą czasu. Ponadto mogłeś nie zainstalować programu, z którym skojarzony jest dany typ pliku, więc nawet jeśli zmienisz rozszerzenie na prawidłowe, plik nadal nie zostanie otwarty.

Na przykład, jeśli plik rzeczywiście ma rozszerzenie PSD i spróbujesz go otworzyć bez zainstalowanego programu Photoshop , możesz błędnie wywnioskować prawidłowe rozszerzenie pliku.

W tym artykule Quantrimang.com pokaże Ci szybszy i dokładniejszy sposób określenia typu posiadanego pliku. Aby to zrobić, w artykule utworzono kilka plików testowych, a następnie usunięto rozszerzenia plików.

W przykładzie utworzono dokument Word, plik PDF i plik obrazu w celach ilustracyjnych. Oczywiście plik może być innego typu, ale proces będzie taki sam dla każdego typu pliku.

Zainstaluj edytor HEX

Edytor HEX wydaje się szalony i zbyt techniczny, ale naprawdę nie jest taki zły. Istnieje bezpłatne oprogramowanie o nazwie XVI32 , którego nie trzeba instalować, aby z niego korzystać.

Wystarczy pobrać i uruchomić plik EXE! Główny interfejs wygląda tak po otwarciu programu.

![Jak otwierać pliki bez rozszerzenia Jak otwierać pliki bez rozszerzenia]()

Sprawdź dokładny typ pliku za pomocą XVI32

Po lewej stronie znajduje się przeglądarka szesnastkowa, a po prawej inspektor danych, który zasadniczo konwertuje wartości szesnastkowe na rzeczywiste wartości danych. Bardzo trudno jest zrozumieć cokolwiek po stronie heksów, więc nie martw się tym.

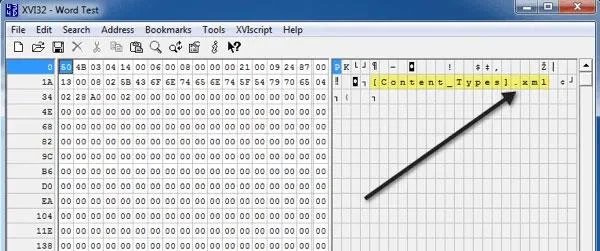

Większość informacji po stronie danych również będzie bez znaczenia, ale zazwyczaj będzie tam jakiś kluczowy tekst, który powie Ci, z jakim typem pliku pracujesz. W pierwszym przykładzie autor otwiera dokument Worda z usuniętym rozszerzeniem .docx. Oto, co dzieje się w XVI32:

![Jak otwierać pliki bez rozszerzenia Jak otwierać pliki bez rozszerzenia]()

Pierwszym miejscem, na które należy zwrócić uwagę, jest górna część inspektora danych. Jak widać, .XML oznacza, że jest to plik XML. Ale poczekaj, możesz się zastanawiać, czy to nie jest dokument Word?

Technicznie rzecz biorąc, wszystkie dokumenty programu Word są plikami XML w pakiecie Office 2010. Cała zawartość dokumentu programu Word jest w rzeczywistości przechowywana w podstawowym pliku XML i dlatego widzisz w nim plik .XML.

Jeśli jednak przewiniesz nieco w dół w Inspektorze danych, na końcu jednej z sekcji akapitów zobaczysz następujący komunikat:

![Jak otwierać pliki bez rozszerzenia Jak otwierać pliki bez rozszerzenia]()

W końcu widzisz „słowo” i „dokument”, co oznacza, że jest to dokument programu Word. Niektóre typy plików, takie jak dokumenty programu Word, są nieco trudniejsze do znalezienia ze względu na podstawową strukturę XML, ale po prostu przewijaj i szukaj, a znajdziesz je.

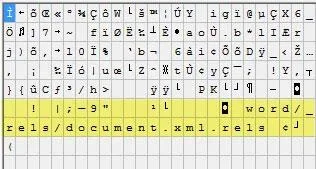

Inne typy plików są naprawdę łatwe. Na przykład tak wygląda artykuł po otwarciu pliku PDF w XVI32:

![Jak otwierać pliki bez rozszerzenia Jak otwierać pliki bez rozszerzenia]()

Na początku pierwszej linii znajduje się plik PDF, dzięki czemu wiesz, że pracujesz z plikiem PDF. Bardzo proste! A oto interfejs podczas otwierania pliku obrazu PNG:

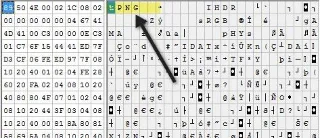

![Jak otwierać pliki bez rozszerzenia Jak otwierać pliki bez rozszerzenia]()

Ponownie łatwo to rozgryźć, ponieważ PNG jest zapisany na samym początku pliku. W ostatnim przykładzie w artykule postanowiono wypróbować plik MP3 , aby zobaczyć, jak wygląda.

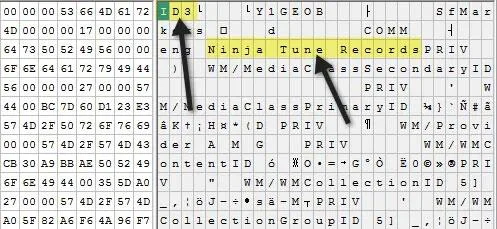

To jest trochę trudniejsze, ale jeśli spojrzysz na górę i wyszukasz w Google dowolną grupę 3 lub 4 wielkich liter, znajdziesz typ pliku.

![Jak otwierać pliki bez rozszerzenia Jak otwierać pliki bez rozszerzenia]()

Jak widać, ID3 pojawia się w pierwszej linii. Chociaż nie jest wyraźnie powiedziane, że jest to plik MP3, ID3 daje ogromną wskazówkę, ponieważ ID3 to metadane przechowujące wszystkie informacje o pliku muzycznym, takie jak wykonawca, tytuł, album, rok itp. .

Jeśli więc widzisz ID3, możesz zgadnąć, że jest to plik MP3. Ponadto widzisz także inne sugestie, takie jak „Ninja Tune Records” , co oznacza, że prawdopodobnie jest to plik audio.

Ogólnie rzecz biorąc, jest to znacznie lepszy sposób, aby dowiedzieć się, jak otworzyć plik bez rozszerzenia, zamiast losowo wypróbowywać różne rozszerzenia plików bez żadnego pomysłu.

Mam nadzieję, że odniesiesz sukces.