Czy wiesz coś na temat komunikatu „Czy chcesz wysłać potwierdzenie przeczytania?” które czasami otrzymujesz po otwarciu e-maila? Można rozsądnie założyć, że jeśli nie zobaczysz wiadomości, nic nie zostanie odesłane do nadawcy. Ale nie zawsze jest to prawdą.

Dzięki magii czegoś, co nazywa się pikselem śledzącym (mały obraz osadzony w HTML i/lub JavaScript ), samo otwarcie wiadomości e-mail może poinformować nadawcę nie tylko o tym, kiedy otworzyłeś wiadomość, ale także podać Twój adres IP (synonim lokalizacji) , klienta poczty e-mail i używanego systemu operacyjnego.

Piksele śledzące są obecne już od dłuższego czasu, zarówno w wiadomościach e-mail, jak i na stronach internetowych. Byli krytykowani za potajemne zbieranie danych i często nie informowanie użytkowników, że wysyłają jakiekolwiek informacje z powrotem na serwer. Nie tylko dla firm, technologia ta jest dostępna bezpłatnie dla osób prywatnych i umożliwia każdemu znalezienie lokalizacji innych osób poprzez wysyłanie wiadomości e-mail z tematem przynęty na kliknięcie (kliknięcie przez odbiorcę) i pikselem śledzącym.

Dowiedz się więcej o pikselach śledzących

Co to są piksele śledzące i jak działają?

Piksele śledzące to piksele obrazu o wymiarach 1×1 (takie jak GIF, JPEG, PNG itp.), osadzone w wiadomości e-mail lub na stronie internetowej jak każdy inny obraz, z tą różnicą, że jest ukryty. Same piksele są dość małe i nadając obrazowi przezroczystość, mieszając go z tłem lub manipulując nim za pomocą jakiegoś kodu, możesz sprawić, że element śledzący będzie w zasadzie niewidoczny. Jednak w zasadzie jest to obraz, więc kiedy otworzysz coś zawierającego piksel śledzący, Twoja przeglądarka lub klient poczty e-mail wysyła żądanie do dowolnego serwera, na którym zapisany jest piksel śledzący.

![Jak piksele śledzące śledzą Twoje e-maile i jak je blokować Jak piksele śledzące śledzą Twoje e-maile i jak je blokować]()

Gdy serwer otrzyma to żądanie, zapisuje (co najmniej) godzinę, datę i adres IP urządzenia, które zażądało piksela. Jeśli znajduje się ona w wiadomości e-mail, informacje z dziennika można wykorzystać jako szczegółowe powiadomienie o przeczytaniu wiadomości e-mail. Jeśli piksel znajduje się w witrynie internetowej, przekazuje Twój adres IP (i ewentualnie inne informacje behawioralne) z powrotem do serwera, na którym jest hostowany, a następnie służy do analizy ruchu i/lub pomaga w tworzeniu bardziej szczegółowego profilu Ciebie.

Śledzenie pikseli w wiadomościach e-mail

Śledzenie korespondencji osobistej jest prawdopodobnie najbardziej kontrowersyjnym zastosowaniem pikseli śledzących, ponieważ sprawia, że ludzie czują się „przerażająco”. Konkretna sytuacja jest następująca: klient poczty e-mail Superhuman został skrytykowany za zbudowanie systemu automatycznego pikseli śledzących, który informuje użytkowników, kiedy i gdzie otwierane są ich wiadomości. Ta funkcja nie została usunięta, ale jest domyślnie wyłączona i usuwa dane o lokalizacji.

![Jak piksele śledzące śledzą Twoje e-maile i jak je blokować Jak piksele śledzące śledzą Twoje e-maile i jak je blokować]()

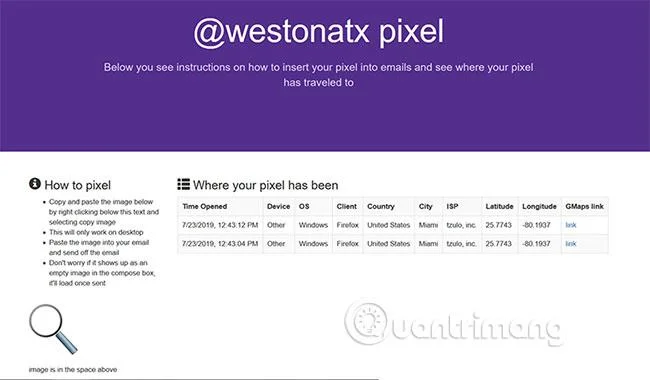

Supertracker to narzędzie do śledzenia pikseli, zaprojektowane, aby pokazać, jak łatwo jest śledzić ludzi.

Nie musisz jednak być nadludzkim użytkownikiem, aby umieszczać piksele śledzące w swoich e-mailach. Możesz nawet wypróbować demo, które inżynier szybko stworzył po skandalu z Superhumanem (link referencyjny: http://supertracker.delian.io/).

Śledzenie korespondencji osobistej w ten sposób z pewnością sprawia, że wiele osób ma poczucie, że ich prywatność została naruszona, ale e-maili marketingowych nie należy używać do śledzenia lub oceny czasu oczekiwania na odpowiedź po otwarciu wiadomości e-mail. Starają się głównie optymalizować strategie komunikacyjne.

Jeśli próbujesz udoskonalić swój marketing e-mailowy (lub znaleźć dobre cele spamu), możliwość uzyskania tego typu danych z pikseli śledzących jest naprawdę przydatna i firmy nie przestaną tego robić.

Jeśli jednak nie lubisz otrzymywać spamu, pamiętaj, że ładowanie obrazów (lub nawet innych elementów HTML) w wiadomościach spamowych prawdopodobnie uruchomi piksele śledzące, informujące serwer spamowy, że jesteś człowiekiem. Użyłeś aktywnego e-maila i kliknąłeś spam. W rezultacie będziesz otrzymywać więcej spamu! Ponadto spamerzy wiedzą, gdzie mieszkasz.

Śledzenie pikseli w Internecie

Świadomość, że e-maile ujawniają wiele informacji, może Cię zszokować, ale fakt, że strony internetowe w dużym stopniu śledzą użytkowników, może być mniej zaskakujący. Piksele śledzące to tylko jedna z wielu metod śledzenia stosowanych przez witryny internetowe w połączeniu z plikami cookie . Można je zobaczyć w wielu popularnych narzędziach do targetowania reklamowego i analitycznego.

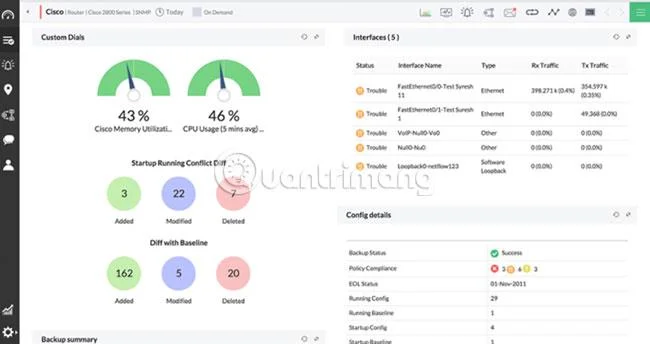

![Jak piksele śledzące śledzą Twoje e-maile i jak je blokować Jak piksele śledzące śledzą Twoje e-maile i jak je blokować]()

Na przykład piksel Facebooka umożliwia witrynom internetowym łączenie się z funkcjami reklamowymi Facebooka poprzez osadzenie piksela śledzącego, który uruchamia adres IP odwiedzającego i aktywność przeglądania, a następnie wysyła go z powrotem do Facebooka. Facebook może wykorzystać te dane, aby znaleźć Twój profil i wyświetlać reklamy. Najprawdopodobniej Facebook nie jest jedyną firmą, która to robi. Śledzenie pikseli jest powszechne wśród firm zajmujących się targetowaniem reklam i analizą, które gromadzą i pośredniczą w przekazywaniu danych użytkowników.

Czy piksele śledzące można zablokować?

![Jak piksele śledzące śledzą Twoje e-maile i jak je blokować Jak piksele śledzące śledzą Twoje e-maile i jak je blokować]()

Na podstawie śledzenia wiadomości e-mail główną poprawką jest upewnienie się, że Twój klient poczty e-mail jest skonfigurowany tak, aby pytał przed załadowaniem obrazów zewnętrznych. Problem polega na tym, że musisz odmawiać wszystkim obrazom w wiadomościach e-mail (chociaż niektóre z nich możesz chcieć zobaczyć). Jeśli chcesz, możesz całkowicie wyłączyć HTML w swoich e-mailach. Niektórzy dostawcy i klienci pozwalają na to.

Dodatkowo, jeśli korzystasz z Gmaila (i tylko Gmaila), możesz rozważyć Ugly Email lub Pixelblock , czyli rozszerzenia do Chrome, które wykrywają i wyłączają śledzenie w e-mailach bez ich blokowania.Inne obrazy.

W Internecie sytuacja jest bardziej skomplikowana. Zaprojektowano sygnalizatory WWW (będące jedną z wielu różnych technik stosowanych na stronach internetowych i w wiadomościach e-mail, często niewidoczne, a umożliwiające sprawdzenie, czy użytkownicy uzyskali dostęp do określonych treści). Projekt jest bardzo trudny do znalezienia. Chociaż rozszerzenia ochrony prywatności, takie jak Ghostery i Privacy Badger, mogą „wyłapać” niektóre sygnały nawigacyjne w sieci Web, ale nie wszystkie.

RODO może wymagać, aby strony internetowe pytały o pozwolenie przed śledzeniem Ciebie, ale zgodność z tym nie jest jednolita w zależności od regionu użytkownika. W każdym razie niektóre moduły śledzące prawdopodobnie ominą ekran uprawnień użytkownika, więc aby przeglądanie było naprawdę prywatne, będziesz musiał używać minimum VPN i Tora .