Odparcie ataku hakerów jest jednym z najważniejszych obowiązków administratora systemu. Jest to szczególnie konieczne w przypadku witryn zawierających wrażliwe dane klientów i dużą liczbę użytkowników. Dlatego ważne jest, aby administrator systemu podjął proaktywne działania w celu znalezienia i naprawienia luk w zabezpieczeniach swoich witryn internetowych.

Jednym z narzędzi, które może skanować strony internetowe pod kątem luk w zabezpieczeniach, jest Vega Vulnerability Scanner. Jest to bezpłatne oprogramowanie do testowania sieci o otwartym kodzie źródłowym, opracowane przez firmę Subgraph zajmującą się bezpieczeństwem. To narzędzie ma kilka interesujących funkcji, takich jak skaner proxy, ale artykuł skupi się na aspekcie automatycznego testowania bezpieczeństwa, który może pomóc w znalezieniu i sprawdzeniu poprawności wstrzykiwania SQL, luk w zabezpieczeniach skryptów krzyżowych (XSS) , przypadkowego ujawnienia poufnych informacji i wielu innych luk.

Istnieją podobne skanery aplikacji internetowych do Vegi, takie jak Burp Suite Scanner firmy Portswigger i Netsparker Security Scanner, które mają zaawansowane skanery podatności, ale skaner Vega może wykonywać wiele tych samych zadań, co jest całkowicie bezpłatne. Skaner Vega pomaga znaleźć i zrozumieć powagę luk w aplikacjach internetowych poprzez jasne i zwięzłe wyświetlanie przydatnych zasobów podczas każdego skanowania.

Jak używać Vegi do skanowania stron internetowych pod kątem luk w zabezpieczeniach

Krok 1: Zainstaluj Vegę

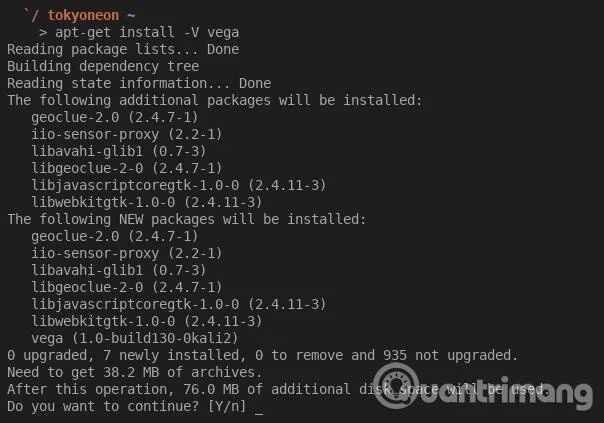

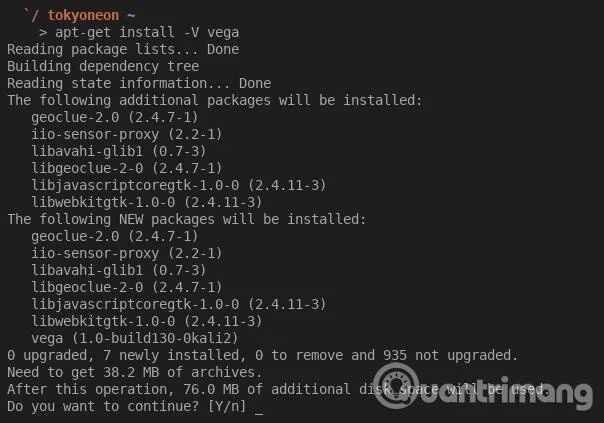

Ponieważ narzędzie Vega Vulnerability Scanner jest zwykle preinstalowane w większości wersji Kali Linux, powinieneś używać systemu Kali. Jeśli nie masz pewności, czy Twój system Kali ma skonfigurowaną Vegę, czy nie, możesz uruchomić polecenie apt-get, jak pokazano w oknie terminala poniżej. Użytkownik otrzyma komunikat informujący, że jest zainstalowany, jeśli jest, a jeśli nie, użyj tego polecenia, aby zainstalować.

apt-get update && apt-get install vega

Jeśli używasz BlackArch, możesz zainstalować Vega Vulnerability Scanner za pomocą poniższego polecenia. BlackArch nie korzysta z menedżera pakietów APT, dlatego użytkownicy powinni używać Pacmana.

pacman -S vega

Krok 2: Uruchom Vegę

W Kali Linux narzędzia są automatycznie zorganizowane w kategorie, więc kliknij „ Aplikacje ”, następnie najedź kursorem na kategorię „ Analiza aplikacji internetowych ” i kliknij „ Vega ”. W zależności od użycia wersji Kali, takich jak XFCE, menu Aplikacje może wyglądać nieco inaczej. Możesz także po prostu wyszukać „ Vega ” na ekranie „ Pokaż aplikacje ” .

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

Krok 3: Skonfiguruj Vegę

Po pierwszym uruchomieniu aplikacji warto przyjrzeć się dostępnym opcjom. W lewym górnym rogu kliknij menu „ Okno ”, a następnie spójrz na „ Preferencje ”.

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

Żądanie HTTP serwera proxy Vega (opcjonalnie)

Jeśli chcesz anonimowo skanować wszystkie połączenia Vega i proxy, wybierz opcję „ Włącz proxy SOCKS ” w obszarze Ogólne i wprowadź adres i port proxy. Jeśli używasz Tora, wprowadź domyślny adres Tora i port (127.0.0.1:9050). Pomoże to ukryć źródło skanowania. Jeśli korzystasz z bezpłatnej lub premium usługi proxy, wybierz żądany adres i port.

Użyj agenta użytkownika Tora (opcjonalnie)

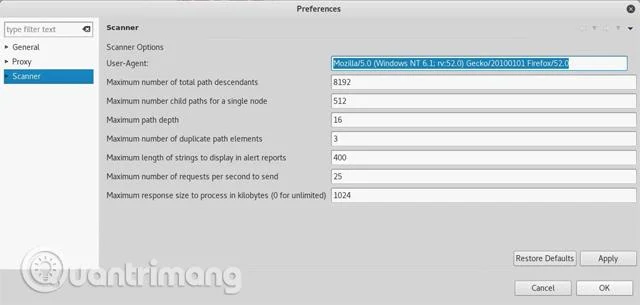

Jeśli zdecydujesz się przeskanować Vegę przez Tora, możesz także rozważyć zmianę klienta użytkownika Vega na agenta użytkownika przeglądarki Tor. Pomoże to użytkownikom uzyskać dostęp do niektórych (ale nie wszystkich) witryn blokujących żądania Tor HTTP.

Aby zmodyfikować klienta użytkownika Vega, kliknij kategorię „ Skaner ” i wprowadź agenta użytkownika przeglądarki Tor obok User-Agent, a następnie kliknij „ Zastosuj ” i „ OK ”, aby zapisać zmiany. Poniżej znajduje się aktualny agent użytkownika przeglądarki Tor z lutego 2018 r.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

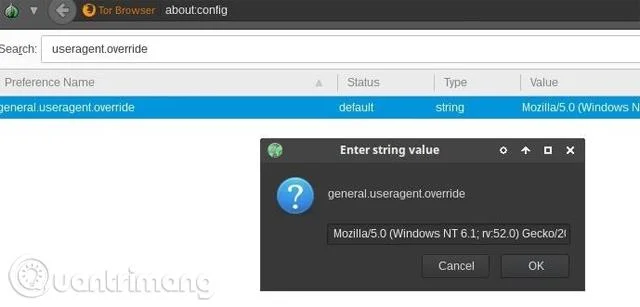

Agent użytkownika przeglądarki Tor będzie się zmieniał przy każdej większej aktualizacji przeglądarki Tor. Aby znaleźć najnowszego klienta użytkownika, otwórz najnowszą przeglądarkę Tor i wpisz about:config w pasku adresu. Jeśli zobaczysz ostrzeżenie, wybierz „ Akceptuję ryzyko ”, a następnie wpisz useragent.override w pasku wyszukiwania.

- Wskazówki „Informacje o: Konfiguracja” udoskonalają przeglądarkę Firefox

Wyświetla się dwukrotne kliknięcie wpisu, umożliwiające użytkownikowi skopiowanie ciągu agenta użytkownika. Alternatywnie możesz także kliknąć prawym przyciskiem myszy i wybrać „ Kopiuj ”.

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

Średnie żądanie HTTP (opcjonalnie)

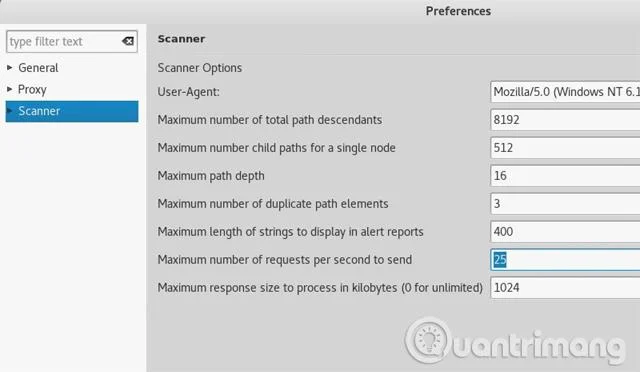

Kolejną rzeczą w menu Skanera, którą użytkownicy mogą chcieć zmodyfikować, jest opcja Maksymalna liczba żądań wysłania na sekundę . Domyślnie oprogramowanie jest ustawione na 25 żądań/sekundę.

W zależności od scenariusza to żądanie na sekundę może być za duże lub za małe. Zakładając, że masz pozwolenie na skanowanie witryny internetowej za pomocą Vegi, dziesięć żądań na sekundę to prawdopodobnie dobra liczba na początek. W przypadku witryn, które posiadasz, bardziej odpowiednie może być 100 żądań na sekundę. Wymagana ilość zależy wyłącznie od użytkownika.

Nie zauważysz wzrostu mocy obliczeniowej w przypadku wykorzystania większej liczby żądań na sekundę, więc bezpiecznie jest ustawić tę liczbę na wyższą. Vega nie jest narzędziem DDoS, przepustowość Internetu i przepustowość witryny automatycznie zmniejszą liczbę żądań.

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

Ustawienia odbiornika w „ Proxy ” to opcje niezwiązane ze skanerami. Opcja „ Debuguj ” w sekcji Skaner jest przeznaczona dla programistów Vega.

Krok 4: Zeskanuj witrynę za pomocą Vegi

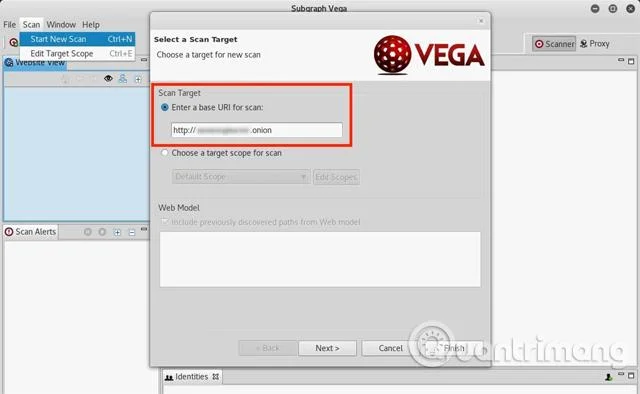

Teraz, gdy Vega jest zainstalowana i skonfigurowana, możesz rozpocząć skanowanie witryny. Aby rozpocząć skanowanie, otwórz menu „ Skanuj ” w lewym górnym rogu i kliknij „ Rozpocznij nowe skanowanie ”. Pojawi się okno Wybierz cel skanowania , wprowadź adres URL, który chcesz skanować w polu poniżej celu skanowania, a następnie kliknij „ Dalej ”.

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

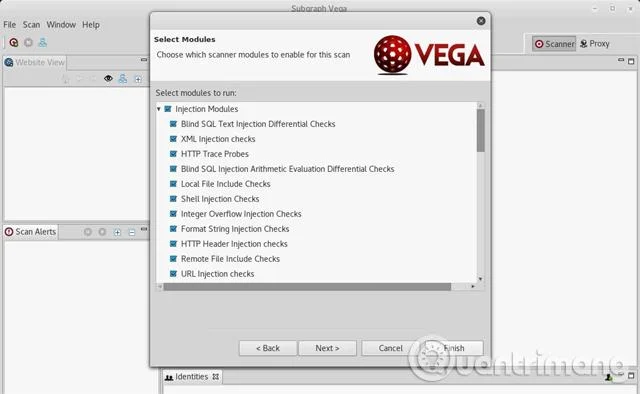

Vega ma dziesiątki modułów zaprojektowanych do wyszukiwania różnych typowych luk w zabezpieczeniach serwerów internetowych, takich jak luki w zabezpieczeniach SQL, XSS i XML. Jeśli chcesz włączyć wszystkie moduły skanowania, po prostu zaznacz je wszystkie i kliknij „ Zakończ ”, aby rozpocząć skanowanie witryny. Jeżeli nie, odznacz przy pierwszym uruchomieniu moduły, które Cię nie interesują.

Uwaga: Jeśli nie ma potrzeby dostosowywania opcji uwierzytelniania lub parametrów , po prostu wybierz opcję „ Zakończ ” po wybraniu modułów.

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

To skanowanie może potrwać od 2 do 8 godzin, w zależności od rozmiaru witryny i wcześniej ustawionej liczby żądań na sekundę. Użytkownicy wiedzą, że skanowanie się rozpoczęło, gdy witryna internetowa pojawi się na karcie Alerty skanowania . Po zakończeniu skanowania otrzymasz szczegółowy raport na temat wykrytych luk w zabezpieczeniach.

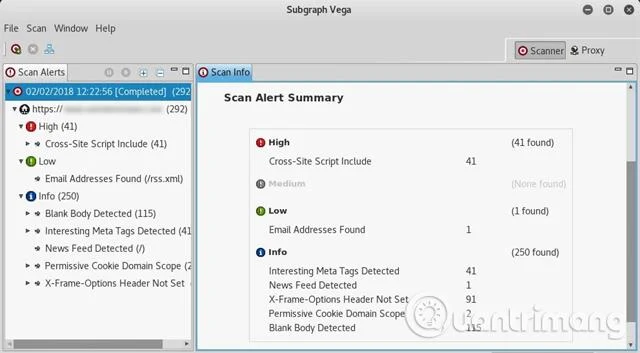

Krok 5: Zinterpretuj ogłoszenie Vegi

Po zakończeniu skanowania Vega przedstawi jasne i zwięzłe podsumowanie alertów. Jeśli Vega zgłosi „wysokie” luki w zabezpieczeniach, użytkownicy nie muszą wpadać w panikę. Moduły Vegi są bardzo wrażliwe i czasami generują fałszywe alarmy w przypadku luk, które w rzeczywistości mogą nie istnieć. Czasami nie jest to nic złego. Dlatego warto przejrzeć raport i ręcznie sprawdzić każde ostrzeżenie.

Vega wykonuje świetną robotę, wyjaśniając, co oznaczają poszczególne ostrzeżenia, jaki mają wpływ na witrynę i jak naprawić luki. Zawiera także przydatne odniesienia, które mogą pomóc użytkownikom lepiej zrozumieć, jak radzić sobie z lukami w zabezpieczeniach. Kliknięcie jednego z alertów wyświetli mnóstwo przydatnych informacji.

![Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux Jak skanować strony internetowe pod kątem potencjalnych luk w zabezpieczeniach za pomocą Vega na Kali Linux]()

Vega to świetne narzędzie, które pomaga badaczom bezpieczeństwa lepiej zrozumieć oceny bezpieczeństwa Pentest. Szeroki wybór modułów pozwala nawet nowym użytkownikom zagłębić się w potencjalne zagrożenia bezpieczeństwa i ocenić ich wagę dla stron internetowych. Każdy, kto jest zainteresowany poprawą bezpieczeństwa witryn internetowych i udoskonaleniem swoich umiejętności hakowania sieci, pokocha Vegę i jej łatwość obsługi.

Zobacz więcej: