Za każdym razem, gdy pobierasz program z Internetu, musisz zaufać programiście, że nie jest to złośliwe oprogramowanie. Żaden inny sposób. Ale zwykle nie stanowi to problemu, szczególnie w przypadku znanych programistów i oprogramowania.

Jednak witryny internetowe zawierające oprogramowanie są bardziej podatne na ataki. Osoby atakujące mogą podważyć bezpieczeństwo witryny internetowej i zastąpić programy ich złośliwymi wersjami. Szkodliwa wersja wygląda i działa dokładnie tak samo jak oryginał, z tą różnicą, że zawiera backdoora . Za pomocą tego backdoora osoba atakująca może kontrolować różne części komputera. Twój komputer zostanie podłączony do botnetu lub, co gorsza, złośliwe oprogramowanie będzie czekać, aż użyjesz karty kredytowej/debetowej i ukradnie dane logowania. Należy zachować szczególną ostrożność podczas pobierania ważnego oprogramowania, takiego jak systemy operacyjne, portfele kryptowalut lub inne podobne oprogramowanie.

Instrukcje dotyczące uwierzytelniania oprogramowania Windows przy użyciu podpisów cyfrowych

Podpisy cyfrowe mogą chronić Cię w dzisiejszych czasach

Twórcy oprogramowania mogą „podpisywać” swoje produkty. Jeśli osoba atakująca nie zdoła ukraść klucza prywatnego twórcy oprogramowania, nie ma możliwości sfałszowania tego podpisu. W wielu przypadkach tysiące użytkowników pobrało złośliwe programy i prawie w każdym przypadku, gdyby sprawdzili podpisy cyfrowe, zauważyliby, że są one nieprawidłowe i można było uniknąć tej sytuacji. Stosunkowo łatwo jest wymienić oprogramowanie na podatnej stronie internetowej, ale niezwykle trudno ukraść klucz prywatny, który jest odpowiednio przechowywany i odizolowany od dostępu do Internetu.

Więcej o podpisach cyfrowych przeczytasz w artykule: Jak sprawdzić autentyczność oprogramowania Linux za pomocą podpisów cyfrowych . W tym artykule omówiono to samo, z tą różnicą, że do uwierzytelniania pobranych plików będziesz używać narzędzi systemu Windows.

Jak używać Gpg4win do weryfikacji podpisów cyfrowych

Pobierz i zainstaluj Gpg4win . Inteligentni ludzie będą się zastanawiać, jak sprawdzić, czy to oprogramowanie jest legalne. To dobre pytanie i jeśli ta strona pobierania jest uszkodzona, wszystkie poniższe kroki pójdą na marne.

Na szczęście programista Gpg4win zadał sobie trud uzyskania podpisu swojego oprogramowania przez urząd certyfikacji i szczegółowo opisuje kroki wymagane do weryfikacji programu na stronie internetowej. Chociaż do sprawdzania ważności używana jest ta sama kryptografia, ogólna metoda będzie inna. Wykorzystywane są do tego certyfikaty cyfrowe.

Potwierdź sumę kontrolną pliku

Załóżmy, że chcesz pobrać portfel Bitcoin Core . Pobierz plik wykonywalny systemu Windows x64 ( exe , a nie zip ). Następnie kliknij „ Zweryfikuj podpisy wersji ”, aby pobrać plik SHA256SUMS.asc. Pierwszym krokiem jest sprawdzenie skrótu pliku instalacyjnego.

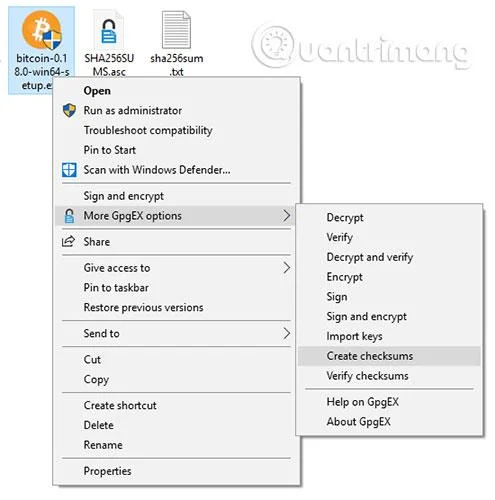

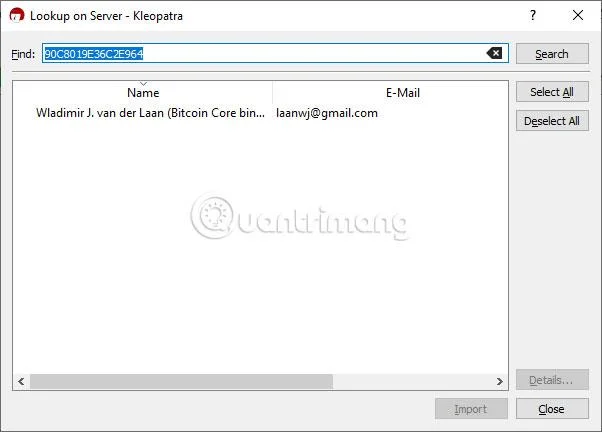

Przejdź do folderu pobierania i po zainstalowaniu Gpg4win możesz teraz kliknąć plik prawym przyciskiem myszy, a pojawi się nowe menu kontekstowe. Kliknij prawym przyciskiem myszy plik instalacyjny Bitcoin ( pobrany plik exe ) i wybierz Więcej opcji GpgEX > Utwórz sumy kontrolne , jak na obrazku poniżej.

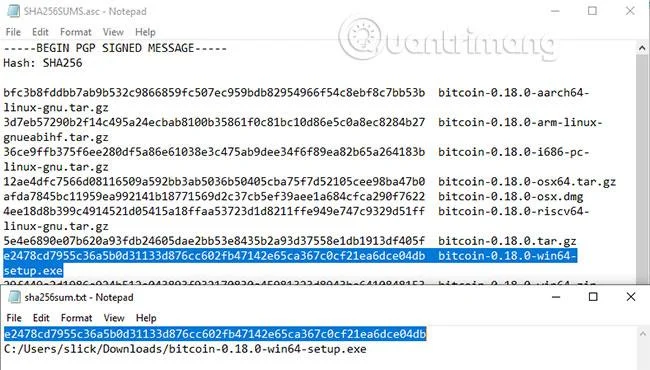

Otwórz zarówno utworzony plik sha256sum.txt , jak i pobrany plik SHA256SUMS.asc . Porównaj sumę kontrolną SHA256 i powinny być takie same.

![Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych]()

Sprawdź podpis pliku listy sum kontrolnych

Mimo że właśnie pobrałeś plik instalacyjny i listę sum kontrolnych z tej samej witryny, jeśli osoba atakująca zastąpi plik instalacyjny, może z łatwością zastąpić również listę sum kontrolnych. Hakerzy nie mogą jednak fałszować podpisów. Można to potwierdzić znanym (prawowitym) kluczem publicznym. Najpierw musisz pobrać ten klucz.

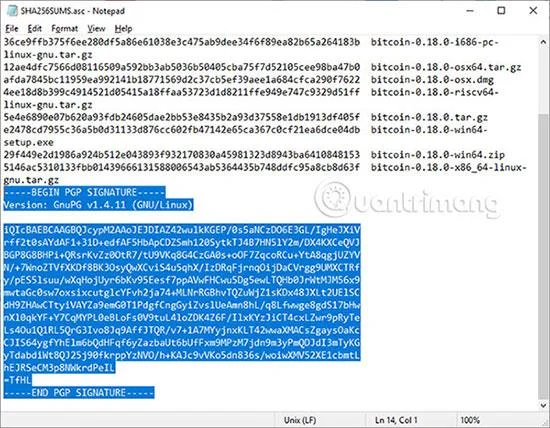

Obraz podpisu wygląda następująco:

![Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych]()

Jest to podpis wbudowany (zawarty w tym samym pliku, który sprawdza poprawność). Czasami podpis ten zostanie oddzielony i umieszczony w osobnym pliku. Jeśli zmienisz tylko jedną literę w tym pliku tekstowym, podpis straci ważność. Dzięki temu możesz mieć pewność, że programista zatwierdził i podpisał te dokładne, konkretne zasoby prawidłową sumą kontrolną.

Wprowadź klucz publiczny programisty

Klucze publiczne są dostępne do pobrania w sekcji „ Klucze do podpisania wydania rdzenia Bitcoin ” na stronie pobierania Bitcoin. Na wszelki wypadek możesz pobrać je z innego źródła. Jeśli atakujący zastąpi prawidłowe klucze swoim kluczem prywatnym, prawidłowe klucze (i odciski palców) znajdziesz we wszystkich innych miejscach, w których zostały opublikowane lub omówione.

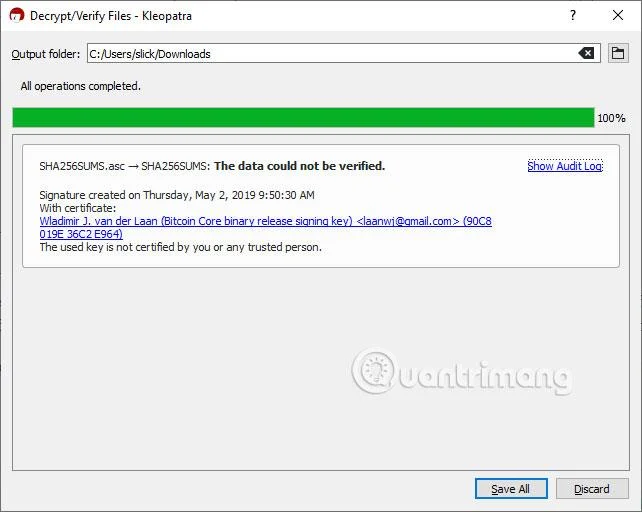

Kliknij prawym przyciskiem myszy plik SHA256SUMS.asc i wybierz opcję Odszyfruj i zweryfikuj . Program poinformuje Cię, że nie masz klucza publicznego. Kliknij Szukaj.

![Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych]()

Wyszukiwanie może chwilę potrwać. Zanotuj ciąg znaków w polu Znajdź.

![Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych]()

Możesz skopiować i wkleić do Google, aby zobaczyć odciski palców klucza publicznego, które były omawiane na legalnych stronach internetowych lub forach. Im więcej miejsc znajdziesz ten klucz publiczny, tym większa będzie pewność, że należy on do prawowitego właściciela.

Kliknij na klucz, a następnie wprowadź go. Możesz kliknąć Nie w następnym monicie (podejmij działania, aby potwierdzić klucz), jeśli nie wiesz jak lub nie chcesz tego teraz zrobić.

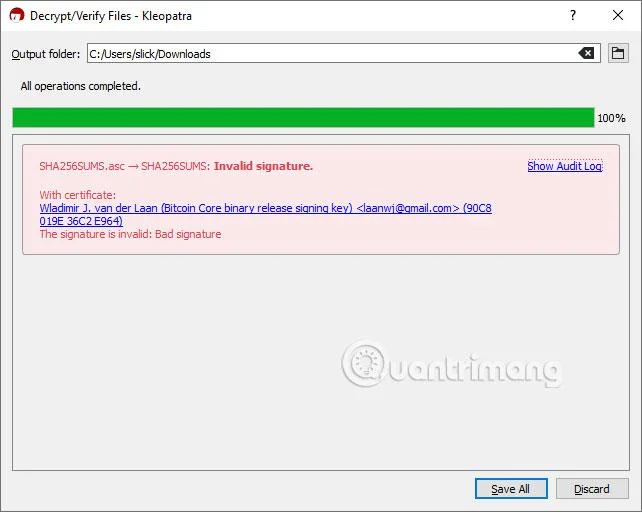

Na koniec kliknij opcję Pokaż dziennik audytu .

![Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych]()

Na następnym obrazie zobaczysz podświetlony tekst „Dobry podpis” .

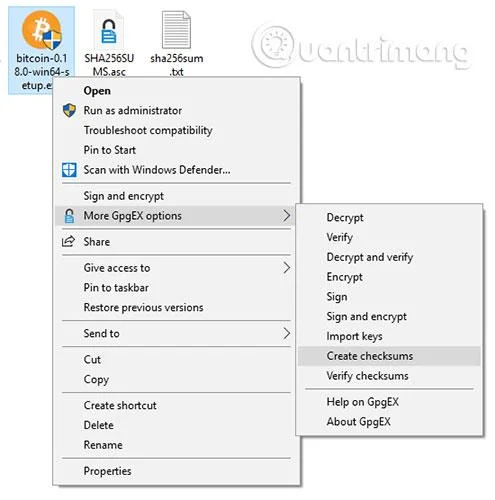

Spróbuj zmienić tylko jedną literę w SHA256SUMS.asc, a otrzymasz wynik jak pokazano na poniższym obrazku.

![Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych Jak sprawdzić autentyczność oprogramowania Windows za pomocą podpisów cyfrowych]()

Bardzo niewielu programistów daje możliwość sprawdzenia, czy oprogramowanie pochodzi od nich. Ale zazwyczaj programy obsługujące wrażliwe lub bardzo ważne dane oferują tę opcję. Skorzystaj z opcji sprawdzania podpisu cyfrowego, a pewnego dnia może to uchronić Cię przed problemami.

Mam nadzieję, że odniesiesz sukces.