Technologia Trusted Platform Module (TPM) została zaprojektowana w celu zapewnienia funkcji sprzętowych związanych z bezpieczeństwem. Układ TPM to bezpieczny procesor kryptograficzny przeznaczony do wykonywania operacji kryptograficznych. Chip zawiera wiele fizycznych mechanizmów bezpieczeństwa, dzięki czemu jest odporny na manipulacje, a złośliwe oprogramowanie nie może zakłócać funkcji bezpieczeństwa modułu TPM.

W tym przewodniku dowiesz się, jak sprawdzić, czy komputer z systemem Windows jest wyposażony w sprzętowy układ zabezpieczający modułu Trusted Platform Module (TPM), a także wyświetlić szczegółowe informacje o module TPM i jego wersję, jeśli tak jest.

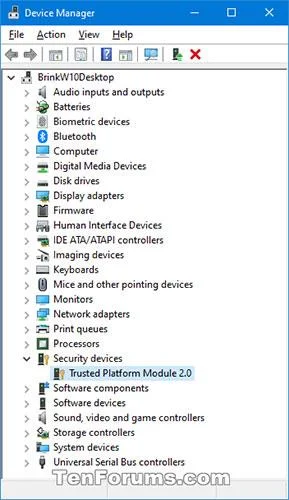

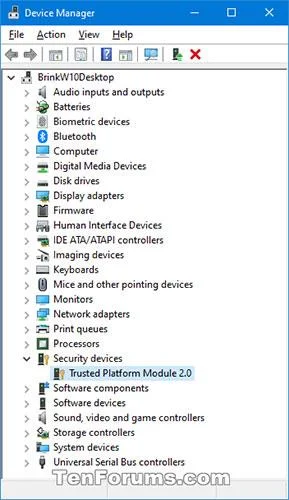

Sprawdź, czy Twój komputer ma moduł TPM i szczegóły TPM w Menedżerze urządzeń

1. Otwórz Menedżera urządzeń .

2. Sprawdź, czy na liście znajdują się Urządzenia zabezpieczające . Jeśli tak, rozwiń je, aby sprawdzić, czy na liście znajduje się urządzenie z modułem Trusted Platform Module z numerem wersji (na przykład 2.0).

Sprawdź, czy na liście znajdują się Urządzenia zabezpieczające

Sprawdź, czy Twój komputer ma moduł TPM i szczegóły modułu TPM w konsoli zarządzania modułem TPM

1. Naciśnij klawisze Win+ , Raby otworzyć Uruchom , wpisz tpm.msc w Uruchom i naciśnij OK , aby otworzyć Zarządzanie TPM.

2. Sprawdź, czy konsola zarządzania modułem TPM pokazuje, że komputer ma moduł TPM.

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Brak modułu TPM

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Jest TPM

Sprawdź, czy Twój komputer ma moduł TPM i szczegóły TPM w ustawieniach oprogramowania układowego BIOS lub UEFI

1. Uruchom komputer do systemu BIOS lub instalacji oprogramowania układowego UEFI .

2. Sprawdź, czy masz moduł zaufanej platformy (TPM) lub ustawienie PTT do włączenia lub wyłączenia.

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Sprawdź, czy masz moduł zaufanej platformy (TPM) lub ustawienie PTT do włączenia lub wyłączenia

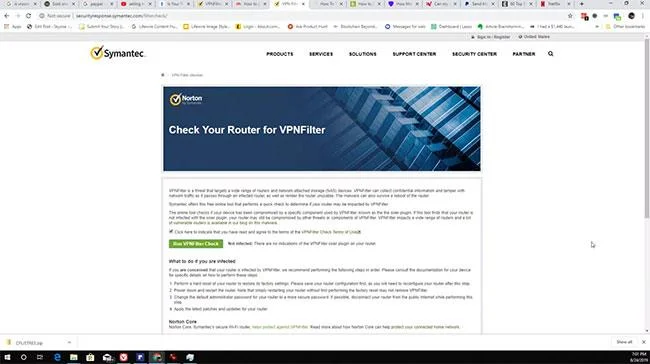

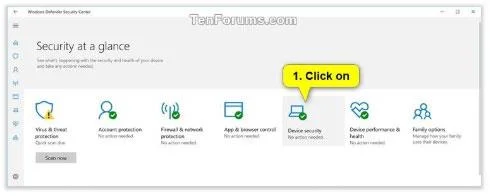

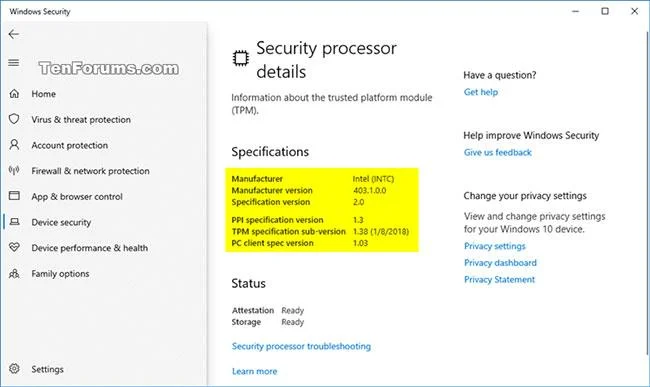

Sprawdź, czy Twój komputer ma moduł TPM i szczegóły modułu TPM w Zabezpieczeniach systemu Windows

1. Otwórz Zabezpieczenia Windows i kliknij ikonę Zabezpieczenia urządzenia.

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Kliknij ikonę Zabezpieczenia urządzenia

2. Kliknij łącze Szczegóły procesora zabezpieczającego w obszarze Procesor zabezpieczający.

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Kliknij łącze Szczegóły procesora zabezpieczeń

3. Jeśli Twój komputer jest wyposażony w moduł TPM, zobaczysz teraz ogólne informacje na jego temat.

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Jeśli Twój komputer jest wyposażony w moduł TPM, zobaczysz jego przegląd

4. Po zakończeniu możesz zamknąć Zabezpieczenia systemu Windows.

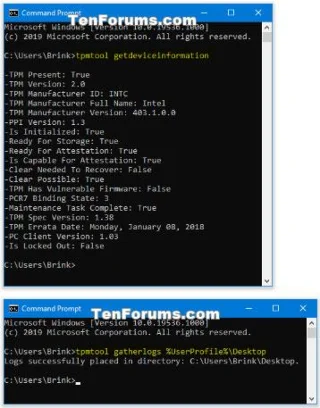

Sprawdź, czy Twój komputer ma moduł TPM i szczegóły TPM w wierszu poleceń

1. Otwórz Wiersz Poleceń .

2. Skopiuj i wklej poniższe polecenie, którego chcesz użyć, do wiersza poleceń i naciśnij Enter.

Aby wyeksportować ogólne szczegóły modułu TPM w wierszu poleceń, wprowadź polecenie:

tpmtool getdeviceinformation

Aby wyeksportować więcej szczegółów na temat TPM do pliku TpmInformation.txt na pulpicie, wpisz polecenie:

tpmtool gatherlogs %UserProfile%\Desktop

Zbierz dzienniki TPM i umieść je na pulpicie. Pliki, które można utworzyć to:

- TpmEvents.evtx

- TpmInformation.txt

- SRTMBoot.dat

- SRTMResume.dat

- DRTMBoot.dat

- DRTMResume.dat

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Zobacz szczegółowe informacje na temat modułu TPM w wierszu poleceń

Sprawdź, czy Twój komputer ma moduł TPM i szczegóły modułu TPM w programie PowerShell

Uwaga : Aby skorzystać z tej opcji, musisz być zalogowany jako administrator.

1. Otwórz PowerShell z uprawnieniami administratora .

2. Skopiuj i wklej poniższe polecenie, którego chcesz użyć, do programu PowerShell, a następnie naciśnij, aby wyświetlić Enterwyniki Prawda lub Fałsz zgłoszone do modułu TPM.

(Szczegół)

get-tpm

(Bez szczegółów)

get-tpm | select -ExpandProperty tpmpresent

![Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM). Jak sprawdzić, czy komputer z systemem Windows ma układ Trusted Platform Module (TPM).]()

Wyświetl szczegóły modułu TPM w programie PowerShell