Ostatnie porwanie kont bankowych, Gmaila, Facebooka itp. miało miejsce, ponieważ użytkownicy przypadkowo zainstalowali fałszywe rozszerzenia zawierające złośliwe oprogramowanie atakujące system i kradnące dane osobowe. Dlatego konieczne jest dokładne sprawdzenie rozszerzeń przed instalacją, zwłaszcza sprawdzenie, czy rozszerzenie zawiera złośliwe oprogramowanie.

Wychodząc naprzeciw tej sytuacji zespół J2TEAM uruchomił narzędzie wspierające skanowanie zainstalowanych w systemie rozszerzeń o nazwie Extension Checker. To narzędzie jest dostępne w dwóch postaciach: aplikacji komputerowej obsługującej testowanie w systemie Windows i rozszerzenia instalowanego z Chrome Store, które działa na wielu platformach w systemach Windows, Linux lub Mac. Poniższy artykuł poprowadzi czytelników, jak używać narzędzia sprawdzania rozszerzeń J2TEAM w 2 różnych narzędziach instalacyjnych.

1. Sprawdzanie rozszerzeń Chrome:

Jest to aplikacja komputerowa instalowana w systemie Windows przez J2TEAM, która odpowiada za sprawdzanie niezawodności wszystkich rozszerzeń zainstalowanych na Twoim komputerze.

Krok 1:

Najpierw pobierz narzędzie do sprawdzania rozszerzeń przeglądarki Chrome, korzystając z linku poniżej.

- https://github.com/J2TeaM/chrome-extension-checker/releases/tag/v1.0.2

Pobierzemy na komputer narzędzie Chrome Extension Checker w formacie .rar .

Krok 2:

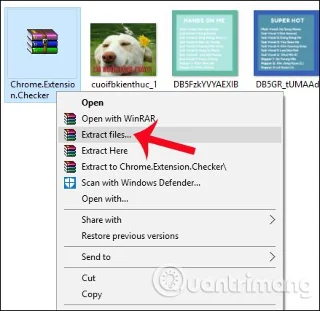

Następnie użytkownik przystąpi do wyodrębnienia pobranego pliku narzędzia.

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

Krok 3:

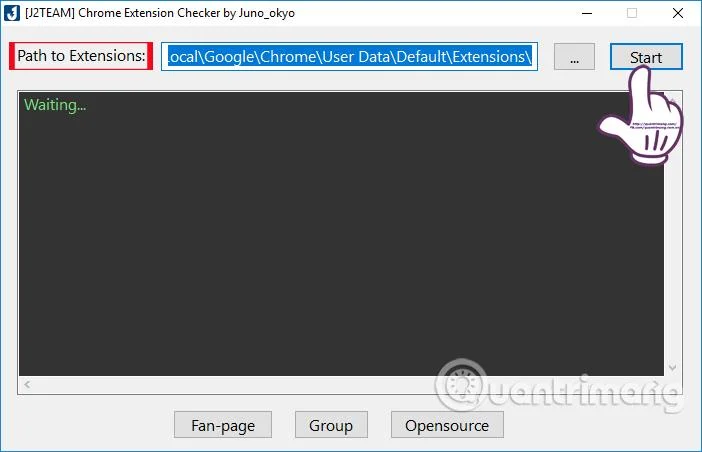

Po zakończeniu wyodrębniania kliknij narzędzie Sprawdzanie rozszerzeń Chrome, aby uruchomić program. Interfejs narzędzia do sprawdzania rozszerzeń przeglądarki Chrome będzie wyglądał jak na obrazku poniżej. Nad sekcją Ścieżka do rozszerzeń będzie wyświetlana domyślna ścieżka folderu rozszerzeń na komputerze.

Aby kontynuować skanowanie rozszerzeń, naciśnij przycisk Start .

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

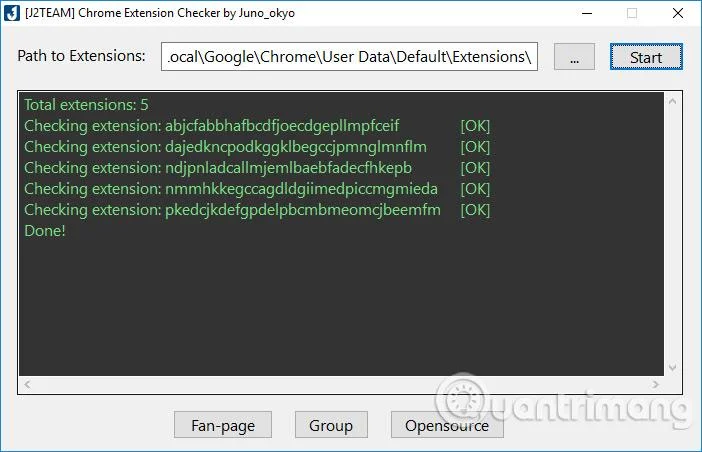

Wyniki pojawią się natychmiast. Jeśli pojawi się komunikat OK, jak pokazano, rozszerzenia zostały bezpiecznie zainstalowane w systemie. Jeśli jest napisane Malware Extension lub Fake IDM Extension, musisz ponownie sprawdzić to rozszerzenie i usunąć je z systemu, a następnie szybko zmienić wszystkie hasła do swoich osobistych kont online.

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

2. Narzędzie do sprawdzania rozszerzeń J2TEAM:

To narzędzie będzie obsługiwać bardziej różnorodnie niż powyższe narzędzie, ponieważ można je zainstalować bezpośrednio ze sklepu Chrome w systemie Windows, Mac lub Linux. Ponadto prędkość skanowania tego narzędzia jest duża, co pozwala zwłaszcza na usunięcie niebezpiecznych rozszerzeń za pomocą zaledwie 1 kliknięcia.

Krok 1:

Aby pobrać narzędzie J2TEAM Extension Checker, kliknij poniższy link.

Krok 2:

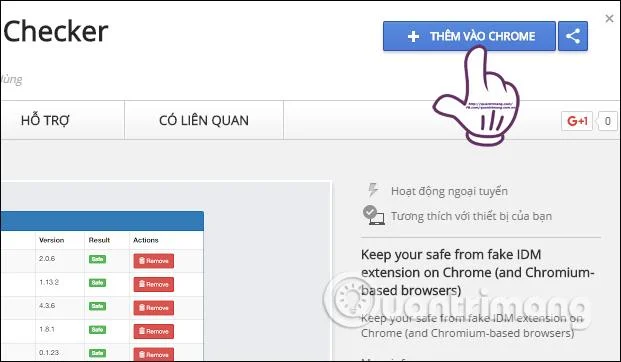

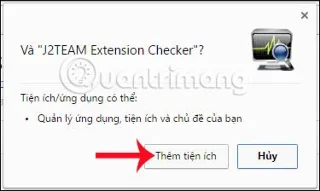

Następnie kliknij przycisk Dodaj do Chrome, aby zainstalować rozszerzenie.

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

Na koniec kliknij Dodaj narzędzie , aby zakończyć instalację.

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

Krok 3:

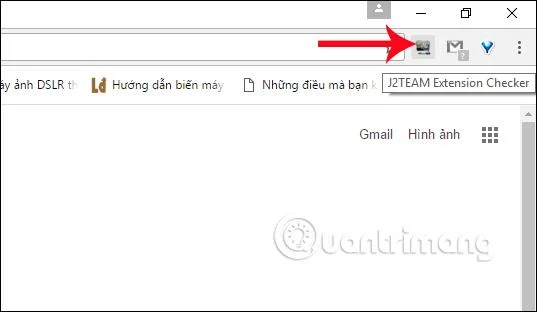

Aby sprawdzić wszystkie narzędzia zainstalowane w przeglądarce, użytkownicy klikają ikonę J2TEAM Extension Checker znajdującą się na dole paska adresu witryny.

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

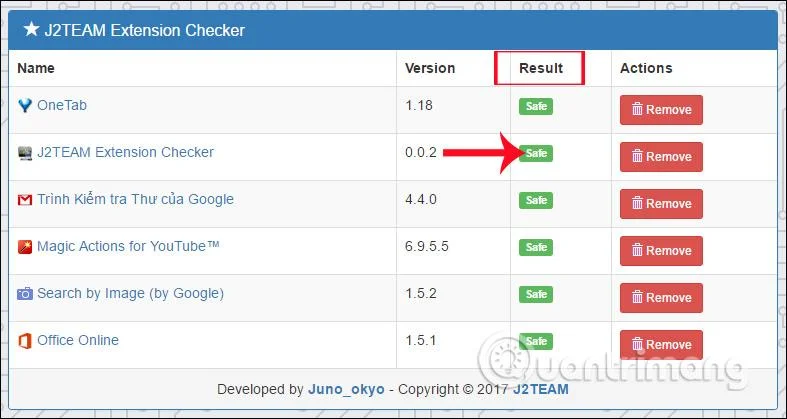

Krok 4:

W kolumnie Wynik pojawi się lista rozszerzeń aktualnie zainstalowanych w systemie wraz ze statusem bezpiecznym lub niebezpiecznym sprawdzanym przez narzędzie J2TEAM Extension Checker . Każde narzędzie będzie zawierało najnowszą używaną wersję.

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

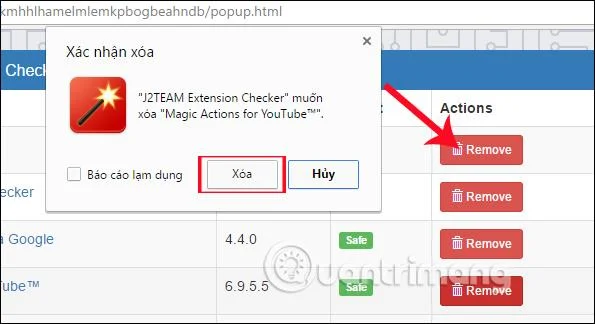

Jeśli otrzymasz niebezpieczne wyniki dla systemu, użytkownicy mogą przystąpić do usuwania rozszerzenia, klikając przycisk Usuń . Kliknij Usuń , aby usunąć to narzędzie z systemu.

![Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM Jak sprawdzić rozszerzenia za pomocą narzędzia sprawdzania rozszerzeń J2TEAM]()

Dzięki narzędziu do sprawdzania rozszerzeń firmy J2TEAM będziemy wiedzieć, które rozszerzenia są bezpieczne dla systemu. Stamtąd możesz szybko usunąć niebezpieczne narzędzia i zapobiec szkodliwemu wpływowi na system.

Mam nadzieję, że powyższy artykuł będzie dla Ciebie przydatny!