Nie można upewnić się, że plik jest rzeczywiście obrazem, filmem, plikiem PDF lub tekstem, po prostu patrząc na rozszerzenie pliku. W systemie Windows osoba atakująca może uruchomić plik PDF tak, jakby był to plik EXE .

Jest to dość niebezpieczne, ponieważ plik pobrany z Internetu i myślący, że jest to plik PDF, w rzeczywistości może zawierać niezwykle niebezpiecznego wirusa. Czy zastanawiałeś się kiedyś, jak atakujący mogą tego dokonać?

Na czym polega metoda RLO?

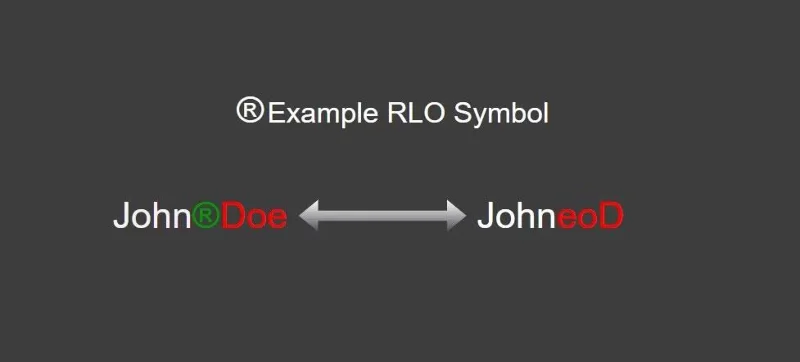

Wiele języków można pisać od prawej do lewej, na przykład arabski, urdu i perski. Wielu atakujących używa tego typu języka do przeprowadzania różnych ataków. Dokument, który ma sens i jest bezpieczny przy czytaniu od lewej strony, w rzeczywistości może mieć inną treść, czytany od prawej strony i odnosić się do zupełnie innego pliku. Możesz użyć metody RLO istniejącej w systemie operacyjnym Windows do obsługi języków pisanych od prawej do lewej.

W systemie Windows dostępna jest notacja RLO. Gdy tylko użyjesz tego znaku, komputer zacznie czytać tekst od prawej do lewej. Atakujący wykorzystują to, aby ukryć nazwę i rozszerzenie pliku wykonywalnego.

Na przykład wprowadzasz angielskie słowo od lewej do prawej i jest to słowo Oprogramowanie. Jeśli dodasz symbol Windows RLO po literze T, wszystko, co wpiszesz później, zostanie odczytane od prawej do lewej. W rezultacie Twoim nowym słowem będzie Softeraw.

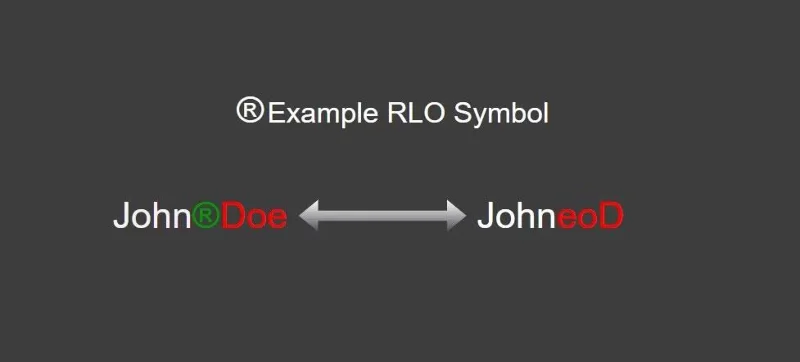

Aby lepiej zrozumieć, spójrz na poniższy diagram.

Element RLO odwraca słowa

Czy trojany mogą być umieszczane w plikach PDF?

W przypadku niektórych ataków hakerzy mogą umieszczać exploity lub złośliwe skrypty w plikach PDF. Można to zrobić za pomocą wielu różnych narzędzi i programów. Można to nawet zrobić, zmieniając istniejący kod pliku PDF bez użycia żadnego innego programu.

Metoda RLO jest jednak inna. Dzięki metodzie RLO napastnicy przedstawiają istniejący plik EXE tak, jakby był to plik PDF, aby oszukać docelową ofiarę. Zmienia się tylko wygląd pliku EXE, więc docelowy użytkownik otwiera plik, wierząc, że jest to nieszkodliwy plik PDF.

Jak korzystać z metody RLO

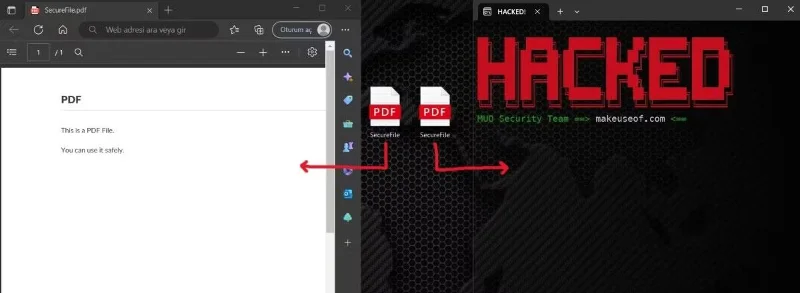

Zanim wyjaśnimy, jak wyświetlić plik EXE jako plik PDF przy użyciu metody RLO, przejrzyjmy poniższy obraz. Który z tych plików jest plikiem PDF?

![Jak trojany udają pliki PDF przy użyciu metody RLO Jak trojany udają pliki PDF przy użyciu metody RLO]()

Proszę rozróżnić te dwa pliki

Nie da się tego określić na pierwszy rzut oka. Zamiast tego musisz wyświetlić zawartość pliku. (Jeśli jesteś ciekawy, plik po lewej stronie to rzeczywisty plik PDF).

Ta sztuczka jest dość łatwa do wykonania. Najpierw napastnicy piszą złośliwy kod i kompilują go. Kod jest kompilowany w celu uzyskania danych wyjściowych w formacie exe. Osoby atakujące zmieniają nazwę i ikonę tego pliku EXE, zmieniając jego wygląd na plik PDF. Jak zatem przebiega proces zmiany nazwy?

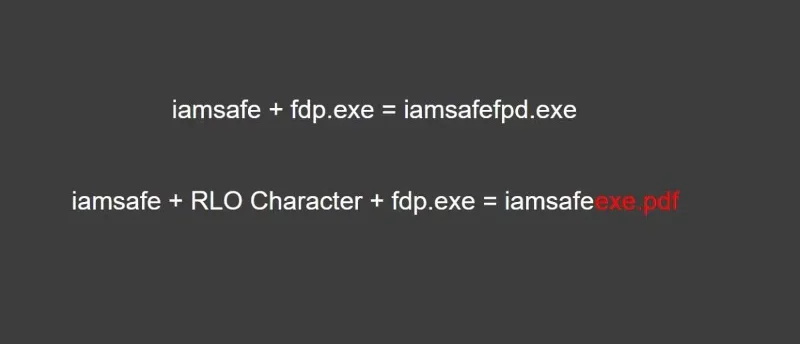

Tutaj w grę wchodzi RLO. Załóżmy na przykład, że masz plik EXE o nazwie iamsafefdp.exe. Na tym etapie osoba atakująca umieści symbol RLO pomiędzy iamsafe a fdp.exe, aby zmienić nazwę pliku. W systemie Windows można to dość łatwo zrobić. Po prostu kliknij prawym przyciskiem myszy podczas zmiany nazwy.

![Jak trojany udają pliki PDF przy użyciu metody RLO Jak trojany udają pliki PDF przy użyciu metody RLO]()

Operacja inwersji znaku RLO

Zasada jest prosta: gdy system Windows zobaczy symbol RLO, czyta go od prawej do lewej. Plik nadal jest EXE, nic się nie zmieniło. Wygląda po prostu jak plik PDF.

Po tym etapie osoba atakująca zastąpi ikonę pliku EXE ikoną pliku PDF i wyśle ten plik do celu.

Poniższy obrazek jest odpowiedzią na poprzednie pytanie. Plik EXE widoczny po prawej stronie został utworzony przy użyciu metody RLO. Z wyglądu oba pliki są podobne, ale ich zawartość jest zupełnie inna.

![Jak trojany udają pliki PDF przy użyciu metody RLO Jak trojany udają pliki PDF przy użyciu metody RLO]()

Porównaj zawartość plików

Jak się obronić przed tego typu atakiem?

Podobnie jak w przypadku wielu incydentów związanych z bezpieczeństwem, można podjąć pewne środki ostrożności, aby zapobiec tego typu atakom. Pierwszym z nich jest użycie opcji zmiany nazwy w celu sprawdzenia pliku, który chcesz otworzyć. Jeśli wybierzesz opcję zmiany nazwy, system operacyjny Windows automatycznie wybierze obszar do edycji oprócz rozszerzenia pliku. Niezaznaczona część będzie rzeczywistym rozszerzeniem pliku. Jeśli w niezaznaczonej sekcji widzisz format EXE, nie powinieneś otwierać tego pliku.

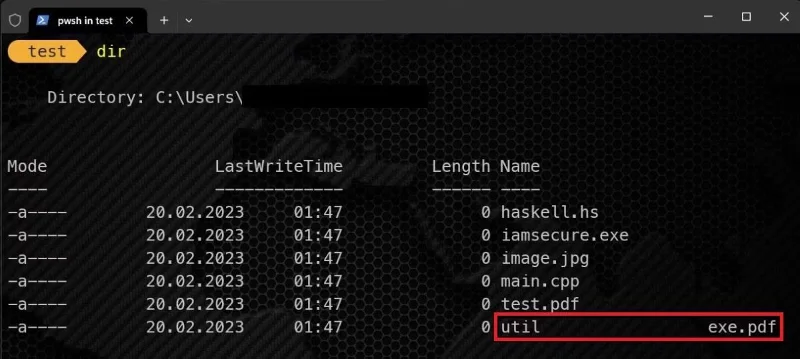

Możesz także sprawdzić, czy wstawiono ukryte znaki, korzystając z wiersza poleceń. Aby to zrobić, po prostu użyj polecenia dir w następujący sposób.

![Jak trojany udają pliki PDF przy użyciu metody RLO Jak trojany udają pliki PDF przy użyciu metody RLO]()

Sprawdź plik za pomocą polecenia dir

Jak widać na powyższym zrzucie ekranu, util jest dziwnym plikiem, więc powinieneś być podejrzliwy.

Zachowaj ostrożność przed pobraniem plików!

Jak widać, nawet prosty plik PDF może narazić Twoje urządzenie na ataki. Dlatego nie powinieneś samowolnie pobierać każdego pliku, który widzisz w Internecie. Niezależnie od tego, jak bezpieczne są Twoim zdaniem, zachowaj ostrożność!

Przed pobraniem pliku możesz podjąć kilka środków ostrożności, na przykład upewnić się, że witryna, z której pobierasz plik, jest godna zaufania i przeskanować plik za pomocą narzędzia do sprawdzania plików online .