Szybkie wyszukiwanie w Google słów kluczowych „oprogramowanie szpiegowskie” lub „oprogramowanie szpiegowskie” daje ponad 150 milionów wyników. Gadżety i oprogramowanie szpiegujące budzą duże obawy. Bez względu na motyw i uzasadnienie szpiegostwo jest nadal nielegalne. W większości krajów na świecie jest to uważane za naruszenie prywatności.

Nie musisz cierpieć, jeśli ktoś cię obserwuje. Istnieje kilka narzędzi, które pomogą Ci znaleźć ukryte aplikacje i programy szpiegowskie na komputerze, smartfonie lub innych urządzeniach. Oto, jak uchronić się przed śledzeniem.

Jak chronić się przed oprogramowaniem szpiegującym?

1. Aplikacja szpiegowska na smartfony

Smartfony to jeden z najważniejszych gadżetów osobistych ery cyfrowej. Dla wielu osób smartfony są największym repozytorium danych osobowych. Na swoim smartfonie uzyskujesz dostęp do wiadomości e-mail i SMS-ów, robisz zdjęcia, przechowujesz informacje bankowe i nie tylko. Dlatego smartfony są głównymi celami aplikacji szpiegujących i kradnących dane.

Po zainstalowaniu na smartfonie mobilna aplikacja szpiegowska będzie korzystać z połączenia danych, aby w tajemnicy wysyłać zdalne dzienniki do obserwujących. Rzeczy, które mogą być rejestrowane obejmują:

- Połączenia

- Wiadomości i e-maile

- Obrazy i filmy

- Dane z Facebooka, Twittera i innych aplikacji społecznościowych

- Dane śledzenia lokalizacji

Aplikacje szpiegowskie mogą wtargnąć do każdego obszaru smartfona. Ilość zebranych danych zależy od aplikacji szpiegującej. Na przykład niektóre aplikacje szpiegujące na smartfony mogą wysyłać dane z powrotem do zdalnego serwera w celu analizy, podczas gdy inne mogą aktywować mikrofon smartfona, aby bezpośrednio odsłuchiwać wiadomości, rozmowy telefoniczne lub śledzenie lokalizacji w czasie rzeczywistym za pomocą GPS.

Aplikacja szpiegująca na smartfony nie będzie miała przejrzystego interfejsu użytkownika. W większości przypadków aplikacja szpiegująca może ukryć swoją ikonę aplikacji, zarówno w systemie iOS , jak i Android . Co więcej, kluczem do sukcesu jest to, że szpieg może uzyskać zdalny dostęp do dzienników i aplikacji, bez konieczności ponownego kontaktu ze smartfonem.

Jak uniknąć aplikacji szpiegujących na Androidzie i iOS

Podejmij następujące kroki, aby uniknąć aplikacji szpiegujących na Androidzie i iOS:

1. Zawsze trzymaj telefon w zasięgu ręki.

2. Użyj silnego hasła , aby zablokować urządzenie. Nie używaj łatwych opcji blokowania, takich jak podstawowy kod PIN lub kombinacja wzorów odblokowania. Jeśli to możliwe, dodaj zamek biometryczny.

3. Podczas odblokowywania i korzystania z urządzenia zwracaj uwagę na otoczenie.

4. Monitoruj urządzenie, jeśli zauważysz dziwne zachowanie. Dziwne zachowanie obejmuje losowe włączanie ekranu, nieoczekiwaną aktywność, zwiększone wykorzystanie sieci, nietypowe połączenia sieciowe itp.

5. Monitoruj przepustowość za pomocą aplikacji do monitorowania danych. Sprawdź, czy istnieją dziwne aplikacje korzystające z danych. Aplikacja polega na tym, że może to być oprogramowanie szpiegujące wysyłające dane.

Jak znaleźć ukryte aplikacje szpiegowskie na Androidzie

Urządzenia z Androidem są szczególnie podatne na oprogramowanie szpiegujące z kilku powodów.

Po pierwsze, szeroka gama urządzeń, na których można uruchomić system Android, ułatwia znalezienie luk w zabezpieczeniach. Android działa także na starszym sprzęcie, który jest podatny na luki w zabezpieczeniach. Zakres i długoletnia obecność sprzętu sprawiają, że Android jest głównym celem oprogramowania szpiegującego.

Po drugie, łatwiej jest zrootować urządzenie z Androidem niż jailbreak na urządzeniu z iOS (przeczytaj więcej o jailbreaku poniżej). Zrootowanie urządzenia z Androidem zapewnia dostęp do całego urządzenia. Szpieg może zrootować urządzenie z Androidem, a następnie ukryć w nim oprogramowanie szpiegujące.

Użytkownicy Androida mają dwie możliwości monitorowania i usuwania oprogramowania szpiegującego.

Najpierw przeskanuj urządzenie za pomocą Malwarebytes Security. Malwarebytes to znane narzędzie do usuwania wirusów i złośliwego oprogramowania. Pobierz i przeskanuj swoje urządzenie z Androidem za pomocą tego narzędzia, a następnie usuń wszelkie znalezione złośliwe aplikacje.

Jeśli problem z oprogramowaniem szpiegującym będzie się powtarzał, jedyną opcją jest pełne przywrócenie ustawień fabrycznych. Pełny reset do ustawień fabrycznych spowoduje usunięcie wszystkich aplikacji na urządzeniu.

Jak znaleźć ukryte aplikacje szpiegowskie na iOS

![Jak uchronić się przed nieetycznym lub nielegalnym szpiegostwem Jak uchronić się przed nieetycznym lub nielegalnym szpiegostwem]()

Oprogramowanie szpiegowskie dla systemu iOS różni się od oprogramowania szpiegującego dla systemu Android. System operacyjny iOS jest bezpieczniejszy i oferuje lepsze wbudowane funkcje bezpieczeństwa. Sercem tego bezpieczeństwa jest App Store. Jeśli aplikacja nie jest dostępna w sklepie z aplikacjami, musisz jailbreakować swojego iPhone'a lub iPada, aby zainstalować ją na urządzeniu.

Najłatwiejszym sposobem sprawdzenia, czy Twoje urządzenie z systemem iOS nie zostało po jailbreaku, jest wyszukanie aplikacji Cydia. Aplikacja Cydia instaluje się i umożliwia szerokie dostosowywanie, a także nienatywne opcje iOS. Jeśli znajdziesz aplikację Cydia, możesz przywrócić ustawienia fabryczne telefonu, aby usunąć jailbreak i wszelkie zainstalowane programy szpiegujące wykorzystujące tę lukę.

Niedawno nowa generacja aplikacji szpiegujących na iOS nie wymaga już jailbreak. Te aplikacje wymagają fizycznego dostępu do telefonu w celu konfiguracji, ale można je śledzić i monitorować w czasie rzeczywistym. Szpieg może rozszerzyć funkcjonalność tych aplikacji szpiegowskich, które nie zostały poddane jailbreakowi, dzięki dostępowi do danych uwierzytelniających iCloud ofiary.

Niestety znalezienie jednej z najnowszych aplikacji szpiegujących na iOS jest niezwykle trudne. Użytkownicy powinni monitorować wykorzystanie danych, wiadomości, połączenia przychodzące i wychodzące, a także statystyki baterii. Aplikacja szpiegująca będzie miała negatywny wpływ na baterię, ponieważ stale zapisuje dane. To oprogramowanie będzie miało również wpływ na wykorzystanie danych przez urządzenie podczas wysyłania i odbierania informacji.

2. Aplikacja szpiegowska na pulpicie

Aplikacje dostępu zdalnego, programy rejestrujące naciśnięcia klawiszy i złośliwe oprogramowanie to ulubiona broń do szpiegowania komputerów stacjonarnych. Aplikacja VNC pozwala każdemu zobaczyć na bieżąco całą aktywność na Twoim komputerze. Podobnie trojan dostępu zdalnego (RAT) jest znacznie bardziej niebezpiecznym rodzajem złośliwego oprogramowania, które może zapewnić hakerom dostęp do Twojego systemu.

Wreszcie, keylogger rejestruje każde naciśnięcie klawisza w systemie i może udostępnić hakerom hasła do bankowości, mediów społecznościowych i wielu innych aplikacji bez ostrzeżenia.

Szpieg może zdalnie zainstalować aplikację szpiegowską łatwiej niż ze smartfona. Z niektórymi systemami operacyjnymi łatwiej się pracuje. Podobnie jak Android na smartfonach, tak i na komputerach z systemem Windows łatwiej jest zainstalować oprogramowanie szpiegujące ze względu na znane luki w zabezpieczeniach i wszechobecność systemu operacyjnego. Jednak użytkownicy systemów macOS i Linux niekoniecznie są bezpieczni.

![Jak uchronić się przed nieetycznym lub nielegalnym szpiegostwem Jak uchronić się przed nieetycznym lub nielegalnym szpiegostwem]()

Jak uniknąć szpiegowania aplikacji na komputerze

Różnorodność aplikacji szpiegujących na komputery stacjonarne i laptopy oznacza, że należy rozważyć kilka strategii. Rozważ następujące środki, aby uniknąć szpiegowania komputera:

1. Ustaw silne, unikalne hasła dla każdego konta, łącznie z loginami na komputery stacjonarne.

2. Ustaw bardzo krótki czas blokady ekranu i zawsze blokuj pulpit, gdy wychodzisz z pokoju.

3. Nigdy nie pozwalaj nikomu korzystać z Twojego pulpitu z uprawnieniami administratora. Mając uprawnienia administratora, szpieg może zainstalować dowolną aplikację naruszającą prywatność. Tylko prawdziwi administratorzy powinni mieć uprawnienia do instalowania aplikacji.

4. Zainstaluj potężny pakiet antywirusowy i złośliwy. Ta kombinacja zapobiegnie zdalnemu dostępowi do komputera i instalacji złośliwego oprogramowania.

5. Regularnie sprawdzaj listę programów, aby wykryć nieoczekiwane zmiany. Większość programów szpiegujących, złośliwych i keyloggerów nie pojawi się na liście programów, ale mimo to należy je regularnie monitorować.

Ta lista nie jest kompletna. Jeśli ktoś naprawdę chce szpiegować Twój komputer, znajdzie sposób na zainstalowanie oprogramowania szpiegującego bez Twojej wiedzy. W większości przypadków oprogramowanie szpiegujące pochodzi od osoby mającej bezpośredni dostęp do pulpitu i jest instalowane ręcznie.

Jak znaleźć i usunąć aplikacje szpiegowskie na komputerze

Jeśli na komputerze jest zainstalowane oprogramowanie szpiegujące, możesz zauważyć kilka zmian. Problemy są podobne w przypadku złośliwego oprogramowania, ponieważ w rzeczywistości są takie same. Twój komputer ma:

- Czy jesteś powolny czy biegniesz jak żółw?

- Zacząłeś mieć problemy losowo (kiedy wcześniej było to normalne)?

- Wyświetlasz dużo wyskakujących okienek lub innego oprogramowania reklamowego?

- Zmuszasz Cię do przekierowywania do przypadkowych stron internetowych?

- Masz niechciane ustawienia przeglądarki?

- Pokazywać losowe komunikaty o błędach?

Jeśli spotkasz się z powyższymi sytuacjami, możesz mieć problem związany z oprogramowaniem szpiegującym. Znalezienie i usunięcie oprogramowania szpiegującego nie jest łatwe, ale można to zrobić.

Użytkownicy systemów Windows i macOS powinni pobrać i zainstalować Malwarebytes Premium , a następnie przeskanować swój system. Uruchom system w trybie awaryjnym, a następnie uruchom skanowanie. Oprogramowanie szpiegujące i złośliwe oprogramowanie może się ukryć podczas normalnego procesu uruchamiania. Tymczasem tryb awaryjny to minimalistyczny proces uruchamiania, z mniejszą liczbą procesów i usług, więc oprogramowanie szpiegujące nie może się za nim ukryć.

Proces uruchamiania w trybie awaryjnym będzie inny w przypadku systemów Windows i macOS. Użytkownicy systemu Windows mogą dowiedzieć się, jak uruchomić komputer w trybie awaryjnym w systemie Windows 10 .

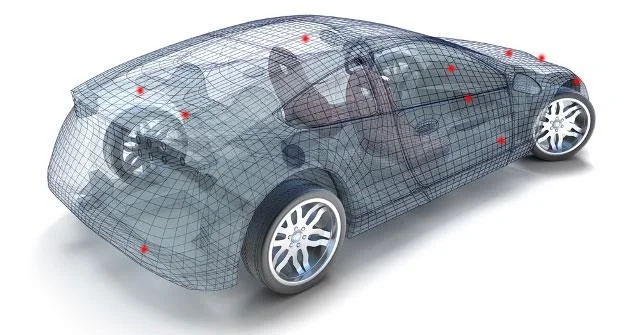

3. Urządzenie śledzące GPS

Jeśli Twój moduł śledzący nie może uzyskać dostępu do Twojego smartfona lub komputera stacjonarnego, może zamiast tego spróbować śledzić Twoje ruchy. Urządzenia śledzące GPS są stosunkowo niedrogie. Łatwo też „chowają się” na dużym przedmiocie, np. samochodzie.

Istnieją pewne charakterystyczne oznaki świadczące o tym, że ktoś śledzi Twój samochód. Jeśli podejrzewasz, że ktoś uzyskuje informacje o Twojej lokalizacji za pomocą urządzenia śledzącego GPS, oto kilka kluczowych miejsc, które należy sprawdzić:

- Wewnątrz amortyzatora

- Pod tarczą ochronną

- Pod osłoną chłodnicy

- Odległość pomiędzy okapem a oknem

- Pod przednią deską rozdzielczą

- Wewnątrz głośnik znajduje się w drzwiach samochodu

- Góra kaptura

- Wewnątrz tylnego głośnika

- Wewnątrz trzeciego tylnego światła stopu

- Wewnątrz tylnego zderzaka z tworzywa sztucznego

- W schowku

![Jak uchronić się przed nieetycznym lub nielegalnym szpiegostwem Jak uchronić się przed nieetycznym lub nielegalnym szpiegostwem]()

Urządzenie śledzące GPS może być bardzo małe. Jeśli chcesz zobaczyć go w swoim samochodzie, musisz szukać niezwykle uważnie.

Możesz także sprawdzić port diagnostyki pokładowej (OBD) swojego pojazdu pod kątem podejrzanego sprzętu. Można także zakłócać sygnały GPS. Jednakże zakłócacze sygnału są nielegalnymi narzędziami z wielu powodów.

Jeśli nie możesz niczego znaleźć, spróbuj użyć detektora częstotliwości radiowej, aby wyizolować podejrzane transmisje.

4. Kamery szpiegowskie i mikrofony

Podobnie jak urządzenia śledzące GPS, rozmiary kamer szpiegowskich i mikrofonów są stale zmniejszane. Wysokiej klasy kamera szpiegowska i mikrofon, który można ukryć za większością przedmiotów gospodarstwa domowego. Kamera może mieć także dodatkowe funkcje, takie jak noktowizor, śledzenie ruchu, rozpoznawanie twarzy, transmisja na żywo i inne.

Dzięki niewielkim rozmiarom szpieg może ukryć ukryte kamery i mikrofony w wielu miejscach. Jeśli podejrzewasz, że w Twoim biurze, domu lub innym miejscu znajdują się kamery i mikrofony, sprawdź następujące lokalizacje:

- Światła

- Czujnik dymu

- Półki

- Głośnik

- Poniżej blatu stołu

- Wazon

- Klosz

- Zegar

- malowanie ścian

- Gdziekolwiek indziej można by ukryć miniaturową kamerę.

Warto także poszukać małych otworów w ścianie, w których można by umieścić kamerę otworkową. Inną opcją jest wyłączenie wszystkich świateł na noc i przeskanowanie otoczenia w poszukiwaniu włączonych świateł LED.

Jeśli nie możesz znaleźć kamery lub mikrofonu, ale podejrzewasz, że ktoś Cię obserwuje, spróbuj zlokalizować kamerę za pomocą smartfona. Różne aplikacje na smartfony umożliwiają skanowanie w celu wykrycia transmisji o częstotliwości radiowej lub pól elektromagnetycznych. Aplikacje są dostępne zarówno na urządzenia z systemem iOS, jak i Android. Kamery bezprzewodowe transmitują na częstotliwościach od 900 MHz do 5,8 GHz.

Możesz także przetestować sieć Wi-Fi w swoim domu. Kto wie, może znajdziesz podejrzaną kamerę szpiegowską, która wykorzystuje Internet do przesyłania obrazów i dźwięku z powrotem do szpiega.

Co zrobić, jeśli ktoś Cię śledzi?

Odkrycie, że ktoś nielegalnie Cię szpieguje, to okropne uczucie. Ale trzeba się zastanowić, co dalej. W większości przypadków telefon na policję jest najlepszą opcją, gdy masz już dowody. Bez dowodów policji trudno jest zająć się jakąkolwiek skargą.

Oprogramowanie szpiegowskie to nie jedyny problem, z jakim borykają się użytkownicy smartfonów. Użytkownicy Androida powinni także chronić swoje urządzenia przed oprogramowaniem stalkerware , równie niebezpiecznym typem aplikacji naruszającej prywatność.