.Mogera szyfruje pliki na Twoim komputerze, ale może to nie być jedyne uszkodzenie, jakie wyrządza Ci to oprogramowanie ransomware . Plik wirusa ransomware .Mogera może nadal ukrywać się gdzieś na twoim komputerze.

Dowiedz się o pliku wirusa .Mogera i o tym, jak usunąć to niebezpieczne oprogramowanie ransomware

Przedstawiamy plik wirusa .Mogera

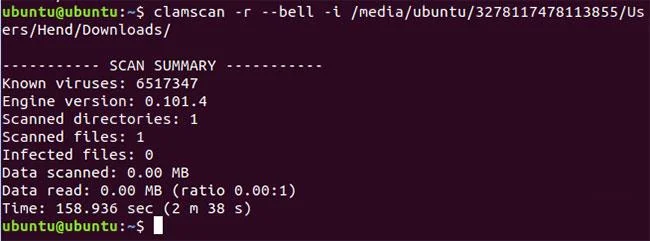

Gdy system zostanie całkowicie zaszyfrowany, wirus .Mogera pozostawia plik _readme.txt z instrukcjami dla użytkownika:

![Jak usunąć plik wirusa ransomware .Mogera Jak usunąć plik wirusa ransomware .Mogera]()

Jeśli chcesz dowiedzieć się więcej na temat niedawno wydanego programu wirusowego o nazwie .Mogera, poniższe informacje mogą dostarczyć Ci podstawowej i przydatnej wiedzy na temat tego szkodliwego oprogramowania. To złośliwe oprogramowanie należy do klasy oprogramowania ransomware szyfrującego pliki. Ten typ złośliwego oprogramowania umożliwia wykorzystanie metod szyfrowania danych, za pomocą których oprogramowanie ransomware, takie jak .Mogera, .Rectot, .Ferosas, może przechwytywać dokumenty docelowych użytkowników.

Ofiara nie będzie już mogła przeglądać tych danych na swoim komputerze. Gdy tylko to oprogramowanie ransomware zakończy proces szyfrowania, na ekranie komputera docelowego użytkownika generowana jest wiadomość z żądaniem okupu, informująca tę osobę, że jej dokumenty zostały zaszyfrowane i że musi zapłacić okup, aby je odzyskać.

Cyberprzestępcy często dodają również szczegółowe instrukcje do wiadomości z żądaniem okupu, zmuszając ofiary do zastosowania się do żądanego przekazania okupu. Do wiadomości z żądaniem okupu zawsze dołączona jest groźba usunięcia danych, jeśli ofiara nie dokona płatności. Jeżeli niestety stałeś się ofiarą .Mogera, czytaj dalej dalszą część artykułu.

Jak działa ransomware .Mogera

Na początek weź pod uwagę fakt, że jeśli na komputerze znajduje się ransomware, oznacza to, że nie musisz mieć do czynienia ze zwykłym wirusem komputerowym. Wirus szyfrujący dane, z którym masz do czynienia, koncentruje się wyłącznie na szyfrowaniu plików. Oznacza to, że komputer nie doznał żadnych rzeczywistych uszkodzeń. Szyfrowanie danych powoduje niedostępność plików dokumentów, ale nie powoduje żadnych szkód dla samych plików danych. Ważna jest świadomość tego aspektu działania ransomware .Mogera Virus File. Pomaga nam zrozumieć tego typu złośliwe oprogramowanie oraz dlaczego jest dość trudne do wykrycia i obsługi.

Ponieważ ten wirus komputerowy nie powoduje żadnych realnych szkód, zarówno ofiara docelowa, jak i program antywirusowy mają trudności z wykryciem go. Niestety, w większości przypadków ataku wirus ten nie jest wykrywany, dopóki nie zablokuje plików na komputerze ofiary. Tak naprawdę w większości przypadków nie ma prawie żadnych objawów wskazujących na atak ransomware.

Należy jednak zachować czujność w przypadku nieprawidłowości w działaniu pamięci RAM i procesora w Menedżerze zadań, a także innych dziwnych zachowań systemu, ponieważ mogą to być potencjalne znaki ostrzegawcze infekcji ransomware. Niektórzy szczęśliwi użytkownicy są w stanie wykryć infekcję ransomware, zanim wszystkie pliki zostaną zablokowane, zapobiegając w ten sposób szyfrowaniu danych. Zwykle, jeśli zauważysz coś niezwykłego, najlepiej wyłączyć komputer i oddać go do specjalisty.

Podsumowanie pliku wirusa .Mogera

| Nazwa |

Mogera |

| Typ |

Oprogramowanie ransomware |

| Poziom zagrożenia |

Wysoki (ransomware .Mogera szyfruje wszystkie typy plików) |

| Objaw |

Ransomware .Mogera jest bardzo trudny do wykrycia. Oprócz zwiększonego zużycia pamięci RAM i procesora, nie ma prawie żadnych innych widocznych oznak. |

| Metoda dystrybucji |

W większości przypadków ten trojan jest dystrybuowany za pośrednictwem wiadomości spamowych i wiadomości w mediach społecznościowych , złośliwych reklam, pobrań pirackiego oprogramowania, nieznanych źródeł, podejrzanych torrentów i innych podobnych metod. |

Jak usunąć plik wirusa ransomware .Mogera

1. Przygotuj się

Uwaga : przed kontynuowaniem należy dodać tę stronę do zakładek lub otworzyć ją na innym urządzeniu, np. smartfonie lub komputerze. Niektóre kroki mogą wymagać zamknięcia przeglądarki na tym komputerze.

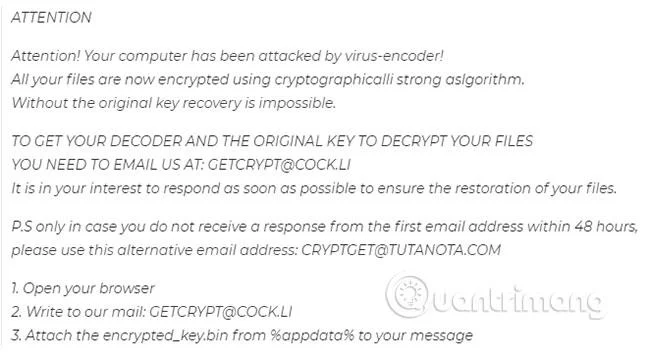

2. Menedżer zadań

Naciśnij Ctrl+ Shift+ Esc, aby wejść do Menedżera zadań . Przejdź do zakładki Procesy (lub Szczegóły w Win 8/10). Przyjrzyj się uważnie liście procesów aktualnie aktywnych na Twoim komputerze.

Jeśli którykolwiek z nich wydaje się podejrzany, zużywa za dużo pamięci RAM/CPU, ma dziwny opis lub nie ma go wcale, kliknij proces prawym przyciskiem myszy, wybierz opcję Otwórz lokalizację pliku i usuń wszystko, co się tam znajduje.

![Jak usunąć plik wirusa ransomware .Mogera Jak usunąć plik wirusa ransomware .Mogera]()

Ponadto, nawet jeśli nie usuniesz plików, pamiętaj o zatrzymaniu podejrzanego procesu, klikając plik prawym przyciskiem myszy i wybierając opcję Zakończ proces.

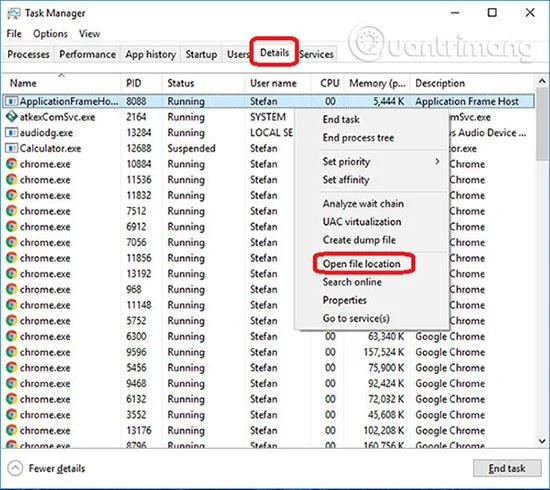

3. IP związane z .Mogera

Przejdź do C:\windows\system32\drivers\etc\hosts . Otwórz plik hosts za pomocą notatnika.

Znajdź lokalizację Localhost i zapoznaj się z poniższymi informacjami.

![Jak usunąć plik wirusa ransomware .Mogera Jak usunąć plik wirusa ransomware .Mogera]()

Jeśli widzisz tam jakieś adresy IP (w obszarze Localhost), sprawdź dokładnie, ponieważ mogą one pochodzić z domeny .Mogera.

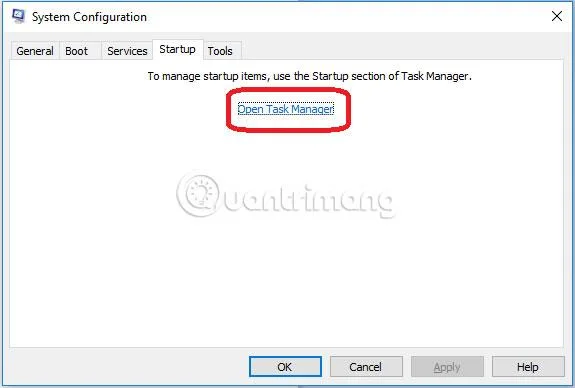

4. Wyłącz programy startowe

Otwórz ponownie menu Start i wpisz msconfig.

Kliknij pierwszy wynik wyszukiwania. W kolejnym oknie przejdź do zakładki Uruchamianie. Jeśli korzystasz z systemu Windows 10 , przejdziesz do sekcji Uruchamianie menedżera zadań, jak pokazano na obrazku poniżej:

![Jak usunąć plik wirusa ransomware .Mogera Jak usunąć plik wirusa ransomware .Mogera]()

Jeśli widzisz na liście jakieś podejrzane wpisy (nieznany producent lub podejrzanie wyglądająca nazwa producenta), prawdopodobnie istnieje połączenie między nimi a .Mogera, wyłącz je.program i wybierz OK.

5. Edytor rejestru

Naciśnij kombinację klawiszy Windows+ Ri w wyświetlonym oknie wprowadź regedit.

Teraz naciśnij Ctrl+ Fi wprowadź nazwę wirusa.

Usuń wszystko, co znalazłeś. Jeśli nie masz pewności, czy coś usunąć, czy nie, nie wahaj się zostawić swojej opinii w sekcji komentarzy poniżej. Pamiętaj, że jeśli usuniesz coś przez pomyłkę, możesz spowodować problemy na swoim komputerze.

6. Usuń potencjalnie złośliwe dane .Mogera

Wpisz każdą z następujących lokalizacji w polu wyszukiwania systemu Windows i dotknij, Enteraby je otworzyć:

- %Dane aplikacji%

- %Dane aplikacji lokalnej%

- %Dane programu%

- %WinDir%

- %Temp%

Usuń wszystko, co widzisz w Temp , a co jest powiązane z oprogramowaniem ransomware .Mogera. W przypadku innych folderów posortuj ich zawartość według daty i usuń tylko najnowsze elementy. Jak wspomniano powyżej, jeśli nie jesteś czegoś pewien, zostaw swoją opinię w sekcji komentarzy.

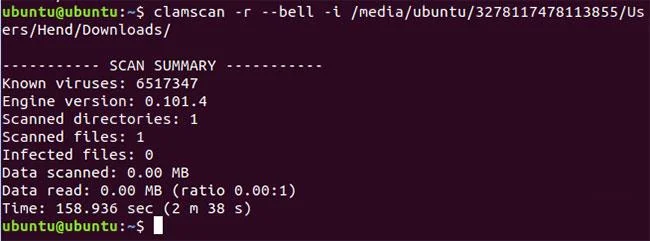

7. Dekodowanie .Mogera

Wszystkie poprzednie kroki mają na celu usunięcie ransomware .Mogera z twojego komputera. Aby jednak odzyskać dostęp do plików, konieczne będzie również ich odszyfrowanie lub przywrócenie. Na stronie Quantrimang.com znajduje się osobny artykuł ze szczegółowymi instrukcjami, co należy zrobić, aby odblokować dane .

Mam nadzieję, że odniesiesz sukces.