Jeśli obrazy, dokumenty lub pliki są zaszyfrowane za pomocą rozszerzenia Boot, oznacza to, że Twój komputer jest zainfekowany oprogramowaniem ransomware STOP (DJVU) .

Ransomware STOP (DJVU) szyfruje dokumenty osobiste na komputerze ofiary, a następnie wyświetla komunikat oferujący odszyfrowanie danych w przypadku płatności Bitcoinem. Instrukcje dekodowania pliku są wyświetlane w pliku _readme.txt. W tym artykule dowiesz się, jak usunąć oprogramowanie ransomware i utworzyć plik .boot.

Ostrzeżenie: ten przewodnik pomoże Ci usunąć oprogramowanie ransomware tworzące plik .boot, ale nie pomoże go przywrócić. Aby odzyskać dane , możesz wypróbować ShadowExplorer lub darmowe oprogramowanie do odzyskiwania plików.

Instrukcje usuwania oprogramowania ransomware tworzącego plik .boot

1. Ransomware tworzy plik .boot. W jaki sposób dostaje się do Twojego komputera?

Ransomware tworzy startowe pliki końcowe, które są dystrybuowane za pośrednictwem poczty elektronicznej zawierającej załączniki zainfekowane ransomware lub wprowadzane poprzez wykorzystanie luk w zabezpieczeniach systemu operacyjnego i zainstalowanego oprogramowania.

Cyberprzestępcy spamują e-maile zawierające fałszywe informacje w nagłówkach, wmawiając Ci, że wiadomość pochodzi od firm spedycyjnych, takich jak DHL czy FedEx. Wiadomość e-mail informuje Cię, że masz zamówienie, ale z jakiegoś powodu nie może ono zostać do Ciebie wysłane. Lub czasami e-mail potwierdzający złożone zamówienie. Tak czy inaczej, wzbudzi to ciekawość i otworzy załącznik (lub kliknie link osadzony w wiadomości e-mail). W rezultacie Twój komputer zostaje zainfekowany oprogramowaniem ransomware, które tworzy plik .boot.

Oprogramowanie ransomware tworzące pliki .boot może również atakować poprzez hakowanie portów usług pulpitu zdalnego (RDP). Osoby atakujące skanują systemy z uruchomionym protokołem RDP (port TCP 3389), a następnie przeprowadzają atak brute-force na hasło systemowe

2. Co to jest oprogramowanie ransomware, które tworzy plik .boot?

Rodzina ransomware : ransomware STOP (DJVU).

Rozszerzenie : Boot

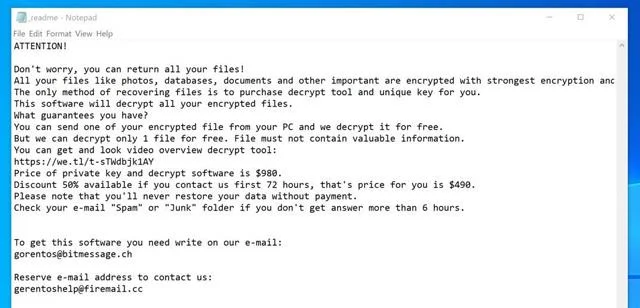

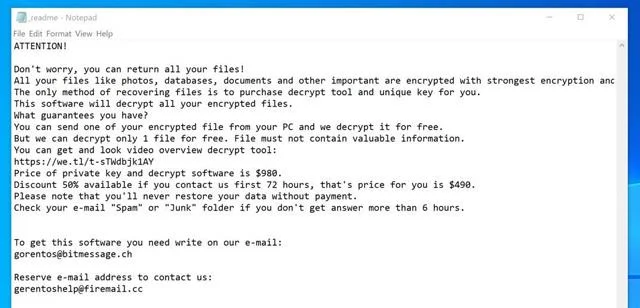

Plik okupu : _readme.txt

Okup : od 490 USD do 980 USD (w Bitcoinach)

Kontakt : gorentos@bitmessage.ch, gerentoshelp@firemail.cc lub @datarestore na Telegramie

Ransomware tworzy plik .boot, który ogranicza dostęp do danych poprzez szyfrowanie pliku. Następnie próbuje szantażować ofiarę, żądając okupu w kryptowalucie Bitcoin za odzyskanie dostępu do danych. Ten typ oprogramowania ransomware atakuje wszystkie wersje systemu Windows, w tym Windows 7, Windows 8 i Windows 10. Po pierwszej instalacji na komputerze to oprogramowanie ransomware tworzy plik wykonywalny o losowej nazwie w folderze %AppData% lub %LocalAppData%. Ten plik wykonywalny zostanie uruchomiony i rozpocznie skanowanie wszystkich liter dysków na komputerze w celu znalezienia zaszyfrowanych plików danych.

Ransomware tworzy plik .boot, który wyszukuje pliki o określonych rozszerzeniach do zaszyfrowania. Pliki, które szyfruje, to często ważne dokumenty i pliki, takie jak .doc, .docx, .xls, .pdf itp. Kiedy znajdzie te pliki, zmieni rozszerzenie pliku na Boot, tak że nie będzie można go już otworzyć.

Poniżej znajduje się lista rozszerzeń plików, na które celują tego typu ransomware:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf , .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, . hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x , .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, . rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, portfel, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf , .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, . jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm , .odp, .ods, .odt

Gdy plik zostanie zaszyfrowany za pomocą rozszerzenia Boot, to ransomware utworzy plik _readme.txt, wyjaśniając, jak odzyskać plik i żądając okupu w każdym folderze, w którym plik został zaszyfrowany, oraz na pulpicie systemu Windows. Pliki te są umieszczane w każdym folderze z zaszyfrowanymi plikami i zawierają informacje, jak skontaktować się z cyberprzestępcami w celu odzyskania plików.

Po zakończeniu skanowania komputera usuwa również wszystkie kopie woluminów w tle na zainfekowanym komputerze, więc nie można ich użyć do odzyskania zaszyfrowanych plików.

3. Czy Twój komputer jest zainfekowany oprogramowaniem ransomware, które tworzy plik .boot?

Kiedy komputer zostaje zainfekowany tym ransomware, skanuje wszystkie litery dysków w celu znalezienia docelowego typu pliku, szyfruje je, a następnie dodaje rozszerzenie Boot. Gdy te pliki zostaną zaszyfrowane, nie będzie można ich otworzyć za pomocą zwykłych programów. Kiedy to ransomware zakończy szyfrowanie plików ofiary, wyświetla również plik zawierający instrukcje dotyczące sposobu skontaktowania się z cyberprzestępcami (gorentos@bitmessage.ch lub gerentoshelp@firemail.cc).

Oto wiadomość z żądaniem okupu w pliku _readme.txt:

4. Czy można odszyfrować pliki zaszyfrowane oprogramowaniem ransomware tworzącym pliki .boot?

Niestety, odpowiedź brzmi: nie. Nie można odzyskać plików zaszyfrowanych przy użyciu oprogramowania ransomware tworzącego pliki .boot, ponieważ do odblokowania zaszyfrowanych plików potrzebny jest klucz prywatny, którym dysponują wyłącznie cyberprzestępcy.

Nie płać za przywracanie plików. Nawet jeśli za nie zapłacisz, nie ma gwarancji, że odzyskasz dostęp do plików.

5. Jak usunąć ransomware tworzący plik z rozszerzeniem .boot

Ostrzeżenie: należy pamiętać, że przy użyciu tej metody możesz utracić pliki. Malwarebytes i HitmanPro mogą wykryć i usunąć to oprogramowanie ransomware, ale programy te nie mogą odzyskać dokumentów, zdjęć ani plików. Dlatego należy rozważyć przed wykonaniem tego procesu.

Użyj Malwarebytes, aby usunąć oprogramowanie ransomware tworzące pliki .boot

Malwarebytes to jedno z najpopularniejszych i najczęściej używanych programów chroniących przed złośliwym oprogramowaniem dla systemu Windows. Może zniszczyć wiele rodzajów złośliwego oprogramowania, które inne programy mogą przeoczyć.

Przeczytaj artykuł Skuteczny program antywirusowy z oprogramowaniem Malwarebytes Premium, aby dowiedzieć się, jak korzystać z tego oprogramowania antywirusowego .

Użyj HitmanPro do skanowania w poszukiwaniu złośliwego oprogramowania i niechcianych programów

HitmanPro to skaner, który wdraża unikalne podejście oparte na chmurze do skanowania w poszukiwaniu złośliwego oprogramowania. HitmanPro skanuje zachowanie aktywnych plików, a także plików w lokalizacjach, w których często znajduje się złośliwe oprogramowanie, w celu wykonywania podejrzanych działań. Jeśli zostanie znaleziony nieznany podejrzany plik, HitmanPro wyśle go do chmury w celu przeskanowania przez dwa z najlepszych obecnie narzędzi antywirusowych , Bitdefender i Kaspersky.

Chociaż HitmanPro jest oprogramowaniem typu shareware, kosztuje 24,95 dolarów za rok na jednym komputerze, ale ma praktycznie nieograniczone skanowanie. Ograniczone tylko wtedy, gdy musisz usunąć lub poddać kwarantannie złośliwe oprogramowanie wykryte przez HitmanPro w systemie, a następnie możesz aktywować wersję próbną raz na 30 dni w celu czyszczenia.

Krok 1. Pobierz HitmanPro

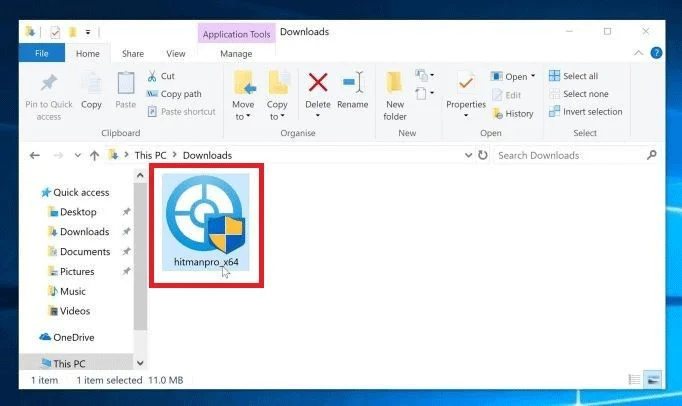

Krok 2. Zainstaluj HitmanPro

Po pobraniu kliknij dwukrotnie plik „hitmanpro.exe” (dla systemu Windows 32-bitowego) lub „hitmanpro_x64.exe” (dla systemu Windows 64-bitowego), aby zainstalować program na swoim komputerze. Zwykle pobrany plik zostanie zapisany w folderze Pobrane.

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

Jeśli zobaczysz komunikat UAC , kliknij Tak .

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

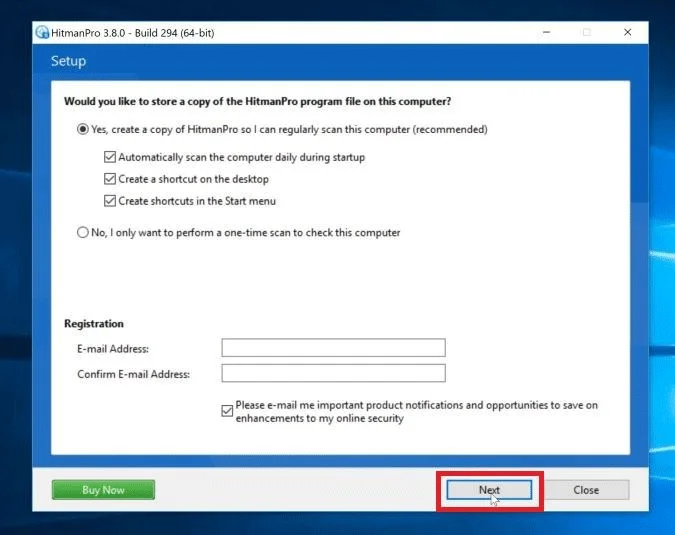

Krok 3. Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie

Po uruchomieniu HitmanPro zobaczysz ekran startowy jak poniżej. Kliknij przycisk Dalej , aby wykonać skanowanie systemu.

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

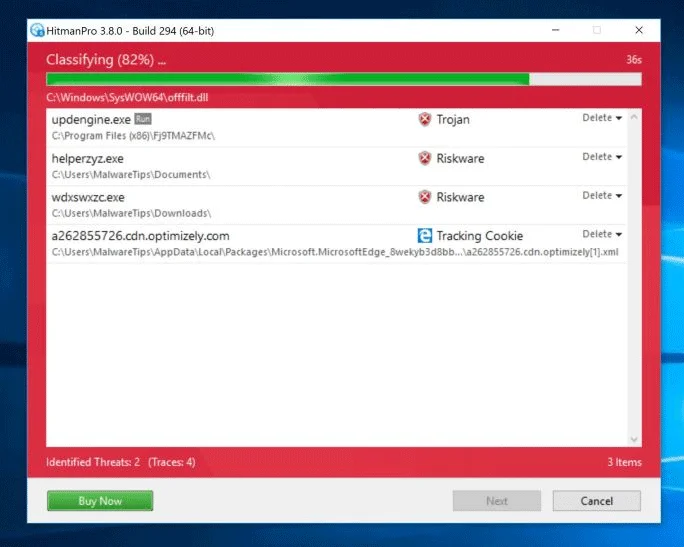

Krok 4. Poczekaj na zakończenie procesu skanowania

HitmanPro rozpocznie skanowanie komputera w poszukiwaniu złośliwych programów. Ten proces może potrwać kilka minut.

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

Krok 5 . Kliknij Następny

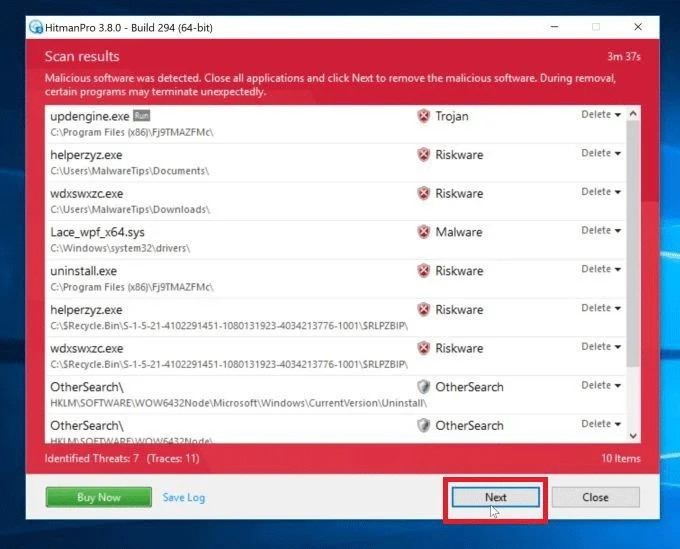

Kiedy HitmanPro zakończy skanowanie, wyświetli listę wszystkich znalezionych złośliwych programów. Kliknij Dalej , aby usunąć szkodliwy program.

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

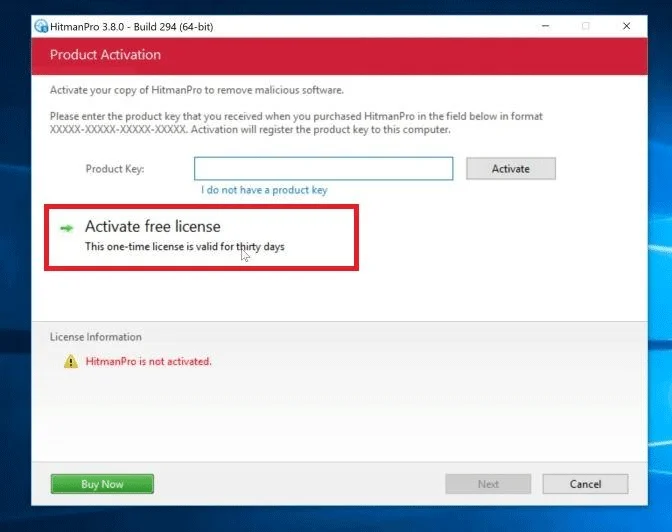

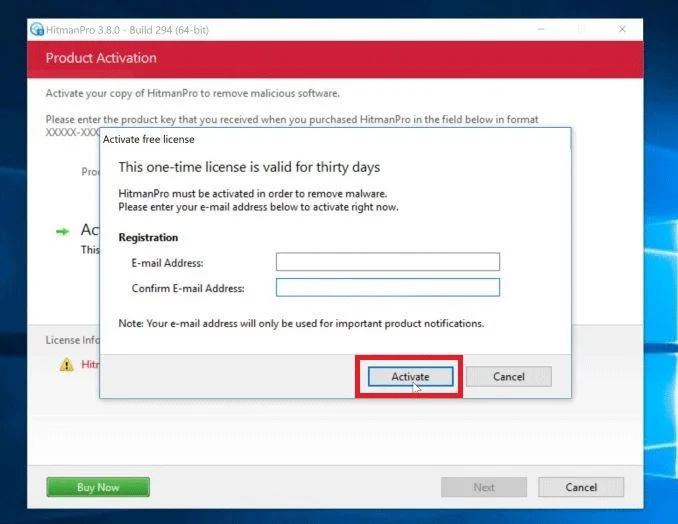

Krok 6 . Kliknij Aktywuj bezpłatną licencję

Kliknij przycisk Aktywuj bezpłatną licencję , aby rozpocząć 30-dniowy bezpłatny okres próbny i usunąć złośliwe pliki ze swojego komputera.

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

Po zakończeniu procesu możesz zamknąć HitmanPro i kontynuować dalszą część samouczka.

Odzyskaj pliki zaszyfrowane przez oprogramowanie ransomware, tworząc pliki .boot za pomocą oprogramowania do odzyskiwania

W niektórych przypadkach możliwe jest przywrócenie poprzedniej wersji zaszyfrowanego pliku za pomocą narzędzia Boot Restore lub innego oprogramowania do odzyskiwania, które często zawiera kopię w tle pliku.

Poniżej znajduje się narzędzie do odszyfrowania plików zaszyfrowanych przez ransomware STOP, stworzone przez ekspertów z forum bezpieczeństwa Bleeping Computer. Możesz go wypróbować i sprawdzić, czy uda Ci się odzyskać swoje dane. Jeśli to nie zadziała, wypróbuj inne rozwiązania poniżej.

https://download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip

Opcja 1: Odzyskaj pliki zaszyfrowane ransomware, tworząc rozszerzenie pliku .boot za pomocą ShadowExplorer

Ransomware tworzący rozszerzenie pliku .boot będzie próbował usunąć wszystkie kopie w tle przy pierwszym uruchomieniu dowolnego pliku wykonywalnego na komputerze po zainfekowaniu oprogramowaniem ransomware. Na szczęście oprogramowanie ransomware nie jest w stanie usunąć wszystkich kopii w tle, dlatego warto spróbować odzyskać pliki przy użyciu tej metody.

Krok 1 . Pobierz ShadowExplorer, korzystając z poniższego łącza pobierania.

Krok 2. Zainstaluj program z ustawieniami domyślnymi.

Krok 3. Program uruchomi się automatycznie po instalacji. Jeśli nie, kliknij dwukrotnie ikonę ShadowExplorer.

Krok 4 . Listę rozwijaną możesz zobaczyć w górnej części panelu. Wybierz najnowszy dysk i kopię w tle, którą chcesz przywrócić, zanim zostaniesz zainfekowany oprogramowaniem ransomware, które tworzy rozszerzenie pliku .boot.

![Jak usunąć ransomware tworzący plik .boot Jak usunąć ransomware tworzący plik .boot]()

Krok 5 . Kliknij prawym przyciskiem myszy dysk , folder lub plik, który chcesz przywrócić, i kliknij Eksportuj…

Krok 6 . Na koniec ShadowExplorer powiadomi Cię, gdzie chcesz zapisać odzyskaną kopię pliku.

Opcja 2: Odzyskaj zaszyfrowane pliki za pomocą rozszerzenia Boot za pomocą oprogramowania do odzyskiwania plików

Kiedy pliki są szyfrowane, to ransomware najpierw tworzy ich kopię, szyfruje kopię, a następnie usuwa oryginał. Dlatego istnieje niewielka szansa, że do odzyskania usuniętych plików będziesz mógł użyć oprogramowania do odzyskiwania plików, takiego jak Recuva, EaseUS Data Recovery Wizard Free, R-Studio.

Opcja 3: Użyj narzędzia Poprzednie wersje systemu Windows

W systemach Windows Vista i Windows 7 dostępna jest funkcja o nazwie Poprzednie wersje . Jednak tego narzędzia można użyć tylko wtedy, gdy punkt przywracania został utworzony, zanim infekcja ransomware utworzyła rozszerzenie pliku .boot. Aby skorzystać z tego narzędzia i odzyskać pliki zainfekowane oprogramowaniem ransomware, wykonaj następujące kroki:

Krok 1 . Otwórz Mój komputer lub Eksploratora Windows .

Krok 2. Kliknij prawym przyciskiem myszy pliki lub foldery zainfekowane oprogramowaniem ransomware. Z listy rozwijanej kliknij Przywróć poprzednie wersje .

Krok 3 . Otworzy się nowe okno pokazujące wszystkie kopie zapasowe plików i folderów, które chcesz przywrócić. Wybierz odpowiedni plik i kliknij Otwórz , Kopiuj lub Przywróć . Odzyskaj wybrane pliki, zastępując istniejące zaszyfrowane pliki na komputerze.

6. Jak zapobiec zainfekowaniu komputera oprogramowaniem ransomware, które tworzy rozszerzenie pliku .boot

Aby zapobiec tworzeniu przez oprogramowanie ransomware rozszerzenia pliku .boot na komputerze, należy zainstalować na komputerze program antywirusowy i zawsze tworzyć kopie zapasowe dokumentów osobistych. Możesz także użyć programu o nazwie HitmanPro.Alert, aby zapobiec uruchomieniu w systemie złośliwego oprogramowania szyfrującego pliki.

Życzę powodzenia!