Czytając wskazówki, można spotkać osoby często korzystające z plików hackowania rejestru w celu dostosowania i ulepszenia komputerów z systemem Windows i zastanawiające się, jak je utworzyć. W tym artykule opisano podstawowe kroki tworzenia własnego pliku hackowania rejestru.

Czym więc jest hackowanie rejestru?

Za każdym razem, gdy dostosowujesz klucze lub wartości w rejestrze, możesz nazwać tę akcję włamaniem do rejestru, ale w tym kontekście mamy na myśli pliki hackowania rejestru do pobrania z rozszerzeniem pliku .reg , w rzeczywistości Pokaż „magię” swojemu komputerowi.

Mówiąc najprościej, plik hackowania rejestru to kopia zapasowa wszystkich zmian dokonanych w rejestrze, zapisana w pliku, dzięki czemu możesz zastosować te same zmiany na swoim komputerze, jeśli to zrobisz, zainstaluj ponownie lub na innym komputerze.

Utwórz plik hackowania rejestru

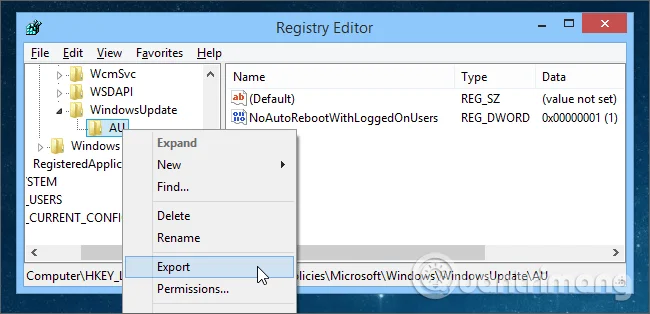

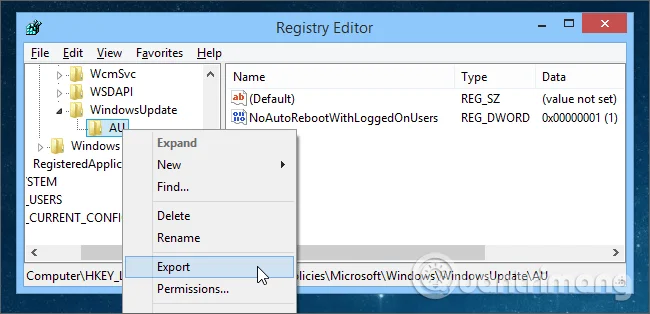

Po zbadaniu i zmianie wartości rejestru według własnych upodobań użyjesz funkcji Eksportuj , aby zapisać wszystko w pliku tekstowym z rozszerzeniem .reg (znanym również jako plik hackowania rejestru). Pliki te mają standardowy format, więc jeśli chcesz, możesz je utworzyć od podstaw.

Eksportując klucz, należy pozostawić klucz przeznaczony do eksportu w odpowiedniej pozycji na ekranie, tak aby po kliknięciu prawym przyciskiem myszy na kluczu po lewej stronie nadal widoczna była wartość po prawej stronie. Wybierz Eksportuj w menu kontekstowym, a następnie zapisz go w wygodnym do użycia miejscu.

Teraz, gdy plik został pomyślnie zapisany, kliknij go dwukrotnie, aby scalić wartości z rejestrem lub skopiuj go na inny komputer i połącz wartości z rejestrem, ustawiając tę samą wartość.

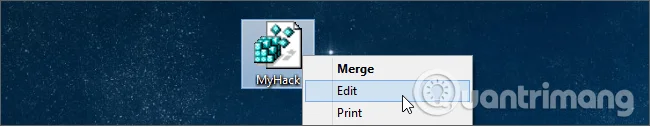

W przypadku tego konkretnego pliku hackowania rejestru może działać dobrze, ponieważ po prawej stronie znajduje się tylko jedna wartość, ale w innych przypadkach musisz edytować plik. Aby edytować, kliknij go prawym przyciskiem myszy i wybierz Edytuj , aby otworzyć go w Notatniku.

![Jak utworzyć własny plik hackowania rejestru systemu Windows Jak utworzyć własny plik hackowania rejestru systemu Windows]()

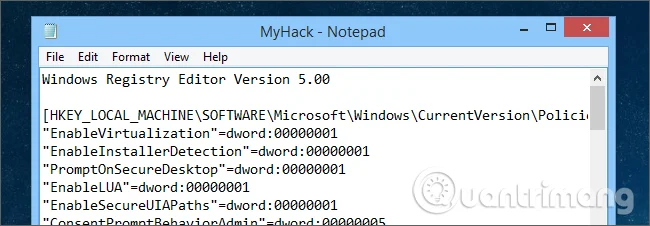

A teraz możesz zobaczyć format pliku hackowania rejestru, jest to całkiem proste. Każde włamanie do rejestru zawiera pierwszą linię, która ma na celu zidentyfikowanie tego jako włamanie do rejestru. Bez tej linii plik nie będzie działać.

Edytor rejestru systemu Windows wersja 5.00

Potrzebujesz tej linii tylko raz w pliku i musi to być pierwsza linia. Jeśli połączysz razem wiele plików hackowania rejestru, należy pamiętać, że wystarczy, że pojawi się on tylko raz i na górze.

![Jak utworzyć własny plik hackowania rejestru systemu Windows Jak utworzyć własny plik hackowania rejestru systemu Windows]()

Następna sekcja może być długa lub krótka, w zależności od pliku hackowania rejestru, który należy podzielić na sekcje dotyczące klucza (lewa strona Edytora rejestru), a następnie wartości ustawionej dla tego klucza. Na przykład, jak pokazano poniżej, jeśli chcesz skonfigurować dwa klucze, wartość SomeVariableName będzie po prawej stronie w SOMEKEYHERE po lewej stronie, a SomeValue będzie poniżej ANOTHERKEY.

[HKEY_LOCAL_MACHINE\SOFTWARE\SOMEKEYHERE] "SomeVariableName"=dword:00000000 [HKEY_LOCAL_MACHINE\SOFTWARE\ANOTHERKEY] "SomeValue"=dword:00000001

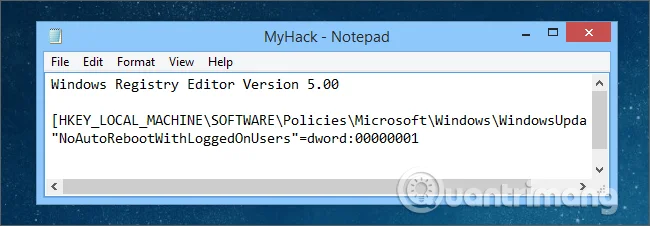

Poniżej znajduje się przykład, który ułatwi Ci zrozumienie. Najpierw otwórz Edytor rejestru i przejdź do następującego klucza po lewej stronie. Ten klucz określa, czy Kontrola konta użytkownika zniknie z ekranu, gdy pojawi się okno.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

![Jak utworzyć własny plik hackowania rejestru systemu Windows Jak utworzyć własny plik hackowania rejestru systemu Windows]()

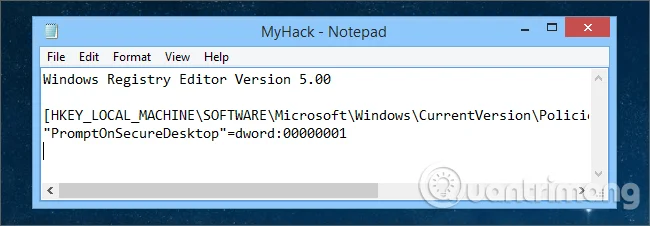

Teraz wyeksportuj z klawisza System po lewej stronie. Otwórz plik hackowania rejestru, a zobaczysz w nim PromptOnSecureDesktop, ale co z wszystkimi innymi rzeczami?

Jeśli przeniesiesz ten plik hackowania rejestru na inny komputer i zaimportujesz go, wszystko inne poniżej klucza skonfigurowanego na tym komputerze zostanie skonfigurowane na nowym komputerze. Na przykład w twoim pliku hackowym znajduje się klucz EnableLUA, który służy do włączania lub wyłączania funkcji UAC. Jeśli chcesz ustawić wartość Bezpiecznego pulpitu i nie chcesz zmieniać UAC na innym komputerze, możesz zmienić tę wartość wraz ze wszystkimi innymi elementami w pliku.

![Jak utworzyć własny plik hackowania rejestru systemu Windows Jak utworzyć własny plik hackowania rejestru systemu Windows]()

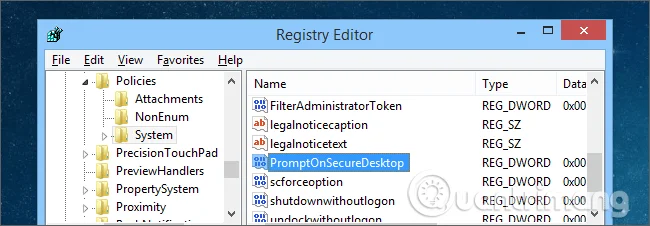

Aby to zrobić, wystarczy edytor tekstu, usuń wszystko, co nie jest wartością, którą chcesz ustawić. W takim przypadku musisz usunąć wszystko oprócz wartości Bezpieczny pulpit.

Należy zauważyć, że nie należy usuwać pierwszego wiersza ani wiersza [HKEY_LOCAL_MACHINE\SOFTW….etc] tuż nad wartością, ponieważ Edytor rejestru musi wiedzieć, gdzie umieścić tę wartość.

![Jak utworzyć własny plik hackowania rejestru systemu Windows Jak utworzyć własny plik hackowania rejestru systemu Windows]()

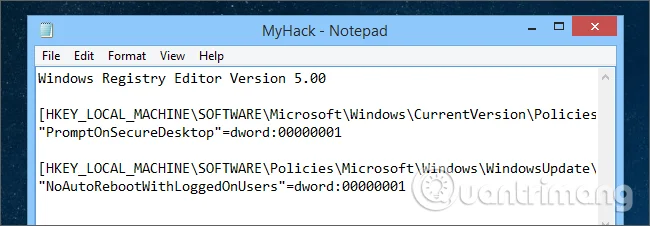

Połącz pliki hack razem

Jeśli istnieje plik hack NoAutoReboot, który chcesz dodać do pliku hack Secure Desktop, sposób na to jest bardzo prosty, pamiętaj tylko o zasadzie: wiersz Windows Registry Editor wersja 5.00 musi znajdować się w pliku i w pierwszej linii następnie skopiuj i wklej oba pliki razem.

![Jak utworzyć własny plik hackowania rejestru systemu Windows Jak utworzyć własny plik hackowania rejestru systemu Windows]()

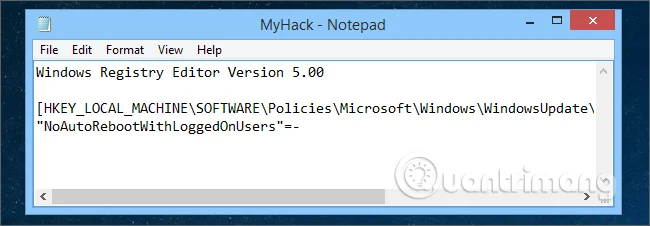

Usuń wartość rejestru

W niektórych przypadkach wymagany jest plik hackowania rejestru, aby utworzyć nowy klucz, który wcześniej nie istniał, a zmiana ustawień wymaga usunięcia tego klucza rejestru. Sposób na to jest dość prosty, musisz wyeksportować klucz i zmienić wartość tak, aby był to tylko znak minus.

Na przykład:

„NoAutoRebootWithLoggedOnUsers” = dword:00000001

Będzie

„NoAutoRebootWithLoggedOnUsers”=-

![Jak utworzyć własny plik hackowania rejestru systemu Windows Jak utworzyć własny plik hackowania rejestru systemu Windows]()

A co, jeśli chcesz usunąć klucze rejestru zamiast wartości? Klucze rejestru to elementy po lewej stronie Edytora rejestru. Ponownie dotyczy to symbolu minus umieszczonego w pliku hackowania rejestru. Dlatego jeśli chcesz usunąć cały klucz, jak pokazano na powyższym zrzucie ekranu , musisz go zmienić z:

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Mic…]

Ściana:

[-HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Mic…]

Czy widzisz tutaj znak minus? Poinstruuje Edytor rejestru, aby całkowicie usunął klucz i wartość pod nim.

Trzeba jednak używać go bardzo ostrożnie, gdyż może to doprowadzić do awarii systemu.

Życzę powodzenia!