Oprogramowanie Top Data Protector pomoże nam zablokować foldery i pliki w celu zwiększenia bezpieczeństwa. Istnieje wiele sposobów ochrony folderów na komputerze , na przykład przy użyciu istniejących metod lub przy użyciu dodatkowego oprogramowania do tworzenia haseł do folderów , na przykład Top Data Protector. Z łatwością możemy tworzyć hasła do folderów, czy chronić się przed oprogramowaniem ransomware. W poniższym artykule dowiesz się, jak korzystać z Top Data Protector.

Instrukcja korzystania z Top Data Protector

Krok 1:

Użytkownicy uzyskują dostęp do poniższego łącza, aby pobrać oprogramowanie Top Data Protector na komputer, a następnie kontynuować instalację.

Krok 2:

W pierwszym interfejsie programu założymy konto przy użyciu Top Data Protector . Wypełnij informacje, a następnie kliknij poniżej opcję Utwórz konto .

Krok 3:

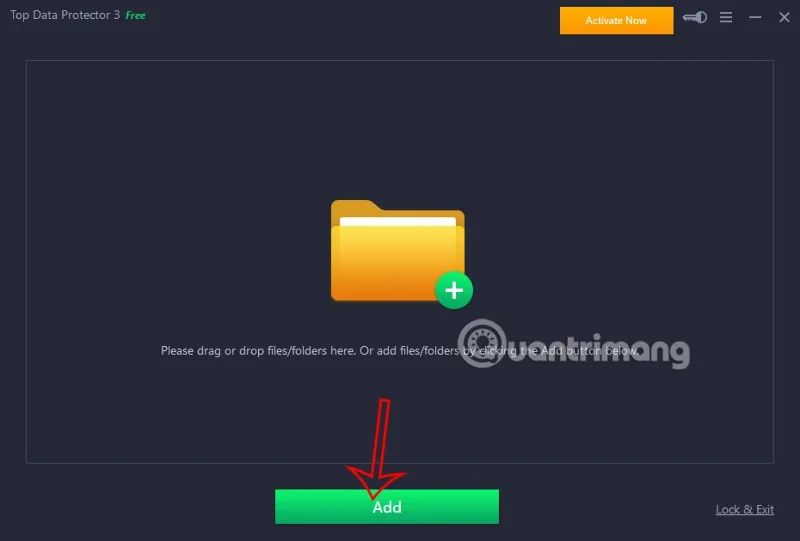

Natychmiast po tym użytkownik zobaczy główny interfejs, w którym może dodać foldery lub pliki, które chcą zabezpieczyć. Kliknij Dodaj lub przeciągnij i upuść folder, który chcesz chronić w interfejsie.

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()

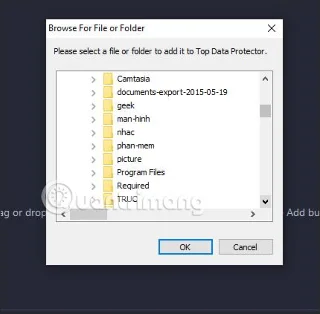

Wyświetla foldery na komputerze, dzięki czemu można wybrać dane i foldery wymagające zabezpieczenia. Uwaga dla użytkowników, w bezpłatnej wersji będziemy mogli zabezpieczyć tylko 10 plików o maksymalnej pojemności 50MB.

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()

Krok 4:

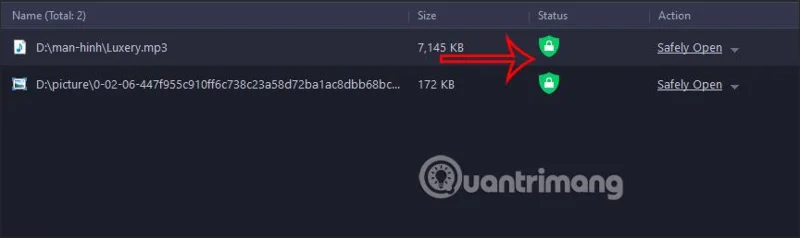

Po włożeniu folderu i danych do interfejsu oprogramowania użytkownik zobaczy, że bieżący tryb jest zablokowany w Status .

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()

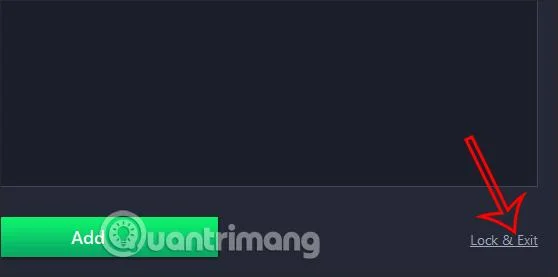

Po dodaniu danych do interfejsu Top Data Protector kliknij opcję Zablokuj i wyjdź pod interfejsem, aby zablokować dane i zamknąć oprogramowanie.

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()

Krok 5:

Teraz otwierasz zablokowane dane za pomocą Top Data Protector i nie otwierają się one z komunikatem o błędzie, jak pokazano.

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()

Jeśli chcesz przeglądać dane , musisz je przejrzeć w oprogramowaniu. Logujesz się ponownie do oprogramowania Top Data Protector przy użyciu hasła ustawionego dla swojego konta.

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()

Krok 6:

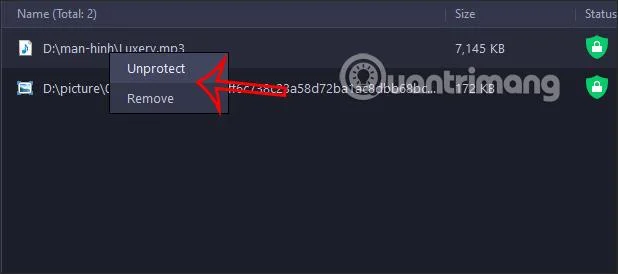

Aby usunąć dane z Top Data Protector i przywrócić je do normalnego widoku, kliknij Usuń , aby usunąć listę, lub kliknij opcję Odbezpiecz, aby usunąć ochronę, ale nadal pozostać na liście oprogramowania.

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()

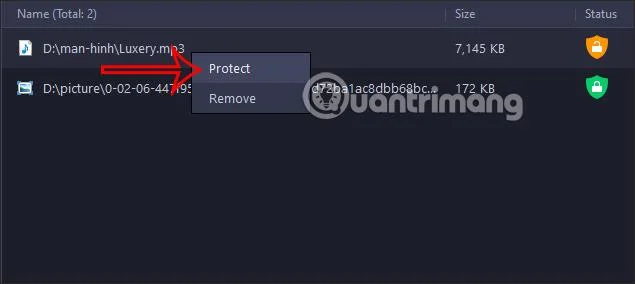

Jeśli chcesz zablokować te dane , kliknij prawym przyciskiem myszy nazwę danych i wybierz opcję Chroń.

![Jak używać Top Data Protector do zabezpieczania plików i folderów Jak używać Top Data Protector do zabezpieczania plików i folderów]()