Device Guard to połączenie funkcji zabezpieczeń sprzętu i oprogramowania odpowiednich dla przedsiębiorstwa, które po wspólnej konfiguracji blokują urządzenia w celu uruchamiania wyłącznie zaufanych aplikacji zdefiniowanych w zasadach integralności kodu. Jeśli aplikacja nie jest zaufana, nie będzie mogła zostać uruchomiona. W przypadku sprzętu spełniającego podstawowe wymagania oznacza to, że nawet jeśli atakujący zdoła przejąć kontrolę nad jądrem systemu Windows, nie będzie mógł uruchomić złośliwego kodu wykonywalnego. Dzięki odpowiedniemu sprzętowi Device Guard może korzystać z nowych zabezpieczeń opartych na wirtualizacji w systemie Windows 10, aby odizolować usługę Code Integrity od jądra Microsoft Windows. W tym przypadku usługa Code Integrity działa wraz z jądrem w kontenerze chronionym przez wirtualizację Windows.

W tym przewodniku dowiesz się, jak włączyć lub wyłączyć zabezpieczenia oparte na wirtualizacji Device Guard na komputerach z systemem Windows 10 Enterprise i Windows 10 Education.

Aby włączyć lub wyłączyć Device Guard, musisz być zalogowany jako administrator.

Jak włączyć lub wyłączyć Device Guard

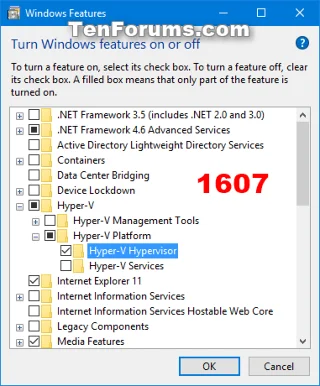

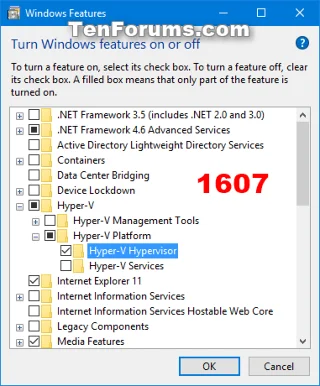

Krok 1 . Otwórz funkcje systemu Windows.

W systemie Windows 10 Enterprise/Education w wersji 1607 lub nowszej wybierz Hyper-V Hypervisor w obszarze Hyper-V i kliknij OK .

W wersjach systemu Windows 10 Enterprise/Education wcześniejszych niż 1607 wybierz Hyper-V Hypervisor w obszarze Hyper-V, wybierz opcję Izolowany tryb użytkownika i kliknij OK .

![Jak włączyć lub wyłączyć Device Guard w systemie Windows 10 Jak włączyć lub wyłączyć Device Guard w systemie Windows 10]()

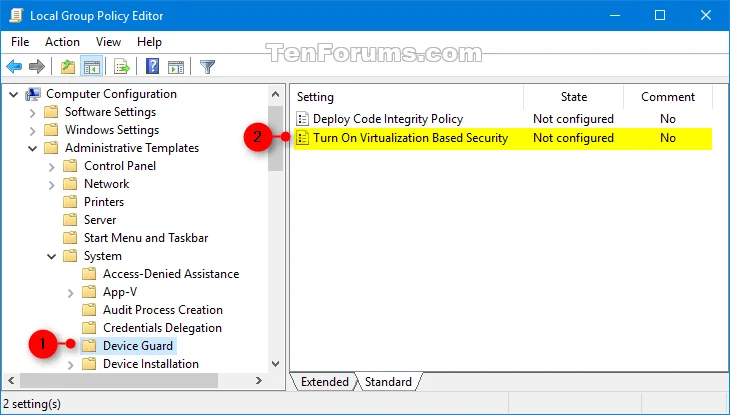

Krok 2 . Otwórz Edytor lokalnych zasad grupy .

Krok 3 . Przejdź do następującego klucza w lewym okienku Edytora lokalnych zasad grupy.

Computer Configuration\Administrative Templates\System\Device Guard

![Jak włączyć lub wyłączyć Device Guard w systemie Windows 10 Jak włączyć lub wyłączyć Device Guard w systemie Windows 10]()

Krok 4 . W prawym okienku Device Guard w Edytorze lokalnych zasad grupy kliknij dwukrotnie zasadę Włącz zabezpieczenia oparte na wirtualizacji , aby ją edytować.

Krok 5 . Wykonaj krok 6 (włączony) lub krok 7 (wyłączony).

Krok 6 . Aby włączyć Ochronę urządzenia

- Wybierz opcję Włączone .

- W Opcjach wybierz opcję Bezpieczny rozruch lub Bezpieczny rozruch i ochrona DMA z menu rozwijanego Wybierz poziom zabezpieczeń platformy.

Uwaga: opcja Bezpiecznego rozruchu (zalecana) zapewnia bezpieczny rozruch z wieloma zabezpieczeniami obsługiwanymi przez sprzęt konkretnego komputera. Komputer z jednostkami zarządzania pamięcią wejścia/wyjścia (IOMMU) będzie miał bezpieczny rozruch z ochroną DMA. Komputer bez IOMMU będzie miał włączony tylko bezpieczny rozruch.

Bezpieczny rozruch z DMA umożliwi bezpieczny rozruch i VBS tylko na komputerach obsługujących DMA, czyli komputerach z IOMMU. Przy tym ustawieniu żaden komputer bez IOMMU nie będzie miał ochrony VBS (sprzętowej), chociaż może włączyć zasady integralności kodu.

- W Opcjach wybierz opcję Włączone z blokadą UEFI lub Włączone bez blokady z menu rozwijanego Ochrona integralności kodu oparta na wirtualizacji.

Uwaga: Opcja Włączone z blokadą UEFI gwarantuje, że ochrona integralności kodu oparta na wirtualizacji nie zostanie wyłączona zdalnie. Aby wyłączyć tę funkcję, musisz ustawić Zasady grupy na Wyłączone, a także usunąć funkcję zabezpieczeń dla każdego komputera z bieżącym użytkownikiem, aby usunąć konfigurację w UEFI.

Opcja Włączone bez blokady umożliwia zdalne wyłączenie ochrony integralności kodu opartej na wirtualizacji przy użyciu zasad grupy.

- Jeśli chcesz, możesz także włączyć funkcję Credential Guard , wybierając opcję Włączone z blokadą UEFI lub Włączone bez blokady w menu rozwijanym Konfiguracja modułu Credential Guard.

Uwaga: opcja Włączone z blokadą UEFI gwarantuje, że funkcja Credential Guard nie zostanie wyłączona zdalnie. Aby wyłączyć tę funkcję, należy ustawić Zasady grupy na Wyłączone, a także usunąć funkcję zabezpieczeń na każdym komputerze, aby bieżący użytkownik mógł wyczyścić konfigurację w UEFI.

Opcja Włączone bez blokady umożliwia zdalne wyłączenie modułu Credential Guard przy użyciu zasad grupy. Urządzenia korzystające z tego ustawienia muszą mieć system Windows 10 (wersja 1511) lub nowszy.

Krok 7 . Aby wyłączyć funkcję Device Guard

Wybierz Nie skonfigurowano lub Wyłączono , kliknij OK i przejdź do kroku 8.

Uwaga : ustawieniem domyślnym jest Nieskonfigurowane.

Krok 8 . Zamknij Edytor lokalnych zasad grupy.

Krok 9 . Uruchom ponownie komputer, aby zastosować zmiany.

Życzę powodzenia!