Jednym ze sposobów lepszego zrozumienia bezpieczeństwa sieci Wi-Fi jest próba włamania się do sieci. Ale absolutnie nie powinieneś włamywać się do sieci swojej firmy lub sąsiada. Zamiast tego „etyczne” hakowanie i legalne testy penetracyjne sieci Wi-Fi (wykonywane we współpracy z właścicielem sieci) mogą pomóc Ci dowiedzieć się więcej o jej mocnych i ograniczeniach bezpieczeństwa sieci bezprzewodowej. Zrozumienie potencjalnych luk w zabezpieczeniach Wi-Fi może pomóc w lepszej ochronie zarządzanych sieci i zapewnieniu bezpieczniejszego połączenia podczas uzyskiwania dostępu do innych sieci bezprzewodowych.

Czy wiesz jak zhakować własną sieć Wi-Fi?

Zacznij od potknięcia Wi-Fi

Stumbler WiFi to aplikacja, która pomoże znaleźć sieci bezprzewodowe w bliskim zasięgu. Są to najprostsze narzędzia, które można dodać do zestawu narzędzi do testowania pióra . Stumbler Wi-Fi pozwala zobaczyć pobliskie punkty dostępu i szczegółowe informacje na ich temat, takie jak poziom sygnału, typ zabezpieczeń/szyfrowania i adres MAC .

Za pomocą stumblera możesz znaleźć sieci korzystające ze słabych protokołów bezpieczeństwa, takich jak WEP lub oryginalna wersja WPA, a także ujawnić fałszywe punkty dostępu skonfigurowane przez potencjalnych użytkowników. Otwórz swoją sieć do ataku. Nawet w przypadku punktów dostępu skonfigurowanych z ukrytymi identyfikatorami SSID , niektórzy potykacze mogą szybko odkryć ten identyfikator SSID .

Przykładem potknięcia jest Vistumbler , aplikacja Windows typu open source, która wyświetla podstawowe informacje o punkcie dostępu, w tym precyzyjne metody uwierzytelniania i szyfrowania, które mogą ujawnić identyfikatory SSID oraz poziomy sygnału. Vistumbler wyświetla także wykresy poziomu sygnału i wykorzystania kanałów. Vistumbler jest bardzo konfigurowalny i oferuje elastyczne opcje konfiguracji. Vistumbler obsługuje nazwy punktów dostępu, aby pomóc je rozróżnić. Ta funkcja pomaga również wykryć fałszywe punkty dostępu. Vistumbler obsługuje rejestrację GPS i śledzenie na żywo w aplikacji za pomocą Google Earth .

Jeśli nie chcesz korzystać z laptopa i masz urządzenie mobilne, rozważ użycie Narzędzia AirPort na urządzeniu z systemem iOS lub pobranie aplikacji na Androida .

Opcje mobilne Wifi Analyzer to bezpłatna aplikacja dla systemu Android, za pomocą której można znaleźć punkty dostępu na smartfonie lub tablecie z systemem Android. Wifi Analyzer wyświetla podstawowe szczegóły punktów dostępowych w paśmie 2,4 GHz i obsługiwanych urządzeń w paśmie 5 GHz .

Możesz wyeksportować listę punktów dostępu (w formacie XML), wysyłając ją na e-mail lub inną aplikację lub robiąc zrzut ekranu. Wifi Analyzer zawiera również wykresy pokazujące sygnał według kanału, historię i oceny użytkowania. Poza tym Wifi Analyzer ma również funkcję pomiaru sygnału, która pomaga znaleźć punkty dostępu.

Sniffer Wi-Fi

Sniffer WiFi (przenośne narzędzie do lokalizacji najbliższego połączenia bezprzewodowego). Zamiast pobierać tylko szczegóły sieci, sniffer przechwytuje i wyświetla, a nawet analizuje surowe pakiety przesyłane falami radiowymi. Ruch można zaimportować do innych narzędzi, takich jak narzędzie do łamania szyfrowania. Niektóre sniffery zawierają także funkcje umożliwiające analizę lub crackowanie. Ponadto niektóre sniffery wyszukują i raportują tylko określony ruch sieciowy, na przykład sniffery zaprojektowane do ujawniania haseł przesyłanych zwykłym tekstem.

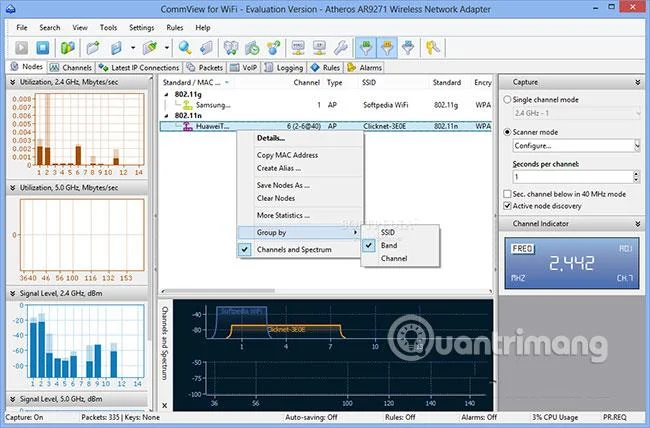

CommView for WiFi to popularny komercyjny sniffer i analizator Wi-Fi, dostępny w ograniczonej 30-dniowej wersji próbnej. CommView dla Wi-Fi posiada funkcję stumblera wyświetlającą szczegóły sieci, a także statystyki i wykorzystanie kanałów. CommView dla Wi-Fi może monitorować połączenia IP i rejestrować wszelkie sesje VoIP . Narzędzie to umożliwia także przechwytywanie i przeglądanie nieprzetworzonych pakietów.

![Jak włamać się do własnej sieci Wi-Fi Jak włamać się do własnej sieci Wi-Fi]()

Jeśli masz połączenie z siecią Wi-Fi, możesz wprowadzić hasło PSK, aby wyświetlić odszyfrowane pakiety. Możesz także ustawić reguły filtrowania widocznych danych i ustawić alerty w celu monitorowania fałszywych urządzeń. Inne ciekawe funkcje obejmują generator ruchu, reorganizację węzłów w celu automatycznego uruchomienia klienta i przebudowę protokołu TCP w celu lepszego śledzenia przechwyconych danych (w tekście lub zdjęciach).

Kismet to system typu open source do stumblera, sniffera pakietów i wykrywania włamań do Wi-Fi, który może działać w systemach Windows (ze strukturą WSL), Mac OS X , Linux i BSD. Kismet wyświetla szczegółowe informacje o punktach dostępowych, w tym identyfikatory SSID „ukrytych” sieci. Może także przechwytywać nieprzetworzone pakiety bezprzewodowe, które można następnie zaimportować do Wireshark , TCPdump i wielu innych narzędzi. W systemie Windows Kismet działa tylko z adapterem bezprzewodowym CACE AirPcap ze względu na ograniczenia sterownika Windows. Jednak Kismet obsługuje wiele kart bezprzewodowych w systemach Mac OS X i Linux .

Narzędzia ujawniają szczegóły sieci Wi-Fi

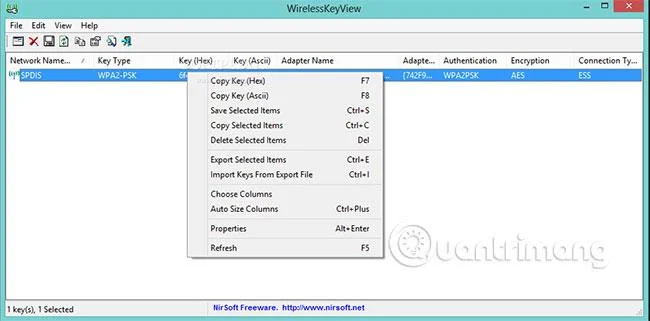

WirelessKeyView firmy NirSoft ( link referencyjny: http://www.nirsoft.net/utils/wireless_key.html ) to proste, ale zgrabne narzędzie, które wyświetla listę wszystkich używanych kluczy lub haseł WEP, WPA i WPA2 przechowywanych na komputerze z systemem Windows, na którym działasz .

![Jak włamać się do własnej sieci Wi-Fi Jak włamać się do własnej sieci Wi-Fi]()

Chociaż znalezienie zapisanych kluczy w systemie Windows 7 i poprzednich wersjach za pomocą zwykłego graficznego interfejsu użytkownika systemu Windows jest dość łatwe, w systemie Windows 10 sprawy stały się trudniejsze. WirelessKeyView szybko udostępnia eksportowaną listę wszystkich zapisanych sieci, niezależnie od używanej wersji systemu operacyjnego.

Narzędzia takie jak WirelessKeyView mogą ujawnić, w jaki sposób urządzenie zawierające oprócz zwykłych dokumentów poufne informacje zostało przejęte lub skradzione. Narzędzia te pokazują również, jak ważne jest stosowanie uwierzytelniania 802.1x, w przypadku którego użytkownicy będą mieli osobne dane logowania do Wi-Fi i nie będą podatni na tego typu problemy.

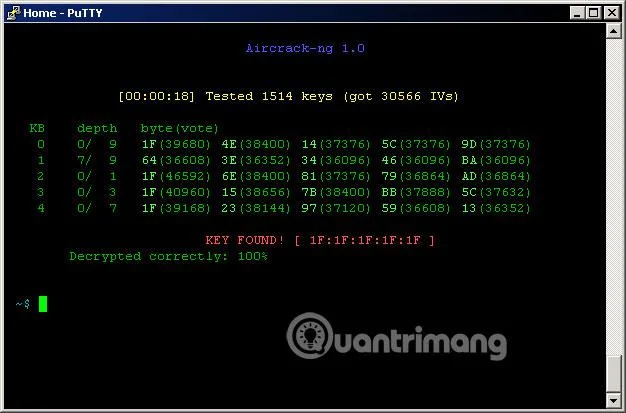

Aircrack-ng.org to zestaw narzędzi typu open source, który wykonuje zadania łamania zabezpieczeń WEP i WPA/WPA2-Personal.

![Jak włamać się do własnej sieci Wi-Fi Jak włamać się do własnej sieci Wi-Fi]()

Aircrack-ng działa na systemach Windows, Mac OS X, Linux i OpenBSD. Narzędzie jest również dostępne do pobrania w postaci obrazów VMware i Live CD. Możesz przeglądać pobliskie sieci Wi-Fi, w tym ukryte identyfikatory SSID.

Dystrybucja Linuksa do hakowania i testów penetracyjnych

Jedną z najpopularniejszych dystrybucji do testowania pióra jest Kali Linux . Oprócz zainstalowania na komputerze zwykłego systemu operacyjnego Linux możesz utworzyć dysk rozruchowy na żywo, pobrać obrazy VMware lub VirtualBox. Kali Linux zawiera różnorodne narzędzia zabezpieczające i kryminalistyczne , takie jak narzędzia Kismet i Aircrack-ng. Możesz użyć jednego z tych narzędzi do przetestowania Wi-Fi za pomocą pióra.

Niektóre inne narzędzia Wi-Fi zawarte w Kali Linux to Reaver do hakowania sieci za pomocą niezabezpieczonych kodów PIN WPS, FreeRadius-WPE do przeprowadzania ataków typu man-in-the-middle na 802.1X i uwierzytelnianie Wi-Fi Honey do tworzenia pojemnika z miodem, wabiącego klientów do łączenia się fałszywy punkt dostępowy w nadziei na przechwycenie ruchu klienta i przeprowadzenie ataków typu man-in-the-middle.

Wyjdź na całość za pomocą narzędzia sprzętowego

Jeśli naprawdę poważnie podchodzisz do bezpieczeństwa sieci bezprzewodowej i chcesz znaleźć istniejące luki, musisz poznać WiFi Ananas. Jest to rozwiązanie sprzętowe zaprojektowane specjalnie do testowania Wi-Fi i testowania pióra. Możesz skanować, namierzać, blokować i raportować różne zagrożenia i słabości sieci bezprzewodowej.

WiFi Ananas wygląda bardzo jak zwykły router i zawiera internetowy interfejs graficzny.

![Jak włamać się do własnej sieci Wi-Fi Jak włamać się do własnej sieci Wi-Fi]()

Możesz na przykład przeglądać szczegóły klienta każdego punktu dostępu, wysyłać pakiety uwierzytelniające i automatycznie tworzyć fałszywe punkty dostępu, naśladując pobliskie identyfikatory SSID w celu symulowania ataków typu man-in. Możesz także zbierać dane przeglądania innych osób i fałszować odpowiedzi DNS , aby zmylić użytkowników lub wysłać ich do fałszywych witryn internetowych.

WiFi Pineapple oferuje obecnie dwie opcje sprzętowe: kieszonkowy jednopasmowy NANO w cenie od 99,99 USD (2 300 000 VND) i dwuzakresowy TETRA przypominający router w cenie od 199,99 USD (4 600 000 VND).