W niektórych przypadkach komputer musi uruchomić opcję Sprawdź dysk (chkdsk) podczas uruchamiania lub ponownego uruchamiania. Na przykład, jeśli uruchomisz polecenie chkdsk na dysku systemowym korzystającym z systemu operacyjnego Windows, zaplanuje ono sprawdzenie dysku podczas następnego ponownego uruchomienia. System Windows wymusza także automatyczne sprawdzanie dysku, gdy komputer nieoczekiwanie się wyłącza .

Sprawdzanie dysku jest naprawdę czasochłonnym zadaniem. Jeśli nie chcesz tracić czasu na następne uruchomienie, oto jak wyłączyć polecenie chkdsk podczas uruchamiania w systemach Windows 10, 8, 7, Vista i Windows XP.

1. Sprawdź harmonogram uruchamiania polecenia chkdsk

Otwórz Wiersz Poleceń jako administrator , wpisz następujące polecenie i naciśnij Enter .

chkntfs C:

Jeśli zaplanujesz uruchomienie programu chkdsk, otrzymasz odpowiedź podobną do „Zaplanowano ręczne uruchomienie programu chkdsk przy następnym uruchomieniu”.

Jeżeli dysk zgłosi zabrudzenie, system wymusi automatyczne sprawdzenie go przy następnym ponownym uruchomieniu.

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

2. Wyłącz program chkdsk podczas uruchamiania systemu Windows

Poniższe opcje wyłączą polecenie chkdsk podczas uruchamiania systemu Windows i w zależności od harmonogramu użyjesz odpowiedniej metody.

Opcja 1. Wyłącz automatyczne sprawdzanie dysku

Jeżeli podczas uruchamiania komputera dysk zostanie wykryty jako zanieczyszczony, przed załadowaniem systemu Windows zostanie wyświetlony monit o sprawdzenie spójności dysku. Czasami jednak system Windows może kontynuować automatyczne sprawdzanie dysku przy każdym ponownym uruchomieniu, co jest denerwujące. Aby wyłączyć automatyczne sprawdzanie dysku, należy wyczyścić zanieczyszczony bit, wykonując poniższe czynności.

Uwaga: ten proces wymaga użycia oprogramowania do edycji dysku, takiego jak WinHex. Jeśli chcesz edytować brudne bity aktualnie używanego dysku systemowego, musisz użyć rozruchowej płyty CD WinPE , aby uruchomić komputer.

Aby ręcznie usunąć brudne bity z dysku Windows, wykonaj następujące kroki:

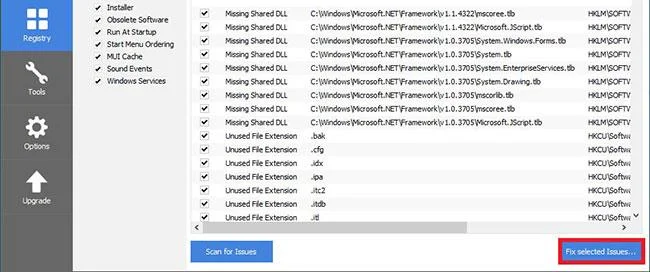

Krok 1 . Aby rozpocząć, otwórz WindHex jako administrator, kliknij menu Narzędzia i wybierz Otwórz dysk .

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

Krok 2 . Po wyświetleniu monitu o wybranie dysku do edycji wybierz dysk, dla którego chcesz edytować niepotrzebne bity, a następnie kliknij OK .

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

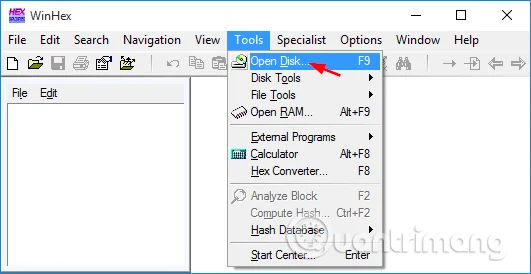

Aby usunąć brudne bity z dysku FAT32, kliknij sektor rozruchowy w przeglądarce folderów. Brudny bit dla dysków FAT32 jest ustawiony na offset 0x41 . Jeśli dysk jest zabrudzony, bit będzie miał wartość 01, zmień 01 na 00 i zapisz zmianę. Pomyślnie usunąłeś brudny bit.

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

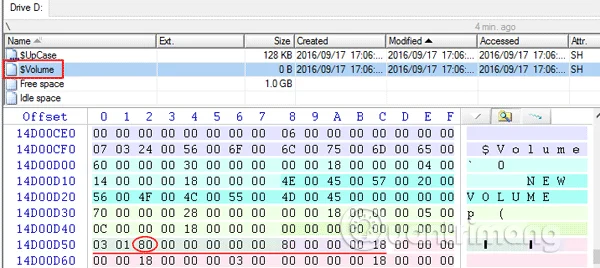

W przypadku dysków NTFS kliknij $Volume podczas przeglądania folderów. Lokalizacja przesunięcia brudnego bitu jest nieco inna na każdym dysku NTFS. Aby określić brudny bit, znajdź 13-bajtowy ciąg szesnastkowy rozpoczynający się od 03 01 i kończący się na 80 00 00 00 18.

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

Brudny bit to trzeci bajt ciągu szesnastkowego oznaczonego czerwoną linią powyżej, a brudny bit czerwonym kółkiem. Aby ustawić flagę na dysku, po prostu zmień ją na 01 lub na 00, jeśli chcesz wyczyścić flagę.

Opcja 2: Anuluj zaplanowane sprawdzanie dysku

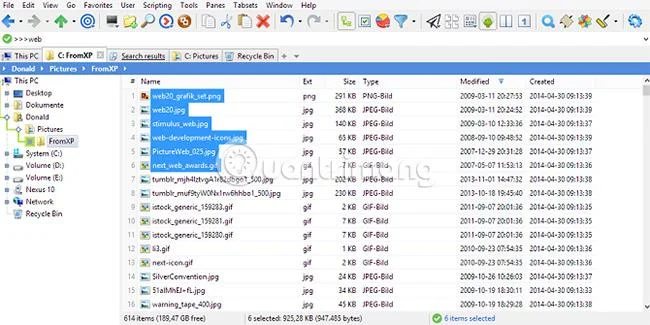

Możesz anulować zaplanowane sprawdzenie dysku za pomocą wiersza poleceń lub Edytora rejestru, co jest znacznie łatwiejsze.

Użyj wiersza poleceń

Otwórz Wiersz Poleceń jako administrator. Jeśli chcesz wyłączyć zaplanowane sprawdzanie dysku C:, wpisz następujące polecenie i naciśnij klawisz Enter .

chkntfs /x C:

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

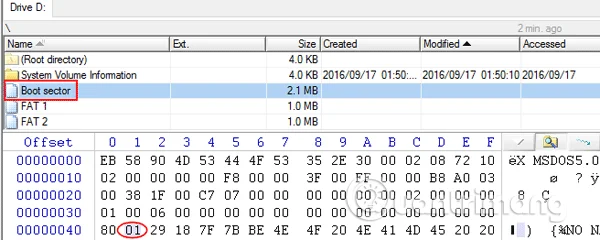

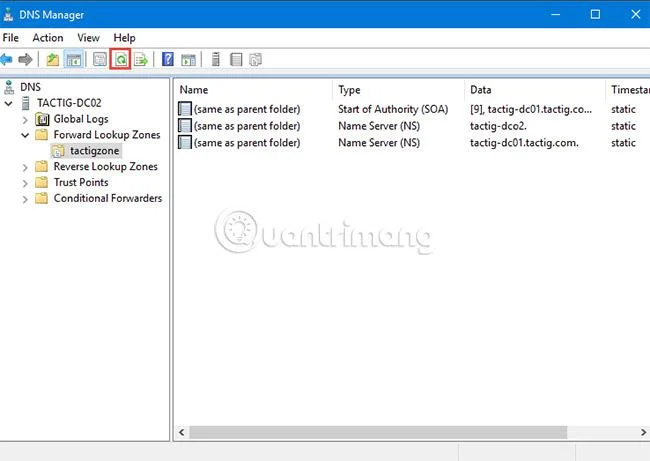

Użyj Edytora rejestru

Otwórz Edytor rejestru i przejdź do następującego klucza:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager

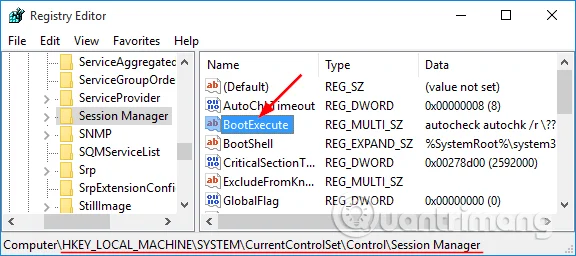

Kliknij dwukrotnie wartość BootExecute w prawym panelu.

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

Spowoduje to otwarcie okna Edytuj ciąg wielociągowy , kliknij pole Dane wartości , a następnie usuń wszystkie linie, pozostawiając tylko linię, jak pokazano poniżej.

![Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows Jak wyłączyć polecenie chkdsk podczas uruchamiania systemu Windows]()

Po zakończeniu kliknij OK i zamknij Edytor rejestru.

Życzę powodzenia!