Niezależnie od tego, czy czytasz tę stronę na telefonie, tablecie, komputerze PC, Mac czy Chromebooku, z łatwością możesz policzyć, jakie istnieją „rodzaje” połączeń internetowych. Jedyne dostępne opcje to Wi-Fi i komórkowa transmisja danych.

Ponadto możesz używać tylko jednego z tych typów połączeń, aby uzyskać dostęp do witryny internetowej na tym samym urządzeniu. Właściwie dyskusja na taki temat może być trochę bezcelowa.

A co z IoT?

Jednak w IoT kwestia wyboru odpowiedniego protokołu połączenia może mieć znaczenie między urządzeniami. W przeciwieństwie do Internetu, urządzenia IoT mają bardziej zróżnicowane protokoły połączeń, w tym ZigBee , WiFi i Bluetooth.

Istnieją również sieci LoRaWAN i sieci małej mocy, takie jak SigFox, Bluetooth Low Energy (BLE) itp. Ponadto producenci inteligentnych urządzeń celowo wybierają jeden zestaw protokołów i ignorują drugi.

Weźmy przykład kilku znanych urządzeń IoT i obsługiwanych przez nie protokołów.

- Termostat Nest : Działa w Wi-Fi 802.11 b/g/n, BLE i Wi-Fi 802.15.4, jest bardziej kompatybilny z ZigBee, 6LoWPAN, MiWi i Thread.

- Nest Hello (wideodzwonek): Działa w standardach Wi-Fi 802.11a/b/g/n/ac , BLE i Wi-Fi 802.15.4.

- Apple HomeKit August SmartLock Pro : Działa w oparciu o Wi-Fi i Bluetooth 4.0.

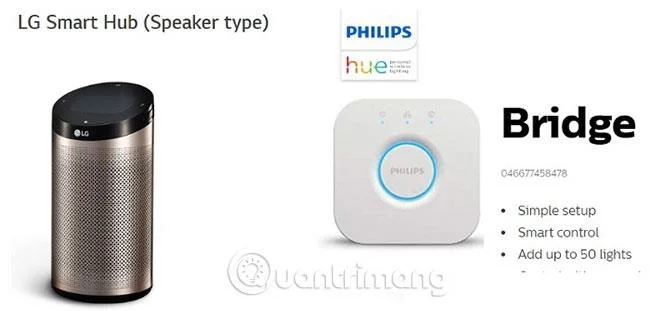

- Żarówki Philips Hue : ZigBee 3.0, kompatybilne wstecz z ZigBee Light Link (ZLL). Aby połączyć się z Amazon Alexa, Google Home lub Apple HomeKit, musisz kupić osobne urządzenie o nazwie Philips Hue Bridge.

- Inteligentna lodówka LG ThinQ : Wi-Fi, Bluetooth lub ZigBee za pośrednictwem koncentratora LG SmartThinQ.

Oczywiście istnieje wiele protokołów dla różnych urządzeń, w różnych konfiguracjach. Producenci IoT decydują się na wybór określonego protokołu połączenia, zgodnie ze standardowymi praktykami rynkowymi. Oprócz Google Home czy Apple HomeKit istnieje wiele platform IoT rozwijających się i starających się przyciągnąć producentów.

Jaki protokół połączenia wybrać dla urządzeń IoT?

Jako użytkownik końcowy musisz dbać jedynie o Wi-Fi na potrzeby bieżących potrzeb w zakresie łączności IoT.

Obecnie wiodącą zasadą dla większości producentów inteligentnych urządzeń jest obsługa jednego protokołu, skupiając się na wspólnym inteligentnym koncentratorze/mostku do łączenia się z Alexą, Google Home i wirtualnymi asystentami. Takie koncentratory i mosty zostały zaprojektowane w celu zapewnienia zgodności wstecznej i przyszłej z dowolnymi nowymi protokołami.

![Jak wybrać najlepszy protokół połączenia dla urządzeń IoT Jak wybrać najlepszy protokół połączenia dla urządzeń IoT]()

Z drugiej strony producenci inteligentnych urządzeń stosują własny zestaw kryteriów przy ustalaniu protokołu połączenia dla produkowanych przez siebie gadżetów.

- Inteligentne gadżety domowe : Podobnie jak w poprzednich przykładach, inteligentne gadżety domowe powinny zawsze obsługiwać Wi-Fi, Bluetooth, BLE lub ZigBee. Narzędzia mogą mieć wbudowaną obsługę lub poprzez koncentrator/most.

- Automatyka budynków : BACnet to niezwykle popularny protokół sieciowy w projektach budowlanych. Projekty automatyki budynków wykorzystują również Z-Wave i ZigBee.

- Urządzenia osobiste : niektóre urządzenia osobiste obejmują trackery fitness lub inteligentne koszulki obsługujące technologię Bluetooth, BLE lub NFC ze względu na niski koszt wszczepienia chipa. W rzeczywistości protokoły te staną się niezwykle ważne w przyszłości, mając na celu uczynienie dowolnego obiektu inteligentniejszym.

- Czujniki zbliżeniowe : zaawansowane sieci IoT opierają się na obliczeniach brzegowych lub obliczeniach mgłowych . Tam czujniki zbliżeniowe muszą dokładnie się identyfikować, a technologia Beacon odgrywa bardzo ważną rolę.

![Jak wybrać najlepszy protokół połączenia dla urządzeń IoT Jak wybrać najlepszy protokół połączenia dla urządzeń IoT]()

Znaczenie 5G

5G będzie odgrywać bardzo elastyczną rolę w opracowywaniu standardów IoT. Od inteligentnych samochodów, przez drony, po zaawansowane operacje mózgu – potencjał 5G jest nieograniczony.

W przyszłości, gdy 5G stanie się tańsze, więcej urządzeń IoT zacznie migrować do obsługi 5G. Sieć 5G naprawdę się rozwija, a jej zastosowania prawdopodobnie przewyższą wszystkie inne protokoły sieciowe.

![Jak wybrać najlepszy protokół połączenia dla urządzeń IoT Jak wybrać najlepszy protokół połączenia dla urządzeń IoT]()

Nie ma zgody co do wyboru protokołu sieciowego w IoT. Dzieje się tak dlatego, że nowe protokoły stale się rozwijają i mają swoje zalety.

Na szczęście jako użytkownik końcowy urządzeń IoT nie musisz się zbytnio martwić pojawieniem się lub zniknięciem określonego protokołu. Prawie wszyscy producenci urządzeń obsługują kompatybilność wsteczną i do przodu poprzez koncentratory lub mosty.

Jaki jest Twój ulubiony protokół IoT? Daj nam znać w sekcji komentarzy poniżej!