Złośliwe oprogramowanie na routerach, urządzeniach sieciowych i Internecie rzeczy jest coraz powszechniejsze. Większość z nich infekuje podatne urządzenia i należy do bardzo potężnych botnetów. Routery i urządzenia Internetu rzeczy (IoT) są zawsze zasilane, zawsze online i czekają na instrukcje. Botnety wykorzystują to do atakowania tych urządzeń .

Ale nie każde złośliwe oprogramowanie ( malware ) jest takie samo.

VPNFilter to destrukcyjne złośliwe oprogramowanie, które atakuje routery, urządzenia IoT, a nawet niektóre urządzenia pamięci masowej podłączone do sieci (NAS). Jak wykryć, czy Twoje urządzenia są zainfekowane złośliwym oprogramowaniem VPNFilter? A jak można to usunąć? Przyjrzyjmy się bliżej VPNFilter w następnym artykule.

Co to jest filtr złośliwego oprogramowania VPN? Jak to usunąć?

Co to jest VPNFilter?

VPNFilter to wyrafinowany modułowy wariant złośliwego oprogramowania, którego celem jest przede wszystkim urządzenia sieciowe różnych producentów, a także urządzenia NAS. VPNFilter został początkowo wykryty na urządzeniach sieciowych Linksys , MikroTik, NETGEAR i TP-Link , a także na urządzeniach QNAP NAS i spowodował około 500 000 infekcji w 54 krajach.

Zespół odkrywający VPNFilter, Cisco Talos, zaktualizował niedawno szczegóły dotyczące tego szkodliwego oprogramowania, pokazując, że urządzenia sieciowe takich producentów jak ASUS, D-Link, Huawei, Ubiquiti, UPVEL i ZTE wykazują obecnie oznaki infekcji VPNFilter. Jednak w chwili pisania tego tekstu problem nie dotyczył żadnych urządzeń sieciowych Cisco.

To złośliwe oprogramowanie różni się od większości innych szkodliwych programów skupiających się na IoT, ponieważ utrzymuje się po ponownym uruchomieniu systemu, co utrudnia jego usunięcie. Szczególnie podatne są urządzenia korzystające z domyślnych danych logowania lub posiadające luki dnia zerowego (nieznane luki w oprogramowaniu komputerowym), które nie są regularnie aktualizowane za pomocą oprogramowania sprzętowego .

Co potrafi VPNFilter?

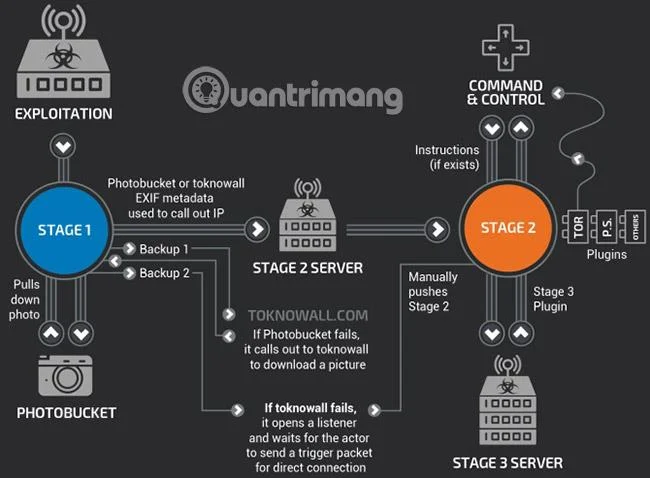

VPNFilter to „wielomodułowy, wieloplatformowy system”, który może uszkodzić i zniszczyć urządzenia. Co więcej, może również stać się niepokojącym zagrożeniem, gromadząc dane użytkownika. VPNFilter działa w kilku etapach.

Faza 1 : VPNFilter w fazie 1 ustanawia miejsce docelowe na urządzeniu, kontaktuje się z serwerem dowodzenia i kontroli (C&C) w celu pobrania dodatkowych modułów i czeka na instrukcje. Faza 1 ma również wiele wbudowanych scenariuszy awaryjnych umożliwiających umiejscowienie kontroli i kontroli w fazie 2 na wypadek zmian w infrastrukturze podczas wdrażania. Złośliwe oprogramowanie VPNFilter etapu 1 może również przetrwać ponowne uruchomienie, co czyni go bardzo niebezpiecznym zagrożeniem.

Etap 2 : VPNFilter na etapie 2 nie działa po ponownym uruchomieniu, ale na tym etapie ma wiele możliwości. Faza 2 może zbierać dane osobowe, wykonywać polecenia i zakłócać zarządzanie urządzeniem. Dodatkowo w praktyce istnieją różne wersje fazy 2. Niektóre wersje są wyposażone w moduł destrukcyjny, który nadpisuje partycję oprogramowania sprzętowego urządzenia , a następnie uruchamia się ponownie, czyniąc urządzenie bezużytecznym (w zasadzie wyłączając złośliwe oprogramowanie). konfigurowanie routera, urządzeń IoT lub NAS ).

Faza 3 : Moduły VPNFilter w fazie 3 działają jak wtyczki w fazie 2, rozszerzając funkcjonalność VPNFilter. Moduł pełniący funkcję sniffera pakietów , zbierający ruch przychodzący na urządzeniu i kradnący dane logowania. Inny typ pozwala złośliwemu oprogramowaniu drugiego stopnia na bezpieczną komunikację za pomocą Tora . Cisco Talos znalazł również moduł, który wstrzykiwał złośliwą zawartość do ruchu przechodzącego przez urządzenie, co oznacza, że hakerzy mogą dalej wykorzystywać inne podłączone urządzenia za pośrednictwem routerów, urządzeń IoT lub NAS.

Dodatkowo moduły VPNFilter „umożliwiają kradzież danych uwierzytelniających witryn internetowych i monitorowanie protokołów Modbus SCADA”.

Wyodrębnij adres IP serwera

Inną interesującą (ale nie nowo odkrytą) cechą złośliwego oprogramowania VPNFilter jest wykorzystywanie przez niego usług udostępniania zdjęć online w celu znalezienia adresu IP serwera kontroli. Analiza Talos wykazała, że złośliwe oprogramowanie wskazuje szereg adresów URL usługi Photobucket. Szkodnik pobiera pierwszy obraz z galerii referencyjnej adresu URL i wyodrębnia adres IP serwera ukryty w metadanych obrazu.

Adres IP „jest wyodrębniany z 6 wartości całkowitych szerokości i długości geograficznej GPS w informacji EXIF ”. Jeśli to się nie powiedzie, złośliwe oprogramowanie pierwszego stopnia powróci do swojej zwykłej domeny (toknowall.com – więcej na ten temat poniżej), aby pobrać obraz i podjąć próbę wykonania tego samego procesu.

![Jak wykryć złośliwe oprogramowanie VPNFilter, zanim zniszczy router Jak wykryć złośliwe oprogramowanie VPNFilter, zanim zniszczy router]()

Celem jest wąchanie pakietów

Raport aktualizacji Talosa pokazuje kilka interesujących szczegółów na temat modułu podsłuchiwania pakietów VPNFilter. Zamiast ingerować we wszystko, ma ścisły zestaw reguł, ukierunkowanych na określone rodzaje ruchu. W szczególności ruch z przemysłowego systemu sterowania (SCADA) wykorzystujący TP-Link R600 VPN łączy się z predefiniowaną listą adresów IP (wskazującą zaawansowaną znajomość sieci) i pożądanym ruchem), a także pakiety danych o wielkości 150 bajtów lub większy.

„VPNFilter szuka bardzo konkretnych rzeczy” – powiedział Ars Craig William, starszy lider ds. technologii i menedżer ds. globalnego zasięgu w Talos. Nie starają się zebrać jak największego ruchu. Próbują tylko uzyskać bardzo małe rzeczy, takie jak dane logowania i hasła. Nie mamy na ten temat zbyt wielu informacji poza tym, że jest to bardzo ukierunkowane i niezwykle wyrafinowane działanie. Nadal próbujemy dowiedzieć się, wobec kogo stosują tę metodę”.

Skąd pochodzi VPNFilter?

Uważa się, że VPNFilter jest dziełem sponsorowanej przez państwo grupy hakerów. Infekcja VPNFilter została początkowo wykryta na Ukrainie i wiele źródeł uważa, że jest dziełem wspieranej przez Rosję grupy hakerskiej Fancy Bear.

Jednak żaden kraj ani grupa hakerów nie przyznała się do tego szkodliwego oprogramowania. Biorąc pod uwagę szczegółowe i ukierunkowane zasady szkodliwego oprogramowania dotyczące SCADA i innych protokołów systemów przemysłowych, najbardziej prawdopodobna wydaje się teoria, że oprogramowanie jest wspierane przez państwo narodowe.

Jednak FBI uważa, że VPNFilter jest produktem Fancy Bear. W maju 2018 r. FBI przejęło domenę ToKnowAll.com, która prawdopodobnie była używana do instalowania złośliwego oprogramowania VPNFilter w fazie 2 i 3 oraz do zarządzania nim. Zajęcie tej domeny było prawdopodobne. Z pewnością pomogło to powstrzymać natychmiastowe rozprzestrzenianie się VPNFilter, ale nie rozwiązało całkowicie problemu. Służba Bezpieczeństwa Ukrainy (SBU) zapobiegła atakowi VPNFilter na zakład przetwórstwa chemicznego w lipcu 2018 r.

VPNFilter wykazuje również podobieństwa do złośliwego oprogramowania BlackEnergy, trojana APT wykorzystywanego przeciwko szeregowi celów na Ukrainie. Po raz kolejny, choć nie ma dokładnych dowodów, ataki wymierzone w systemy ukraińskie pochodzą głównie od grup hakerów ściśle powiązanych z Rosją.

Jak sprawdzić, czy Twoje urządzenie jest zainfekowane VPNFilter?

Istnieje prawdopodobieństwo, że Twój router nie jest zainfekowany złośliwym oprogramowaniem VPNFilter. Ale nadal lepiej upewnić się, że Twoje urządzenie jest bezpieczne:

Sprawdź swój router, korzystając z łącza: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Jeśli Twojego urządzenia nie ma na liście, wszystko jest w porządku.

Możesz odwiedzić stronę testową VPNFilter firmy Symantec: http://www.symantec.com/filtercheck/. Zaznacz pole warunków, a następnie naciśnij środkowy przycisk Uruchom VPNFilter Check . Test zakończy się za kilka sekund.

![Jak wykryć złośliwe oprogramowanie VPNFilter, zanim zniszczy router Jak wykryć złośliwe oprogramowanie VPNFilter, zanim zniszczy router]()

Jeśli jesteś zainfekowany VPNFilter, co powinieneś zrobić?

Jeśli program Symantec VPNFilter Check potwierdzi, że router jest zainfekowany VPNFilter, należy wykonać następujące czynności.

- Zresetuj router, a następnie ponownie uruchom VPNFilter Check.

- Zresetuj router do ustawień fabrycznych.

- Pobierz najnowsze oprogramowanie sprzętowe routera i wykonaj „czystą” instalację oprogramowania sprzętowego, najlepiej bez nawiązywania przez router połączenia online w trakcie tego procesu.

Ponadto musisz wykonać pełne skanowanie systemu na każdym urządzeniu podłączonym do routera zainfekowanego VPNFilter.

Najskuteczniejszym sposobem usunięcia złośliwego oprogramowania VPNFilter jest użycie oprogramowania antywirusowego oraz aplikacji do usuwania złośliwego oprogramowania. Obydwa narzędzia mogą wykryć tego wirusa, zanim faktycznie zainfekuje komputer i router.

Oprogramowanie antywirusowe może zająć kilka godzin, w zależności od szybkości komputera, ale zapewnia również najlepsze metody usuwania złośliwych plików.

Warto także zainstalować narzędzie do usuwania złośliwego oprogramowania, które wykrywa złośliwe oprogramowanie typu VPNFilter i zabija je, zanim spowoduje jakiekolwiek problemy.

Podobnie jak w przypadku oprogramowania antywirusowego, proces skanowania pod kątem złośliwego oprogramowania może zająć wiele godzin, w zależności od rozmiaru dysku twardego komputera i jego szybkości.

Podobnie jak inne wirusy, musisz także usunąć złośliwe oprogramowanie VPNFilter ze swojego routera. Aby to zrobić, musisz zresetować router do ustawień fabrycznych.

Twardy reset routera wymaga zresetowania routera od zera, w tym utworzenia nowego hasła administratora i skonfigurowania sieci bezprzewodowej dla wszystkich urządzeń. Zrobienie tego poprawnie zajmie trochę czasu.

Jeśli to możliwe, zawsze powinieneś zmienić domyślne dane uwierzytelniające routera, a także wszelkich urządzeń IoT lub NAS (wykonanie tego zadania nie jest łatwe na urządzeniach IoT). Ponadto, chociaż istnieją dowody na to, że VPNFilter może ominąć niektóre zapory ogniowe , prawidłowa instalacja i konfiguracja zapory nadal pomoże utrzymać wiele innych paskudów z dala od Twojej sieci.

![Jak wykryć złośliwe oprogramowanie VPNFilter, zanim zniszczy router Jak wykryć złośliwe oprogramowanie VPNFilter, zanim zniszczy router]()

Najskuteczniejszym sposobem na usunięcie złośliwego oprogramowania VPNFilter jest użycie oprogramowania antywirusowego

Jak uniknąć ponownej infekcji złośliwym oprogramowaniem VPNFilter?

Istnieje kilka kluczowych sposobów zmniejszenia ryzyka ponownej infekcji VPNFilter (lub jakimkolwiek innym wirusem), w tym szczegółowe wskazówki związane bezpośrednio z VPNFilter.

Zaktualizowany router jest chroniony przed złośliwym oprogramowaniem VPNFilter i innymi zagrożeniami bezpieczeństwa. Zawsze pamiętaj o jak najszybszej aktualizacji.

Zmień hasło routera

Nie używaj domyślnego hasła ustawionego przez producenta routera. Twórz własne hasła, które są silniejsze i mniej podatne na ataki złośliwych aktorów.

Zaktualizuj oprogramowanie antywirusowe

Aktualizuj programy antywirusowe i chroniące przed złośliwym oprogramowaniem. Regularnie publikowane są nowe definicje wirusów, dzięki którym Twój komputer jest informowany o nowych zagrożeniach związanych z wirusami i złośliwym oprogramowaniem, których należy szukać.

Wypatrujcie nowych programów!

Ważne jest, aby wyraźnie znać źródło pobranych programów i aplikacji. Mniej renomowane witryny mają wiele dodatków, których nie potrzebujesz, takich jak VPNFilter.

Nie klikaj wyskakujących reklam!

Jeśli podczas przeglądania witryny internetowej pojawi się baner, nie klikaj go. Zwykle najbezpieczniej jest odwiedzić inną witrynę, a nie witrynę wypełnioną wyskakującymi reklamami.

Złośliwe oprogramowanie na routerach staje się coraz bardziej popularne. Luki w złośliwym oprogramowaniu i IoT są wszędzie, a wraz ze stale rosnącą liczbą urządzeń online sytuacja będzie się tylko pogarszać. Router jest centralnym punktem danych w Twoim domu. Nie poświęca się jednak tyle uwagi bezpieczeństwu, co innym urządzeniom. Mówiąc najprościej, routery nie są tak bezpieczne, jak myślisz.

Zobacz więcej: