Nie ma łatwego sposobu na określenie, czy używasz komputera zainfekowanego trojanem zdalnego dostępu (RAT), czy czystego komputera. Zatem wiedza, jak zapobiegać atakom trojanów dostępu zdalnego, będzie bardzo pomocna w ochronie komputera przed zainfekowaniem złośliwym oprogramowaniem RAT.

Dowiedzmy się zatem, czym jest atak RAT, dlaczego ugrupowania zagrażające przeprowadzają te ataki i jak im zapobiegać.

Co to jest trojan dostępu zdalnego (RAT)?

Trojan dostępu zdalnego (RAT) to rodzaj złośliwego oprogramowania, który umożliwia atakującym zdalne kontrolowanie komputera.

Dzięki RAT atakujący mogą robić na Twoim komputerze wszystko, co chcą, w tym przeglądać i pobierać pliki, robić zrzuty ekranu, rejestrować naciśnięcia klawiszy, kraść hasła, a nawet wysyłać polecenia do komputera w celu wykonania określonych działań.

Ponieważ RAT dają atakującym niemal pełną kontrolę nad zainfekowanymi maszynami, przestępcy wykorzystują je do szkodliwych działań, takich jak szpiegostwo, kradzież finansowa i cyberprzestępczość.

Dlaczego hakerzy przeprowadzają ataki RAT?

Osoba atakująca może uzyskać pełną kontrolę administracyjną nad komputerem docelowym za pomocą programu RAT. W efekcie atakujący może z łatwością:

- Instalowanie oprogramowania ransomware lub innego złośliwego oprogramowania na komputerze.

- Czytaj, pobieraj, usuwaj, edytuj lub implantuj dane w swoim systemie.

- Steruj kamerą internetową i mikrofonem.

- Monitoruj swoje działania online, korzystając z keyloggerów .

- Kradnij poufne informacje, takie jak numery ubezpieczenia społecznego, nazwy użytkowników, hasła i dane kart kredytowych.

- Rób zrzuty ekranu zdalnych komputerów.

- Utrzymuj rozproszone ataki typu „odmowa usługi” (DDOS) , instalując RAT na wielu komputerach i wykorzystując te komputery do zalewania serwerów docelowych fałszywym ruchem.

Obecnie ugrupowania zagrażające wykorzystują RAT również do wydobywania kryptowaluty. Ponieważ trojan umożliwiający dostęp zdalny może ukrywać się pod legalnym programem, można go łatwo zainstalować na komputerze bez Twojej wiedzy.

Jak instaluje się RAT na PC?

Jak zatem zainstalować RAT na komputerze PC? Jak każdy inny szkodliwy program, trojany dostępu zdalnego mogą przedostać się do komputera na wiele sposobów.

Trojany dostępu zdalnego mogą towarzyszyć pozornie legalnym pobieraniom żądanym przez użytkownika ze złośliwych witryn internetowych, takich jak gry wideo, aplikacje, obrazy, pliki torrent, wtyczki itp.

Stworzone załączniki do wiadomości e-mail, wiadomości phishingowe i łącza internetowe w złośliwych witrynach internetowych mogą również wysyłać programy RAT do komputerów PC.

Do popularnych, istniejących od dawna trojanów zdalnego dostępu należą Back Orifice, Poison-Ivy, SubSeven i Havex.

Jak zapobiegać atakom RAT

Oto kilka sprawdzonych sposobów, które mogą uchronić Cię przed atakami RAT.

1. Zainstaluj program chroniący przed złośliwym oprogramowaniem

Chociaż RAT mogą być trudne do wykrycia i usunięcia, jednym z najlepszych sposobów ochrony przed nimi jest zainstalowanie programu chroniącego przed złośliwym oprogramowaniem.

Programy chroniące przed złośliwym oprogramowaniem służą do wykrywania i usuwania złośliwego oprogramowania, w tym RAT.

Zainstalowanie programu chroniącego przed złośliwym oprogramowaniem może pomóc chronić komputer przed RAT i innym złośliwym oprogramowaniem.

Ponadto powinieneś także upewnić się, że Twój program chroniący przed złośliwym oprogramowaniem jest aktualny, ponieważ stale pojawiają się nowe zagrożenia.

2. Wzmocnij kontrolę dostępu

Jednym z najskuteczniejszych sposobów zapobiegania atakom RAT jest wzmocnienie kontroli dostępu. Utrudnia to nieupoważnionym użytkownikom dostęp do sieci i systemów.

Na przykład silne środki uwierzytelniania, takie jak uwierzytelnianie dwuskładnikowe i bardziej rygorystyczne konfiguracje zapory sieciowej, mogą pomóc zapewnić, że tylko autoryzowani użytkownicy będą mieli dostęp do urządzeń i danych. Takie postępowanie zmniejszy szkody, jakie może spowodować infekcja SV.

3. Zaimplementuj najmniejsze uprawnienia

Jeśli chodzi o zapobieganie RAT, jedną z podstawowych zasad, których należy przestrzegać, jest zasada najmniejszych uprawnień (POLP).

Mówiąc najprościej, zasada ta stanowi, że użytkownicy powinni mieć tylko minimalną ilość ruchu niezbędną do wykonywania swoich zadań zawodowych. Dotyczy to zarówno praw, jak i przywilejów.

Ściśle egzekwując zasadę najmniejszych uprawnień, organizacje mogą znacznie zmniejszyć prawdopodobieństwo przejęcia przez RAT pełnej kontroli nad komputerem.

Ponadto, jeśli właściwie przestrzegana jest zasada najmniejszych uprawnień, istnieje ograniczenie możliwości atakującego RAT na komputerze.

4. Monitoruj nietypowe zachowanie aplikacji

RAT często łączą się ze zdalnymi serwerami, aby otrzymać polecenia od atakujących. Dlatego możesz zobaczyć nietypową aktywność sieciową, jeśli masz RAT w swoim systemie.

Zatem jednym ze sposobów zapobiegania infekcjom RAT jest monitorowanie zachowania aplikacji w systemie.

Na przykład możesz zobaczyć aplikacje łączące się z nietypowymi portami lub adresami IP, które nie są używane przez aplikację. Możesz także zobaczyć aplikacje przesyłające duże ilości danych, chociaż zwykle nie przesyłają ich tak dużo.

Obserwowanie tego typu nietypowych zachowań może pomóc w wykryciu szczurów, zanim spowodują jakiekolwiek szkody.

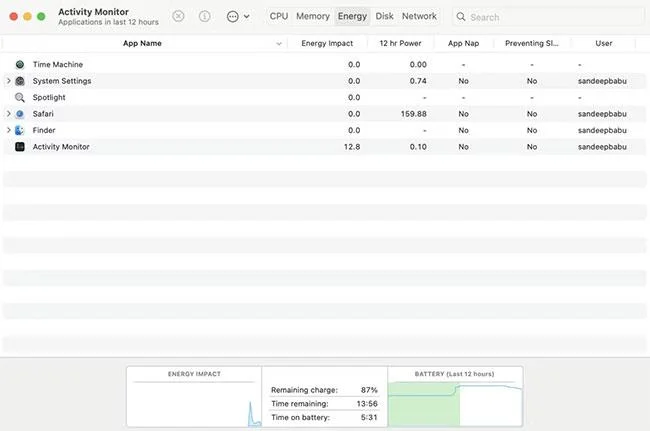

Wystarczy otworzyć Menedżera zadań na komputerze z systemem Windows lub Monitor aktywności na komputerze Mac, aby sprawdzić, czy jakieś aplikacje nie działają bez Twojej wiedzy.

![Jak zapobiegać atakom RAT i przejąć kontrolę nad komputerem Jak zapobiegać atakom RAT i przejąć kontrolę nad komputerem]()

5. Użyj systemu wykrywania włamań

Powinieneś stale monitorować ruch sieciowy za pomocą niezawodnego systemu wykrywania włamań (IDS).

Dwa główne typy systemów wykrywania włamań obejmują:

- Na konkretnym urządzeniu zainstalowany jest oparty na hoście system wykrywania włamań (HIDS).

- Sieciowe systemy wykrywania włamań (NIDS) monitorują ruch sieciowy w czasie rzeczywistym

Korzystanie z obu typów systemów wykrywania włamań tworzy system zarządzania informacjami i zdarzeniami związanymi z bezpieczeństwem (SIEM), który może blokować wszelkie włamania oprogramowania omijające zapory ogniowe i programy antywirusowe.

6. Zaktualizuj system operacyjny, przeglądarkę i inne powszechnie używane oprogramowanie

Przestępcy często wykorzystują luki w przestarzałych systemach operacyjnych i oprogramowaniu, aby uzyskać dostęp do urządzeń ofiar.

Aktualizując system operacyjny, przeglądarkę internetową i inne powszechnie używane programy, możesz pomóc w zamknięciu wszelkich potencjalnych luk w zabezpieczeniach, które atakujący mogliby wykorzystać do zainfekowania Twojego komputera za pomocą RAT.

Należy także zainstalować wszelkie aktualizacje zabezpieczeń oprogramowania antywirusowego i zapory ogniowej, gdy tylko staną się dostępne.

7. Zastosuj model zerowego zaufania

Model bezpieczeństwa Zero-Trust wymusza ścisłą tożsamość i uwierzytelnianie w przypadku dostępu do sieci.

Zasady modelu Zero-Trust obejmują ciągłe monitorowanie i uwierzytelnianie, najniższe uprawnienia dla użytkowników i urządzeń, ścisłą kontrolę dostępu do urządzeń oraz blokowanie ruchu bocznego.

Zatem przyjęcie modelu Zero-Trust może pomóc w zapobieganiu atakom RAT. Dzieje się tak, ponieważ ataki RAT często wykorzystują ruch boczny w celu zainfekowania innych urządzeń w sieci i uzyskania dostępu do wrażliwych danych.

8. Weź udział w szkoleniu z zakresu cyberbezpieczeństwa

Podejrzane linki i złośliwe strony internetowe są głównymi przyczynami dystrybucji złośliwego oprogramowania.

Jeśli nie chcesz być ofiarą, nigdy nie otwieraj załączników do wiadomości e-mail. Zawsze powinieneś pobierać programy, obrazy i gry wideo z oryginalnych stron internetowych.

Dodatkowo warto regularnie uczestniczyć w szkoleniach z zakresu cyberbezpieczeństwa, aby poznać najnowsze techniki wykrywania zagrożeń złośliwym oprogramowaniem.

Szkolenie pracowników w zakresie najlepszych praktyk w zakresie cyberbezpieczeństwa w celu uniknięcia ataków typu phishing i inżynierii społecznej może pomóc organizacjom zapobiegać infekcjom RAT.

W przypadku złośliwego oprogramowania lepiej zapobiegać niż leczyć. Zapewnij szkolenie w zakresie świadomości bezpieczeństwa osobom i organizacjom, aby zapobiec atakom RAT.