Podczas gdy użytkownicy Facebooka są ostrzegani przez wirusa obrazu SVG, inny rodzaj oprogramowania ransomware również próbuje zaatakować Twoje konto na Facebooku za pomocą rozszerzenia JPG.

Jeśli użytkownik przypadkowo kliknie łącze do obrazu zawierające ten złośliwy kod, złośliwe oprogramowanie Locky Ransomware automatycznie rozprzestrzeni się na Twój komputer, uniemożliwiając korzystanie z niektórych folderów, plików lub natychmiast ograniczając dostęp do urządzenia. Poza tym otrzymamy prośbę o wykorzystanie naszego konta osobistego i danych na Facebooku za pomocą pieniędzy. Jak więc działa tego typu złośliwe oprogramowanie? Jak zapobiegać tego typu złośliwemu oprogramowaniu? Proszę zapoznać się z poniższym artykułem z LuckyTemplates

1. Złośliwy kod Locky Ransomware za pośrednictwem obrazu JPG na Facebooku

Podobnie jak złośliwe oprogramowanie z obrazem SVG , ten typ ransomware Locky będzie ukrywał się pod bardzo popularnym obrazem w formacie JPG i będzie wysyłany za pośrednictwem wiadomości Messenger na Facebooku.

Wirus ten został nazwany ImageGate przez firmę Check Point Software Technologies . Gdy otrzymasz wiadomość w formacie JPG z dołączonym złośliwym kodem i klikniesz ją, złośliwy kod zostanie rozprzestrzeniony na Facebooku, a następnie na Twój komputer, pobierając nawet sam plik .hta. Otwiera to drogę Locky Ransomware do infiltracji urządzenia, którego używamy, żądając okupu za odzyskanie ważnych danych, ale nie zostało jeszcze potwierdzone, czy dane te faktycznie zostaną zwrócone, z tobą, czy nie. Jak zatem zapobiegać tego typu złośliwemu oprogramowaniu?

2. Jak uniknąć Locky Ransomware Facebook Messenger

1. Nie klikaj dziwnych linków na Facebooku:

Niezależnie od rodzaju złośliwego kodu przesyłanego w postaci linku na Facebooku, pierwszym sposobem ochrony konta na Facebooku jest nieklikanie dziwnych linków. Ze złośliwym kodem w formacie JPG jest to trudniejsze, ponieważ jest to bardzo normalny i typowy format. Jeśli więc otrzymasz łącze do obrazu JPG od znajomego lub kogokolwiek innego, najlepiej skontaktować się z tą osobą i sprawdzić, czy wysłała Ci plik, czy nie.

2. Skorzystaj z metod bezpieczeństwa Facebooka:

Jednym z powodów, dla których Twój Facebook jest łatwo atakowany, jest to, że bezpieczeństwo Twojego konta nie jest rygorystyczne. Przede wszystkim zmień hasło do swojego konta na Facebooku, używając znaków specjalnych takich jak małe litery, wielkie litery, cyfry lub inne znaki specjalne.

![Jak zapobiegać oprogramowaniu ransomware JPG za pośrednictwem Facebook Messenger Jak zapobiegać oprogramowaniu ransomware JPG za pośrednictwem Facebook Messenger]()

Poza tym powinniśmy zastosować dwuwarstwową metodę zabezpieczeń konta na Facebooku. Kiedy korzystamy z numeru telefonu i otrzymujemy kod zabezpieczający do konta na Facebooku, wbudowana jest warstwa zabezpieczeń polegająca na poproszeniu o kod bezpieczeństwa, jeśli ktoś nielegalnie zaloguje się na Twoje konto.

![Jak zapobiegać oprogramowaniu ransomware JPG za pośrednictwem Facebook Messenger Jak zapobiegać oprogramowaniu ransomware JPG za pośrednictwem Facebook Messenger]()

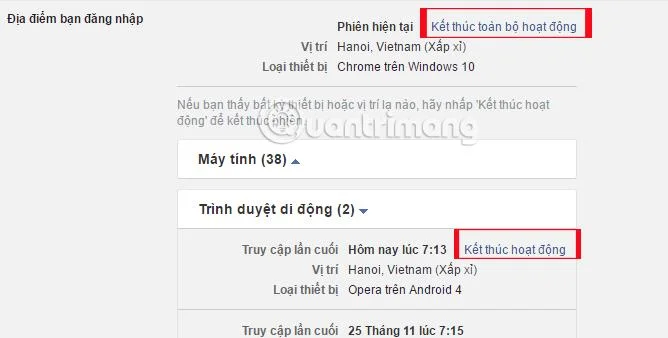

Jeśli otrzymasz powiadomienie, że ktoś korzysta z Twojego Facebooka nielegalnie, możemy zdalnie wylogować się z Twojego konta na Facebooku.

![Jak zapobiegać oprogramowaniu ransomware JPG za pośrednictwem Facebook Messenger Jak zapobiegać oprogramowaniu ransomware JPG za pośrednictwem Facebook Messenger]()

Powyżej znajduje się kilka metod, które pomagają nam zabezpieczyć konta na Facebooku, zapobiegać wirusowi ImageGate i przesyłać Locky Ransomware na Facebooku. W każdym razie nie wolno klikać podejrzanych linków. Niezbędne jest stworzenie metod bezpieczeństwa dla Facebooka, zanim Twoje konto zostanie zhakowane.

Jak przesłać ransomware wirusa ImageGate na Facebooka

Więcej informacji można znaleźć w następujących artykułach:

Mam nadzieję, że niektóre z powyższych artykułów będą dla Ciebie przydatne!