Po cyberataku ze strony szkodliwego oprogramowania WannaCry badacze cyberbezpieczeństwa odkryli szkodliwe oprogramowanie EternalRocks, o którym mówi się, że ma silniejsze możliwości ataku niż WannaCry.

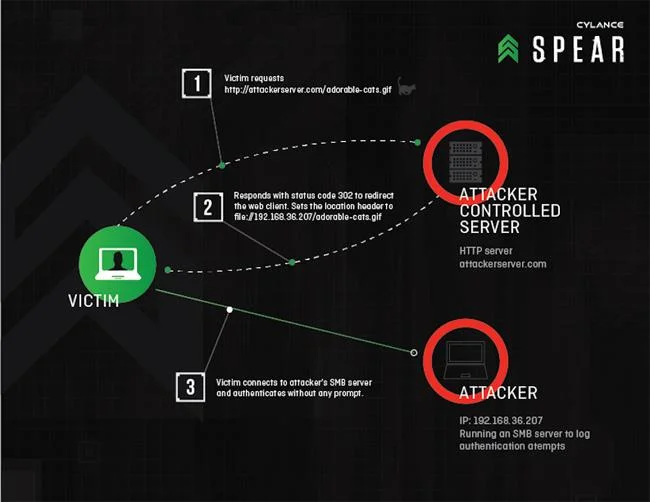

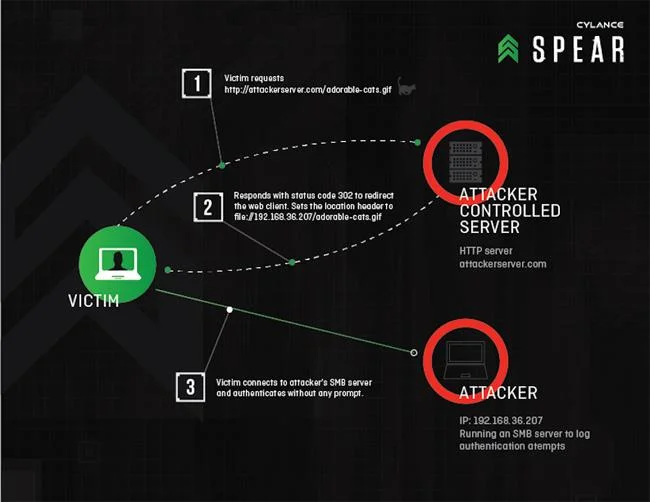

Sposób działania EternalRocks polega na wykorzystywaniu luk w protokole udostępniania plików SMB w systemach operacyjnych Windows i rozprzestrzenianiu się w ten sposób na komputery. Jednakże, podczas gdy WannaCry wykorzystał tylko dwie luki, EternalBlue i DoublePulsar, EternalRocks wykorzystał aż siedem luk.

1. Szkodliwe oprogramowanie EternalRocks atakuje komputery

EternalRocks działa podobnie do Wanna Cry, które ma wykorzystywać luki w protokole udostępniania danych na komputerach z systemem Windows, Microsoft Windows Server Message Block.

Co bardziej niebezpieczne, ten złośliwy kod działa w tajemnicy, co utrudnia wykrycie oprogramowania lub programów antywirusowych i wykrywających złośliwe oprogramowanie. 7 luk, które wykorzystuje i wykorzystuje EternalRocks, pokazuje, jak niebezpieczny jest ten typ złośliwego oprogramowania, jeśli chodzi o wpływ na system bezpieczeństwa sieci.

- EternalBlue: górnik SMBv1.

- EternalRomance: exploit SMBv1.

- EternalChampion: górnik SMBv2.

- EternalSynergy: górnik SMBv3.

- SMBTouch: narzędzie rozpoznawcze małych i średnich firm.

- ArchTouch: narzędzie rozpoznawcze małych i średnich firm.

- DoublePulsar: narzędzie rozpoznawcze małych i średnich firm.

DoublePulsar ArchTouch, SMB Touch to 3 narzędzia rozpoznawcze SMB do skanowania portów SMB. Tymczasem cztery luki w zabezpieczeniach: EternalBlue, EternalChampion, EternalSynergy i EternalRomance, zwiększają ryzyko, że komputery z systemem Windows będą bardziej podatne na ataki.

Ekspert ds. cyberbezpieczeństwa Miroslav Stampar powiedział, że EternalRocks jest w stanie kontrolować wszystkie komputery, których dotyczy problem, aby rozszerzyć skalę ataku na większość komputerów na całym świecie.

2. Jak zapobiegać złośliwemu oprogramowaniu EternalRocks

Do tej pory EternalRocks nadal znajduje się w „ukrytym” i „cichym” stanie działania, więc badacze cyberbezpieczeństwa nie odkryli jeszcze sposobu zapobiegania i niszczenia EternalRocks takich jak Wanna Cry. Użytkownicy powinni jednak skorzystać z metod zapobiegania, zanim staną się jedną z ofiar EternalRocks.

Możesz użyć sposobów zapobiegania złośliwemu oprogramowaniu WannaCry, które LuckyTemplates przedstawił w poprzednich artykułach. Musimy zaktualizować oprogramowanie antywirusowe i wykrywające złośliwe oprogramowanie dla komputerów. W szczególności musisz zaktualizować najnowsze łatki dla systemu Windows udostępniane przez firmę Microsoft.

Dodatkowo możesz także zamknąć port 445 w systemie Windows, aby zapobiec złośliwemu kodowi. Czytelnicy mogą zapoznać się z artykułem Jak zamknąć port/Port 445 w systemie Windows 2000/XP/2003 w systemie Windows 10, aby zapobiec oprogramowaniu ransomware WannaCry .