W typowym środowisku Active Directory istnieje wiele różnych typów kont. Należą do nich konta użytkowników, konta komputerów i specjalny typ konta zwany kontem usługi.

Konto serwisowe to specjalny rodzaj konta, który służy określonemu celowi, obsługując usługi i aplikacje w środowisku. Konta usług są również celem hakerów w atakach cyberbezpieczeństwa.

Czym zatem jest konto usługi? Jakie uprawnienia ma w systemie lokalnym? Jakie zagrożenia cyberbezpieczeństwa są powiązane z kontami usług? W jaki sposób administratorzy IT mogą znaleźć słabe, nie wygasające hasła używane w Active Directory dla kont usług?

W tym artykule Quantrimang odpowie Ci na powyższe pytania.

Co to jest usługa systemu Windows?

Jak wspomniano powyżej, określone konta Active Directory służą różnym celom w ramach Usług domenowych Active Directory (ADDS). Konto Active Directory można przypisać jako konto usługi — rodzaj konta specjalnego przeznaczenia tworzonego przez większość organizacji i używanego do uruchamiania usług systemu Windows znajdujących się na serwerach Windows w ich środowisku.

Aby zrozumieć rolę kont usług, musimy wiedzieć, czym są usługi Windows. Usługa Windows to składnik systemu operacyjnego Microsoft Windows , zarówno klient, jak i serwer, który umożliwia wykonywanie długotrwałych procesów i działanie przez cały czas działania serwera.

W przeciwieństwie do aplikacji uruchamianych przez użytkowników końcowych, usługi Windows nie są uruchamiane przez użytkowników końcowych zalogowanych do systemu. Usługi działają w tle i są uruchamiane wraz z uruchomieniem systemu Windows, w zależności od skonfigurowanego zachowania usługi.

Co to jest konto usługi Windows?

Chociaż usługa systemu Windows nie jest uruchamiana interaktywnie przez użytkownika końcowego, nadal wymaga konta, aby umożliwić jej działanie w kontekście specyficznym dla użytkownika ze specjalnymi uprawnieniami.

Jak każdy inny proces, usługa Windows ma identyfikator bezpieczeństwa. Identyfikator ten identyfikuje prawa i przywileje, które dziedziczy na hoście lokalnym i w sieci.

Należy pamiętać, że przy użyciu tego identyfikatora bezpieczeństwa konto usługi może uszkodzić system lokalny, w którym jest uruchomione, oraz w sieci. Postępując zgodnie z najlepszą praktyką i niskimi uprawnieniami związanymi z usługą, konto zapewni, że konto usługi nie otrzyma nadmiernych uprawnień ani na serwerze lokalnym, ani w sieci.

Usługi systemu Windows mogą działać w ramach lokalnego konta użytkownika systemu Windows, konta użytkownika domeny Active Directory lub specjalnego konta LocalSystem. Jaka jest więc różnica między tymi trzema typami kont?

- Lokalne konto użytkownika systemu Windows : Lokalny użytkownik systemu Windows to użytkownik, który istnieje tylko w lokalnej bazie danych SAM systemu operacyjnego klienta lub na lokalnym serwerze Windows. To konto służy wyłącznie do celów lokalnych i nie jest w żaden sposób powiązane z Active Directory. W przypadku korzystania z lokalnego konta systemu Windows w ramach usługi istnieją pewne ograniczenia. Należą do nich brak możliwości obsługi wzajemnego uwierzytelniania w protokole Kerberos i wyzwania, gdy usługa obsługuje katalogi. Jednak konto lokalne usługi Windows nie może uszkodzić lokalnego systemu Windows. Lokalni użytkownicy systemu Windows są ograniczeni w przypadku korzystania z konta usługi.

- Konta użytkowników domeny Active Directory : Konta użytkowników domeny znajdujące się w ADDS są preferowanym typem konta dla usługi Windows. Pozwala na korzystanie z różnych funkcji bezpieczeństwa zawartych w Windows i ADDS. Użytkownik Active Directory może przejąć wszystkie uprawnienia lokalne i sieciowe, a także uprawnienia nadane grupom, do których należy. Poza tym może również obsługiwać wzajemne uwierzytelnianie w protokole Kerberos. Należy pamiętać, że konta użytkowników domeny Active Directory używane w usłudze Windows nigdy nie powinny być członkami grupy administracyjnej. Kiedy konto domeny zostanie wybrane do uruchomienia usługi Windows, zostanie mu przyznane pozwolenie na zalogowanie się jako usługa bezpośrednio na komputerze lokalnym, na którym usługa jest uruchomiona.

- Konto LocalSystem : użyj konta LocalSystem jako miecza obosiecznego. Zaletą konta LocalSystem dla usługi Windows jest to, że umożliwia ona usłudze nieograniczony dostęp do systemu Windows, co pomaga zapobiegać problemom z interakcją ze składnikami Windows. Jest to jednak również poważna wada i wada pod względem bezpieczeństwa, ponieważ usługa ta może uszkodzić system lub stać się przedmiotem cyberataku. Jeśli jest kontrolowana przez hakera, usługa Windows działająca w LocalSystem będzie miała dostęp administratora w całym systemie.

Konto usługi systemu Windows jest ważnym kontem w środowisku Active Directory. Wybór odpowiedniego konta użytkownika do uruchomienia usługi Windows pomaga zapewnić prawidłowe działanie usług i posiadanie odpowiednich uprawnień. Jakie więc zachowania mogą zwiększyć ryzyko cyberbezpieczeństwa w Active Directory?

Zachowania zwiększające ryzyko cyberbezpieczeństwa

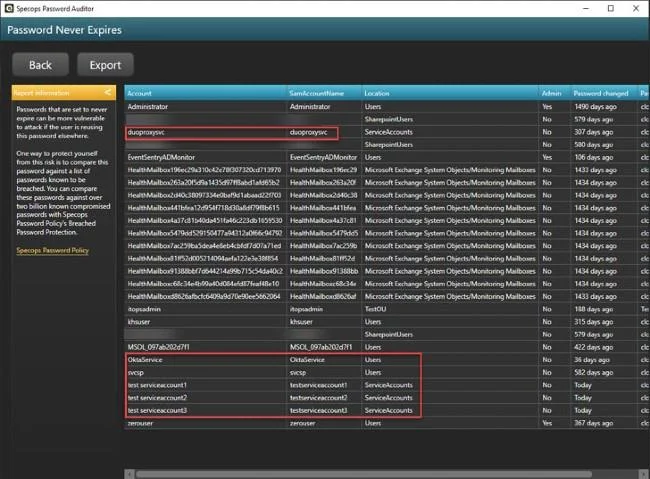

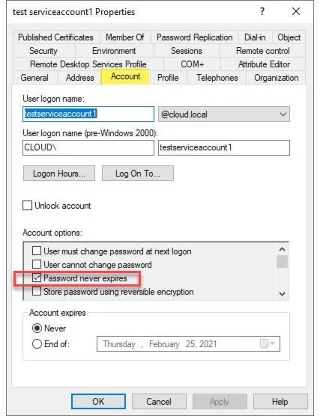

Aby zmniejszyć obciążenie administracyjne, hasła do kont usług są często ustawiane tak, aby nigdy nie wygasały. Niektóre agencje i organizacje używają tego samego hasła do wielu kont usług. Dzięki temu nie muszą pamiętać zbyt wielu haseł.

Jednakże powyższe dwa zachowania zwiększają ryzyko bezpieczeństwa sieci w środowiskach Active Directory. Po pierwsze, jeśli hasło nie wygaśnie, system będzie trzymał to samo hasło przez długi czas, stwarzając bardzo duże ryzyko wycieku. Po drugie, udostępnienie tego samego hasła spowoduje atak na cały system w przypadku wycieku hasła tylko z jednego konta.

Jak zatem organizacje i firmy mogą rozwiązać powyższe problemy?

Zarządzaj i utrzymuj konta usług za pomocą Specops Password Auditor

Specops Password Auditor to bezpłatne narzędzie pomagające rozwiązywać problemy związane z bezpieczeństwem kont Active Directory. Może szybko identyfikować konta, w tym konta usług, których hasła nie wygasają ani nie nakładają się na siebie.

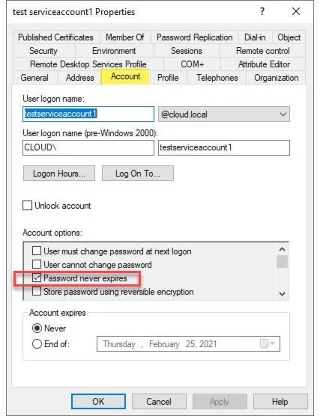

Na zrzucie ekranu poniżej możesz zobaczyć, że Specops Password Auditor wskazał na problemy:

- Hasło wyciekło

- Hasła są identyczne

- Hasła nie tracą ważności

![Jak zarządzać i zabezpieczać konta usług Active Directory Jak zarządzać i zabezpieczać konta usług Active Directory]()

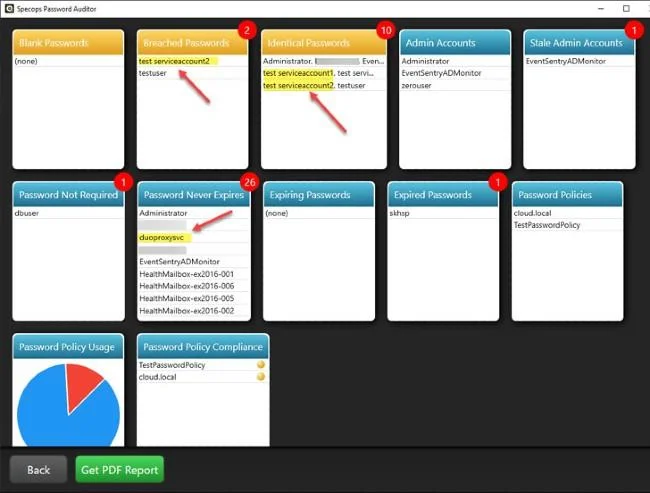

Specops Password Auditor ma również wiele różnych kategorii, szczegółowo wymieniających problemy z kontami. Poniżej znajdują się szczegółowe informacje na temat kont z hasłami, które nie wygasają.

![Jak zarządzać i zabezpieczać konta usług Active Directory Jak zarządzać i zabezpieczać konta usług Active Directory]()

Dzięki Specops Password Auditor możesz łatwo zidentyfikować i rozwiązać problemy z bezpieczeństwem konta Active Directory. Jeśli chcesz go wypróbować, możesz pobrać Specops Password Auditor, klikając poniższy link:

Życzę sukcesów i zapraszam do zapoznania się z innymi świetnymi wskazówkami dotyczącymi Quantrimang: