Serwer proxy łączy Cię z komputerem zdalnym, a VPN również łączy Cię z komputerem zdalnym, więc czy to to samo? To nie jest poprawne, spójrzmy na różnice między nimi i kiedy używać proxy i VPN.

Wybór odpowiedniego narzędzia jest bardzo ważny

Tak naprawdę kwestie szyfrowania, wycieków danych, szpiegowania i bezpieczeństwa cyfrowego zawsze budzą niepokój. Wiele artykułów mówi o znaczeniu zwiększenia bezpieczeństwa połączenia internetowego , na przykład korzystania z VPN (wirtualnej sieci prywatnej) podczas korzystania z publicznej sieci Wi-Fi w kawiarni. Jak więc dokładnie działa serwer proxy i połączenie VPN ? Jeśli zamierzasz zainwestować czas i energię w poprawę swojego bezpieczeństwa, upewnij się, że wybierasz odpowiednie narzędzia.

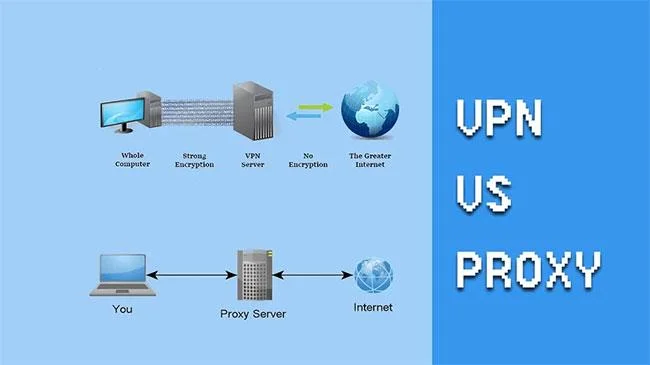

Choć zasadniczo różne, VPN i proxy mają jedną wspólną cechę: oba maskują tożsamość użytkownika, udając, że łączy się z Internetem z innej lokalizacji. Sposób, w jaki sieci VPN i serwery proxy maskują tożsamość i lokalizację użytkownika, a także stopień, w jakim zapewniają prywatność, szyfrowanie i inne funkcje, są różne.

Różnica między VPN a serwerem proxy

Zarówno VPN, jak i serwer proxy pozwolą Ci uzyskać dostęp do wybranego miejsca docelowego online, nie pozwalając odwiedzanym witrynom poznać Twojej prawdziwej lokalizacji i adresu IP. Oto kilka różnic, które warto rozważyć przed podjęciem decyzji.

![Jaka jest różnica między serwerem proxy a VPN? Jaka jest różnica między serwerem proxy a VPN?]()

Zarówno VPN, jak i serwer proxy pozwolą Ci uzyskać dostęp do wybranego miejsca docelowego online, nie pozwalając odwiedzanym witrynom poznać Twojej prawdziwej lokalizacji i adresu IP.

| |

Pełnomocnik |

VPN |

| Kodować |

Nie są |

Tak, kompleksowe szyfrowanie |

| Incognito |

Limit |

Mieć |

| Inne funkcje bezpieczeństwa |

Nie są |

W zależności od dostawcy usług: automatyczny wyłącznik awaryjny, automatyczna ochrona Wi-Fi, zapobieganie wyciekom DNS, polityka braku logów, Obfsproxy itp. |

| Strumień |

Czasami - ale często będzie trudno pokonać blokowanie proxy. |

Tak — VPN jest idealny do przesyłania strumieniowego. |

| Potok |

Tak, ale nie jest to zalecane ze względu na brak bezpieczeństwa. |

Tak – w zależności od dostawcy. |

| Łatwość użycia |

Wymaga pewnej technicznej wiedzy, aby skonfigurować i zmienić lokalizację serwerów. |

Bardzo łatwy w obsłudze, świetny dla początkujących. |

| Prędkość |

Średnia prędkość, w zależności od serwera. |

Możliwe jest spowolnienie połączenia ze względu na czas potrzebny na zaszyfrowanie i odszyfrowanie danych, a także odległość, jaką dane muszą pokonać, ale w przypadku dobrej sieci VPN będzie to ledwo zauważalne.

Zazwyczaj odpowiednia sieć VPN przezwycięży przeciążenie sieci i ograniczy dostawcę usług internetowych, aby przyspieszyć połączenie, którego dotyczy problem.

|

Główną różnicą między VPN a serwerem proxy jest szyfrowanie. Każdy pakiet wysyłany przez użytkownika za pośrednictwem VPN jest najpierw szyfrowany, a następnie przesyłany przez serwer VPN w celu ochrony przed hakerami. Natomiast serwery proxy nie szyfrują pakietów przed wysłaniem. Zatem VPN to bezpieczny sposób komunikacji między dwoma komputerami.

Usługi proxy zasadniczo przekierowują ruch, ale jest mniej serwerów, które je przekierowują, dlatego realizacja żądań zajmuje więcej czasu. Z drugiej strony VPN ma dużą sieć komputerów, która może obsłużyć więcej żądań jednocześnie, dzięki czemu są one szybsze.

Dzięki serwerowi proxy Twoja aktywność w Internecie nie jest ukryta, ponieważ między dostawcą usług internetowych a Tobą nie ma szyfrowania. Zasadniczo po prostu omija dostawcę usług internetowych i łączy Cię bezpośrednio z Internetem. Tymczasem VPN zapewnia szyfrowanie, uwierzytelnianie i ochronę integralności ruchu za pośrednictwem całkowicie anonimowego bezpiecznego tunelu.

Kolejna różnica między serwerami proxy a sieciami VPN polega na tym, że sieci VPN kierują cały ruch przez bardzo bezpieczne i szyfrowane połączenie z serwerem VPN. To sprawia, że VPN jest idealnym rozwiązaniem do zadań o wysokim profilu, gdzie bezpieczeństwo i prywatność są najważniejsze. Dzięki VPN nikt nie będzie miał dostępu do Twojego ruchu.

W przeciwieństwie do serwerów proxy, sieci VPN są umieszczone na poziomie systemu operacyjnego i przechwytują cały ruch pochodzący z urządzenia, na którym są skonfigurowane. Niezależnie od tego, czy jest to ruch internetowy, klienci BitTorrent, gry czy aktualizacje systemu Windows, przechwytywany jest ruch ze wszystkich aplikacji na urządzeniu.

Serwery proxy działają w przeglądarce, a sieci VPN działają na zaporze ogniowej. Serwery proxy ukrywają jedynie adresy IP, podczas gdy sieci VPN zapewniają użytkownikom więcej opcji lokalizacji.

Serwery proxy korzystają z protokołów takich jak HTTP, TELNET, SMTP i FTP. W szczególności VPN korzysta z najbezpieczniejszych protokołów, takich jak PPTP , L2TP, IPsec itp.

Serwery proxy ukrywają adresy IP

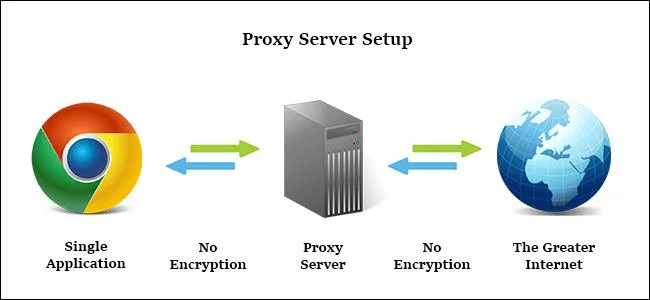

Serwer proxy to serwer pełniący rolę pośrednika w przepływie ruchu internetowego, dzięki czemu działania użytkownika w Internecie sprawiają wrażenie, jakby pochodziły z innego miejsca.

Załóżmy, że mieszkasz w Nowym Jorku i chcesz uzyskać dostęp do witryny internetowej z ograniczeniami geograficznymi, do której dostęp mają wyłącznie osoby z Wielkiej Brytanii. Możesz połączyć się z serwerem proxy w Wielkiej Brytanii, a następnie odwiedzić tę witrynę. Ruch z przeglądarki internetowej będzie pochodził z komputera zdalnego, a nie z Twojego komputera.

Serwery proxy nadają się do zadań niskiego poziomu, takich jak oglądanie filmów na YouTube z ograniczeniami geograficznymi, omijanie prostych filtrów treści lub omijanie ograniczeń IP w usługach.

Na przykład wielu członków rodziny gra w gry online i codziennie będą otrzymywać nagrody, głosując na serwer gry na stronie z oceną serwerów. Jednakże witryna rankingowa umożliwia adresowi IP głosowanie tylko raz dziennie. Dlatego też dzięki serwerowi proxy każda osoba może głosować i otrzymywać prezenty w grze, ponieważ przeglądarka internetowa każdej osoby wydaje się pochodzić z innego adresu IP.

![Jaka jest różnica między serwerem proxy a VPN? Jaka jest różnica między serwerem proxy a VPN?]()

Serwery proxy nie są jednak idealnym wyborem do zadań wysokiego poziomu. Po prostu ukrywa adres IP i działa jako pośrednik w przepływie ruchu internetowego. Nie szyfruje ruchu między komputerem a serwerem proxy, nie usuwa informacji identyfikujących z transferów danych poza zwykłą wymianą adresów IP i nie ma wbudowanych opcji prywatności ani bezpieczeństwa.

Każdy, kto ma dostęp do strumienia danych (ISP, rząd itp.), może „podsłuchiwać” Twój ruch. Ponadto niektóre błędy, takie jak złośliwe elementy Flash lub JavaScript w przeglądarce internetowej , mogą ujawnić Twoją prawdziwą tożsamość. To sprawia, że serwery proxy nie nadają się do ważnych zadań, takich jak zapobieganie kradzieży danych przez administratora złośliwego hotspotu Wi-Fi.

Wreszcie, połączenia z serwerem proxy są konfigurowane na podstawie aplikacji, a nie całego komputera. Użytkownik nie konfiguruje całego komputera do łączenia się z serwerem proxy, można skonfigurować jedynie przeglądarkę internetową, klienta BitTorrent lub inną aplikację kompatybilną z serwerem proxy, co jest odpowiednie do korzystania z pojedynczej aplikacji łączącej się z serwerem proxy. proxy, ale nie jest odpowiednie w przypadku chcesz przekierować całe połączenie internetowe.

Istnieją dwa najpopularniejsze protokoły serwerów proxy: HTTP i SOCKS.

Http Proxy

HTTP Proxy to najstarszy typ serwera proxy, przeznaczony dla ruchu internetowego. Podczas podłączania serwera proxy do pliku konfiguracyjnego przeglądarki internetowej (lub przy użyciu rozszerzenia przeglądarki, jeśli przeglądarka nie obsługuje serwerów proxy), cały ruch sieciowy będzie kierowany przez zdalny serwer proxy.

Jeśli używasz serwera proxy HTTP do łączenia się z dowolnym rodzajem usług, np. pocztą e-mail lub bankowością, musisz użyć przeglądarki obsługującej SSL i połączyć się z witryną obsługującą szyfrowanie SSL. Jak wspomniano powyżej, serwery proxy nie szyfrują żadnego ruchu, więc jedyne szyfrowanie, które użytkownicy otrzymują, to szyfrowanie, które sami zapewniają.

SKARPETKI Prox y

System proxy SOCKS jest użytecznym rozszerzeniem systemu proxy HTTP, który nie przejmuje się rodzajem ruchu przez niego przechodzącego. Serwery proxy HTTP mogą obsługiwać tylko ruch internetowy, podczas gdy serwer SOCKS po prostu przekazuje dowolny ruch, na przykład ruch do serwera WWW, serwera FTP lub klienta BitTorrent.

Wadą serwerów proxy SOCKS jest to, że są wolniejsze niż serwery proxy HTTP, które podobnie jak serwery proxy HTTP nie zapewniają szyfrowania wykraczającego poza własne szyfrowanie użytkownika dla danego połączenia.

Jak wybrać proxy

Chociaż Internet jest zalany tysiącami bezpłatnych serwerów proxy, są one zawodne i mają krótki czas pracy. Tego typu usługi nadają się do zadań, które zajmują tylko kilka minut, ale naprawdę nie powinieneś polegać na bezpłatnych serwerach proxy z niezaufanych źródeł w przypadku ważnych zadań. Jeśli szukasz wysokiej jakości i bezpiecznego darmowego serwera proxy, możesz znaleźć darmowy serwer proxy na Proxy4Free.com, świetnej bezpłatnej bazie danych proxy.

Chociaż w Internecie istnieją niezależne usługi komercyjne, takie jak BTGuard, rozwój komputerów i urządzeń mobilnych z szybszymi połączeniami (oba te rozwiązania zmniejszają wpływ szyfrowania bezprzewodowego) sprawił, że serwery proxy nie są już dla wielu rozwiązaniem zapewniającym bezpieczeństwo ludzi, zamiast tego zwracają się do rozwiązań VPN klasy premium.

Wirtualna sieć prywatna ( VPN ) szyfruje połączenie _

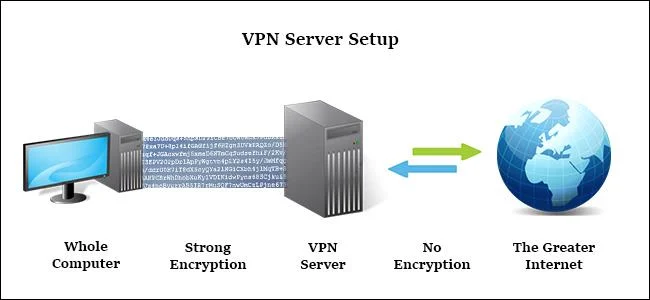

Wirtualna sieć prywatna (VNP) jest podobna do serwera proxy, który maskuje adres IP użytkownika, sprawiając wrażenie, że ruch pochodzi ze zdalnego adresu IP. VPN konfiguruje się na poziomie systemu operacyjnego, a połączenie VPN przechwytuje całe połączenie sieciowe konfigurowanego urządzenia. Oznacza to, że w przeciwieństwie do serwera proxy, który działa po prostu jako serwer pośredniczący dla pojedynczej aplikacji (takiej jak przeglądarka internetowa lub klient BitTorrent), VPN przejmie ruch każdej aplikacji, aplikacji komputerowych, przeglądarek internetowych, gier online, a nawet Usługa Windows Update działająca w tle.

![Jaka jest różnica między serwerem proxy a VPN? Jaka jest różnica między serwerem proxy a VPN?]()

Dodatkowo cały proces jest przesyłany szyfrowanym tunelem pomiędzy komputerem a zdalną siecią. To sprawia, że połączenie VPN jest najbardziej idealnym rozwiązaniem do ochrony prywatności i bezpieczeństwa. Dzięki VPN Twój dostawca usług internetowych ani żadna inna strona nie może uzyskać dostępu do transmisji między Twoim komputerem a serwerem VPN. Na przykład, jeśli podróżujesz za granicę i martwisz się logowaniem do witryn finansowych, pocztą e-mail, a nawet bezpiecznym zdalnym łączeniem się z siecią domową, możesz łatwo skonfigurować swój komputer przenośny do korzystania z VPN.

Dzięki włączonej sieci VPN nigdy nie będziesz musiał się martwić bezpieczeństwem sieci Wi-Fi w kawiarniach lub bezpłatnym dostępem do Internetu w hotelach, które są pełne luk w zabezpieczeniach .

Chociaż sieci VPN są doskonałym rozwiązaniem, mają również swoje wady. Aby uzyskać pełne szyfrowanie połączenia trzeba zapłacić i komputer musi być wyposażony w dobry sprzęt.

Innym kosztem związanym z VPN jest wydajność. Serwery proxy po prostu przesyłają Twoje informacje, nie wiążą się z tym żadne koszty przepustowości, a ich użycie wiąże się z minimalnym opóźnieniem. Z drugiej strony serwery VPN obsługują zarówno pojemność, jak i przepustowość. Im lepszych protokołów VPN i sprzętu zdalnego używasz, tym mniej płacisz.

Wybór VPN może wydawać się trudniejszy niż wybór darmowego serwera proxy. Jeśli chcesz niezawodnej usługi VPN do codziennego użytku, powinieneś skorzystać z Strong VPN.

Krótko mówiąc, serwery proxy nadają się do ukrywania tożsamości w zadaniach niskiego poziomu, takich jak „przekradanie się” do innego kraju w celu obejrzenia meczu sportowego, ale jeśli chodzi o ważne zadania, takie jak ochrona przed szpiegowaniem, użyj VPN.

Zobacz więcej: Jak zwiększyć bezpieczeństwo VPN?